概要: 大規模言語モデルの学習に使用されたデータセットには、12,000件ものAPIキーと認証情報が含まれていたとされています。これらの一部は依然として有効であり、不正アクセスを許していたと報告されています。Truffle Securityは、2,500億ものウェブページを網羅する2024年12月のCommon Crawlアーカイブでこれらの秘密を発見しました。影響を受けた認証情報は、不正なデータアクセス、サービス中断、金融詐欺、その他さまざまな悪意ある用途に悪用される可能性がありました。

インシデントのステータス

Risk Subdomain

A further 23 subdomains create an accessible and understandable classification of hazards and harms associated with AI

2.1. Compromise of privacy by obtaining, leaking or correctly inferring sensitive information

Risk Domain

The Domain Taxonomy of AI Risks classifies risks into seven AI risk domains: (1) Discrimination & toxicity, (2) Privacy & security, (3) Misinformation, (4) Malicious actors & misuse, (5) Human-computer interaction, (6) Socioeconomic & environmental harms, and (7) AI system safety, failures & limitations.

- Privacy & Security

Entity

Which, if any, entity is presented as the main cause of the risk

Human

Timing

The stage in the AI lifecycle at which the risk is presented as occurring

Pre-deployment

Intent

Whether the risk is presented as occurring as an expected or unexpected outcome from pursuing a goal

Unintentional

インシデントレポート

レポートタイムライン

Loading...

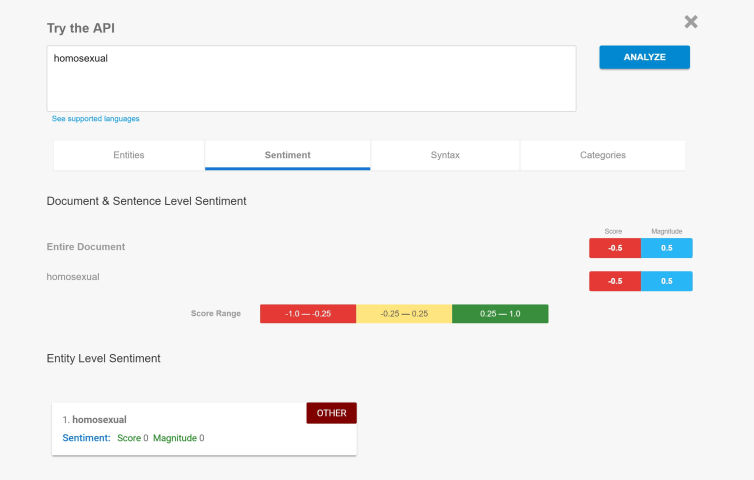

大規模言語モデル (LLM) のトレーニングに使用されるデータセットに、認証を成功させるライブ シークレットが約 12,000 個含まれていることが判明しました。

この調査結果は、ハードコードされた認証情報がユーザーと組織の両方に深刻なセキュリティ リスクをもたらすことを改めて浮き彫りにしています。LLM が最終的にユーザーに安全でないコーディング プラクティスを提案すると、問題がさらに悪化することは言うまでもありません。

Truffle Security は、Web クロー…

バリアント

「バリアント」は既存のAIインシデントと同じ原因要素を共有し、同様な被害を引き起こし、同じ知的システムを含んだインシデントです。バリアントは完全に独立したインシデントとしてインデックスするのではなく、データベースに最初に投稿された同様なインシデントの元にインシデントのバリエーションとして一覧します。インシデントデータベースの他の投稿タイプとは違い、バリアントではインシデントデータベース以外の根拠のレポートは要求されません。詳細についてはこの研究論文を参照してください

似たようなものを見つけましたか?

よく似たインシデント

Did our AI mess up? Flag the unrelated incidents

よく似たインシデント

Did our AI mess up? Flag the unrelated incidents