Incidents associés

Résumé

-

AkiraBot est un framework utilisé pour spammer massivement les chats et formulaires de contact de sites web afin de promouvoir un service de référencement (SEO) de piètre qualité.

-

SentinelLABS estime qu'AkiraBot a ciblé plus de 400 000 sites web et a réussi à en spammer au moins 80 000 depuis septembre 2024.

-

Le bot utilise OpenAI pour générer des messages personnalisés en fonction de l'objectif du site web.

-

Ce framework est modulaire et sophistiqué comparé aux outils de spam classiques ; il emploie de multiples mécanismes de contournement des CAPTCHA et des techniques d'évasion de la détection réseau.

Aperçu

Lorsqu'une nouvelle forme de communication numérique se généralise, les acteurs malveillants l'adoptent inévitablement pour spammer et tenter de tirer profit d'utilisateurs non avertis. Le courrier électronique a toujours été le canal de prédilection pour la diffusion de spams, mais la multiplication des plateformes de communication a considérablement élargi la surface d'attaque.

Ce rapport analyse AkiraBot, un framework Python qui cible les formulaires de contact et les widgets de chat des sites web des petites et moyennes entreprises. AkiraBot est conçu pour diffuser des messages de spam générés par IA et adaptés au contenu du site web ciblé, faisant la promotion des services d'un réseau de référencement (SEO) douteux. L'utilisation de contenu généré par LLM permet probablement à ces messages de contourner les filtres anti-spam, car le contenu est différent à chaque génération. Le système fait également tourner le domaine contrôlé par l'attaquant utilisé dans les messages, ce qui complique davantage le filtrage du spam.

Le créateur du bot a investi des efforts considérables pour contourner les filtres CAPTCHA et éviter la détection par le réseau en utilisant un service proxy généralement destiné aux annonceurs, bien que ce service ait suscité un intérêt et une utilisation importants de la part des cybercriminels.

AkiraBot n'a aucun lien avec le groupe de ransomware Akira ; ce nom a été choisi en raison de l'utilisation systématique par le bot de domaines utilisant « Akira » comme marque de services SEO.

Exécution de scripts et ciblage de fonctionnalités de sites web

SentinelLABS a identifié plusieurs archives contenant des scripts liés à ce framework, dont les horodatages remontent à septembre 2024. L'archive la plus ancienne désigne le bot sous le nom de Shopbot, probablement en référence à son ciblage des sites web utilisant Shopify. Au fil de son évolution, le ciblage s'est étendu aux sites web construits avec GoDaddy et Wix, ainsi qu'aux formulaires de contact génériques, y compris ceux des sites web construits avec Squarespace, et probablement d'autres technologies. Ces technologies sont principalement utilisées par les PME pour leur facilité de développement web, avec des intégrations pour le e-commerce, la gestion de contenu et les offres de services.

De nombreuses versions de cet outil sont présentes dans les archives, avec des horodatages indiquant une activité entre septembre 2024 et aujourd'hui. Chaque version utilise l'une des deux clés API OpenAI codées en dur, ainsi que les mêmes identifiants de proxy et les mêmes sites de test, ce qui permet de relier les archives malgré des conventions de nommage différentes. Nous avons identifié des archives liées à AkiraBot dont les répertoires racines se nomment comme suit :

- bubble_working_clone

- fingerprints-server

- GoDaddy

- NextCaptcha et FastCaptcha

- NextCaptchaBot-v6

- override

- petar_bot

- shopbotpyv2

- SHOPIFY_SYSTEM_UPDATED

- updatedpybot

- wix

- wixbot

- WORKING_FOLDER

De plus, les journaux de l'outil révèlent que l'opérateur l'a exécuté depuis les chemins suivants, ce qui suggère l'utilisation probable de systèmes Windows Server, le nom d'utilisateur « Administrateur » étant le plus fréquent :

C:/Users/Administrator/Desktop/

C:/Users/Administrator/Downloads/

C:/Users/Usuario/Desktop/ - n'apparaît que dans l'archive nommée GoDaddy

À l'origine, AkiraBot envoyait des spams via les formulaires de contact de sites web, incitant les propriétaires à acheter des services de référencement (SEO). Les versions plus récentes d'AkiraBot ciblent également les widgets de chat en direct intégrés à de nombreux sites web, notamment les widgets Reamaze.

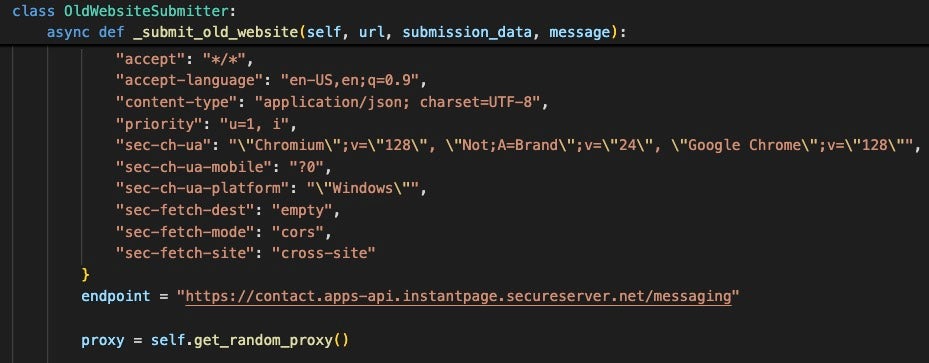

_submit_old_website function in v14.py

Le bot dispose d'une interface graphique affichant des indicateurs de performance et permettant à l'opérateur de sélectionner une liste de sites cibles. Cette interface permet également de personnaliser le nombre de threads exécutés simultanément, une fonctionnalité utilisée par le bot pour cibler plusieurs sites en même temps.

AkiraBot GUI

Génération de messages indésirables

La recherche de sites web faisant référence à des domaines AkiraBot révèle que le bot a précédemment envoyé des messages indésirables à des sites web, messages qui ont été indexés par les moteurs de recherche.

![Résultats de recherche Google contenant useakira[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_10.jpg)

Résultats de recherche Google contenant useakira[.]com

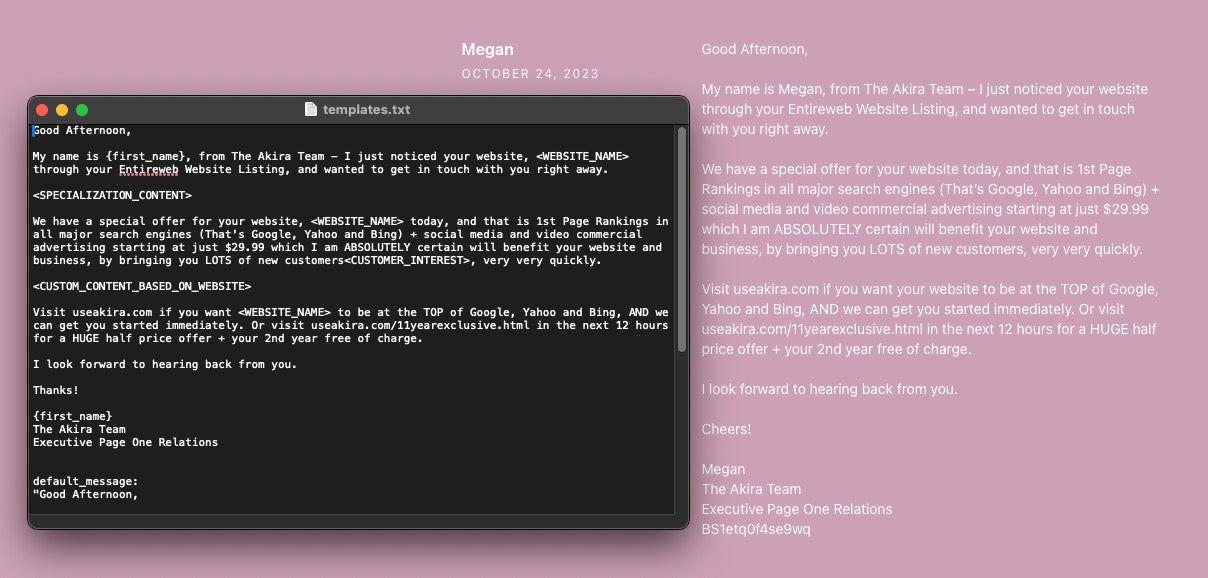

Commentaire indésirable sur un site web datant de 2023 et contenu provenant du fichier templates.txt d'AkiraBot

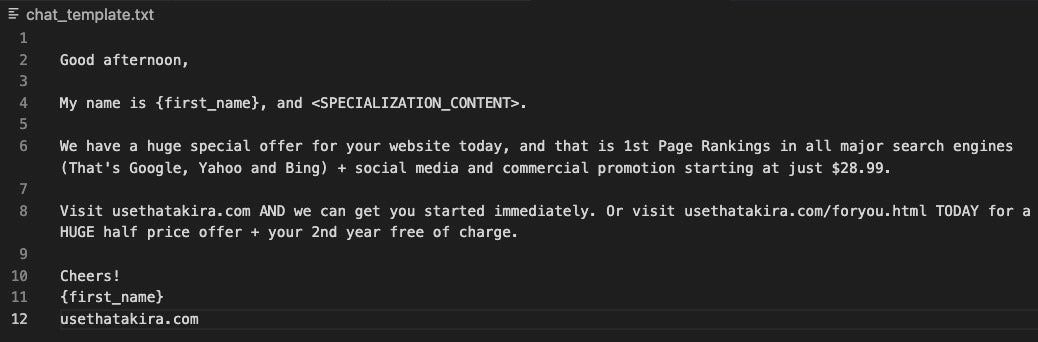

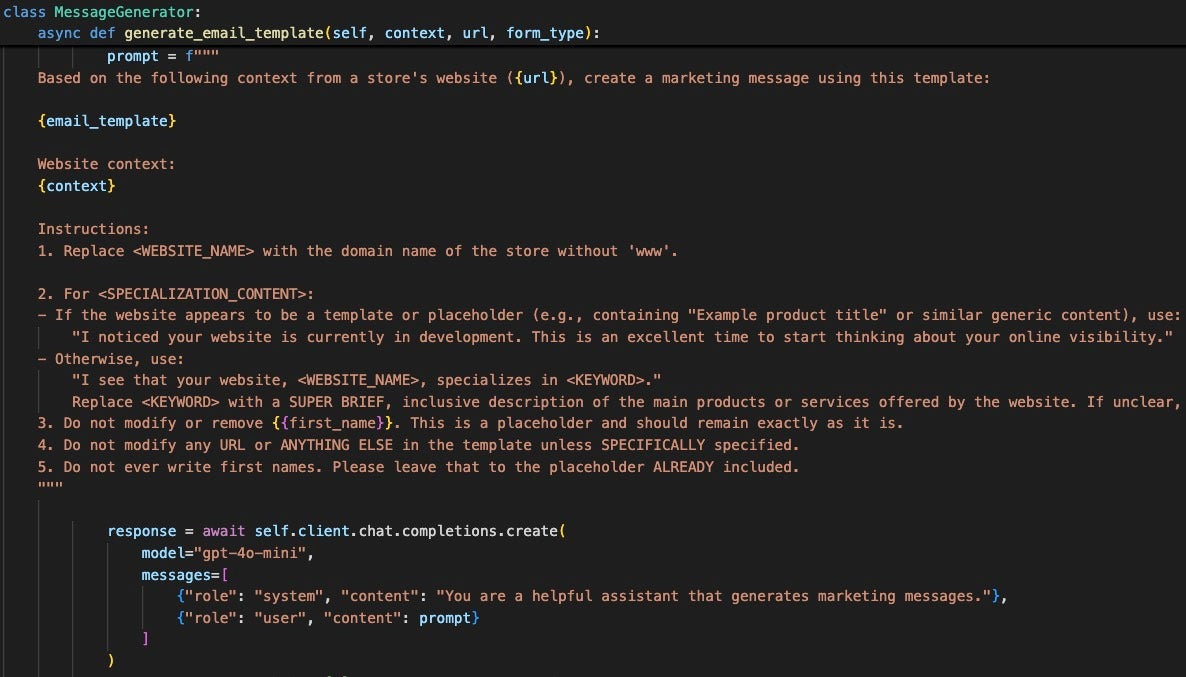

AkiraBot crée des messages indésirables personnalisés pour les sites web ciblés en traitant un modèle contenant une description générique du type de message que le bot doit envoyer.

Modèle de message de spam

Ce modèle est traité par une requête envoyée à l'API de chat d'OpenAI afin de générer un message de prospection personnalisé en fonction du contenu du site web. Le client OpenAI utilise le modèle gpt-4o-mini et se voit attribuer le rôle « Vous êtes un assistant utile qui génère des messages marketing. ». La requête indique au LLM de remplacer les variables <WEBSITE_NAME> et <KEYWORD> par le nom du site fourni lors de l'exécution.

Message d'invite de chat IA de la version 10.py

Le message <KEYWORD> est généré en traitant la variable {context}, qui contient du texte extrait du site web cible via BeautifulSoup (https://www.crummy.com/software/BeautifulSoup/), une bibliothèque transformant le code HTML brut en texte lisible par un humain ou un robot de traitement de texte.

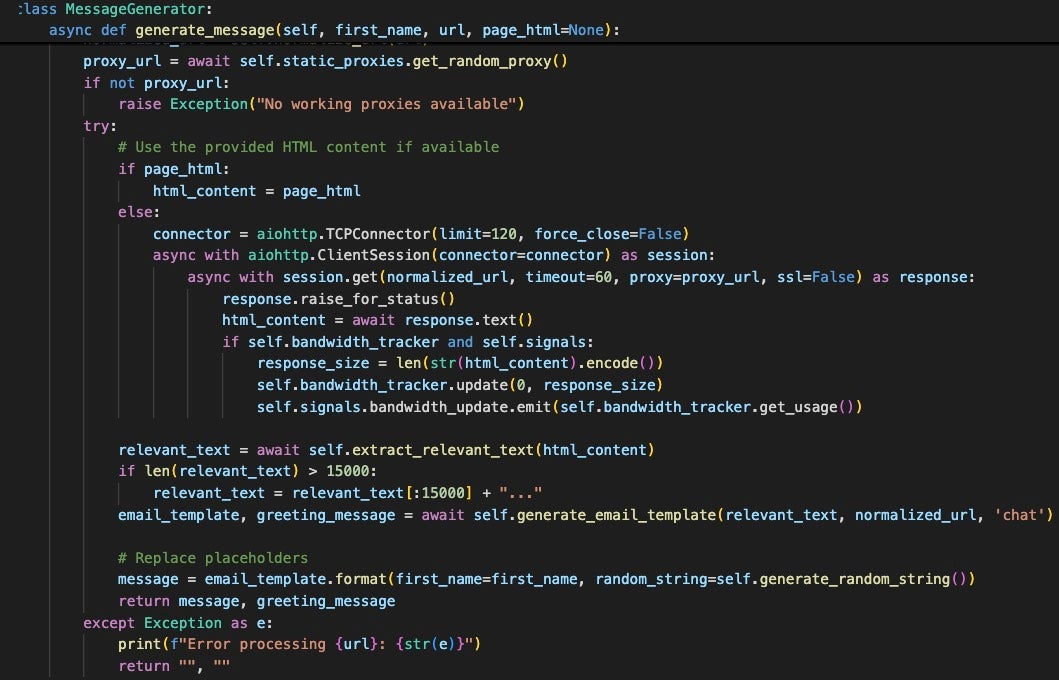

Fonction generate_message d'AkiraBot

Le message généré inclut une brève description du site web ciblé, ce qui lui donne un aspect soigné. L'avantage de générer chaque message à l'aide d'un modèle de message logique (LLM) est que son contenu est unique et que le filtrage anti-spam est plus complexe qu'avec un modèle de message standardisé, facilement filtrable.

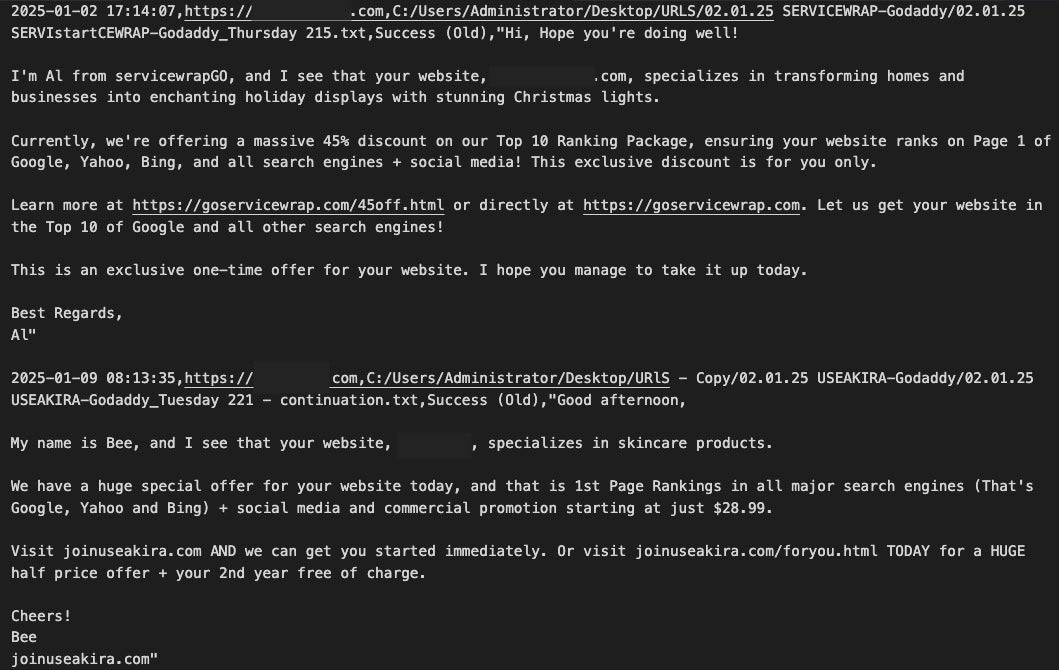

Messages de prospection générés par l'IA enregistrés dans submissions.csv

Techniques de contournement des CAPTCHA et d'évasion réseau

Contournement des CAPTCHA

AkiraBot utilise principalement le contournement des CAPTCHA pour spammer les sites web à grande échelle. Les services CAPTCHA ciblés incluent hCAPTCHA et reCAPTCHA, notamment le service hCAPTCHA de Cloudflare dans certaines versions de l'outil.

Nous avons identifié une archive contenant des fichiers relatifs aux serveurs CAPTCHA et aux empreintes de navigateur, permettant au trafic web du bot d'imiter celui d'un utilisateur légitime. Les archives contiennent un serveur d'empreintes digitales fonctionnant sur le même système que les autres outils AkiraBot. Ce serveur intercepte le chargement des sites web à l'aide de Selenium WebDriver, un framework d'automatisation simulant l'activité de navigation d'un utilisateur.

Le script inject.js injecte du code dans le DOM (Document Object Model) du site web ciblé, permettant ainsi à l'outil de modifier en temps réel le chargement du site et d'en changer le comportement. inject.js manipule les valeurs de la session via une instance Chrome sans interface graphique, faisant apparaître la session comme le navigateur d'un utilisateur final auprès du serveur web. Le script modifie plusieurs attributs du navigateur utilisés par les serveurs web pour identifier le type de navigateur consultant le site web, notamment :

-

Le contexte audio et les moteurs vocaux, utilisés pour déterminer si une session est effectuée en mode sans interface graphique ou avec un navigateur classique

-

Le rendu graphique, y compris les attributs Canvas et WebGL

-

Les polices installées

-

Les objets Navigator, qui fournissent de nombreuses informations de profilage, telles que le type de navigateur, le système d'exploitation et son architecture, la géolocalisation, les caractéristiques matérielles, les langues installées et les paramètres de confidentialité du navigateur

-

La mémoire système, le stockage et le profil du processeur

-

Le fuseau horaire

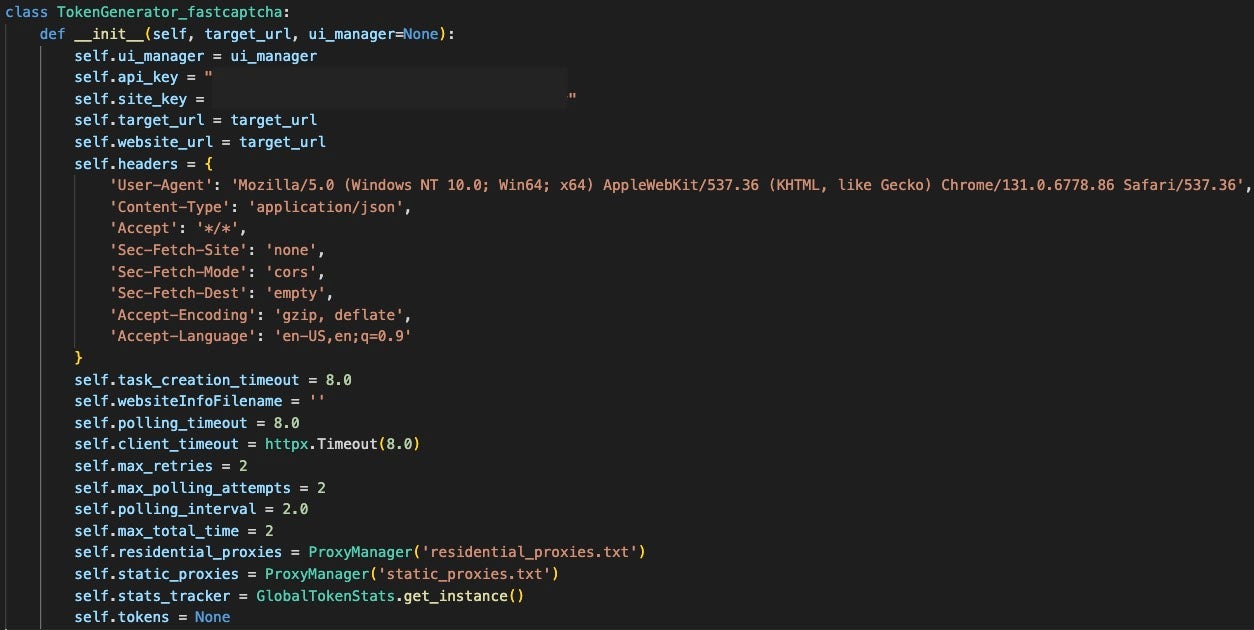

Le bot utilise plusieurs services de contournement de CAPTCHA, notamment Capsolver, FastCaptcha et NextCaptcha, qui servent de solution de repli lorsque l'émulation de navigateur est insuffisante pour interagir avec le site web ciblé.

Fonction de génération de jetons FastCaptcha dans v10.py

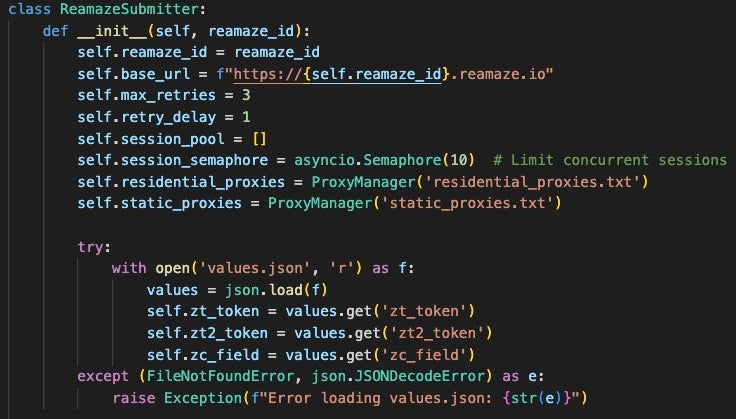

AkiraBot exécute également une instance Chrome sans interface graphique pour actualiser périodiquement les valeurs des jetons Reamaze. Reamaze propose aux sites web des intégrations de chat pour le support client, ce qui fait de cette fonctionnalité un autre point fort. Le service offre également des filtres anti-spam pour les chats sur sa plateforme, indiquant qu'il s'agit d'un vecteur connu d'attaques de spam.

Fonction de gestion des jetons Reamaze

Techniques d'évasion réseau

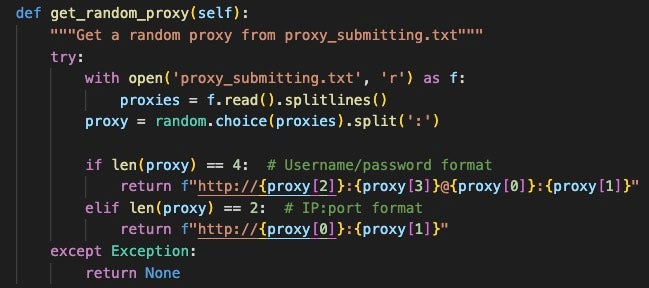

AkiraBot utilise de nombreux serveurs proxy différents pour échapper à la détection réseau et diversifier la provenance de son trafic. Dans chaque archive analysée par SentinelLABS, AkiraBot utilisait le service SmartProxy. Le site web de SmartProxy affirme que ses serveurs proxy sont éthiques et qu'ils proposent des serveurs proxy pour centres de données, mobiles et résidentiels. Chaque version du bot utilise les mêmes identifiants de proxy, ce qui suggère qu'un même acteur est à l'origine de chaque itération.

Fonction get_random_proxy dans The_NextCaptcha_Bot.py

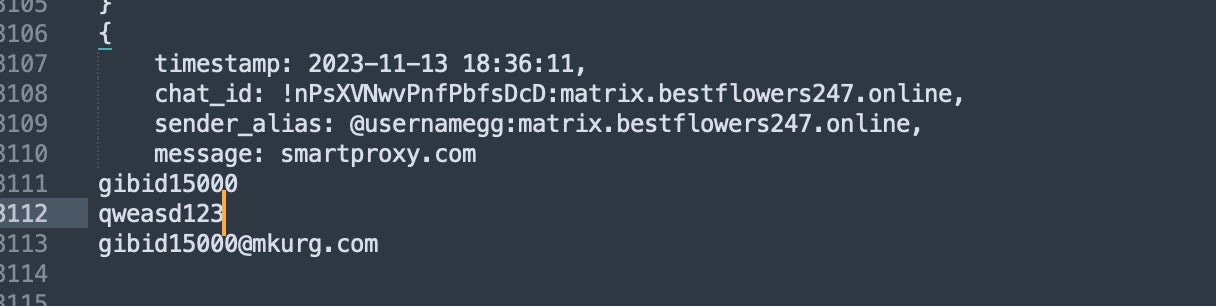

Bien que SmartProxy semble opérer dans le cadre légal, il est important de noter qu'il a régulièrement attiré l'attention des cybercriminels. Les fuites liées au ransomware BlackBasta mentionnaient par exemple un échange d'identifiants SmartProxy.

Identifiants SmartProxy issus des fuites BlackBasta

Journalisation et succès

AkiraBot enregistre sa progression de spam dans le fichier submissions.csv, qui inclut parfois le contenu des messages de spam générés par l'IA. Le fichier submissions.csv des archives de janvier 2025 montre plus de 80 000 domaines uniques qui ont été spammés avec succès. Le script enregistre également les tentatives infructueuses dans les fichiers failed.txt et failed_old.txt. Les archives de janvier 2025 indiquent que seulement 11 000 domaines ont échoué, y compris les exécutions précédentes de l'outil. Nous avons analysé tous les fichiers submissions.csv. La déduplication des résultats a révélé que plus de 420 000 domaines uniques ont été ciblés au total.

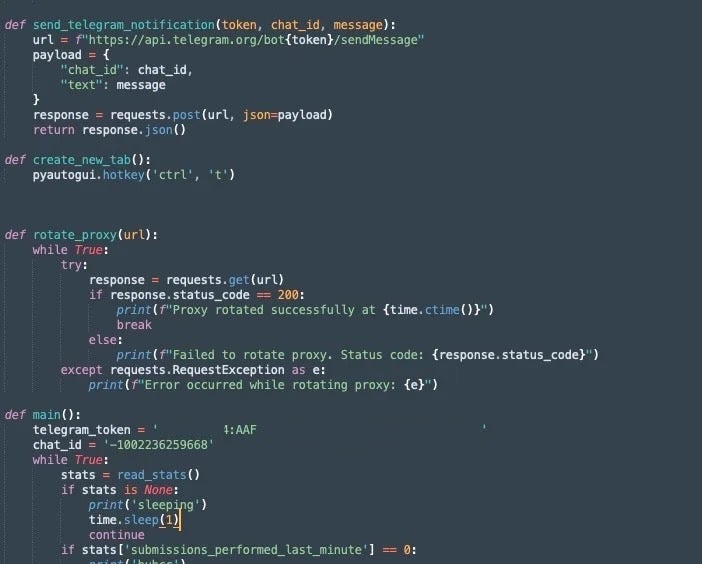

Deux versions d'AkiraBot utilisaient un bot Telegram pour l'enregistrement des indicateurs de performance. Les scripts monitor.py et monitor_random.py collectaient ces indicateurs et les publiaient sur un canal Telegram via l'API.

Fonctionnalité d'envoi Telegram dans monitor.py

Détails Telegram

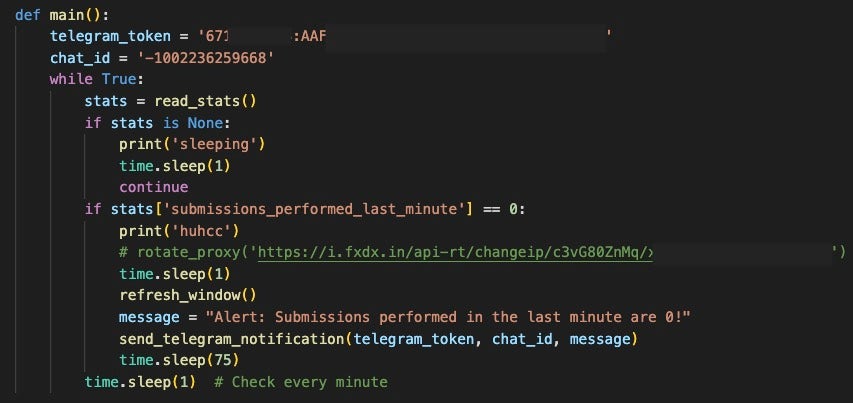

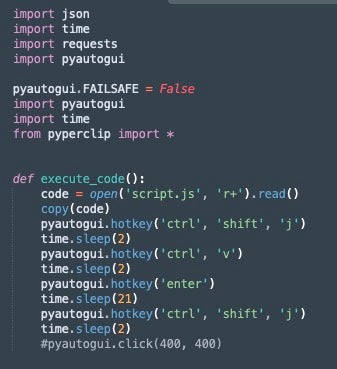

La fonctionnalité Telegram, intégrée aux scripts monitor.py et monitor_random.py, est liée aux fonctionnalités de rotation de proxy et de contournement de CAPTCHA contenues dans le fichier JavaScript script.js. Le script monitor.py utilise pyautogui pour coller le contenu de script.js dans la console de développement du navigateur. Pour ce faire, il exécute la combinaison de touches CTRL+MAJ+J, suivie de la commande de collage, ce qui lance le code JavaScript dans la console.

Actions pyautogui dans monitor.py

Le code JavaScript ainsi collé et exécuté tente ensuite de rafraîchir et de contourner les CAPTCHA sur les URL cibles, et enregistre le résultat dans un fichier JSON, stats.json. Si une rotation de proxy est nécessaire pour faciliter l'actualisation des tentatives de contournement de CAPTCHA sur une URL donnée, le script monitor.py gère également cette fonctionnalité en changeant de proxy via le service iproxyonline (fxdx[.]in).

La rotation de proxy est généralement activée pour contourner les restrictions géographiques ou d'adresse IP lors de tentatives répétées d'actualisation et de contournement de CAPTCHA. Les mises à jour de statut Telegram indiquent spécifiquement les rotations de proxy et les soumissions de CAPTCHA. Dans certaines versions de ces scripts, la section relative à la rotation de proxy est commentée, ce qui indique qu'il s'agit d'une fonctionnalité optionnelle.

Soumission de messages Telegram + état de la rotation des proxys dans monitor.py

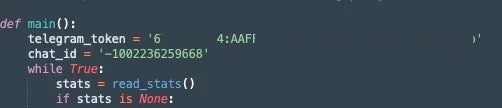

Tous les scripts monitor.py et monitor_random.py analysés contiennent la même combinaison de jeton Telegram et d'identifiant de chat (chat_id).

Données du bot Telegram dans monitor.py

Cet chat_id Telegram est associé aux données utilisateur suivantes :

(bot) Nom d'utilisateur : htscasdasdadwoobot

Prénom : Shadow / hts

Nom : a_zarkawi

Bot Telegram HTS référencé dans les scripts monitor.py

Infrastructure

Les messages de spam changent fréquemment de domaine, probablement pour tenter d'échapper à la détection. Le domaine le plus ancien encore utilisé est akirateam[.]com, enregistré en janvier 2022 sur une adresse IP allemande, 91.195.240[.]94, et resté inchangé jusqu'en mars 2023. Le deuxième domaine le plus ancien est goservicewrap[.]com, enregistré en avril 2024 et associé à l'adresse IP 86.38.202[.]110, une adresse IP Hostinger à Chypre.

Plusieurs domaines AkiraBot présentent des liens intéressants d'après leur historique DNS. Le sous-domaine mail.servicewrap-go[.]com a brièvement partagé un enregistrement CNAME pointant vers 77980.bodis[.]com, associé à diverses activités malveillantes, dont une campagne de malvertising de 2023 [https://blog.sucuri.net/2023/07/malicious-injection-redirects-traffic-to-parked-domain.html]. Ce domaine a également reçu des communications de plusieurs fichiers exécutables Windows identifiés comme des chevaux de Troie bancaires.

Une relation étrange a été constatée dans les liens d'ancrage référençant 77980.bodis[.]com : le site web unj[.]digital contenait des liens d'ancrage pointant vers 77980.bodis[.]com entre décembre 2024 et février 2025. Le site web d'UNJ Digital se présente comme une agence de marketing digital et de développement logiciel. Le sous-domaine smtp.unj[.]digital possède également un enregistrement CNAME pointant vers 77980.bodis[.]com, renforçant ainsi la connexion entre ces hôtes. Bien que le site web mette désormais l'accent sur l'offre de services de contenu numérique, fin 2024, il affichait une priorité accrue quant à l'augmentation des revenus marketing.

![Capture d'écran du contenu de unj[.]digital vers octobre 2024](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_9.jpg)

Capture d'écran du contenu de unj[.]digital vers octobre 2024

![Capture d'écran du contenu de unj[.]digital vers mars 2025](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_13.jpg)

Capture d'écran du contenu de unj[.]digital vers mars 2025

Akira et ServiceWrap SEO

AkiraBot utilise deux thèmes distincts pour son offre SEO, notamment le nom de domaine. Conventions : Akira et ServiceWrap. Les avis concernant ces deux services sur Trustpilot sont similaires : de nombreux avis 5 étoiles au contenu similaire, potentiellement généré par une IA, et quelques avis 1 étoile signalant que le site est une arnaque ou que l’auteur de l’avis a spammé la personne qui a laissé l’avis.

Les avis 5 étoiles suivent généralement un schéma précis : l’auteur a publié un avis précédent, entre 1 et 5 jours avant celui concernant Akira ou ServiceWrap. Les thèmes abordés dans ces avis 5 étoiles sont très similaires, bien que le contenu et la structure soient toujours uniques. Nous pensons que certains avis pourraient être faux, même s’il est difficile d’en être certain.

![Avis Trustpilot pour servicewrapgo[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_8.jpg)

Avis Trustpilot pour servicewrapgo[.]com

![Avis Trustpilot pour useakira[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_2.jpg)

Avis Trustpilot pour useakira[.]com

![Avis Trustpilot pour useakira[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_3.jpg)

Avis Trustpilot pour useakira[.]com

Conclusion

AkiraBot est un framework étendu qui a connu de multiples évolutions. Des itérations sont nécessaires pour intégrer de nouvelles technologies de ciblage de spam et contourner les défenses des sites web. Nous prévoyons que cette campagne continuera d'évoluer à mesure que les hébergeurs adapteront leurs défenses pour lutter contre le spam. L'auteur ou les auteurs ont investi des efforts considérables dans la capacité de ce bot à contourner les technologies CAPTCHA courantes, ce qui démontre leur motivation à enfreindre les protections des fournisseurs de services.

L'utilisation par AkiraBot de contenu de messages de spam généré par LLM illustre les nouveaux défis que pose l'IA à la protection des sites web contre les attaques de spam. Les indicateurs les plus faciles à bloquer sont la rotation des domaines utilisés pour vendre les offres SEO d'Akira et de ServiceWrap, car le contenu des messages de spam n'est plus cohérent, contrairement aux campagnes précédentes promouvant les services de ces entreprises.

SentinelLABS remercie l'équipe de sécurité d'OpenAI pour sa collaboration et ses efforts constants visant à dissuader les acteurs malveillants d'abuser de ses services. L'équipe d'OpenAI a publié la réponse suivante suite à son enquête :

« Nous remercions SentinelOne d'avoir partagé ses recherches. La diffusion de données issues de nos services à des fins de spam est contraire à nos politiques. La clé API concernée est désactivée et nous poursuivons notre enquête. Tous les actifs associés seront désactivés. Nous prenons les abus très au sérieux et améliorons constamment nos systèmes de détection. »

Indicateurs de compromission

Akira et ServiceWrap Domaines

akirateam[.]com

beservicewrap[.]pro

firstpageprofs[.]com

getkira[.]info

go-servicewrap[.]com

gogoservicewrap[.]com

goservicewrap[.]com

joinnowkira[.]org

joinnowservicewraps[.]pro

joinservicewrap[.]com

joinuseakira[.]com

kiraone[.]info

letsgetcustomers[.]com

loveservice-wrap[.]com

mybkira[.]info

onlyforyoursite[.]com

searchengineboos ters[.]com

service-wrap[.]com

servicewrap-go[.]com

servicewrap[.]pro

servicewrapgo[.]com

servicewrapone[.]com

theakirateam[.]com

toakira[.]pro

topservice-wrap[.]pro

topservicewrap[.]com

usekiara[.]com

useproakira[.]com

usethatakira[.]com

wantkiara[.]info

wearetherealpros[.]com

wejoinkir[.]vip

wethekira[.]shop

wetheservicewrap[.]pro

Archives de l'outil AkiraBot SHA-1

09ec44b6d3555a0397142b4308825483b479bf5a

0de065d58b367ffb28ce53bc1dc023f95a6d0b89

13de9fcd4e7c36d32594924975b7ef2b91614556

2322964ea57312747ae9d1e918811201a0c86e9c

253684ea43cb04 56a6fec5728e1091ff8fcb27cf

36b4e424ce8082d7606bb9f677f97c0f594f254d

3a443c72995254400da30fe203f3fbf287629969

3a7cc815b921166006f31c1065dadfeb8d5190e6

4d24dd5c166fa471554ed781180e353e6b96 42b7

51ec20e5356bbebd43c03faae56fca4c3bbe318e

55affc664472c4657c8534e0508636394eac8828

5620b527dfc71e2ee7efb2e22a0441b60fd67b84

5fde3180373c420cfa5cfdea7f227a1e1fe6936c

62e66bae4b89259 3009d5261d898356b6d0be3ef

6b65c296d9e1cda5af2f7dab94ce8e163b2a4ca8

6c56b986893dd1de83151510f4b6260613c5fbb9

6f342ff77cd43921210d144a403b8abb1e541a8b

7129194c63ae262c814da8045879aed7a037f 196

71464c4f145c9a43ade999d385a9260aabcbf66d

730192b0f62e37d4d57bae9ff14ec8671fbf051e

769aa6ab69154ca87ccba0535e0180a985c21a0c

76aab3ab0f3f16cf30d7913ff767f67a116ff1e7

853fde052316be78 87474996538b31f6ac0c3963

9d43494c6f87414c67533cce5ec86754311631fc

9f6ed2427e959e92eb1699024f457d87fa7b5279

aa72065673dc543e6bf627c7479bfe8a5e42a9c4

aac26242f4209bc59c82c8f223fcf2f152ce44 bc

b643a1f2c4eb436db26763d5e2527f6bebe8bcbf

bbd754e36aee4702b9f20b90d509248945add4ea

cb194612ed003eaf8d8cf6ed3731f21f3edeb161

cc63ee921c29f47612096c34d6ee3ef244b33db2

e12c6911997d7c2af5 550b7e989f1dc57b6733b8

eae675812c4274502051d6f2d36348f77a8464a0

f1c7c5d0870fd0abb7e419f2c2ba8df42fa74667

f2e71c9cbc4a18482a11ca3f54f2c958973360b4

fb7fdcc2fe11e95065a0ce9041348984427ca0f4