Incidents associés

Des victimes sont piégées et croient que leurs comptes bancaires ont été piratés ; des escrocs leur volent leurs économies.

Phoenix, Arizona – Le FBI de Phoenix met en garde le public contre une nouvelle escroquerie surnommée « Le pirate fantôme ». Les escrocs se font passer pour des responsables des secteurs de la technologie, de la banque et du gouvernement afin de convaincre leurs victimes, généralement des personnes âgées, que des pirates informatiques étrangers ont infiltré leurs comptes. Ils leur demandent ensuite de transférer immédiatement leur argent vers un prétendu compte du gouvernement américain pour « protéger » leurs avoirs. En réalité, aucun pirate étranger n’a jamais piraté leurs comptes, et l’argent est désormais entièrement contrôlé par les escrocs. Certaines victimes perdent toutes leurs économies.

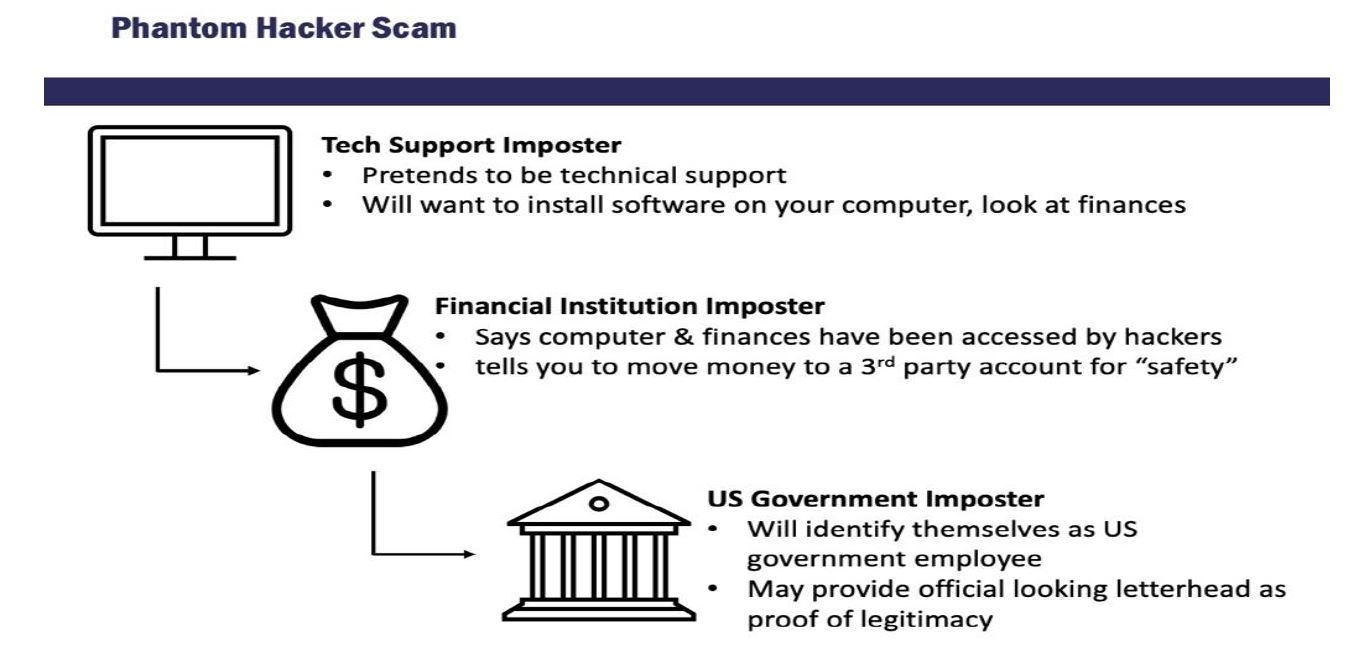

L’escroquerie « Le pirate fantôme » : Comment ça marche ? Le FBI a observé des comportements récurrents chez les criminels impliqués dans cette escroquerie. L'escroquerie se déroule généralement en trois étapes principales :

Étape 1 - Fausse alerte technique : Dans un premier temps, un escroc se faisant passer pour un conseiller clientèle d'une entreprise technologique légitime contacte la victime par téléphone, SMS, courriel ou via une fenêtre contextuelle sur son ordinateur et lui demande d'appeler un numéro pour obtenir de l'« assistance ».

Une fois que la victime a composé le numéro, l'escroc l'incite à télécharger un logiciel lui permettant d'accéder à distance à son ordinateur. L'escroc prétend ensuite effectuer une analyse antivirus et affirme faussement que l'ordinateur de la victime a été piraté ou risque de l'être. Ensuite, l'escroc demande à la victime d'ouvrir ses comptes bancaires pour vérifier s'il y a eu des opérations non autorisées – une tactique lui permettant de déterminer quel compte est le plus lucratif à cibler. L'escroc informe la victime qu'elle recevra un appel du service de fraude de l'établissement financier concerné avec des instructions supplémentaires.

Étape 2 – Usurpation d'identité financière : Dans un second temps, un escroc, se faisant passer pour un représentant de l'établissement financier mentionné précédemment, comme une banque ou une société de courtage, contacte la victime. Il l'informe faussement que son ordinateur et ses comptes bancaires ont été piratés par un pirate informatique étranger et qu'elle doit transférer son argent vers un compte tiers « sécurisé », tel qu'un compte auprès de la Réserve fédérale ou d'un autre organisme gouvernemental américain.

La victime est invitée à transférer de l'argent par virement bancaire, en espèces ou par conversion en cryptomonnaie, souvent directement à des destinataires à l'étranger. On lui demande également de ne révéler à personne la véritable raison de ce transfert. L'escroc peut demander à la victime d'effectuer plusieurs transactions sur une période de plusieurs jours ou mois.

Étape 3 - Usurpation d'identité du gouvernement américain : Lors de la troisième étape, la victime peut être contactée par un escroc se faisant passer pour la Réserve fédérale ou une autre agence gouvernementale américaine. Si la victime a des soupçons, l'escroc peut envoyer un courriel ou une lettre sur un document qui semble être à en-tête officiel du gouvernement américain afin de légitimer l'escroquerie. L'escroc continuera d'insister sur le fait que les fonds de la victime sont « en danger » et qu'ils doivent être transférés vers un nouveau compte « alias » pour les protéger, jusqu'à ce que la victime cède. Les victimes subissent souvent la perte totale de leurs comptes bancaires, d'épargne, de retraite et d'investissement sous prétexte de « protéger » leurs actifs.

Conseils pour vous protéger

Le FBI recommande au public de suivre les étapes suivantes pour se protéger contre l'escroquerie du « hacker fantôme » :

-

Ne cliquez pas sur les fenêtres contextuelles non sollicitées, les liens reçus par SMS, courriel ou pièces jointes.

-

Ne contactez pas le numéro de téléphone indiqué dans une fenêtre contextuelle, un SMS ou un courriel.

-

Ne téléchargez aucun logiciel à la demande d'un inconnu qui vous a contacté. - Ne permettez pas à un inconnu qui vous a contacté de prendre le contrôle de votre ordinateur.

-

Le gouvernement américain ne vous demandera jamais de lui envoyer de l'argent par virement bancaire, cryptomonnaie ou carte-cadeau/prépayée. Signalement des fraudes présumées : Le FBI demande aux victimes de signaler ces activités frauduleuses ou suspectes au Centre de plaintes pour la cybercriminalité (IC3) du FBI à l'adresse www.ic3.gov. Veillez à fournir autant d'informations que possible, telles que : le nom de la personne ou de l'entreprise qui vous a contacté ; les moyens de communication utilisés, y compris les sites web, les adresses électroniques et les numéros de téléphone. - Le numéro du compte bancaire sur lequel les fonds ont été virés et le(s) nom(s) du/des bénéficiaire(s).

*Pour toute demande d'information ou d'interview, veuillez contacter phoenix-media@fbi.gov.