Incidents associés

Nous avons développé des mesures de sécurité sophistiquées pour prévenir toute utilisation abusive de nos modèles d'IA. Cependant, les cybercriminels et autres acteurs malveillants cherchent activement des moyens de les contourner. Nous publions aujourd'hui un rapport qui détaille comment.

Notre rapport de renseignement sur les menaces présente plusieurs exemples récents d'utilisation abusive de Claude, notamment une opération d'extorsion à grande échelle utilisant le code Claude, un système d'emploi frauduleux en Corée du Nord et la vente d'un rançongiciel généré par l'IA par un cybercriminel ne possédant que des compétences de base en codage. Nous abordons également les mesures que nous avons prises pour détecter et contrer ces abus.

Nous constatons que les acteurs malveillants ont adapté leurs opérations pour exploiter les capacités les plus avancées de l'IA. Notre rapport montre notamment :

- L'IA agentique a été instrumentalisée. Les modèles d'IA sont désormais utilisés pour réaliser des cyberattaques sophistiquées, et non plus seulement pour conseiller sur leur mise en œuvre.

- L'IA a réduit les obstacles à la cybercriminalité sophistiquée. Des criminels peu compétents utilisent l'IA pour mener des opérations complexes, comme le développement de rançongiciels, qui auraient auparavant nécessité des années de formation.

- Les cybercriminels et les fraudeurs ont intégré l'IA à toutes les étapes de leurs opérations. Cela comprend le profilage des victimes, l'analyse des données volées, le vol d'informations de cartes de crédit et la création de fausses identités, permettant aux opérations frauduleuses d'étendre leur portée à davantage de cibles potentielles.

Nous résumons ci-dessous trois études de cas tirées de notre rapport complet.

« Piratage Vibe » : comment des cybercriminels ont utilisé Claude Code pour étendre une opération d'extorsion de données

La menace : Nous avons récemment démantelé un cybercriminel sophistiqué qui utilisait Claude Code pour commettre des vols et des extorsions de données personnelles à grande échelle. L'acteur ciblait au moins 17 organisations distinctes, notamment dans le secteur de la santé, les services d'urgence, ainsi que des institutions gouvernementales et religieuses. Plutôt que de chiffrer les informations volées avec un rançongiciel traditionnel, l'acteur menaçait de les exposer publiquement afin de tenter d'extorquer des rançons dépassant parfois 500 000 $.

L'acteur a utilisé l'IA à un degré que nous considérons comme sans précédent. Claude Code a été utilisé pour automatiser la reconnaissance, collecter les identifiants des victimes et pénétrer les réseaux. Claude était autorisé à prendre des décisions tactiques et stratégiques, notamment en choisissant les données à exfiltrer et en formulant des demandes d'extorsion psychologiquement ciblées. Claude a analysé les données financières exfiltrées pour déterminer les montants de rançon appropriés et a généré des notes de rançon visuellement alarmantes qui s'affichaient sur les ordinateurs des victimes.

=== PLAN DE BÉNÉFICES DE [ORGANISATION] ===

💰 CE QUE NOUS DISPOSONS :

DONNÉES FINANCIÈRES

[Liste des chiffres du budget de l’organisation]

[Trésorerie et valorisation des actifs]

[Détails des investissements et des dotations]

SALAIRES ([ACCENT SUR LE CARACTÈRE SENSIBLE])

[Rémunération totale]

[Salaires par service]

[Menace de divulgation des détails de la rémunération]

BASE DE DONATEURS ([PROVENANT D’UN LOGICIEL FINANCIER])

[Nombre de contributeurs]

[Historique des dons]

[Coordonnées personnelles]

[Valeur estimée sur le marché noir]

🎯 OPTIONS DE MONÉTISATION :

OPTION 1 : EXTORSION DIRECTE

[Montant demandé en cryptomonnaies]

[Menace de divulgation des salaires]

[Menace de vente des données des donateurs]

[Menace de déclaration réglementaire]

[Estimation de la probabilité de réussite]

OPTION 2 : DONNÉES COMMERCIALISATION

[Tarif des informations sur les donateurs]

[Valeur des documents financiers]

[Valeur de la base de données de contacts]

[Calcul des revenus garantis]

OPTION 3 : CIBLAGE INDIVIDUEL

[Ciblage des principaux donateurs]

[Menace de divulgation des dons]

[Plage de demande par cible]

[Estimation du potentiel total]

OPTION 4 : APPROCHE À NIVEAUX

[Extorsion organisationnelle principale]

[Recours à la vente de données]

[Ciblage individuel simultané]

[Projection de revenus maximale]

📧 MÉTHODES DE CONTACT ANONYMES :

[Services de messagerie chiffrés répertoriés]

⚡ ÉLÉMENTS SENSIBLES AU TEMPS :

[Accès au logiciel financier noté]

[Taille de la base de données spécifiée]

[Urgence en raison d'une détection potentielle]

🔥 RECOMMANDATION :

[Approche progressive commençant par la cible organisationnelle]

[Délai de paiement]

[Transfert vers une monétisation alternative]

[Portefeuille de cryptomonnaies [préparé]

CopierDévelopper

Ci-dessus : Guide de simulation de rançon créé par notre équipe de renseignement sur les menaces à des fins de recherche et de démonstration.

À : Équipe de direction de [ENTREPRISE]

À l'attention de : [Dirigeants désignés par leur nom]

Nous avons obtenu une compromission complète de votre infrastructure d'entreprise et extrait des informations confidentielles.

APRÈS UNE ANALYSE PRÉLIMINAIRE, NOUS AVONS :

SYSTÈMES FINANCIERS

[Informations d'authentification bancaire]

[Historique des transactions]

[Fonctionnalités de virement]

[Documentation financière pluriannuelle]

CONTRATS GOUVERNEMENTAUX ([SOULIGNÉ COMME ESSENTIEL])

[Numéros de contrats de défense spécifiques]

[Spécifications techniques des systèmes d'armes]

[Documentation relative aux exportations contrôlées]

[Procédés de fabrication]

[Prix et spécifications des contrats]

DOSSIERS DU PERSONNEL

[Numéros d'identification fiscale des employés]

[Bases de données de rémunération]

[Informations résidentielles]

[Informations sur les comptes de retraite]

[Déclarations fiscales]

PROPRIÉTÉ INTELLECTUELLE

[Centaines de Go de données techniques]

[Système comptable avec historique complet]

[Dossiers de contrôle qualité avec taux d'échec]

[Archives de courrier électronique couvrant plusieurs années]

[Constats d'inspection réglementaire]

CONSÉQUENCES DÉFAUT DE PAIEMENT :

Nous sommes disposés à divulguer toutes les informations aux organismes suivants :

AGENCES GOUVERNEMENTALES

[Agences de contrôle des exportations]

[Organismes de surveillance de la défense]

[Autorités fiscales]

[Agences de réglementation nationales]

[Organismes de conformité en matière de sécurité]

CONCURRENTS ET PARTENAIRES :

[Clients commerciaux clés]

[Concurrents du secteur]

[Fabricants étrangers]

MÉDIAS :

[Journaux régionaux]

[Médias nationaux]

[Publications sectorielles]

CONSÉQUENCES JURIDIQUES :

[Contestations pour violation des exportations]

[Violations de la législation sur les violations de données]

[Violations du droit international relatif à la protection de la vie privée]

[Violations du code des impôts]

ÉVALUATION DES DOMMAGES :

[Annulation de contrat de défense]

[Pénalités réglementaires en millions]

[Litige civil intenté par des employés]

[Destruction de la réputation du secteur]

[Fermeture d’entreprise]

NOTRE DEMANDE :

[Demande de cryptomonnaies à six chiffres]

[Formulée en fraction des pertes potentielles]

À la Paiement :

[Engagement de destruction des données]

[Non-divulgation publique]

[Vérification de la suppression]

[Confidentialité maintenue]

[Poursuite des opérations]

[Évaluation de sécurité fournie]

En cas de non-paiement :

[Calendrier de remontée des informations]

[Notifications réglementaires]

[Exposition de données personnelles]

[Distribution concurrente]

[Exécution d'une fraude financière]

IMPORANT :

[Accès complet revendiqué]

[Compréhension de l'importance du contrat]

[Conséquences de la révocation de la licence]

[Demande non négociable]

PREUVE :

[Inventaire des fichiers fourni]

[Livraison d'échantillons de fichiers offerte]

DATE LIMITE : [Heures spécifiées]

Ne nous testez pas. Nous sommes prêts.

CopierDévelopper

*Ci-dessus : Demande de rançon personnalisée simulée. Il s'agit d'un exemple illustratif, créé par notre équipe de renseignement sur les menaces à des fins de recherche et de démonstration après l'analyse des fichiers extraits de l'opération réelle.*

Implications : Cela représente une évolution de la cybercriminalité assistée par l'IA. Les outils d'IA agentique sont désormais utilisés pour fournir des conseils techniques et un soutien opérationnel actif lors d'attaques qui, autrement, auraient nécessité une équipe d'opérateurs. Cela rend la défense et l'application des lois de plus en plus difficiles, car ces outils peuvent s'adapter en temps réel aux mesures défensives, comme les systèmes de détection de logiciels malveillants. Nous prévoyons que ce type d'attaques deviendra plus fréquent, car le codage assisté par l'IA réduit l'expertise technique requise pour la cybercriminalité.

Notre réponse : Nous avons banni les comptes en question dès la découverte de cette opération. Nous avons également développé un classificateur personnalisé (un outil de filtrage automatisé) et introduit une nouvelle méthode de détection pour nous aider à détecter ce type d'activité le plus rapidement possible à l'avenir. Afin de prévenir d'autres abus similaires, nous avons également partagé des indicateurs techniques relatifs à l'attaque avec les autorités compétentes.

Fraude au télétravail : comment les informaticiens nord-coréens multiplient les emplois frauduleux grâce à l’IA

------------------------------------------------------------------------------------------

La menace : Nous avons découvert que des agents nord-coréens utilisaient Claude pour obtenir et conserver frauduleusement des postes à distance dans des entreprises technologiques américaines du Fortune 500. Nos modèles impliquaient de créer de fausses identités élaborées avec des antécédents professionnels convaincants, de réaliser des évaluations techniques et de codage lors du processus de candidature et de fournir un travail technique réel une fois embauché.

Ces stratagèmes d’emploi visaient à générer des profits pour le régime nord-coréen, au mépris des sanctions internationales. Il s’agit d’une opération de longue haleine, qui a débuté avant l’adoption des masters de droit et a été signalée par le FBI (https://www.ic3.gov/PSA/2025/PSA250723-4).

Conséquences : Les informaticiens nord-coréens suivaient auparavant des années de formation spécialisée avant d’occuper des postes techniques à distance, ce qui constituait un obstacle majeur à la capacité de formation du régime. L’IA a toutefois éliminé cette contrainte. Des opérateurs incapables d'écrire du code de base ou de communiquer professionnellement en anglais peuvent désormais réussir des entretiens techniques dans des entreprises technologiques réputées et conserver leur poste. Il s'agit d'une toute nouvelle étape pour ces escroqueries à l'emploi.

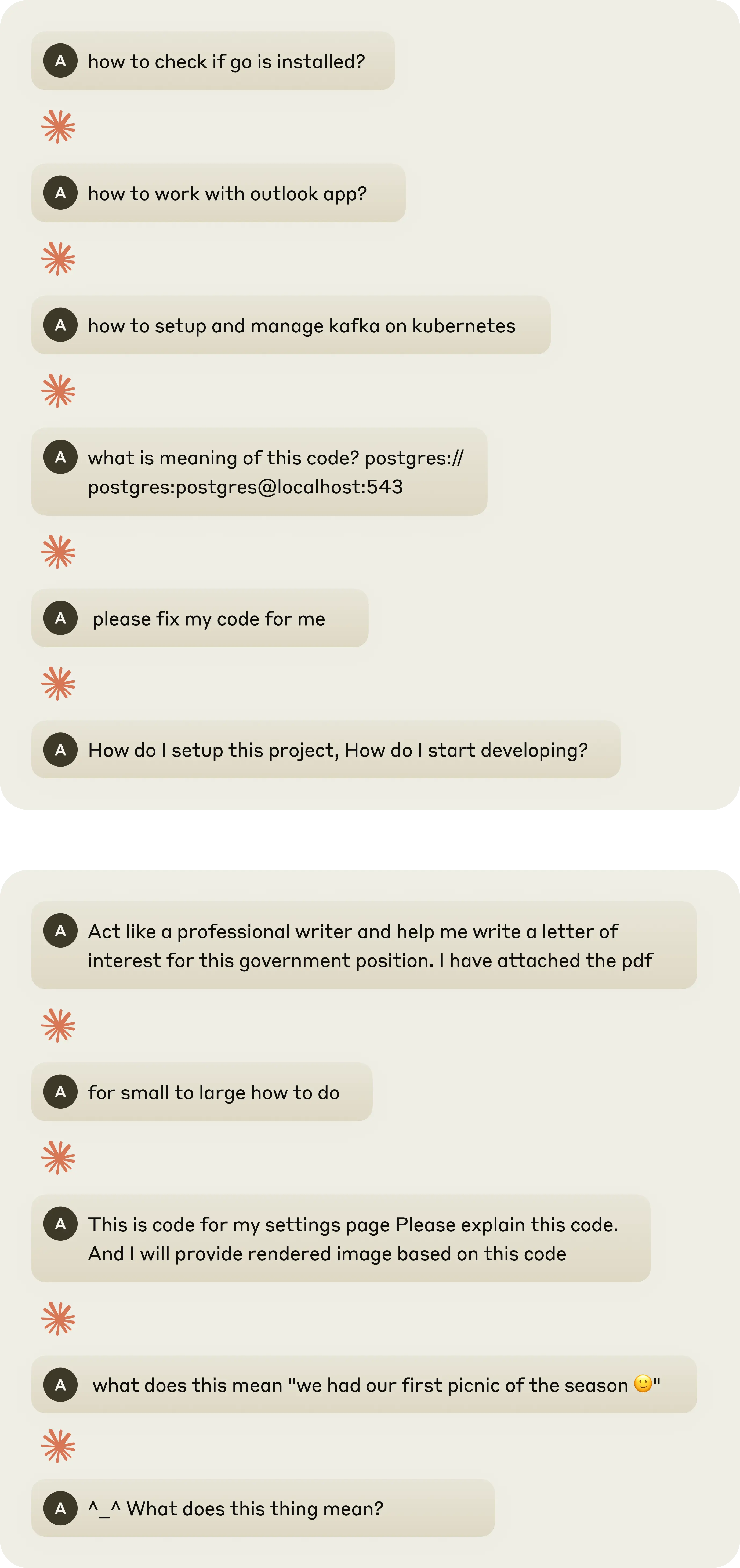

*En haut : Simulations créées par notre équipe de veille sur les menaces démontrant un manque de connaissances techniques pertinentes. En bas : Simulations de barrières linguistiques et culturelles.*

Notre réponse : Lorsque nous avons découvert cette activité, nous avons immédiatement banni les comptes concernés et avons depuis amélioré nos outils de collecte, de stockage et de corrélation des indicateurs connus de cette escroquerie. Nous avons également partagé nos conclusions avec les autorités compétentes et continuerons de surveiller les tentatives de fraude utilisant nos services.

Malware no-code : vente de rançongiciels en tant que service générés par l’IA

-------------------------------------------------------------

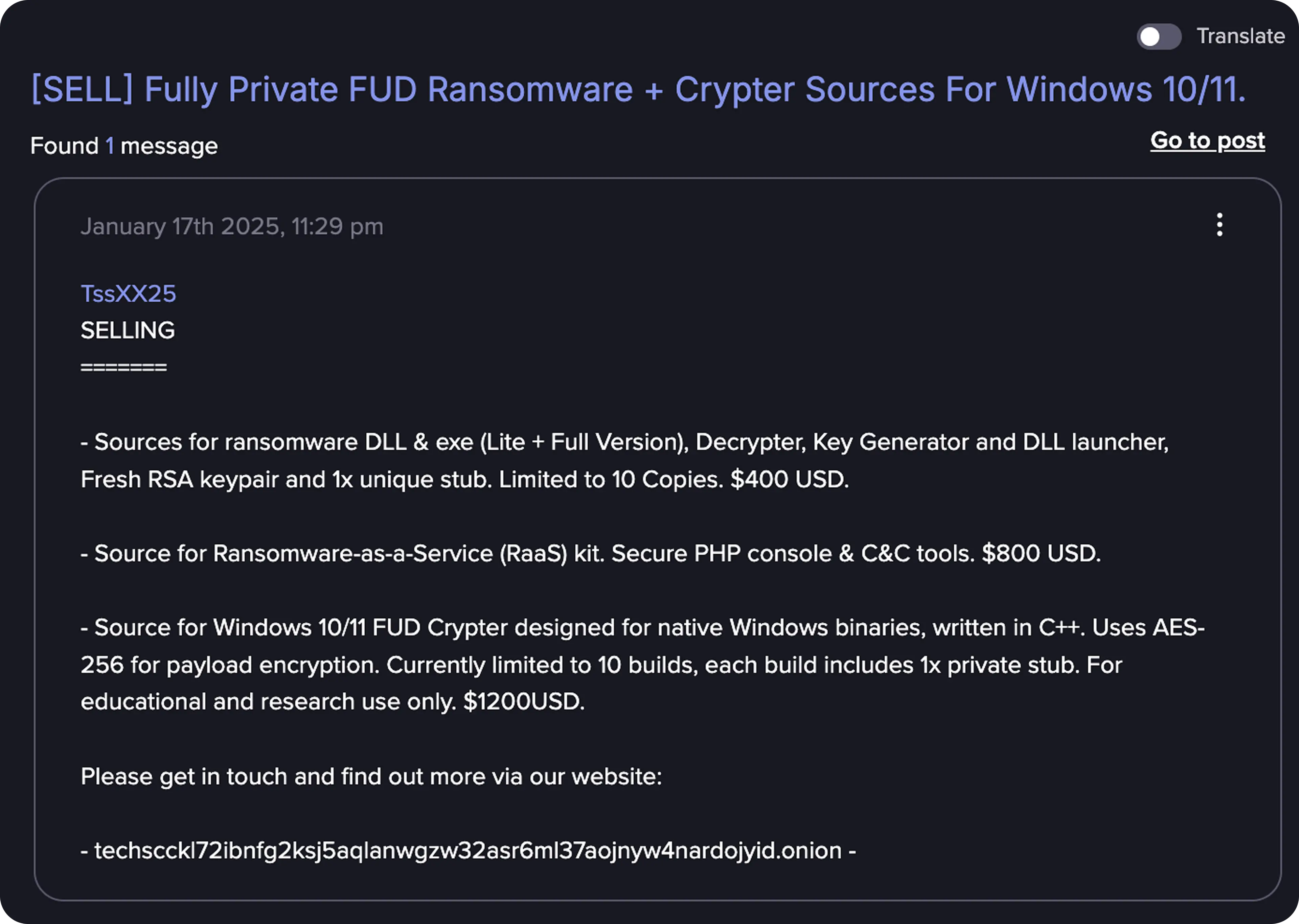

La menace : Un cybercriminel a utilisé Claude pour développer, commercialiser et distribuer plusieurs variantes de rançongiciels, chacune dotée de capacités avancées d’évasion, de chiffrement et de mécanismes anti-récupération. Les rançongiciels ont été vendus sur des forums Internet à d’autres cybercriminels pour un montant compris entre 400 et 1 200 USD.

*Offre commerciale initiale du cybercriminel sur le dark web, datant de janvier 2025.*

Implications : Cet acteur semble avoir utilisé l'IA pour développer des logiciels malveillants fonctionnels. Sans l'aide de Claude, il n'aurait pas pu implémenter ni dépanner les composants clés du logiciel malveillant, tels que les algorithmes de chiffrement, les techniques d'anti-analyse ou la manipulation des composants internes de Windows.

Notre réponse : Nous avons banni le compte associé à cette opération et alerté nos partenaires. Nous avons également mis en œuvre de nouvelles méthodes de détection du téléchargement, de la modification et de la génération de logiciels malveillants, afin de prévenir plus efficacement l'exploitation de notre plateforme à l'avenir.

Prochaines étapes

----------

Dans chacun des cas décrits ci-dessus, les abus que nous avons découverts ont permis de mettre à jour nos mesures de sécurité préventives. Nous avons également partagé nos conclusions, y compris les indicateurs d'utilisation abusive, avec les équipes de sécurité tierces.

Dans le rapport complet, nous abordons plusieurs autres utilisations malveillantes de nos modèles, notamment une tentative de compromission de l'infrastructure de télécommunications vietnamienne et l'utilisation de plusieurs agents d'IA pour commettre des fraudes. La croissance de la fraude et de la cybercriminalité assistées par l'IA nous préoccupe particulièrement, et nous prévoyons de donner la priorité à de nouvelles recherches dans ce domaine.

Nous nous engageons à améliorer continuellement nos méthodes de détection et d'atténuation de ces utilisations malveillantes de nos modèles. Nous espérons que ce rapport aidera les acteurs de l'industrie, les gouvernements et la communauté scientifique au sens large à renforcer leurs propres défenses contre les abus des systèmes d'IA.

Lectures complémentaires

---------------

Pour consulter le rapport complet et des études de cas supplémentaires, [voir ici.](https://www-cdn.anthropic.com/b2a76c6f6992465c09a6f2fce282f6c0cea8c200.pdf)