Incidents associés

Dans une plainte modifiée dans le cadre d'un récent litige civil, Microsoft désigne les principaux développeurs d'outils malveillants conçus pour contourner les garde-fous des services d'IA générative, notamment le service Azure OpenAI de Microsoft. Nous poursuivons cette action en justice contre les défendeurs identifiés afin de mettre un terme à leur conduite, de continuer à démanteler leur activité illicite et de dissuader d'autres personnes de vouloir utiliser notre technologie d'IA comme arme.

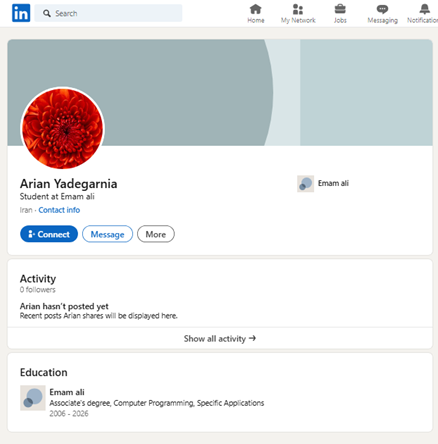

Les personnes nommées sont : (1) Arian Yadegarnia alias « Fiz » d'Iran, (2) Alan Krysiak alias « Drago » du Royaume-Uni, (3) Ricky Yuen alias « cg-dot » de Hong Kong, Chine, et (4) Phát Phùng Tấn alias « Asakuri » du Vietnam. Ces acteurs sont au cœur d'un réseau mondial de cybercriminalité que Microsoft identifie comme Storm-2139. Les membres de Storm-2139 ont exploité les identifiants de clients exposés récupérés à partir de sources publiques pour accéder illégalement à des comptes avec certains services d'IA générative. Ils ont ensuite modifié les capacités de ces services et revendu l'accès à d'autres acteurs malveillants, en fournissant des instructions détaillées sur la manière de générer du contenu nuisible et illicite, notamment des images intimes non consensuelles de célébrités et d'autres contenus sexuellement explicites.

Cette activité est interdite en vertu des conditions d'utilisation de nos services d'IA générative et nécessite des efforts délibérés pour contourner nos mesures de protection. Nous ne nommons pas de célébrités spécifiques pour préserver la confidentialité de leur identité et avons exclu les images synthétiques et les invites de nos dépôts pour empêcher la circulation ultérieure de contenu nuisible.

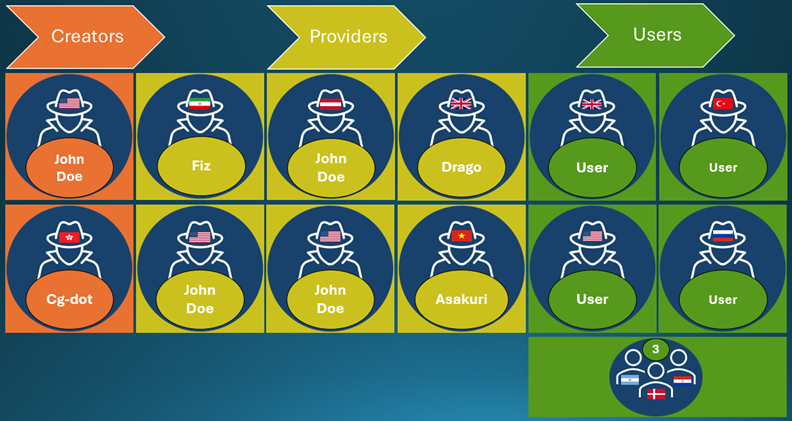

Storm-2139 : un réseau mondial de créateurs, de fournisseurs et d'utilisateurs finaux.

En décembre 2024, l'unité de lutte contre la criminalité numérique (DCU) de Microsoft a intenté une action en justice dans le district oriental de Virginie, alléguant diverses causes d'action contre 10 « John Doe » non identifiés participant à des activités qui enfreignent la loi américaine et la politique d'utilisation acceptable de Microsoft ainsi que le code de conduite. Grâce à ce premier dépôt de plainte, nous avons pu recueillir davantage d'informations sur les opérations de l'entreprise criminelle.

Storm-2139 est organisé en trois catégories principales : les créateurs, les fournisseurs et les utilisateurs. Les créateurs ont développé les outils illicites qui ont permis l'abus des services générés par l'IA. Les fournisseurs ont ensuite modifié et fourni ces outils aux utilisateurs finaux, souvent avec différents niveaux de service et de paiement. Enfin, les utilisateurs ont ensuite utilisé ces outils pour générer du contenu synthétique en infraction, souvent centré sur des célébrités et des images sexuelles.

Vous trouverez ci-dessous une représentation visuelle de Storm-2139, qui affiche les alias Internet découverts dans le cadre de notre enquête ainsi que les pays dans lesquels nous pensons que les personnages associés se trouvent.

Structure organisationnelle de Storm-2139.

Capture d'écran du profil LinkedIn de « Fiz »

Grâce à son enquête en cours, Microsoft a identifié plusieurs des personnes mentionnées ci-dessus, y compris, mais sans s'y limiter, les quatre accusés nommés. Bien que nous ayons identifié deux acteurs situés aux États-Unis, plus précisément dans l'Illinois et en Floride, leurs identités restent confidentielles afin d'éviter d'interférer avec d'éventuelles enquêtes criminelles. Microsoft prépare des renvois criminels aux représentants des forces de l'ordre des États-Unis et d'autres pays.

Les cybercriminels réagissent à la saisie du site Web de Microsoft et à son dépôt au tribunal.

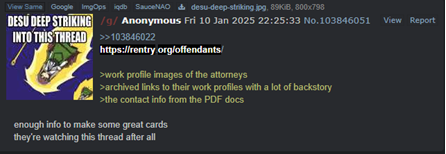

Dans le cadre de notre dépôt initial, le tribunal a émis une ordonnance de restriction temporaire et une injonction préliminaire permettant à Microsoft de saisir un site Web essentiel à l'opération criminelle, perturbant ainsi la capacité du groupe à opérationnaliser ses services. La saisie de ce site Web et la levée des scellés des documents juridiques en janvier ont généré une réaction immédiate de la part des acteurs, poussant dans certains cas les membres du groupe à se retourner et à se pointer du doigt. Nous avons observé des discussions sur le procès sur les canaux de communication surveillés du groupe, spéculant sur l'identité des « John Doe » et les conséquences potentielles.

Capture d'écran d'une discussion en ligne sur le vrai nom de « Fiz ».

Dans ces canaux, certains membres ont également « doxé » l'avocat de Microsoft, en publiant leurs noms, leurs informations personnelles et, dans certains cas, leurs photographies. Le doxing peut entraîner des préjudices dans le monde réel, allant du vol d'identité au harcèlement.

Capture d'écran d'une publication sur des canaux en ligne fournissant des informations sur les avocats de l'affaire.

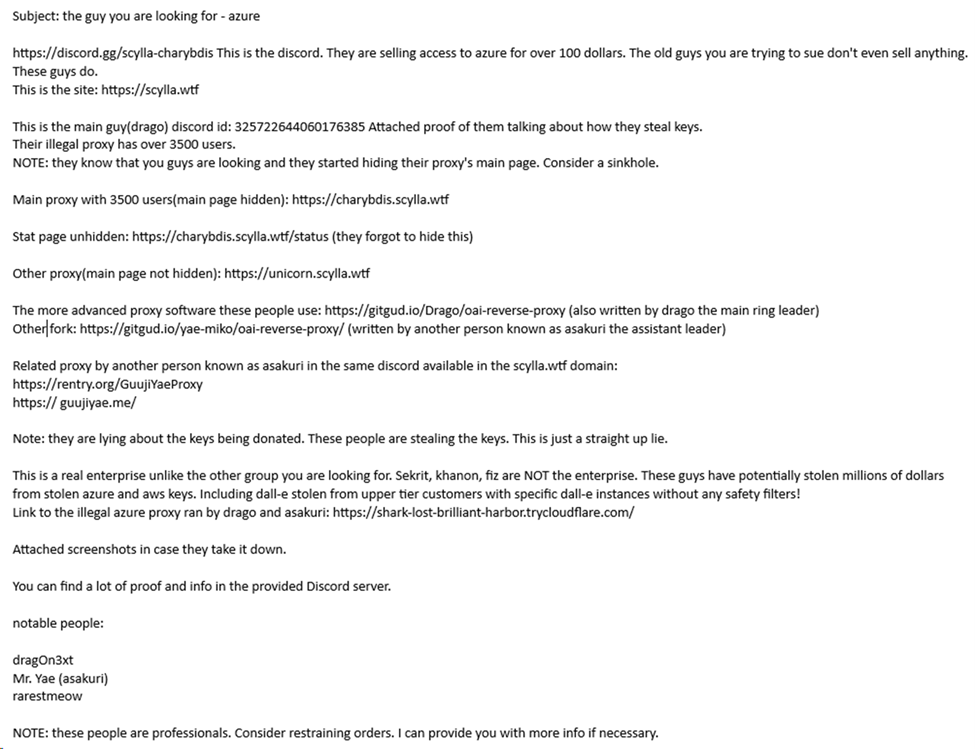

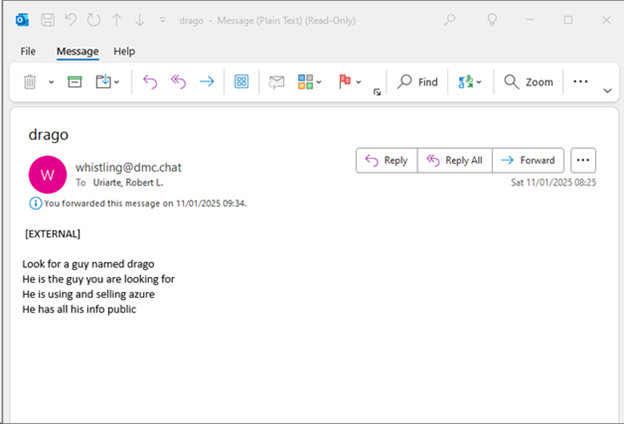

En conséquence, l'avocat de Microsoft a reçu divers courriels, dont plusieurs provenant de membres présumés de Storm-2139 qui tentaient de rejeter la faute sur d'autres membres de l'opération.

Captures d'écran des e-mails reçus par l'avocat au dossier.

Cette réaction souligne l'impact des actions en justice de Microsoft et démontre comment ces mesures peuvent perturber efficacement un réseau cybercriminel en saisissant l'infrastructure et créer un puissant effet dissuasif parmi ses membres.

Poursuivre notre engagement à lutter contre les abus de l'IA générative.

Nous prenons très au sérieux l'utilisation abusive de l'IA, reconnaissant les conséquences graves et durables des images abusives pour les victimes. Microsoft reste déterminé à protéger les utilisateurs en intégrant des garde-fous robustes contre l'IA et en protégeant nos services contre les contenus illégaux et préjudiciables. L'année dernière, nous nous sommes engagés à continuer d'innover sur de nouvelles façons de protéger les utilisateurs en décrivant une approche globale pour lutter contre les contenus abusifs générés par l'IA. Nous avons publié un livre blanc avec des recommandations à l'intention des décideurs politiques américains sur la modernisation du droit pénal afin de doter les forces de l'ordre des outils nécessaires pour traduire les mauvais acteurs en justice. Nous avons également fait le point sur notre approche en matière d'abus d'images intimes (https://blogs.microsoft.com/on-the-issues/2024/09/05/an-update-on-our-approach-to-tackling-intimate-image-abuse/), en détaillant les mesures que nous prenons pour protéger nos services contre de tels préjudices, qu'ils soient synthétiques ou autres.

Comme nous l'avons déjà dit, aucune perturbation ne se produit en un jour. Pour traquer les acteurs malveillants, il faut de la persévérance et une vigilance constante. En démasquant ces individus et en mettant en lumière leurs activités malveillantes, Microsoft vise à créer un précédent dans la lutte contre l'utilisation abusive de la technologie de l'IA.