Incidents associés

Les chercheurs en sécurité disent avoir utilisé un masque de 150 $ pour casser le système de reconnaissance faciale Face ID qui verrouille le nouvel iPhone X d'Apple. quelque chose au milieu. Jusqu'à présent, il est impossible de le savoir car les chercheurs ont éludé les questions clés sur la manière dont ils ont pénétré par effraction dans l'appareil.

Le piratage supposé a été effectué par des chercheurs de la société de sécurité vietnamienne Bkav, qui en 2009 a démontré un moyen de contourner l'authentification basée sur le visage dans les ordinateurs portables Toshiba et Lenovo. Vendredi, les chercheurs de l'entreprise ont publié une vidéo les montrant en train de déverrouiller un iPhone X en lui présentant un masque sur mesure au lieu du visage humain en direct dont Apple a insisté à plusieurs reprises sur le fait que c'est la seule chose qui peut satisfaire aux exigences du système de reconnaissance faciale.

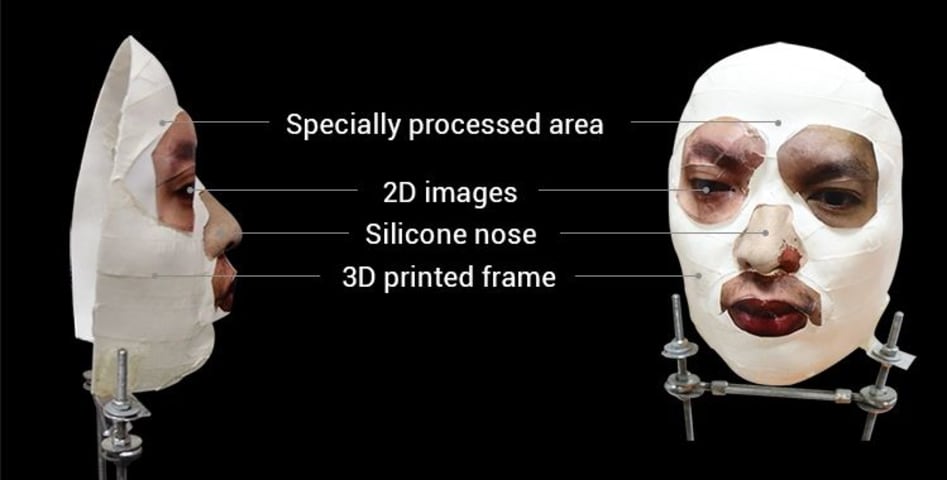

Les chercheurs ont déclaré avoir conçu leur masque à l'aide d'imprimantes 2D et 3D et qu'un artiste avait fabriqué le nez à la main à l'aide de matériaux en silicone. D'autres caractéristiques du masque utilisaient des images 2D et "un traitement spécial sur les joues et autour du visage, là où il y a de grandes zones de peau" dans une tentative réussie de vaincre l'intelligence artificielle que Face ID utilise pour distinguer les vrais visages des images, des vidéos ou des masques. .

"Il est assez difficile de fabriquer le masque" correct "sans certaines connaissances en matière de sécurité", a écrit un représentant du Bkav dans un e-mail à Ars. "Nous avons pu tromper l'IA d'Apple, comme mentionné dans l'écriture, parce que nous avons compris comment leur IA fonctionnait et comment la contourner."

La vérité est là-bas

La vidéo et le communiqué de presse qui l'accompagne ont omis des détails clés dont d'autres chercheurs ont besoin pour évaluer si les résultats représentent un véritable contournement d'un système d'authentification qu'Apple a passé des années à développer. L'un des détails les plus importants est de savoir si le masque a réussi à déverrouiller l'iPhone immédiatement après sa configuration pour utiliser le vrai visage humain pour l'authentification ou si le contournement n'a réussi que sur une période de temps après l'inscription du visage. La distinction est cruciale. Selon un livre blanc publié par Apple plus tôt ce mois-ci, Face ID prend des captures supplémentaires au fil du temps et les utilise pour augmenter les données Face ID inscrites. Si les chercheurs entraînaient Face ID au fil du temps pour travailler avec le masque, ils se donnaient un avantage qu'un attaquant du monde réel n'aurait pas.

Une autre considération importante est la façon dont le masque a été fabriqué. L'artiste ou l'un des chercheurs devait-il, par exemple, avoir accès au vrai visage sur lequel le masque était basé ? La cible humaine s'est-elle assise pour des mesures ou la prise d'un moule ? Ou, au contraire, le masque a-t-il été uniquement fabriqué à partir d'images ou de vidéos pouvant être prises à l'insu ou sans le consentement de la cible ? Encore une fois, les réponses sont cruciales car si le masque ne pouvait être créé qu'avec l'aide de la cible, le contournement ne représente pas un hack significatif.

Tout au long du week-end, Ars a pressé à plusieurs reprises les représentants du Bkav de décrire ces détails et d'autres. Comme le montre l'échange suivant, les représentants ont dévié et parfois carrément éludé les questions :

Ars : Avez-vous pu utiliser le masque pour déverrouiller l'iPhone immédiatement après avoir fraîchement inscrit le vrai visage ? La raison pour laquelle je demande est que, selon le livre blanc d'Apple, Face ID prendra des captures supplémentaires au fil du temps et augmentera ses données Face ID inscrites avec la représentation mathématique nouvellement calculée. Pouvez-vous décrire précisément comment vous avez procédé pour mener cette expérience ? Bkav : Peu importe si Apple Face ID "apprend" de nouvelles images du visage, car cela n'affectera pas le fait qu'Apple Face ID n'est pas une mesure de sécurité efficace. Cependant, nous étions au courant de cet "apprentissage", donc, pour donner un résultat plus convaincant, nous avons appliqué la règle stricte de "absolument aucun mot de passe" lors de la fabrication du masque. Ars : Pouvez-vous expliquer pourquoi votre hack a fonctionné mais ceux tentés par le magazine Wired ont échoué ? Bkav : Parce que... nous sommes le leader de la cybersécurité ;) Il est assez difficile de fabriquer le « correct » masque sans certaines connaissances en matière de sécurité. Nous avons pu tromper l'IA d'Apple, comme mentionné dans l'écriture, parce que nous avons compris comment leur IA fonctionnait et comment la contourner. Comme en 2008, nous avons été les premiers à montrer que la reconnaissance faciale n'était pas une mesure de sécurité efficace pour les ordinateurs portables. Ars : Les dimensions du visage d'une personne sont-elles nécessaires ? Comment ceux-ci seraient-ils obtenus sans une cible assise pour eux? Bkav : Le 1er point est que tout s'est déroulé beaucoup plus facilement que prévu. Vous pouvez l'essayer avec votre propre iPhone X, le téléphone vous reconnaîtra même lorsque vous couvrirez la moitié de votre visage. Cela signifie que le mécanisme de reconnaissance n'est pas aussi strict que vous le pensez, Apple semble trop s'appuyer sur l'IA de Face ID. Nous avons juste besoin d'un demi-visage pour créer le masque. C'était encore plus simple que nous ne le pensions nous-mêmes. Apple n'a pas si bien fait cela. Je me souviens d'avoir lu un article sur Mashable, dans lequel Apple racontait que l'iPhone X devait être déployé en 2018, mais la société a alors décidé de le sortir un an plus tard.