Incidents associés

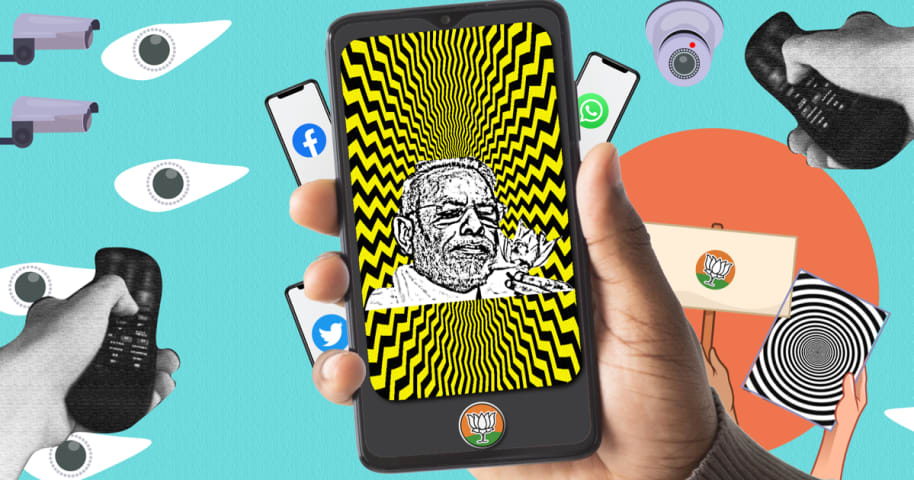

The Wire enquête sur les allégations derrière l'utilisation de "Tek Fog", une application hautement sophistiquée utilisée par des agents en ligne pour détourner les principaux médias sociaux et les plateformes de messagerie cryptées et amplifier la propagande de droite auprès d'un public national. New Delhi : Au cours d'une série de tweets en avril 2020, un compte Twitter anonyme @Aarthisharma08 prétendant être un employé mécontent de la cellule de technologie de l'information (IT Cell) du Bharatiya Janata Party (BJP) a allégué l'existence d'une application hautement sophistiquée et secrète appelée 'Tek Brouillard'. Ils ont affirmé que cette application était utilisée par des agents politiques affiliés au parti au pouvoir pour gonfler artificiellement la popularité du parti, harceler ses détracteurs et manipuler les perceptions du public à grande échelle sur les principales plateformes de médias sociaux. La mention sur Twitter de Tek Fog – une «application secrète» qui, selon eux, était capable de «contourner les codes reCaptcha» permettant à des collègues de «télécharger automatiquement des textes et des tendances de hashtag» – a attiré l'attention des auteurs de cet article, qui ont atteint à la personne derrière le compte afin d'enquêter sur l'existence de cette application jusqu'alors inconnue. Au cours de conversations ultérieures, la source a affirmé que son travail quotidien impliquait de détourner la section "tendances" de Twitter avec des hashtags ciblés, de créer et de gérer plusieurs groupes WhatsApp affiliés au BJP et de diriger le harcèlement en ligne des journalistes critiques du BJP, le tout via l'application Tek Fog. La source a poursuivi en alléguant qu'ils avaient décidé de se manifester après leur supposé gestionnaire - Devang Dave, ancien responsable national des médias sociaux et de l'informatique, Bharatiya Janata Yuva Morcha (l'aile jeunesse du BJP) et actuel directeur des élections du parti en Maharashtra - n'a pas tenu une offre d'emploi lucrative promise en 2018 si le BJP était en mesure de conserver le pouvoir lors des élections de 2019 à Lok Sabha. Au cours des deux années suivantes, un processus de correspondance a suivi où l'équipe de The Wire a entrepris de tester ce qui pouvait et ne pouvait pas être vérifié dans les allégations faites par le lanceur d'alerte, en plus d'enquêter sur les implications plus larges de l'existence d'une telle application. sur le discours public et le caractère sacré des processus démocratiques du pays. Chacune des allégations formulées par le dénonciateur a fait l'objet d'un processus de vérification indépendant par lequel l'équipe a cherché à en savoir plus sur les différentes fonctionnalités de l'application, l'identité des créateurs de l'application, ses utilisateurs et les organisations permettant son utilisation. Via des e-mails cryptés et des forums de discussion en ligne, l'individu derrière le compte Twitter a envoyé plusieurs captures d'écran et captures d'écran démontrant les fonctionnalités de l'application. La source a également partagé des fiches de paie et des relevés bancaires pour établir leur identité (à condition que cela ne soit pas rendu public) et celle de leurs employeurs. La source n'a pas fourni à The Wire un accès direct à l'application Tek Fog. Ils ont affirmé que cela était dû à la présence de diverses restrictions de sécurité, notamment l'exigence de trois mots de passe à usage unique (OTP) pour se connecter au tableau de bord de l'application et l'utilisation d'un pare-feu local qui empêche l'accès à l'extérieur de l'établissement. Ils ont cependant pu nous connecter par e-mail à un responsable de BJYM qui a fourni des scripts de code qui ont aidé l'équipe à identifier les différents outils et services externes se connectant au serveur sécurisé hébergeant l'application Tek Fog. Le même script a également conduit l'équipe de The Wire à l'un des serveurs hébergeant l'application, nous permettant de vérifier de manière indépendante que l'application était fonctionnelle au moment de la publication et n'était pas simplement un prototype. En plus des preuves primaires fournies par la source, l'équipe de The Wire a également utilisé une multitude de techniques d'enquête open source pour mener une analyse médico-légale approfondie des divers actifs de médias sociaux fournis par la source et pour corroborer l'infrastructure réseau qui sous-tend l'utilisation de l'application. L'équipe a également interrogé d'autres experts indépendants et des employés actuels des organisations impliquées dans l'opération plus large dans le but de mieux comprendre le réseau. Grâce à ce processus, The Wire a pu s'appuyer sur ces premières lambeaux de preuves et découvrir une vaste opération pointant vers l'existence d'un groupe d'acteurs publics et privés travaillant ensemble pour subvertir le discours public dans la plus grande démocratie du monde en entraînant des tendances inauthentiques et des détournements. conversations sur presque toutes les principales plateformes de médias sociaux. L'application de manipulation des médias sociaux de Pandora : quatre fonctionnalités alarmantes base pour manipuler le discours public, harceler et intimider les voix indépendantes et perpétuer un environnement d'information partisan en Inde. Ingénierie du récit public L'une des principales fonctions de l'application est de détourner la section «tendance» de Twitter et «tendance» sur Facebook. Ce processus utilise les fonctionnalités d'automatisation intégrées de l'application pour « retweeter automatiquement » ou « partager automatiquement » les tweets et les publications d'individus ou de groupes et spammer les hashtags existants par des comptes contrôlés par les agents de l'application. Cette fonctionnalité est également utilisée pour amplifier la propagande de droite, exposant ce contenu à un public plus diversifié sur la plateforme, faisant apparaître les récits extrémistes et les campagnes politiques plus populaires qu'ils ne le sont en réalité. The Wire a vérifié cette affirmation en surveillant à l'avance l'activité inauthentique et suspecte sur la plate-forme de deux hashtags tendance fournis par la source. Chacun des hashtags fournis a atteint la section des tendances des plateformes après avoir été amplifié de manière non authentique par une série de comptes suspects. L'un des hashtags - #CongressAgainstLabourers - a été partagé par la source à 20h25 IST le 4 mai 2020, dans le cadre d'une capture d'écran révélant leur liste de "tâches quotidiennes" pour ce jour-là. Selon le même écran, la source a été chargée de faire apparaître le hashtag dans au moins 55 000 tweets et d'atteindre la section "tendance" de la plateforme. Une analyse de l'activité sur la plate-forme du hashtag via Meltwater Explore, un outil d'analyse des médias sociaux, a révélé que le hashtag était apparu pour la première fois deux heures auparavant sur Twitter, culminant finalement vers 21 heures, une demi-heure après que la source eut partagé le filtrer. La tendance a continué à accumuler 57 000 mentions, dépassant leur objectif assigné de 2 000 tweets. De plus, l'écran a également montré comment la source avait posté le hashtag en utilisant 1 700 comptes dans les deux premières heures après avoir "activé" la tâche, un fait qui a été corroboré par cette analyse indépendante avec exactement 1 700 comptes postant le hashtag vers 18h30. IST. Les captures d'écran montrent également que ces comptes sont créés à l'aide des fonctionnalités intégrées à l'application qui permettent aux agents individuels de générer des adresses e-mail "temporaires", d'activer des numéros de téléphone et de contourner les limitations de programmation, ainsi que la vérification des e-mails et OTP définie par WhatsApp, Facebook, Instagram, Twitter et Télégramme. L'équipe, cependant, n'a pas pu vérifier s'il s'agissait de comptes "temporaires" créés par l'application ou de comptes existants appartenant à de vrais travailleurs du BJP et à des agents de l'application qui ont été intégrés à l'application pour permettre une publication planifiée. Hameçonnage des comptes WhatsApp « inactifs » Une autre fonctionnalité alarmante offerte par l'application est sa capacité à permettre à des agents individuels de détourner des comptes WhatsApp « inactifs » de particuliers et d'utiliser leur numéro de téléphone pour envoyer un message à leurs « fréquemment contactés » ou à « tous les contacts », à l'aide d'un technique ressemblant au "vol de jetons". Les opérateurs d'applications utilisent également cette fonctionnalité pour hameçonner les informations personnelles des utilisateurs ciblés afin de les ajouter à une base de données politique basée sur le cloud. L'ajout de citoyens privés dans cette base de données les rend disponibles en tant que cibles potentielles dans les futures campagnes de harcèlement et de pêche à la traîne. The Wire a vérifié cette fonctionnalité en demandant à la source d'effectuer une démonstration en temps réel de l'exploit WhatsApp. Quelques minutes après avoir reçu un message texte personnalisé par les auteurs, la source a utilisé l'application Tek Fog pour détourner un compte WhatsApp "inactif" appartenant à l'un des auteurs et a utilisé le compte compromis pour envoyer le message texte personnalisé aux chercheurs. utilisateurs "fréquemment contactés" sur la plateforme. Les cinq principaux utilisateurs (dont un appartenant à l'autre auteur) ont reçu le message texte personnalisé confirmant que cette fonctionnalité particulière de l'application était fonctionnelle au moment de l'analyse. Utilisation d'une base de données de citoyens privés pour un harcèlement ciblé Les captures d'écran indiquent également que cette base de données permet aux agents de l'application de "répondre automatiquement" à des individus ou à des groupes en connectant une feuille Google ou en générant automatiquement des mots-clés et des phrases, dont la grande majorité sont abusives ou désobligeantes. The Wire a vérifié cette fonctionnalité en surveillant les réponses envoyées aux "femmes journalistes", l'un des groupes ciblés indiqués dans l'application. Entre le 1er janvier 2021 et le 31 mai 2021, l'équipe a analysé 4,6 millions de réponses reçues par 280 des femmes journalistes les plus retweetées sur Twitter, découvrant que 18 % (plus de 800 000 réponses) provenaient de comptes gérés via l'application Tek Fog. Beaucoup de ces réponses incluaient un ou plusieurs mots-clés profanes affichés dans les captures d'écran de l'application, suggérant que la délimitation des cibles en différentes catégories permet aux agents de cibler les victimes avec une granularité extrême. The Wire n'a pu accéder à aucune des feuilles de calcul Google connectées car les agents de l'application ne possèdent pas de lien direct leur permettant de modifier ou d'afficher les documents, mais ne peuvent sélectionner que les "entrées" disponibles à partir d'un menu suggéré automatiquement dans l'application. Cependant, AltNews a déjà rendu compte de l'utilisation par le BJP de Google Sheets pour diffuser des récits. Aucune trace laissée derrière Une autre fonctionnalité importante présente dans les écrans de l'application était la possibilité pour les agents de l'application de supprimer ou de remapper tous les comptes existants à tout moment. Cette caractéristique leur permet théoriquement de détruire toute preuve incriminante de leur activité passée. Cependant, la nature même de la fonctionnalité elle-même a empêché The Wire de vérifier de manière indépendante si elle était active au moment de la publication. Le lien entreprise-technique derrière Tek Fog Après avoir examiné les fonctionnalités de l'application Tek Fog, l'équipe a demandé au lanceur d'alerte de fournir des informations concernant leurs employeurs. Un relevé bancaire et une fiche de paie envoyés par eux ont étonnamment répertorié l'implication de deux sociétés privées, Persistent Systems et Mohalla Tech Pvt. Ltd. en tant qu'« employeur » et « client assigné », respectivement. Persistent Systems est une société indo-américaine de services technologiques cotée en bourse fondée en 1990. Mohalla Tech Pvt. est la société à l'origine de Sharechat, une plate-forme populaire de médias sociaux en langue régionale indienne financée par Twitter. La source a expliqué que Persistent Systems les employait en tant que «responsable des médias sociaux» basé au siège social de la société à Nagpur, en Inde. Cependant, leur projet actuel d'exploitation de l'application Tek Fog nécessitait une collaboration étroite avec Sharechat et la personne qu'ils ont identifiée comme leur superviseur immédiat, Devang Dave, l'ancien responsable national des médias sociaux et de l'informatique de BJYM et l'actuel directeur des élections du BJP à Maharashtra. The Wire n'a pas pu confirmer de manière indépendante le rôle de superviseur direct de Dave, bien que notre analyse technique confirme un large lien. Lien de Persistent Systems vers Tek Fog Persistent Systems est une société de services technologiques qui a fortement investi dans l'acquisition de contrats gouvernementaux depuis 2015. Dans une interview avec The Hindu Businessline en janvier 2018, Mritunjay Singh, alors directeur exécutif et président-services de la société a affirmé que la société était "optimiste sur les dépenses publiques en technologies de l'information pour donner un coup de pouce à ses revenus". Quelques mois plus tard, en juillet de la même année, le ministère indien de la Santé et du Bien-être familial a choisi Persistent Systems pour construire un hub de données numériques qui enregistrerait, stockerait et traiterait les informations de santé dans dix États indiens. The Wire a enquêté sur le rôle de Persistent Systems dans l'opération Tek Fog en contactant une source indépendante actuellement employée par l'entreprise. Cette source a fourni des captures d'écran du Microsoft Sharepoint de l'entreprise (un outil de collaboration interne), indiquant le développement actif de l'application à travers environ 17 000 actifs identifiés par le terme de recherche « Tek Fog ». Ces actifs comprennent des documents techniques qui suggèrent le développement de différentes couches de l'application, y compris l'intégration de Twitter et WhatsApp, des outils de saisie de données via des formulaires Google, une infrastructure de paiement via Paytm et des outils d'automatisation utilisant Tasker - une application Android qui déclenche des actions spécifiques comme l'envoi d'un message. , en fonction des "contextes" saisis tels que l'emplacement de l'utilisateur, l'heure, la date, l'événement et le geste. The Wire a contacté Persistent Systems pour obtenir leur réponse, mais ils ont refusé de commenter l'article avant sa publication. niant aujourd'hui toute implication avec Tek Fog, Mohalla Tech Pvt. Ltd et Sharechat. Utiliser Sharechat pour semer le discours de haine La source a affirmé que les agents de l'application utilisaient Sharechat, le produit phare de Mohalla Tech Pvt. Ltd. pour tester et organiser les fausses nouvelles, la propagande politique et les discours de haine avant de les automatiser sur d'autres plateformes de médias sociaux populaires comme Twitter, Facebook et WhatsApp. Commercialisée comme l'application de médias sociaux n°1 en Inde, Sharechat compte des milliers de communautés régionales ciblées qui permettent à des millions d'utilisateurs de partager des publications, des actualités, des photos, des mèmes et des vidéos dans leur langue locale. L'application agit à la fois comme un réseau social - où les utilisateurs peuvent suivre des comptes, envoyer des messages aux utilisateurs existants - et une plate-forme de diffusion ouverte, où les gens partagent du contenu avec des inconnus. Sharechat prend en charge 14 langues locales différentes et se concentre sur le contenu hyperlocal destiné à la classe en plein essor d'utilisateurs de médias sociaux non anglophones en Inde, principalement originaires des villes de niveau 2 et de niveau 3. Avec une base revendiquée de 160 millions d'utilisateurs en Inde, la société a levé 502 millions de dollars en avril 2021 auprès de Tiger Global, Snap et certains investisseurs existants tels que Twitter, et 145 millions de dollars lors d'un nouveau cycle de financement en juillet dernier, valorisant la société à près de 3 milliards de dollars. . En 2018, Hindustan Times a rapporté que l'entreprise était en proie à de fausses nouvelles et à des problèmes de discours de haine, bon nombre de ses communautés étant en proie à la désinformation et à la propagande politique. La même année, The Ken a remis en question la politique de confidentialité de l'entreprise qui permettait aux annonceurs et aux partenaires commerciaux d'accéder à la liste de contacts, aux données de localisation et aux détails de l'appareil de ses utilisateurs, y compris les autres applications installées sur le téléphone d'un utilisateur. Un an plus tard, l'Economic Times a rapporté que la société avait supprimé plus d'un demi-million de comptes représentant plus de 4,87 000 publications uniques, pour avoir enfreint les directives communautaires de la plateforme régissant la promotion de contenus préjudiciables et abusifs pour inciter à la violence et les campagnes de hashtag fabriquées. Lors des élections de l'Uttar Pradesh en 2017, Ankur Shrivastava, le chef de produit chez Sharechat, a publié un article Medium soulignant les mesures prises par l'entreprise pour séduire les partis politiques sur la plateforme de médias sociaux. Cela comprenait la création de communautés et de balises spéciales pour les partis régionaux et la dérivation d'un indice de popularité pour eux lors des élections de l'UP. Un an plus tard, MoneyControl a publié un article soulignant comment plusieurs partis régionaux et nationaux avaient créé des profils sur la plate-forme vernaculaire, dans l'espoir de tirer parti de l'accès de la plate-forme à son public principalement régional. Pour vérifier leur affirmation et fournir un aperçu plus approfondi de la connexion de la plate-forme à l'opération plus large, le lanceur d'alerte a fourni une liste de 14 comptes contrôlés par eux via l'application Tek Fog, chacun ayant un compte lié sur Sharechat. The Wire a surveillé les publications publiques faites par ces comptes sur Sharechat ainsi que sur Twitter/Facebook sur une période de 30 jours du 1er avril au 30 avril 2020. Un script comparant les messages publiés par les comptes sur Sharechat à ceux publiés par le même compte sur Facebook/Twitter a été utilisé, révélant que 90 % des messages étaient communs aux différentes plateformes. Un examen plus approfondi des horodatages de ces messages a mis en évidence que ces messages communs ont d'abord été téléchargés sur Sharechat avant d'être migrés vers Twitter ou Facebook. Pour déterminer si ce modèle représentait le comportement plus large du réseau de comptes Tek Fog, nous avons analysé 3,8 millions de publications accessibles au public téléchargées dans les communautés populaires « hindi » et « marathi » sur Sharechat. Cet ensemble de données a été cartographié sur un graphique de réseau via Graphistry, un logiciel de visualisation pour mettre en évidence les relations entre les différentes communautés au sein de Sharechat et d'autres plateformes de médias sociaux grand public accessibles au public, y compris les «listes» Twitter et les «groupes» Facebook. Le graphique a montré que près de 87 % du contenu téléchargé dans les communautés marathi populaires et 79 % des publications dans les communautés hindi sur Sharechat ont ensuite été partagés sur les plateformes de médias sociaux grand public par des comptes participant à ces communautés politiques basées sur la langue régionale "tendance". Tous leurs messages ont ensuite été introduits dans l'analyseur de tonalité IBM Watson, un outil de traitement du langage naturel (TAL) capable de détecter les tonalités émotionnelles et linguistiques. À l'aide de divers modèles d'IA d'apprentissage en profondeur, nous avons classé ces publications sous différentes étiquettes émotionnelles et tonales. Cette analyse a permis de déterminer si le contenu partagé avait une émotion de haine et, le cas échéant, où la haine était redirigée : sexe, religion, handicap, origine ethnique, caste et orientation sexuelle. Cette technique a été utilisée pour catégoriser tous les messages sous quatre crochets : raciste, sexiste, castéiste ou aucun - ceux qui tombaient sous les trois premiers crochets avec un niveau de confiance de 90 % et plus étaient qualifiés de discours de haine. Sur les 3,8 millions de messages au total examinés par cette méthode, près de 58 % (2,2 millions) d'entre eux pourraient être qualifiés de « discours de haine ». Ce résultat a été contre-vérifié à l'aide de Comprehend, un autre outil NLP fourni par Amazon Web Services. The Wire a contacté le responsable des griefs de Sharechat pour obtenir sa réponse sur l'histoire, mais ils ont nié un commentaire immédiat, demandant plus de temps pour une enquête interne. Après la publication de l'histoire, Sharechat a envoyé une réponse niant tout lien avec TekFog et ses promoteurs. (C'est la réponse est annexée au-dessous de l'histoire). Les enregistrements A: tout lier ensemble Pour mieux comprendre le lien entre l'opération Tek Fog et le BJYM, la source a connecté les auteurs par e-mail à un autre titulaire actuel du poste de BJYM. Cette personne nous a envoyé un morceau de code via son identifiant de messagerie officiel, qui a aidé l'équipe à identifier les différents sites Web et outils externes se connectant au serveur sécurisé hébergeant l'application Tek Fog. Ce morceau de code, appelé Network Profiler, a été écrit en langage Python et affichait l'activité réseau en temps réel du serveur Tek Fog - montrant les données envoyées et reçues et une liste de tous les sites Web et services accédant à l'application. Le titulaire du poste de BJYM a exécuté le code, horodaté le 1er février 2020 à 18h46 GMT. Il a «déverrouillé» l'interface de programmation d'application Tek Fog - ou API, une connexion entre deux systèmes exécutés via du code - hébergée sur un réseau de diffusion de contenu géré par Persistent. Le code a contourné le système de sécurité intégré pour cracher une liste de sites Web et de services accédant à l'application Tek Fog ce jour-là. The Wire a pu corroborer l'authenticité du script en le faisant réviser par un expert indépendant, actuellement employé comme architecte logiciel principal chez Microsoft. L'expert indépendant a pu restaurer les bibliothèques manquantes présentes dans le script d'origine et a exécuté le script sur son ordinateur local. Ils ont ensuite confirmé que le script agissait comme un "profileur de réseau entrant" qui produit une liste de tous les sites Web et services accédant à leurs serveurs locaux. L'équipe a également utilisé une plateforme de renseignement sur les menaces pour révéler l'identité numérique de ces services, par leurs liens (par exemple, The Wire est identifiable par son lien thewire.in). L'un des premiers liens identifiés était metabase.sharechat.com - suggérant l'implication directe de Sharechat dans l'opération Tek Fog. Outre Sharechat, il existait des outils commerciaux populaires utilisés pour la productivité (Google Docs et Sheets, Zoho), l'automatisation (Zapier, Tasker) et l'analyse (Grafana, Google Analytics). D'autres, cependant, étaient liés à des sites Web et à des plateformes d'information en hindi et en anglais favorables à l'establishment, notamment Republic World, OpIndia, ABP News et Dainik Jagran, soulevant des questions concernant la complicité de certains médias numériques pour aider le BJP à perpétuer un écosystème informationnel partisan. dans le pays. Les liens restants corroborent des parties intégrantes de l'enquête plus large sur Tek Fog, y compris l'implication de BJYM par l'intermédiaire de Devang Dave. Deux des liens répertoriés - 172.104.48.129 et 103.53.43.161[3] - ont accédé à l'application Tek Fog : le premier a établi un lien avec le site Web de BJYM et le second avec isupportnamo.org, qui est géré par Dave. Dave a nié ces affirmations par e-mail en disant que son équipe technique n'avait jamais trouvé d'association de serveurs BJYM ou isupportnamo avec une telle application. Il a également affirmé qu '«aucun des membres de son équipe ni personne n'a jamais été en contact avec une telle application ou des personnes associées à une telle application». La réponse de Dave contredit la compréhension technique commune. Tek Fog est une application privée et n'a pas d'API ouvertes - ce qui signifie qu'il n'est pas possible pour vous ou moi d'établir une connexion avec elle et d'échanger des données. Cela nécessiterait, à tout le moins, l'implication délibérée de certains employés travaillant dans ces organisations. Ajoutant à l'intrigue, une heure avant la réponse de Devang aux questions posées par The Wire, le compte Twitter appartenant au dénonciateur d'origine a été compromis et le nom d'utilisateur associé a été changé de @ AarthiSharma08 à @ AarthiSharma8. Le changement de nom d'utilisateur peut être vérifié indépendamment en visitant l'URL d'un ancien tweet du compte qui redirige maintenant vers le nouveau nom d'utilisateur. Lorsque les auteurs ont contacté la source pour s'enquérir de la raison de ce changement, ils ont confirmé que leur compte avait été piraté et que leurs e-mails et mots de passe associés au compte avaient été modifiés. La source a fourni aux auteurs une capture d'écran de l'e-mail de sécurité qu'ils avaient reçu de Twitter qui les a alertés du piratage. Localisation du serveur Tek Fog La dernière pièce du puzzle consistait à localiser et archiver une copie de l'application Tek Fog. Pour y parvenir, l'équipe a cherché à vérifier l'affirmation de la source BJYM selon laquelle les serveurs utilisant les adresses IP 172.67.154.90 et 104.21.80.213 - deux des liens dans la sortie du script - étaient des serveurs géorépliqués hébergeant l'application elle-même. La géoréplication est une forme de conception de système dans laquelle les mêmes données d'application sont stockées sur plusieurs serveurs situés à des emplacements physiques distants. Généralement, c'est un moyen de s'assurer que ceux qui accèdent au contenu du serveur n'ont pas à attendre qu'il transmette des données d'une autre partie de la planète ; les serveurs plus proches répondent plus rapidement. Mais une telle distribution de données signifie également que si un serveur est compromis, un autre peut prendre ses responsabilités, évitant ainsi les tentatives de piratage ou la surveillance. The Wire a créé un serveur pour surveiller et archiver les deux adresses IP le 5 février 2021, afin de vérifier l'authenticité de cette affirmation. Après quatre mois, le 1er juin 2021, à 00h00, le serveur au 172.67.154.90 a affiché «l'écran de connexion» de l'application Tek Fog et est resté «en direct» pendant 24 heures, avant de passer à une page qui disait 'accès refusé' le 2 juin 2021 à 00h00. La conception de l'écran de connexion correspondait aux captures d'écran initialement remises à l'équipe par le dénonciateur d'origine travaillant comme opérateur d'application hors de l'installation de Nagpur, nous donnant une confiance supplémentaire dans l'authenticité de l'opération et des preuves techniques supplémentaires que Tek Fog était un application en direct qui avait dépassé une phase purement théorique. Le long chemin à parcourir Compte tenu de la nature idéologique de l'opération, le véritable motif derrière Persistent Systems et Mohalla Tech Pvt. L'implication de Ltd. dans la campagne organisée de manipulation des médias sociaux par le BJP reste opaque. Ce qui est clair, cependant, c'est que l'échelle potentielle, la sophistication et la nature omniprésente de l'opération Tek Fog fournissent des preuves sans précédent d'acteurs privés s'engageant dans l'application de pratiques numériques douteuses - généralement observées dans des sociétés totalitaires et fermées telles que la Chine et la Corée du Nord - dans la plus grande démocratie du monde. Dans des histoires ultérieures faisant partie de l'enquête Tek Fog, The Wire explorera la technologie derrière l'application secrète et comment les agents politiques du parti au pouvoir ont utilisé les campagnes de manipulation des médias sociaux organisées par l'application autour d'événements nationaux importants tels que la loi anti-citoyenneté (amendement) manifestations, la violence communautaire de Delhi et la pandémie de COVID-19 dans le pays. Mise à jour 21h30 : Après la publication de l'histoire, Sharechat, qui avait refusé de répondre à nos questions avant publication, a envoyé une déclaration écrite niant tout lien vers Tek Fog ou ses promoteurs, que nous publions ci-dessous dans son intégralité : Réponse de Sharechat Votre histoire semble insinuer certaines relations entre les créateurs de la prétendue application « Tek Fog » et Mohalla Tech Private Limited. Celles-ci sont complètement incorrectes et fausses, et aucune relation de ce type n'existe entre nous. Nous tenons à réitérer en des termes absolument catégoriques que nous ne sommes pas au courant, et que nous n'avons pas aidé (financièrement ou autrement) à tout moment et de quelque manière que ce soit, le groupe de personnes liées à cette application "Tek Fog". De plus, nous n'avons aucune relation (actuelle ou passée) avec Persistent Systems de quelque manière que ce soit. Dans un souci de transparence, nous vous demandons de partager plus de détails sur les réclamations que vous avez faites dans votre article pour que nos équipes enquêtent. En tant que plateforme, nous investissons considérablement dans la lutte contre les discours de haine, la désinformation et d'autres formes de contenu préjudiciable sur notre plateforme. Il s'agit d'un problème permanent que les plateformes de médias sociaux du monde entier s'efforcent de résoudre, et il est bien connu que ces opérateurs diffusent un contenu similaire sur toutes les plateformes dans le cadre de leurs activités. Pour résoudre ce problème en particulier, nous prenons les mesures suivantes : * Nous nous associons à plusieurs vérificateurs de faits tiers, notamment BoomLive, Factly, NewsChecker et d'autres, pour aider à identifier et à marquer la désinformation sur la plate-forme dans 12 langues indiennes, dont le marathi et l'hindi, qui couvre plus de 98% du contenu posté sur la plateforme. * Nous avons développé et intégré des outils technologiques qui nous aident à signaler et à supprimer régulièrement ce contenu. * Nos utilisateurs participent également activement au processus de modération du contenu en signalant le contenu sur la plateforme qui pourrait enfreindre nos règles. * Nous avons de grandes équipes à la fois internes et externes qui nous aident à modérer le contenu et à répondre à ces rapports d'utilisateurs. Au cours du seul mois de novembre 2021, nous avons supprimé 7 037 688 éléments de contenu de notre plateforme qui étaient contraires aux normes de notre communauté. Nous prenons également des mesures agressives contre les comptes et, dans de nombreux cas, interdisons définitivement les comptes d'utilisateurs qui tentent de spammer ou d'utiliser autrement la plate-forme en violation de nos conditions d'utilisation et des directives de la communauté. Au cours du seul mois de novembre 2021, nous avons pris des mesures contre 319 701 comptes sur la plateforme. Nous vous invitons à vous référer à nos rapports mensuels de transparence disponibles sur https://help.sharechat.com/transparency-report pour plus de détails. Nous réitérons que notre société n'a aucun lien avec cette application, les personnes ou sociétés que vous avez mentionnées et telles les réclamations ne sont pas fondées.