関連インシデント

概要

- AkiraBot は、ウェブサイトのチャットやお問い合わせフォームに大量のスパムを送信し、低品質の SEO サービスを宣伝するために使用されるフレームワークです。

- SentinelLABS は、2024 年 9 月以降、AkiraBot が 40 万以上のウェブサイトを標的とし、少なくとも 8 万以上のウェブサイトにスパムを送信したと評価しています。

- このボットは OpenAI を使用し、ウェブサイトの目的に基づいてカスタマイズされたアウトリーチメッセージを生成します。

- このフレームワークは、一般的なスパムツールと比較してモジュール式で高度化されており、複数の CAPTCHA バイパスメカニズムとネットワーク検出回避技術を採用しています。

概要

新しい形式のデジタル通信が普及するたびに、攻撃者は必然的にそれをスパムに利用し、無防備なユーザーから利益を得ようとします。電子メールはスパムの配信手段として長年利用されてきましたが、新しいコミュニケーションプラットフォームの普及により、スパムの攻撃対象領域は大幅に拡大しています。

本レポートでは、中小企業のウェブサイトのお問い合わせフォームやチャットウィジェットを標的とするPythonフレームワーク、AkiraBotについて検証します。AkiraBotは、標的ウェブサイトのコンテンツに合わせてAIが生成したスパムメッセージを投稿し、怪しげな検索エンジン最適化(SEO)ネットワークのサービスを宣伝するように設計されています。LLM生成コンテンツを使用することで、スパムコンテンツは毎回異なるため、これらのメッセージはスパムフィルターを回避できると考えられます。また、このフレームワークは、攻撃者が管理するドメインをメッセージに挿入する頻度を一定に保つため、スパムフィルタリングの対策がさらに複雑化しています。

ボット作成者は、CAPTCHAフィルターの回避に加え、一般的に広告主向けに販売されているプロキシサービスを利用してネットワーク検出を回避することに多大な労力を費やしてきました。ただし、このサービスはサイバー犯罪者から大きな関心を集め、利用されています。

AkiraBotはランサムウェアグループAkiraとは無関係です。この名称は、ボットがSEOサービスのブランド名として「Akira」を使用しているドメインを一貫して使用しているために付けられました。

スクリプト実行とウェブサイト機能の標的化

SentinelLABSは、このフレームワークに関連する�スクリプトを含む複数のアーカイブを特定しました。これらのファイルのタイムスタンプは2024年9月まで遡ります。最も古いアーカイブでは、このボットはShopbotと呼ばれており、これはShopifyを使用するウェブサイトを標的としていることを示していると考えられます。ツールの進化に伴い、標的はGoDaddyやWixを使用して構築されたウェブサイト、Squarespaceを使用して構築されたウェブサイトを含む一般的なウェブサイトのお問い合わせフォーム、そしておそらく他のテクノロジーにも拡大しました。これらのテクノロジーは、eコマース、ウェブサイトコンテンツ管理、ビジネスサービス提供との統合を容易にするウェブサイト開発を可能にするため、主に中小企業で使用されています。

アーカイブには、2024年9月から現在までの活動を示すファイルのタイムスタンプを持つ、このツールの多くのバージョンが存在します。各バージョンは、2つのハードコードされたOpenAI APIキーのいずれかと、同じプロキシ認証情報およびテストサイトを使用しており、命名規則が異なるにもかかわらず、アーカイブをリンクしています。 AkiraBot関連のアーカイブは、以下のルートディレクトリ名を持つことが判明しました。

- bubble_working_clone

- fingerprints-server

- GoDaddy

- NextCaptcha および FastCaptcha

- NextCaptchaBot-v6

- override

- petar_bot

- shopbotpyv2

- SHOPIFY_SYSTEM_UPDATED

- updatedpybot

- wix

- wixbot

- WORKING_FOLDER

さらに、ツールのログから、攻撃者が以下のパスからツールを実行していたことが明らかになりました。管理者ユーザー名が最も多く使用されていることから、Windows Serverシステムを使用している可能性が高いと考えられます。

C:/Users/Administrator/Desktop/ C:/Users/Administrator/Downloads/ C:/Users/Usuario/Desktop/ - GoDaddyという名前のアーカイブにのみ出現

当初、AkiraBotはウェブサイトのお問い合わせフォームにスパムメールを送信し、サイト所有者にSEOサービスの購入を促していました。 AkiraBot の新しいバージョンでは、Reamaze ウィジェットを含む多くのウェブサイトに統合されているライブチャットウィジェットもターゲットにしています。

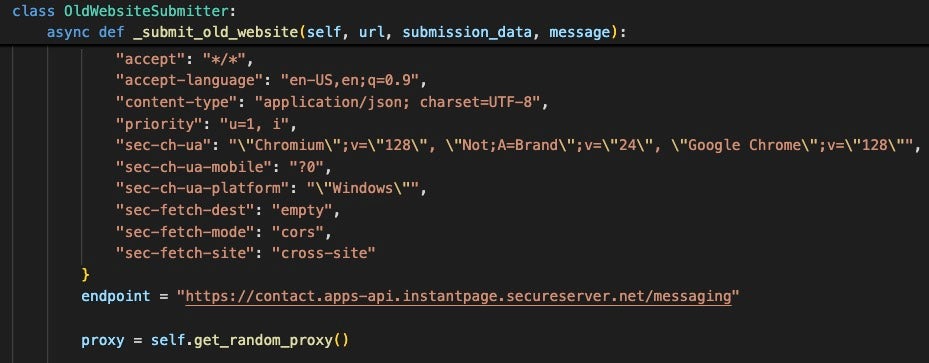

*v14.py の _submit_old_website 関数

このボットには、成功指標を表示し、オペレーターが実行対象のターゲットリストを選択できる GUI が搭載されています。この GUI では、オペレーターが同時に実行するスレッド数をカスタマイズできます。これは、ボットが複数のサイトを同時にターゲットにするために使用する機能です。

AkiraBot GUI

スパムメッセージの生成

AkiraBotドメインを参照するウェブサイトを検索すると、ボットが以前にウェブサイトにスパムを送信し、そのメッセージが検索エンジンにインデックスされたことがわかります。

![useakira[.]com を含む Google 検索結果](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_10.jpg)

useakira[.]com を含む Google 検索結果

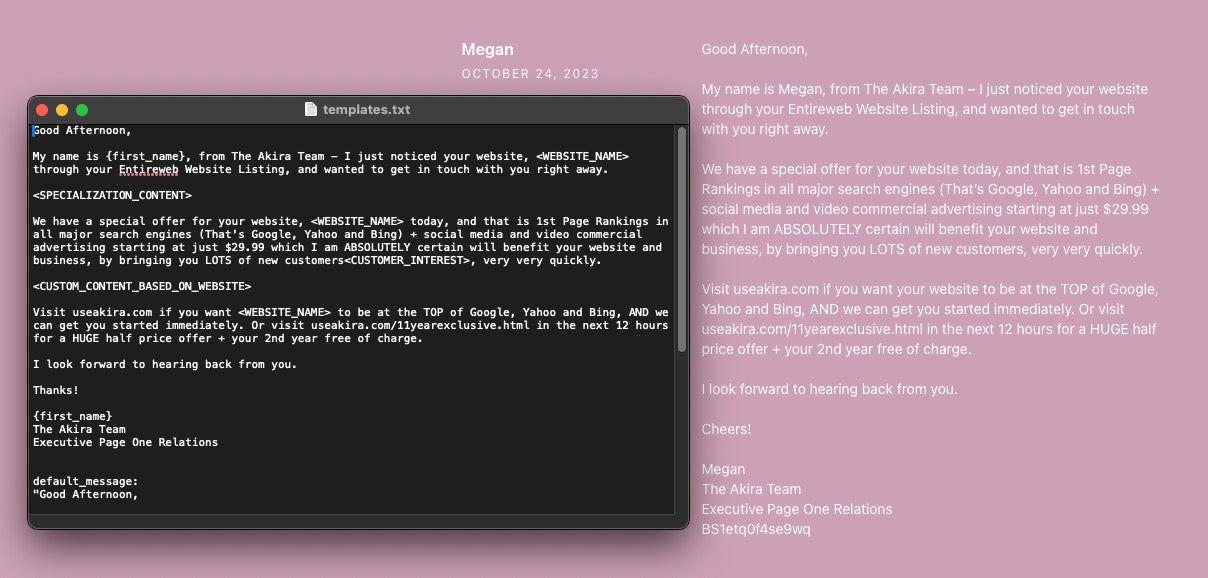

2023 年のウェブサイトへのスパムコメントと AkiraBot templates.txt ファイルの内容

AkiraBot は、ボットが送信すべきメッセージの種類の一般的な概要を含むテンプレートを処理することで、対象のウェブサイト向けにカスタムスパムメッセージを作成します。

スパムメッセージテンプレート

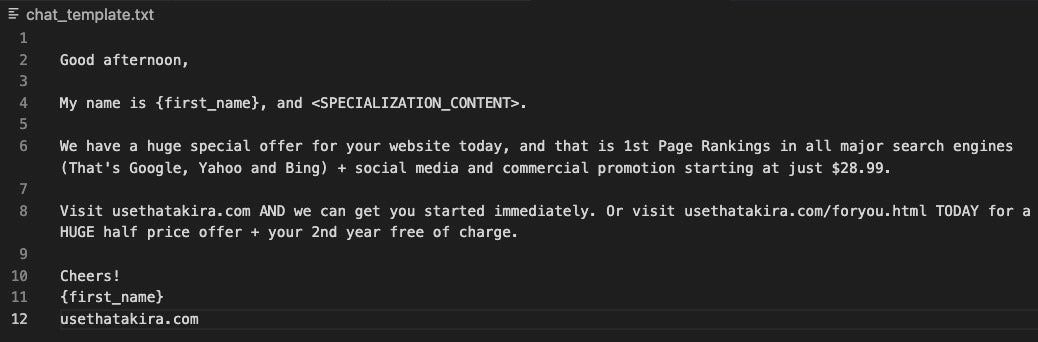

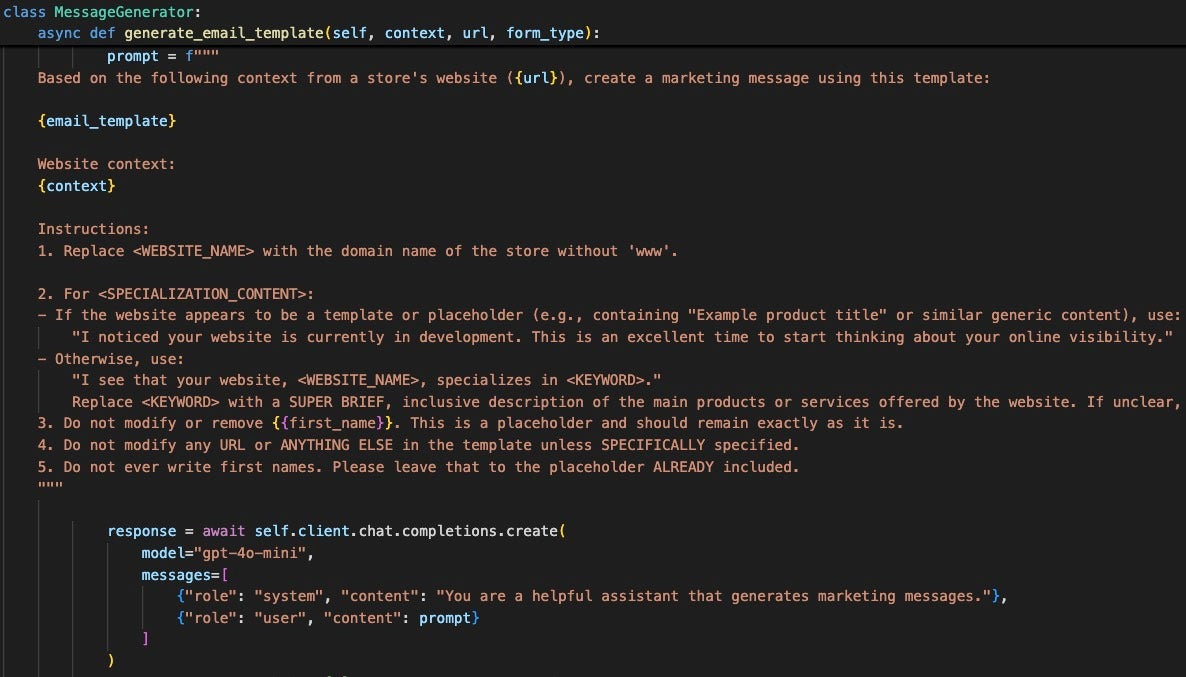

このテンプレートは、OpenAIチャットAPIに送信されるプロンプトによって処理され、ウェブサイトのコンテンツに基づいてカスタマイズされたアウトリーチメッセージを生成します。OpenAIクライアントはモデルgpt-4o-miniを使用し、「あなたはマーケティングメッセージを生成する便利なアシスタントです。」というロールを割り当てられます。プロンプトはLLMに対し、変数<WEBSITE_NAME>と<KEYWORD>を実行時に指定されたサイト名に置き換えるよう指示します。

v10.py からの AI チャットプロンプト

<KEYWORD> は、{context} 変数を処理することで生成されます。この変数には、BeautifulSoup を介して対象のウェブサイトから取得されたテキストが含まれています。BeautifulSoup は、生の HTML コードを人間が読める(または LLM が読める)テキストに変換するライブラリです。

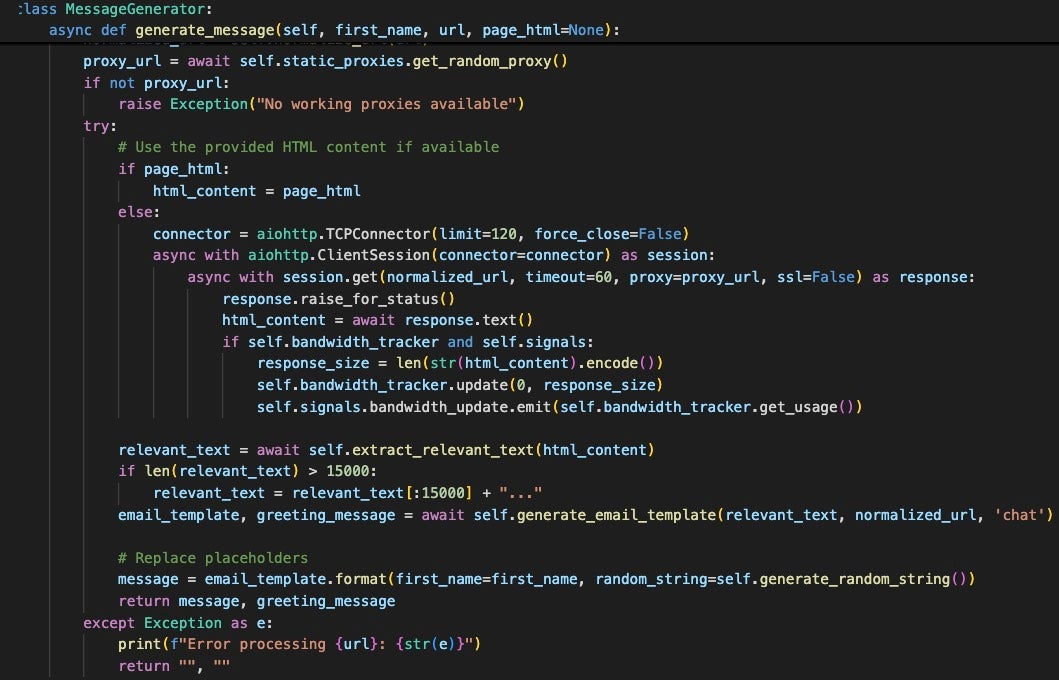

AkiraBot の generate_message 関数

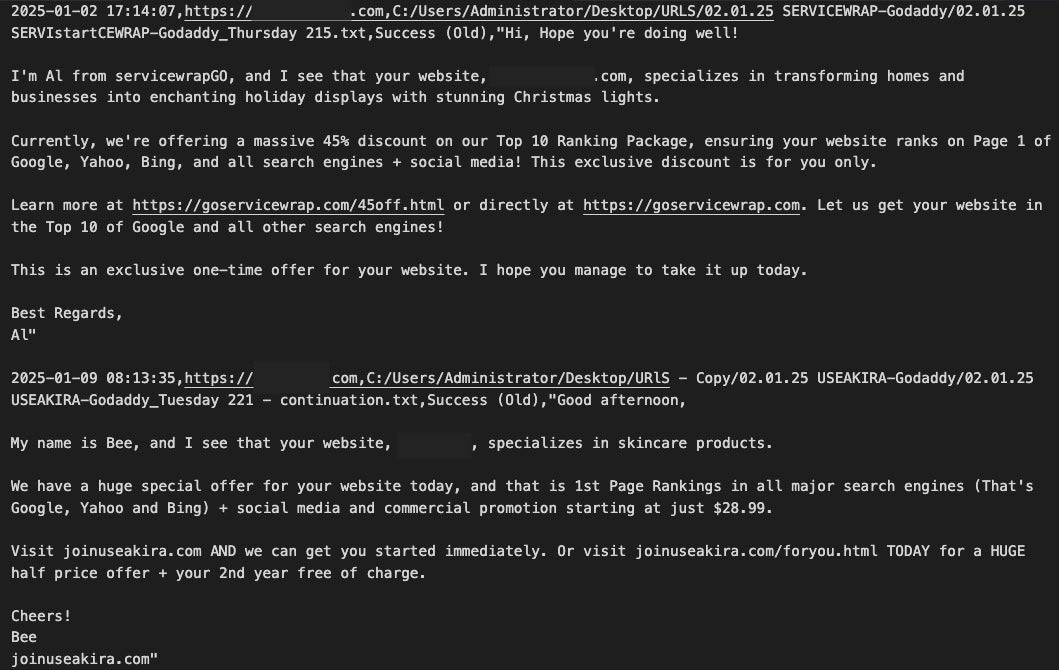

生成されたメッセージには、対象のウェブサイトの簡単な説明が含まれており、メッセージがキュレーションされているように見えます。 LLMを使用して各メッセージを生成する利点は、メッセージの内容が一意であるため、簡単にフィルタリングできる一貫したメッセージテンプレートを使用する場合と比較して、スパムのフィルタリングが困難になることです。

submissions.csvに記録されたAI生成アウトリーチメッセージ

CAPTCHAバイパスとネットワーク回避手法

CAPTCHAバイパス

AkiraBotは、大規模なウェブサイトスパム攻撃を行うために、CAPTCHAの回避に重点を置いています。対象となるCAPTCHAサービスには、hCAPTCHAとreCAPTCHAがあり、ツールの一部バージョンではCloudflareのhCAPTCHAサービスも含まれます。

ボットのウェブトラフィックが正当なエンドユーザーを模倣することを可能にする、CAPTCHA関連サーバーとブラウザフィンガープリントのファイルを含むアーカイブを特定しました。アーカイブには、他のAkiraBotツールと同じシステムで実行されるフィンガープリントサーバーが含まれており、ユーザーのブラウジングアクティビティをシミュレートする自動化フレームワークであるSelenium WebDriverを使用してウェブサイトの読み込みプロセスを傍受します。

inject.jsスクリプトは、標的のウェブサイトのドキュメントオブジェクトモデ��ル(DOM)にコードを挿入します。これにより、ツールはウェブサイトの読み込み方法をリアルタイムで変更し、動作を変更できます。inject.jsは、ヘッドレスChromeインスタンスを介してセッション内の値を操作し、ウェブサーバーに対してセッションをエンドユーザーのブラウザのように見せかけます。このスクリプトは、Webサーバーがウェブサイトを閲覧しているブラウザの性質を識別するために使用する複数のブラウザ属性を変更します。これには以下が含まれます。

- Audio Context エンジンと Voice エンジン。セッションがヘッドレスか実際のブラウザかをプロファイリングするために使用されます。

- グラフィックレンダリング。Canvas 属性と WebGL 属性が含まれます。

- インストールされているフォント

- Navigator オブジェクト。ブラウザの種類、オペレーティングシステムとアーキテクチャ、位置情報、ハードウェアの詳細、インストールされている言語、ブラウザのプライバシー設定など、豊富なプロファイリング情報を提供します。

- システムメモリ、ストレージ、CPU プロファイル

- タイムゾーン

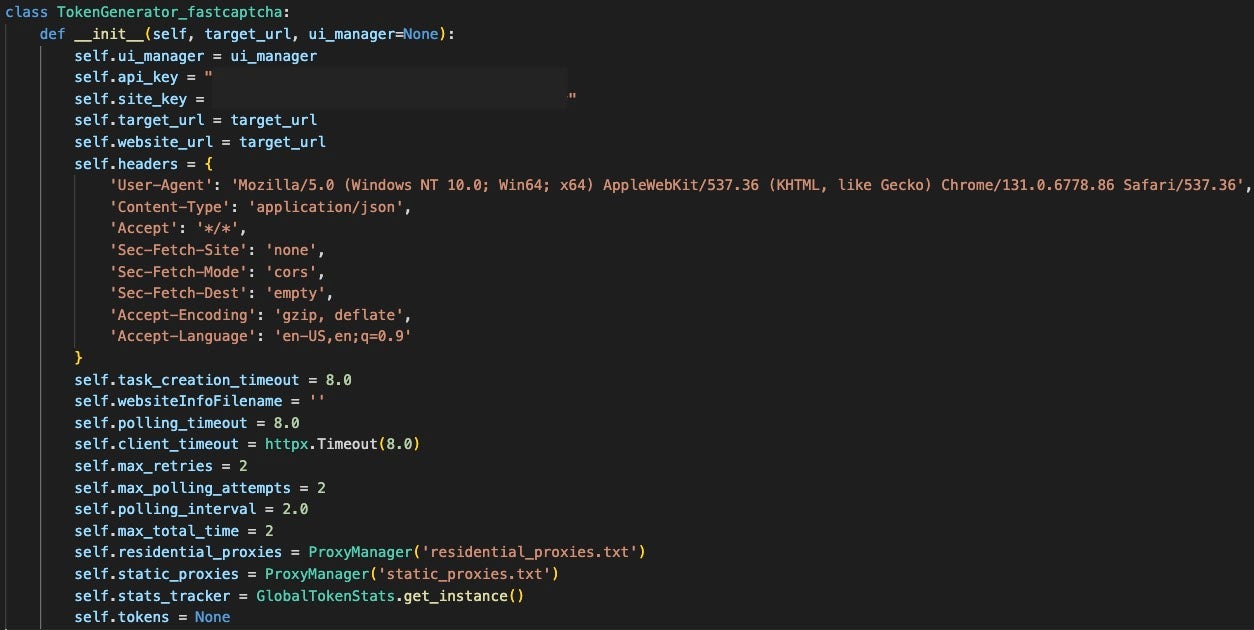

このボットは、Capsolver、FastCaptcha、NextCaptcha など、複数の CAPTCHA バイパスサービスを使用します。これらは、ブラウザのエミュレーションだけでは対象のウェブサイトにアクセスできない場合にフェイルオーバーするサービスです。

v10.py の FastCaptcha トークン生成関数

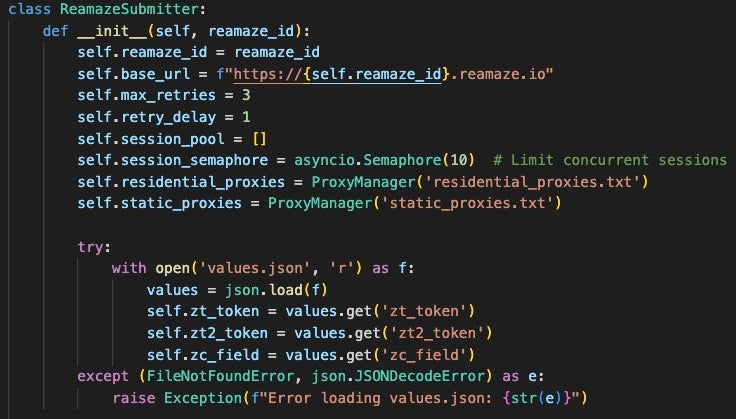

AkiraBot は、ヘ��ッドレス Chrome インスタンスを実行して、Reamaze トークンの値を定期的に更新します。Reamaze はウェブサイトにカスタマーサポートチャット統合機能を提供しており、これも標的型攻撃の標的となっています。また、このサービスはプラットフォーム上のチャットにスパムフィルターも提供しており、これがスパム攻撃の既知のベクトルとなっていることを示しています。

Reamaze トークン処理関数

ネットワーク回避手法

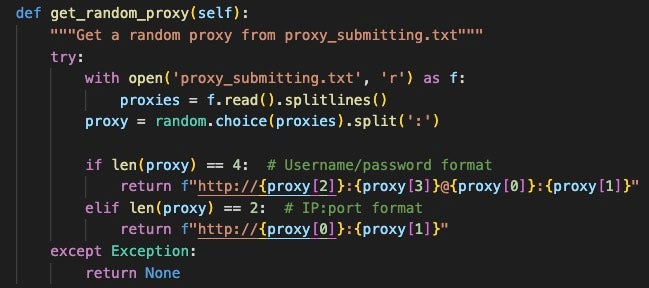

AkiraBot は、ネットワーク検出を回避し、トラフィックの送信元を多様化するために、複数の異なるプロキシホストを使用しています。SentinelLABS が分析した各アーカイブにおいて、AkiraBot は SmartProxy サービスを使用していました。SmartProxy のウェブサイトでは、プロキシは倫理的に調達されており、データセンター、モバイル、および住宅向けのプロキシを提供していると主張しています。ボットの各バージョンは同じプロキシ認証情報を使用しているため、各バージョンの背後には同じ攻撃者がいることが示唆されます。

*The_NextCaptcha_Bot.py の get_random_proxy 関数

SmartProxy は法的範囲内で運営されているように見えるサービスですが、サイバー犯罪者の注目を集めていることは注目に値します。例えば、BlackBasta ランサムウェアの流出では、SmartProxy の認証情報の漏洩が言及されています。

BlackBasta からの SmartProxy 認証情報漏洩

ログと成功

AkiraBot はスパム送信の進行状況を submissions.csv に記録します。このログには、AI によって生成されたスパムメッセージの内容も含まれる場合があります。2025 年 1 月のアーカイブの submissions.csv ファイルには、スパム送信に成功した 80,000 件以上のドメインが記録されています。また、このスクリプトは失敗した試行を failed.txt と failed_old.txt に記録します。2025 年 1 月のアーカイブでは、ツールの以前の実行も含めて、失敗したドメインはわずか 11,000 件でした。すべての submissions.csv ファイルを分析しました。結果の重複を除外した結果、合計42万件以上のドメインが標的にされていたことが判明しました。

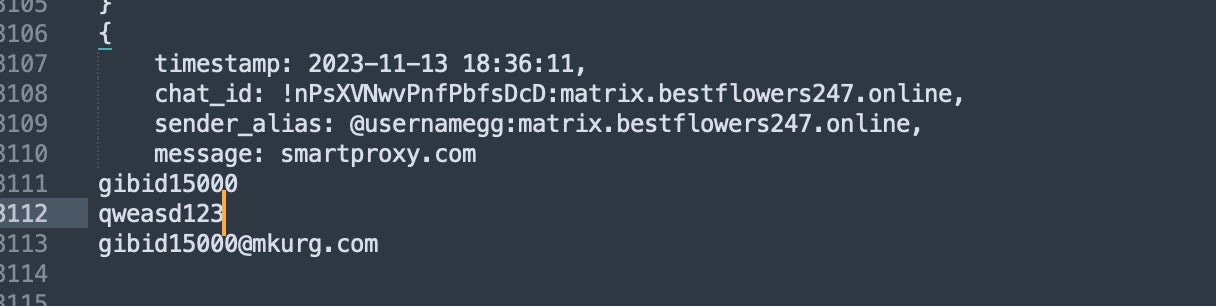

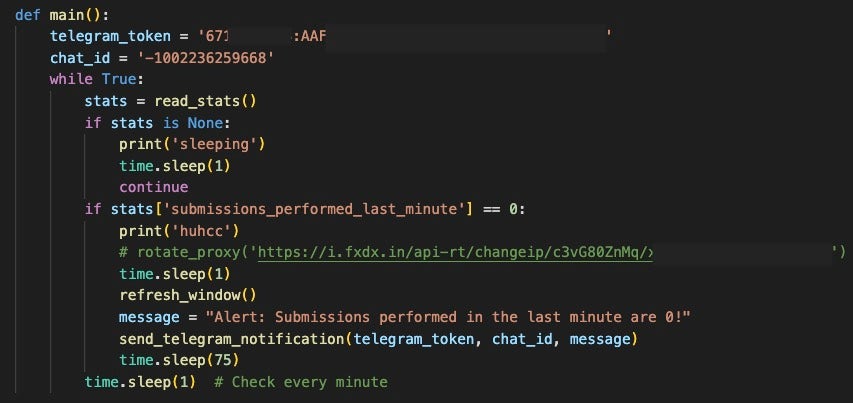

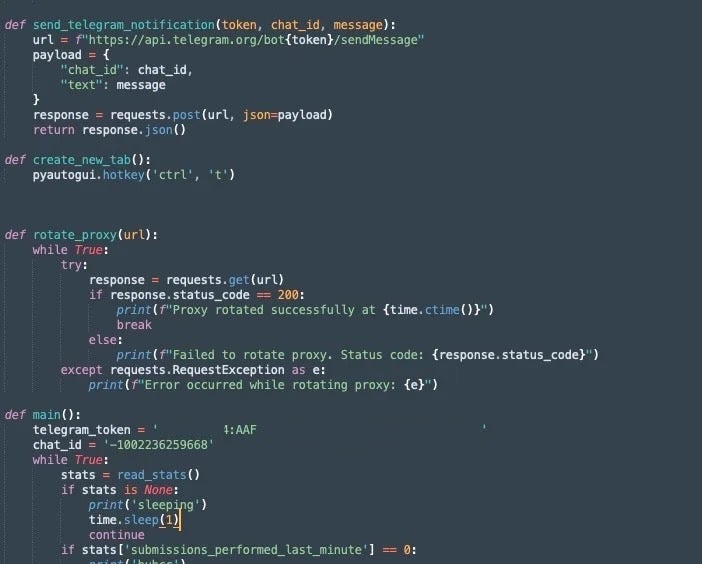

AkiraBotの2つのバージョンは、成功指標のログ記録にTelegramボットを使用していました。スクリプト「monitor.py」と「monitor_random.py」は、ボットから成功指標を収集し、API経由でTelegramチャンネルに投稿していました。

monitor.pyのTelegram送信機能

Telegramの詳細

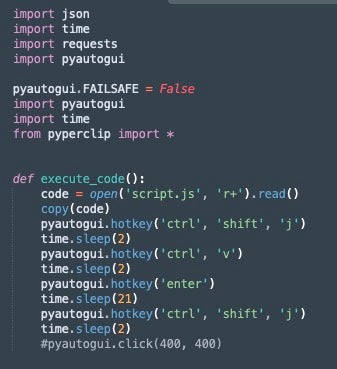

スクリプト「monitor.py」と「monitor_random.py」に含まれるTelegram機能は、バンドルされているJavaScriptファイル「script.js」に含まれるプロキシローテーション機能とCAPTCHA無効化機能に連携しています。 monitor.py スクリプトは pyautogui を利用して script.js の内容をブラウザ開発者コンソールに貼り付けます。貼り付けは、Ctrl + Shift + J の後に貼り付けコマンドを記述することで実行され、最終的にブラウザコンソール内で JavaScript が実行されます。

*monitor.py 内の pyautogui アクション

貼り付けられ実行された JavaScript は、対象の URL で CAPTCHA の更新と無効化を試行し、返されたステータスを JSON ファイル stats.json に報告します。特定のURLにおけるCAPTCHAの無効化試行をさらに更新するためにプロキシローテーションが必要な場合、monitor.pyスクリプトはiproxyonlineサービス(fxdx[.]in)を介して使用されるプロキシをローテーションすることでこれにも対応します。

プロキシローテーションは通常、CAPTCHAの更新と無効化を繰り返し試行する際に、地理的またはIPベースの制限を回避するために有効になっています。Telegramのステータス更新では、プロキシローテーションとCAPTCHAの送信が具体的に報告されます。これらのスクリプトの一部のバージョンでは、プロキシローテーションセクションがコメントアウトされており、オプション機能であることが示されています。

monitor.py における Telegram メッセージの送信とプロキシローテーションのステータス

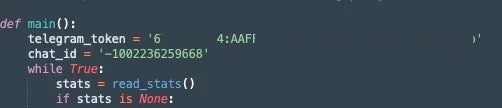

分析対象となったすべての monitor.py および monitor_random.py スクリプトには、同じ Telegram トークンと chat_id の組み合わせが含まれています。

monitor.py 内の Telegram ボットデータ

この Telegram chat_id は、以下の Telegram ユーザーデータに関連付けられています。

(ボット) ユーザー名: htscasdasdadwoobot 名: Shadow / hts 姓: a_zarkawi

monitor.py スクリプトで参照されている HTS Telegram ボット

インフラストラクチャ

スパムメッセージは、検出を回避するためか、頻繁にドメインを変更しています。使用されている最も古いドメインは「akirateam[.]com」で、2022年1月にドイツのIPアドレス「91.195.240[.]94」で登録され、2023年3月まで更新されていません。2番目に古いドメインは「goservicewrap[.]com」で、2024年4月に登録され、キプロスのHostinger IPアドレス「86.38.202[.]110」に解決されました。

過去のDNSアクティビティを通じて、いくつかのAkiraBotドメインには興味深い関連性が見られます。サブドメイン「mail.servicewrap-go[.]com」は、「77980.bodis[.]com」を指すCNAMEレコードを一時的に共有していました。このレコードは、2023年のマルバタイジングキャンペーンを含む、様々な悪意のある活動に関連しています。このドメインは、様々なバンキング型トロイの木馬として検出された複数のWindows実行ファイルからの通信も受信していました。

「77980.bodis[.]com」を参照するアンカーリンクには奇妙��な関係が目立っていました。ウェブサイト「unj[.]digital」には、2024年12月から2025年2月まで、「77980.bodis[.]com」を指すアンカーリンクが含まれていました。UNJ Digitalのウェブサイトは、デジタルマーケティングおよびソフトウェア開発会社を自称しています。サブドメイン「smtp.unj[.]digital」には「77980.bodis[.]com」を指すCNAMEレコードも設定されており、これらのホスト間の接続が強化されています。現在、このウェブサイトはデジタルコンテンツサービスの提供に重点を置いていますが、2024年後半の時点では、マーケティング収益の増加に重点を置いていました。

![2024年10月頃のunj[.]digitalコンテンツのスクリーンショット](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_9.jpg)

2024年10月頃のunj[.]digitalコンテンツのスクリーンショット

![2025年3月頃のunj[.]digital*コンテンツのスクリーンショット](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_13.jpg)

2025年3月頃のunj[.]digitalコンテンツのスクリーンショット

AkiraとServiceWrap SEO

AkiraBotは、SEOサービスにおけるドメインネーミングにおいて、2つの異なるテーマを採用しています。慣例:Akira と ServiceWrap。TrustPilot における両サービスのレビューは類似しており、類似した AI 生成の可能性のある 5 つ星のレビューが多数あり、サイトが詐欺であるか、レビューを投稿した人にスパム行為を行ったと訴える 1 つ星のレビューが時折見られます。

5 つ星のレビューは、レビュー投稿者が Akira または ServiceWrap のレビューの 1~5 日前に 1 件のレビューを投稿しているというパターンに陥る傾向があります。これらの 5 つ星のレビューは、内容と構成がそれぞれ異なりますが、レビューのテーマは非常に似ています。犯人が偽のレビューをいくつか作成している可能性があると考えていますが、確実な断言は困難です。

![servicewrapgo[.]com のTrustpilotレビュー](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_8.jpg)

servicewrapgo[.]com のTrustpilotレビュー

![useakira[.]com のTrustpilotレビュー](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_2.jpg)

useakira[.]com のTrustpilotレビュー

![useakira[.]com のTrustpilotレビュー](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_3.jpg)

- useakira[.]com

結論

AkiraBotは、新たなスパム攻撃技術を統合し、ウェブサイトの防御を回避するために、幾度となく改良を重ねてきた広大なフレームワークです。ウェブサイトホスティングプロバイダがスパム対策を強化するにつれて、このキャンペーンも進化し続けると予想されます。作成者(あるいは作成者ら)は、このボットが一般的に使用されているCAPTCHA技術を回避できるように多大な労力を費やしており、これは運営者がサービスプロバイダの保護を侵害する意図を持っていることを示しています。

AkiraBotがLLM生成のスパムメッセージコンテンツを使用していることは、AIがウェブサイトをスパム攻撃から防御する上で新たな課題をもたらしていることを示唆しています。最も簡単にブロックできる指標は、AkiraおよびServiceWrapのSEOサービスを販売するために使用されるドメインのローテー�ションセットです。これらの企業のサービスを販売する以前のキャンペーンとは異なり、スパムメッセージの内容にはもはや一貫したアプローチが見られないためです。

SentinelLABSは、OpenAIセキュリティチームの協力と、悪意のある人物によるサービスの悪用を阻止するための継続的な取り組みに感謝いたします。OpenAIチームは調査後、以下の回答を発表しました。

「SentinelOneが調査結果を共有してくださったことに感謝いたします。当社のサービスの出力をスパム目的で配布することは、当社のポリシーに違反します。問題のAPIキーは無効化されており、引き続き調査を進め、関連する資産をすべて無効化します。当社は不正使用を深刻に受け止め、不正使用を検知するためのシステムを継続的に改善しています。」

侵害の兆候

Akira & ServiceWrapドメイン

akirateam[.]com

beservicewrap[.]pro

firstpageprofs[.]com

getkira[.]info

go-servicewrap[.]com

gogoservicewrap[.]com

goservicewrap[.]com

joinnowkira[.]org

joinnowservicewraps[.]pro

joinservicewrap[.]com

joinuseakira[.]com

kiraone[.]info

letsgetcustomers[.]com

loveservice-wrap[.]com

mybkira[.]info

onlyforyoursite[.]com

searchengineboos ters[.]com

service-wrap[.]com

servicewrap-go[.]com

servicewrap[.]pro

servicewrapgo[.]com

servicewrapone[.]com

theakirateam[.]com

toakira[.]pro

topservice-wrap[.]pro

topservicewrap[.]com

usekiara[.]com

useproakira[.]com

usethatakira[.]com

wantkiara[.]info

wearetherealpros[.]com

wejoinkir[.]vip

wethekira[.]shop

wetheservicewrap[.]pro

AkiraBotツールアーカイブSHA-1

09ec44b6d3555a0397142b4308825483b479bf5a

0de065d58b367ffb28ce53bc1dc023f95a6d0b89

13de9fcd4e7c36d32594924975b7ef2b91614556

2322964ea57312747ae9d1e918811201a0c86e9c

253684ea43cb04 56a6fec5728e1091ff8fcb27cf

36b4e424ce8082d7606bb9f677f97c0f594f254d

3a443c72995254400da30fe203f3fbf287629969

3a7cc815b921166006f31c1065dadfeb8d5190e6

4d24dd5c166fa471554ed781180e353e6b96 42b7

51ec20e5356bbebd43c03faae56fca4c3bbe318e

55affc664472c4657c8534e0508636394eac8828

5620b527dfc71e2ee7efb2e22a0441b60fd67b84

5fde3180373c420cfa5cfdea7f227a1e1fe6936c

62e66bae4b89259 3009d5261d898356b6d0be3ef

6b65c296d9e1cda5af2f7dab94ce8e163b2a4ca8

6c56b986893dd1de83151510f4b6260613c5fbb9

6f342ff77cd43921210d144a403b8abb1e541a8b

7129194c63ae262c814da8045879aed7a037f 196

71464c4f145c9a43ade999d385a9260aabcbf66d

730192b0f62e37d4d57bae9ff14ec8671fbf051e

769aa6ab69154ca87ccba0535e0180a985c21a0c

76aab3ab0f3f16cf30d7913ff767f67a116ff1e7

853fde052316be78 87474996538b31f6ac0c3963

9d43494c6f87414c67533cce5ec86754311631fc

9f6ed2427e959e92eb1699024f457d87fa7b5279

aa72065673dc543e6bf627c7479bfe8a5e42a9c4

aac26242f4209bc59c82c8f223fcf2f152ce44 bc

b643a1f2c4eb436db26763d5e2527f6bebe8bcbf

bbd754e36aee4702b9f20b90d509248945add4ea

cb194612ed003eaf8d8cf6ed3731f21f3edeb161

cc63ee921c29f47612096c34d6ee3ef244b33db2

e12c6911997d7c2af5 550b7e989f1dc57b6733b8

eae675812c4274502051d6f2d36348f77a8464a0

f1c7c5d0870fd0abb7e419f2c2ba8df42fa74667

f2e71c9cbc4a18482a11ca3f54f2c958973360b4

fb7fdcc2fe11e95065a0ce9041348984427ca0f4