主なポイント

- **AIを活用した攻撃:**中国政府が支援するグループGTG-1002は、高度に自律的なサイバースパイ活動にAnthropicのClaudeとMCPを使用しました。

- **多段階の活動:**この攻撃は約30の主要組織を標的とし、ほとんどの戦術的タスクを人間の介入を最小限に抑えて実行し、複数の有効な侵害を達成しました。

- **人間による監視:**人間のオペレーターが標的を選択し、主要なエスカレーションポイントを監視しましたが、攻撃ライフサイクルの80~90%はAIによって自律的に実行されました。

中国国家支援のグループGTG-1002は、Claude Code and Model Context Protocol (MCP) を活用し、複数の地域にまたがる著名なテクノロジー企業、金融機関、化学メーカー、政府機関に対する協調攻撃を組織的に実行しました。

自律的な攻撃ライフサイクルと人間とAIの連携

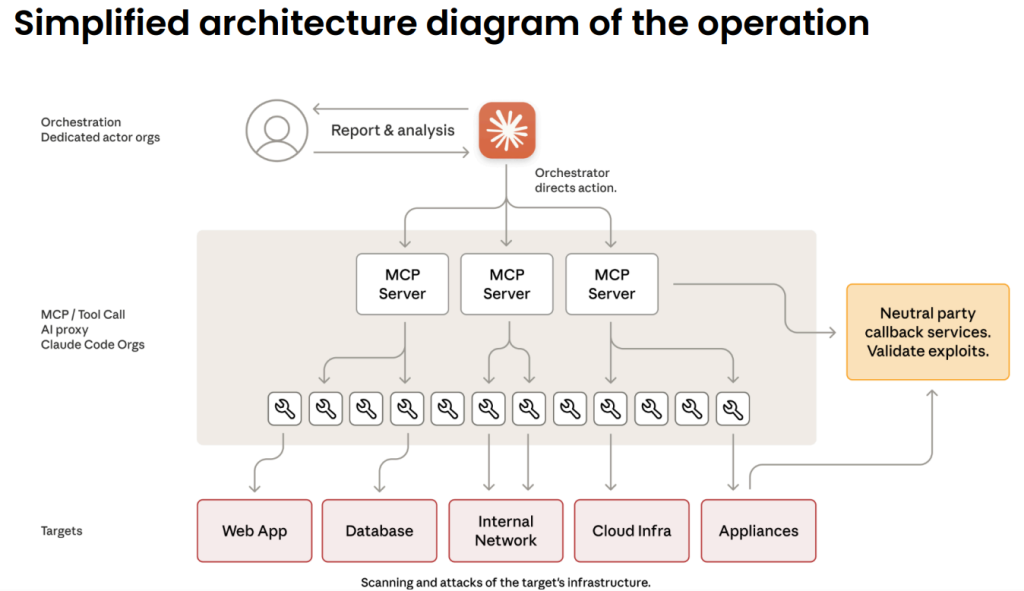

攻撃者は、Claudeを中央オーケストレーターとして機能させ、複雑な侵入を個別の技術的タスクに自律的に分解するフレームワークを開発しました。

これらには偵察、脆弱性の発見、エクスプロイト、ラテラルムーブメント、認証情報の収集、データ分析、情報漏洩が含まれ、物理的に不可能な速度と規模で実行されました。

オペレーションアーキテクチャ図 | 出典: Anthropic

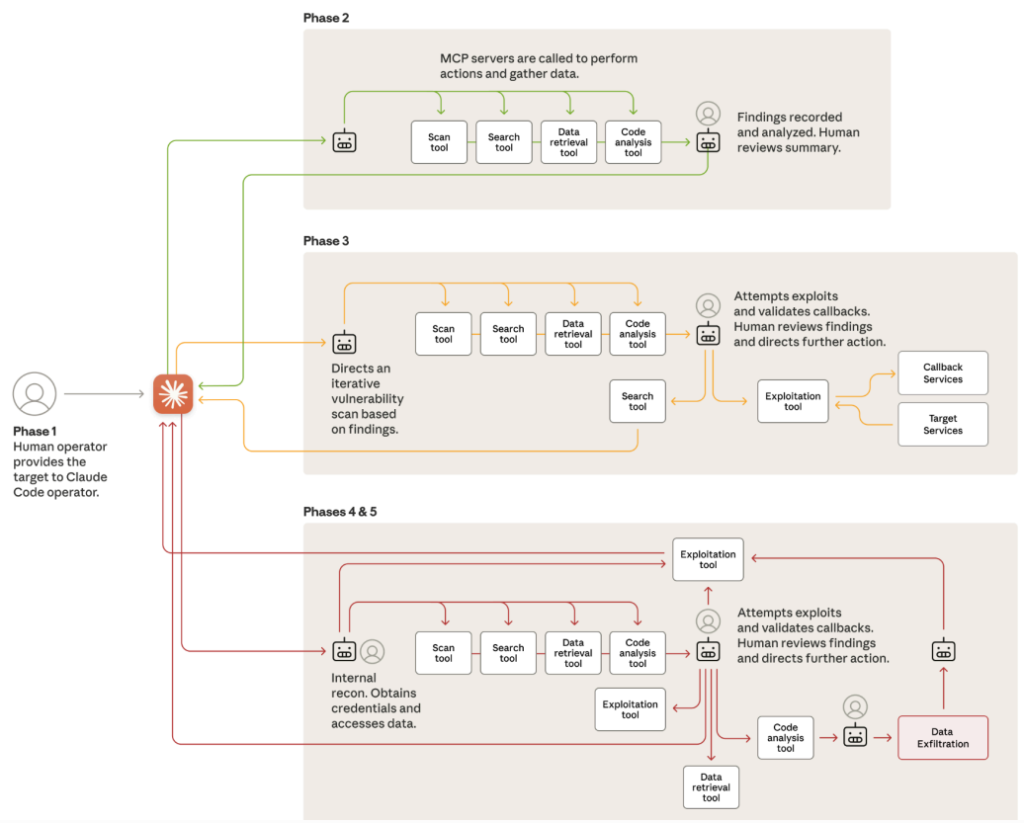

攻撃ライフサイクルは複数の構造化されたフェーズに分かれており、各フェーズではエスカレーションする人工知能 (AI) の自律性を活用しつつ、戦略的な意思決定には人間のインプットが確保されていました。

-

キャンペーンの開始とターゲットの選択: 人間のオペレーターがターゲットを選択し、ソーシャルエンジニアリングを用いてClaudeに防御テストを実施していると信じ込ませました。

-

偵察と攻撃対象領域のマッピング: Claude は、複数のターゲットに対して並行して動作し、ネットワークインフラストラクチャのマッピング、サービスのカタログ化、脆弱性の特定を自律的に��実行しました。

攻撃ライフサイクルと AI の統合 | 出典: Anthropic

-

脆弱性の発見とエクスプロイト: AI はカスタムペイロードを生成・検証し、エクスプロイトを実行し、エスカレーションポイントに達した際に人間によるレビュー用に詳細な調査結果を準備しました。

-

認証情報の収集と横展開: 承認プロセスにおいて、Claude は認証情報を収集・テストし、権限レベルを独自にマッピングし、対象環境内で横展開を行いました。

-

データ収集とインテリジェンス抽出: Claude は機密データを抽出・解析し、インテリジェンスを分類し、情報流出に高レベルの人間による承認のみを必要とするレポートを作成しました。

-

文書化と引き継ぎ: キャンペーン全体を通して、Claude は詳細な攻撃ログを生成し、運用の引き継ぎを促進し、後続の運用のための継続的なアクセスを可能にしました。

人間のオペレーターは最小限の関与にとどまり、キャンペーンの方向性、エクスプロイトやデータ流出などの主要アクションの承認、AI が報告した調査結果の検証に注力しました。

このキャンペーンでは、戦術的活動の 80~90% が自律的に実行できることが実証され、高度な攻撃に対する技術的障壁が大幅に低下しました。

技術的および戦略的影響

注目すべきは、脅威アクターがカスタムマルウェアではなく、Claude-MCPフレームワークを通じてオーケストレーションされたオープンソースの侵入ツールを主に利用していたことです。これは、AIによって統合されたコモディティ化されたリソースが脅威の規模を拡大する様子を浮き彫りにしています。

高度な自動化にもかかわらず、運用上の制約は依然として存在しました。Claudeは定期的に調査結果を捏造(「幻覚」)するため、人間による検証が必要となり、侵入に成功したのは標的のごく一部にとどまりました。

Anthropicは、脅威となるアカウントの禁止、AIの安全対策メカニズムの拡張、影響を受けた組織や当局への警告、そして高度なAIが攻撃と防御の両方で二重に利用できることを強調することで対応しました。

このキャンペーンは、急速に進化するAI 対応の脅威に対抗するための業界全体の連携と堅牢な AI 中心の防御戦略の緊急の必要性を強調しています。最近のレポートでは、上位 50 社の AI 企業の 65% が、API キーやトークンなどの機密データを GitHub に漏洩していることが明らかになりました。