私たちは最近、サイバーセキュリティにおいて変曲点に到達したと主張しました。これは、AIモデルがサイバーセキュリティ運用において、善にも悪にも真に役立つようになった時点です。これは、サイバー能力が6ヶ月で倍増したことを示す体系的な評価に基づいています。また、私たちは現実世界のサイバー攻撃を追跡し、悪意のある攻撃者がAI能力をどのように利用しているかを観察してきました。これらの能力は今後も進化し続けると予測していましたが、私たちにとって特に印象的だったのは、その進化のスピードと規模です。

2025年9月中旬、私たちは不審な活動を検知しました。その後の調査で、これは高度に洗練されたスパイ活動であると判明しました。攻撃者はAIの「エージェント」能力を前例のないレベルで活用し、AIを単なるアドバイザーとしてではなく、サイバー攻撃そのものを実行するために利用していました。

脅威アクター(高い確度で中国政府が支援するグループであると判断)は、当社のClaude Codeツールを操作して、世界各地の約30の標的に侵入を試み、少数のケースで成功しました。この作戦は、大手テクノロジー企業、金融機関、化学製造会社、政府機関を標的としていました。これは、人的介入をほとんど伴わずに実行された大規模サイバー攻撃の初めての記録された事例であると考えています。

この活動を検知した後、当社は直ちに調査を開始し、その範囲と性質を把握しました。その後10日間にわたり、作戦の重大性と全容を把握するとともに、特定されたアカウントを禁止し、影響を受けた組織に適宜通知し、当局と連携して実用的な情報を収集しました。

このキャンペーンは、AI「エージェント」時代のサイバーセキュリティに大きな影響を与えます。AI「エージェント」とは、長期間にわたって自律的に動作し、人間の介入をほとんど必要とせずに複雑なタスクを完了できるシステムです。エージェントは日常業務や生産性向上に非常に役立ちますが、悪用されると、大規模なサイバー攻撃の実行可能性を大幅に高める可能性があります。

これらの攻撃は、今後ますますその効果を増す可能性があります。急速に進化する脅威に対応するため、私たちは検出機能を拡張し、悪意のあるアクティビティを検知するためのより優れた分類器を開発しました。今回のような大規模分散型攻撃を調査・検知するための新たな手法の開発にも継続的に取り組んでいます。

その間、産業界、政府機関、そしてより広範な研究コミュニティの皆様がサイバー防御を強化できるよう、この事例を公開しています。今後もこのようなレポートを定期的に公開し、発見した脅威について透明性を確保していきます。

サイバー攻撃の仕組み

この攻撃は、わずか1年前には存在しなかった、あるいはまだ初期段階にあったAIモデルのいくつかの機能を利用していました。

- インテリジェンス モデルの能力は全般的に向上し、複雑な指示に従い、コンテキストを理解することで非常に高度なタスクを実行できるようになりました。それだけでなく、モデルが持つ高度な特定スキル、特にソフトウェアコーディングは、サイバー攻撃に悪用される可能性があります。

- エージェンシー モデルはエージェントとして動作できます。つまり、ループ内で自律的に動作し、タスクを連鎖させ、最小限かつ時折の人間による入力だけで意思決定を行うことができます。

- ツール モデルは、幅広いソフトウェアツールにアクセスできます(多くの場合、オープンスタンダードのモデルコンテキストプロトコルを介して)。今では、ウェブ検索、データの取得など、これまでは人間のオペレーターしかできなかった多くの操作を、コンピューターが実行できるようになりました。サイバー攻撃の場合、ツールにはパスワードクラッカー、ネットワークスキャナー、その他のセキュリティ関連ソフトウェアが含まれる可能性があります。

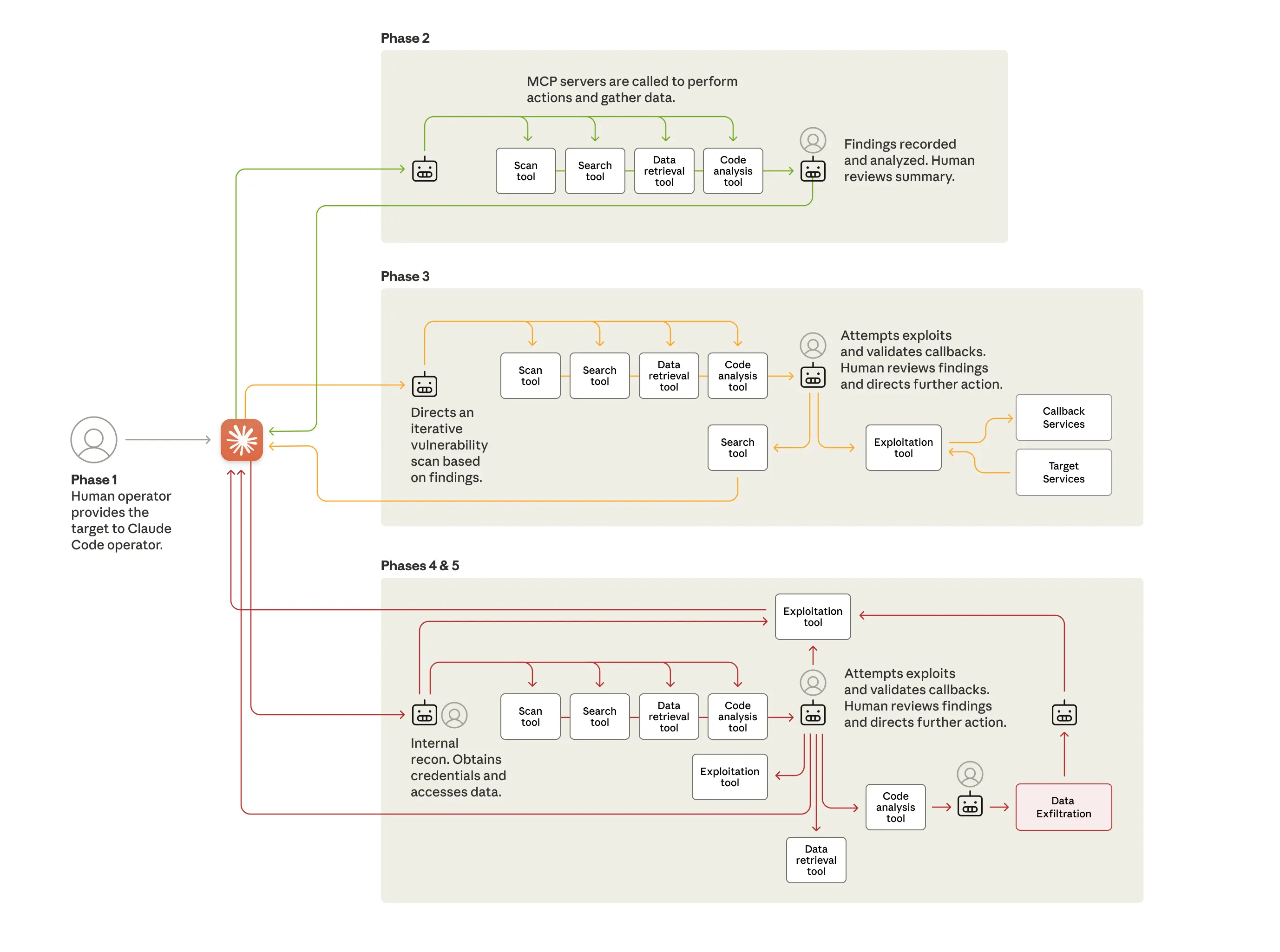

下の図は�、攻撃の様々なフェーズを示しています。各フェーズでは、上記の3つの開発がすべて必要でした。

サイバー攻撃のライフサイクル。人間主導の標的設定から、様々なツール(多くの場合、モデルコンテキストプロトコル(MCP)経由)を用いたAI主導の攻撃への移行を示しています。攻撃中の様々な時点で、AIは人間のオペレーターに戻り、確認とさらなる指示を求めます。

フェーズ1では、人間のオペレーターが関連する標的(侵入先の企業や政府機関など)を選択しました。その後、彼らは攻撃フレームワークを開発しました。これは、人間の介入をほとんど必要とせず、標的を自律的に侵害するシステムです。このフレームワークは、サイバーオペレーションを実行するための自動化ツールとしてClaude Codeを使用しました。

この時点で、彼らは、有害な動作を回避するよう綿密に訓練されたClaude Codeに攻撃を実行させる必要がありました。彼らはClaude Codeをジェイルブレイクし、ガードレールを巧みに回避することでこれを実現しました。彼らは攻撃を、一見無害に見える小さなタスクに分割し、Claude Codeが悪意のある目的の全体像を知らされることなく実行できるようにしました。また、Claude Codeが正規のサイバーセキュリティ企業の従業員であり、防御テストに使用されていることも伝えました。

その後、攻撃者は攻撃の第2フェーズを開始しました。Claude Codeは標的組織のシステムとインフラストラクチャを調査し、最も価値の高いデータベースを特定しました。Claude Codeはこの偵察作業を、人間のハッカーチームであればかかる時間のほんの一部で実行できました。その後、クロードは発見した内容の要約を人間のオペレーターに報告しました。

攻撃の次の段階では、クロードは独自のエクスプロイトコードを調査・作成することで、標的組織のシステムにおけるセキュリティ上の脆弱性を特定・テストしました。これにより、フレームワークはクロードを利用して、更なるアクセスを可能にする認証情報(ユーザー名とパスワード)を収集し、大量の個人データを抽出しました。これらのデータは、情報価値に応じて分類されました。最高権限を持つアカウントが特定され、バックドアが作成され、人間の監視を最小限に抑えながらデータが持ち出されました。

最終段階では、攻撃者はクロードに攻撃の包括的な文書を作成させ、盗まれた認証情報と分析されたシステムに関する有用なファイルを作成しました。これは、フレームワークが脅威アクターのサイバー攻撃の次の段階を計画する上で役立ちました。

全体として、脅威アクターはAIを活用してキャンペーンの80~90%を実行でき、人間の介入は散発的にしか必要とされませんでした(ハッキングキャンペーンごとに4~6つの重要な意思決定ポイント)。 AIが実行する膨大な作業量は、人間のチームでは膨大な時間を要したでしょう。AIは毎秒数千件ものリクエストを送信していました。これは、人間のハッカーにとって到底匹敵する攻撃速度ではありませんでした。

Claudeは常に完璧に動作するわけではありませんでした。認証情報を幻覚的に表示したり、実際には公開��されている機密情報を抽出したと主張したりすることもありました。これは、完全自律型サイバー攻撃の障壁として依然として存在しています。

サイバーセキュリティへの影響

高度なサイバー攻撃を実行するための障壁は大幅に低下しており、今後も低下し続けると予測されます。適切な設定があれば、脅威アクターはエージェントAIシステムを長期間使用することで、経験豊富なハッカーチームと同等の作業を実行できます。標的システムの分析、エクスプロイトコードの作成、そして窃取した情報の膨大なデータセットのスキャンなど、人間のオペレーターよりも効率的に作業を実行できます。経験やリソースの少ないグループでも、このような大規模な攻撃を実行できる可能性があります。

この攻撃は、我々が今夏報告した「バイブハッキング」に関する調査結果をさらにエスカレートさせたものです。当時の攻撃では、人間が依然としてループ内にいて、攻撃を指揮していました。今回の攻撃では、攻撃規模が大きいにもかかわらず、人間の関与ははるかに少なかったです。また、我々はClaudeの使用状況しか把握できていませんが、このケーススタディは、最先端のAIモデル全体にわたる一貫した行動パターンを反映しており、脅威アクターが今日の最先端のAI機能を悪用するためにどのように攻撃を適応させているかを示していると考えられます。

これは重要な疑問を提起します。AIモデルがこれほど大規模なサイバー攻撃に悪用される可能性があるのであれば、なぜAIモデルの開発とリリースを続けるのでしょうか?その��答えは、Claudeをこれらの攻撃に利用することを可能にする能力そのものが、サイバー防御においてもClaudeを極めて重要なものにしているということです。高度なサイバー攻撃が避けられない状況において、強力な安全対策を組み込んだClaudeが、サイバーセキュリティ専門家による攻撃の検知、阻止、そして将来の攻撃への備えを支援することを目標としています。実際、当社の脅威インテリジェンスチームは、まさに今回の調査で生成された膨大なデータの分析にClaudeを広く活用しました。

サイバーセキュリティには根本的な変化が起こっています。セキュリティチームには、セキュリティオペレーションセンターの自動化、脅威検知、脆弱性評価、インシデント対応といった分野において、AIを防御に応用する実験を行うことをお勧めします。また、開発者には、敵対的な悪用を防ぐため、AIプラットフォーム全体にわたる安全対策への投資を継続することをお勧めします。上記の手法は、今後さらに多くの攻撃者によって利用されることは間違いありません。そのため、業界における脅威情報の共有、検知手法の改善、そしてより強力な安全管理が、これまで以上に重要になります。

レポート全文をお読みください。