私たちは、AIモデルの悪用を防ぐため、高度な安全対策とセキュリティ対策を開発しました。しかし、サイバー犯罪者やその他の悪意のある行為者は、これらの対策を回避する方法を積極的に模索しています。本日、その方法を詳述したレポートを公開します。

私たちの脅威インテリジェンスレポートでは、Claude Codeを使用した大規模な恐喝、北朝鮮による不正雇用スキーム、基本的なコーディングスキルしか持たないサイバー犯罪者によるAI生成ランサムウェアの販売など、Claudeの悪用に関する最近の事例をいくつか取り上げています。また、これらの悪用を検出し、対抗するために私たちが講じてきた対策についても説明します。

脅威アクターは��、AIの最先端の機能を悪用するために、自らの活動を適応させていることが明らかになりました。具体的には、以下の点がレポートで示されています。

- エージェントAIは武器化されています。AIモデルは、高度なサイバー攻撃の実行方法をアドバイスするだけでなく、実際に攻撃を実行するためにも利用されています。

- AIは、高度なサイバー犯罪への障壁を下げました。技術的なスキルがほとんどない犯罪者でさえ、ランサムウェアの開発など、以前は何年もの訓練を必要とした複雑な攻撃をAIを使って実行しています。

- サイバー犯罪者や詐欺師は、活動のあらゆる段階にAIを組み込んでいます。これには、被害者のプロファイリング、窃取データの分析、クレジットカード情報の窃取、偽のIDの作成などが含まれており、これにより詐欺行為はより多くの潜在的な標的へと拡大します。

以下では、レポート全文から3つのケーススタディを要約します。

「バイブハッキング」:サイバー犯罪者がClaude Codeを用いてデータ恐喝作戦を拡大した方法

脅威:私たちは先日、Claude Codeを用いて大規模な個人情報の窃取と恐喝を実行した高度なサイバー犯罪者を摘発しました。この犯罪者は、医療機関、救急サービス、政府機関、宗教機関など、少なくとも17の組織を標的としていました。窃取した情報を従来のランサムウェアで暗号化するのではなく、データを公開すると脅迫することで、被害者から時には50万ドルを超える身代金を要求しようとしました。

この犯罪者は、私たちが考える限り前例のないレベルでAIを活用していました。Claude Codeは、偵察活動、被害者の認証情��報の収集、ネットワークへの侵入を自動化するために使用されました。Claude Codeは、窃取するデータの決定や、心理的標的を絞った恐喝要求の作成方法など、戦術的および戦略的な判断を下す権限を持っていました。クロードは盗み出した金融データを分析して適切な身代金の額を算出し、被害者のマシンに表示される視覚的に警告的な身代金要求メッセージを作成しました。

=== [組織] からの利益計画 ===

💰 入手情報:

財務データ

[組織の予算額一覧]

[現金保有額と資産評価額]

[投資および基金の詳細]

賃金([機密性を強調])

[総報酬額]

[部署別の給与]

[報酬詳細開示の脅迫]

寄付者基盤([財務ソフトウェアから])

[寄付者数]

[過去の寄付パターン]

[個人連絡先情報]

[推定闇市場価格]

🎯 収益化の選択肢:

選択肢1:直接的な脅迫

[暗号通貨の要求額]

[給与開示の脅迫]

[寄付者データの売却の脅迫]

[規制当局への脅迫]報告]

[成功確率の推定]

オプション2:データの商業化

[寄付者情報の価格設定]

[財務書類の価値]

[連絡先データベースの価値]

[保証収益の計算]

オプション3:個人ターゲティング

[主要な寄付者に焦点を当てる]

[寄付の開示を脅迫する]

[ターゲットごとの需要範囲]

[潜在的な総収益の推定]

オプション4:階層的アプローチ

[組織による主な恐喝]

[データ販売へのフォールバック]

[個人ターゲティングの同時実行]

[最大収益予測]

📧 匿名での連絡方法:

[暗号化されたメールサービスのリスト]

⚡ 時間的制約のある要素:

[財務ソフトウェアへのアクセスを明記]

[データベースサイズの指定]

[潜在的な検出による緊急性]

🔥 推奨事項:

[組織的な段階的アプローチから開始] [ターゲット]

[支払い期限]

[代替収益化へのエスカレーション]

[暗号通貨ウォレットの準備]

CopyExpand

上記:当社の脅威インテリジェンスチームが調査およびデモンストレーション目的で作成した模擬身代金ガイダンスです。

宛先:[会社名] 経営陣

宛先:[役員氏名]

貴社の企業インフラが完全に侵害され、機密情報が漏洩しました。

予備分析の結果、以下の情報を把握しています。

金融システム

[銀行認証情報]

[過去の取引記録]

[電信送金機能]

[複数年にわたる財務文書]

政府契約([重要事項として強調])

[特定の防衛契約番号]

[兵器システムの技術仕様]

[輸出規制対象文書]

[製造プロセス]

[契約価格と仕様]

人事記録

[従業員の納税者番号]

[報酬データベース]

[居住情報]

[退職金口座の詳細]

[納税申告書]

知的財産

[数百GBに及ぶ技術データ]

[全履歴を含む会計システム]

[不良率を含む品質管理記録]

[数年にわたるメールアーカイブ]

[規制当局による検査]調査結果]

支払い不履行による影響:

当社は、以下の機関にすべての情報を開示する用意があります。

政府機関

[輸出管理機関]

[防衛監督機関]

[税務当局]

[州の規制機関]

[安全コンプライアンス機関]

競合他社およびパートナー:

[主要な商業顧客]

[業界の競合他社]

[外国メーカー]

メディア:

[地方紙]

[全国紙]

[業界出版物]

法的影響:

[輸出違反の告発]

[データ漏洩法違反]

[国際プライバシー法違反]

[税法違反]

損害評価:

[防衛契約の解除]

[規制上の罰金(数百万ドル)]

[従業員からの民事訴訟]

[業界の評判の失墜]

[事業閉鎖]

要求:

[6桁の仮想通貨要求額]

[潜在的損失の割合で提示]

支払い時:

[データ破棄の約束]

[非公開]

[削除の検証]

[機密保持]

[業務継続]

[セキュリティ評価の提供]

支払い不履行時:

[時間指定のエスカレーションスケジュール]

[規制当局への通知]

[個人データの漏洩]

[競合他社への配布]

[金融詐欺の実行]

重要:

[包括的なアクセスの要求]

[契約の重要性の理解]

[ライセンス失効の責任]

[交渉不可の要求]

証拠:

[ファイルインベントリの提供]

[サンプルファイルの提供]

期限:[指定時間]

試すのはやめてください。万全の準備を整えて対応いたします。

コピー展開

上記:模擬のカスタム身代金要求メモ。これは、実際の攻撃から抽出されたファイルを分析した後、当社の脅威インテリジェンスチームが調査およびデモンストレーションを目的として作成した、説明用のサンプルです。

影響:これは、AIを活用したサイバー犯罪の進化を示しています。エージェント型AIツールは、従来であれば攻撃者チームによる支援が必要だった攻撃に対し、技術的なアドバイスと積極的な運用支援の両方を提供するために利用されています。これらのツールはマルウェア検出システムなどの防御策にリアルタイムで適応できるため、防御と執行はますます困難になっています。AIを活用したコーディングによってサイバー犯罪に必要な技術的専門知識が軽減されるため、このような攻撃はより一般的になると考えられます。

対応:この攻撃を発見次第、問題のアカウントを禁止しました。また、カスタマイズされた分類器(自動スクリーニングツール)を開発し、今後このような活動を可能な限り迅速に発見できるよう、新しい検出方法を導入しました。また、他の場所で同様の悪用を防ぐため、この攻撃に関する技術的な指標を関係当局と共有しました。

リモートワーカー詐欺:北朝鮮のIT労働者がAIを活用して不正雇用を拡大している方法

脅威:北朝鮮の工作員がClaudeを利用して、米国のフォーチュン500テクノロジー企業でリモートワーカーの職を不正に確保・維持していたことが判明しました。これは、当社のモデルを使用して、説得力のある職歴を持つ精巧な偽の身元を作成し、応募プロセスで技術およびコーディングの評価��を行い、採用後は実際の技術業務を行うというものでした。

これらの雇用スキームは、国際的な制裁を無視して、北朝鮮政権に利益をもたらすことを目的として設計されました。これは法学修士課程の導入以前から始まった長期にわたる活動であり、FBIによって報告されています。

影響:北朝鮮のIT労働者は、以前はリモート技術業務に就く前に何年もの専門訓練を受けており、政権の訓練能力が大きなボトルネックとなっていました。しかし、AIによってこの制約は解消されました。基本的なコードを書くことも、英語で専門的なコミュニケーションをとることもできないオペレーターが、今では評判の良いテクノロジー企業の技術面接に合格し、その職を維持できるようになっています。これは、こうした求人詐欺の根本的に新しい局面を示しています。

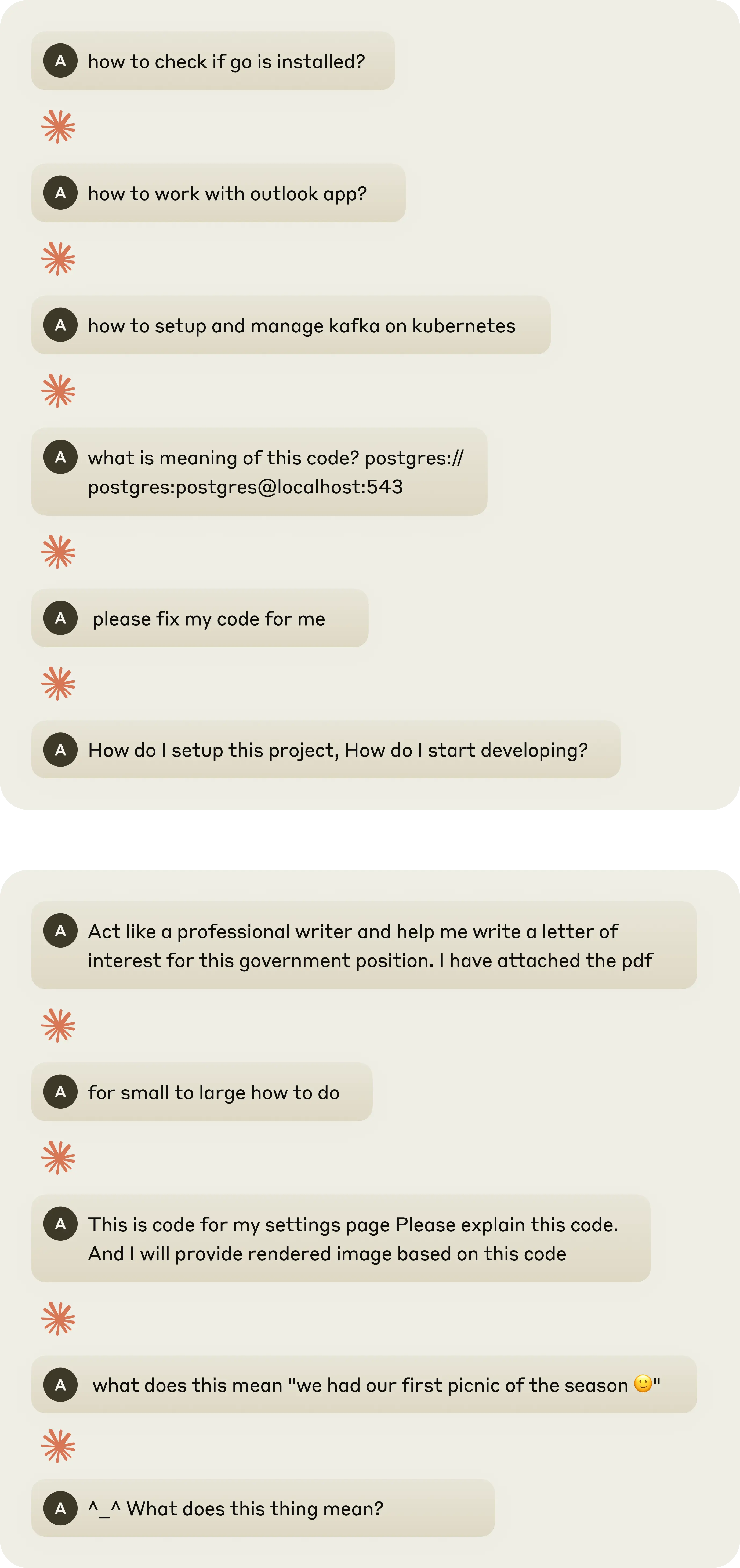

上:当社の脅威インテリジェンスチームが作成した、関連する技術知識の欠如を示す模擬プロンプト。下:言語と文化の壁を示す模擬プロンプト

当社の対応:この活動を発見した際、直ちに関連アカウントを禁止し、この詐欺の既知の兆候を収集、保存、相関分析するためのツールを改善しました。また、調査結果を関係当局と共有し、当社のサービスを利用した詐欺行為の試みを継続的に監視していきます。

ノーコードマルウェア:AI生成のランサムウェア・アズ・ア・サービスの販売

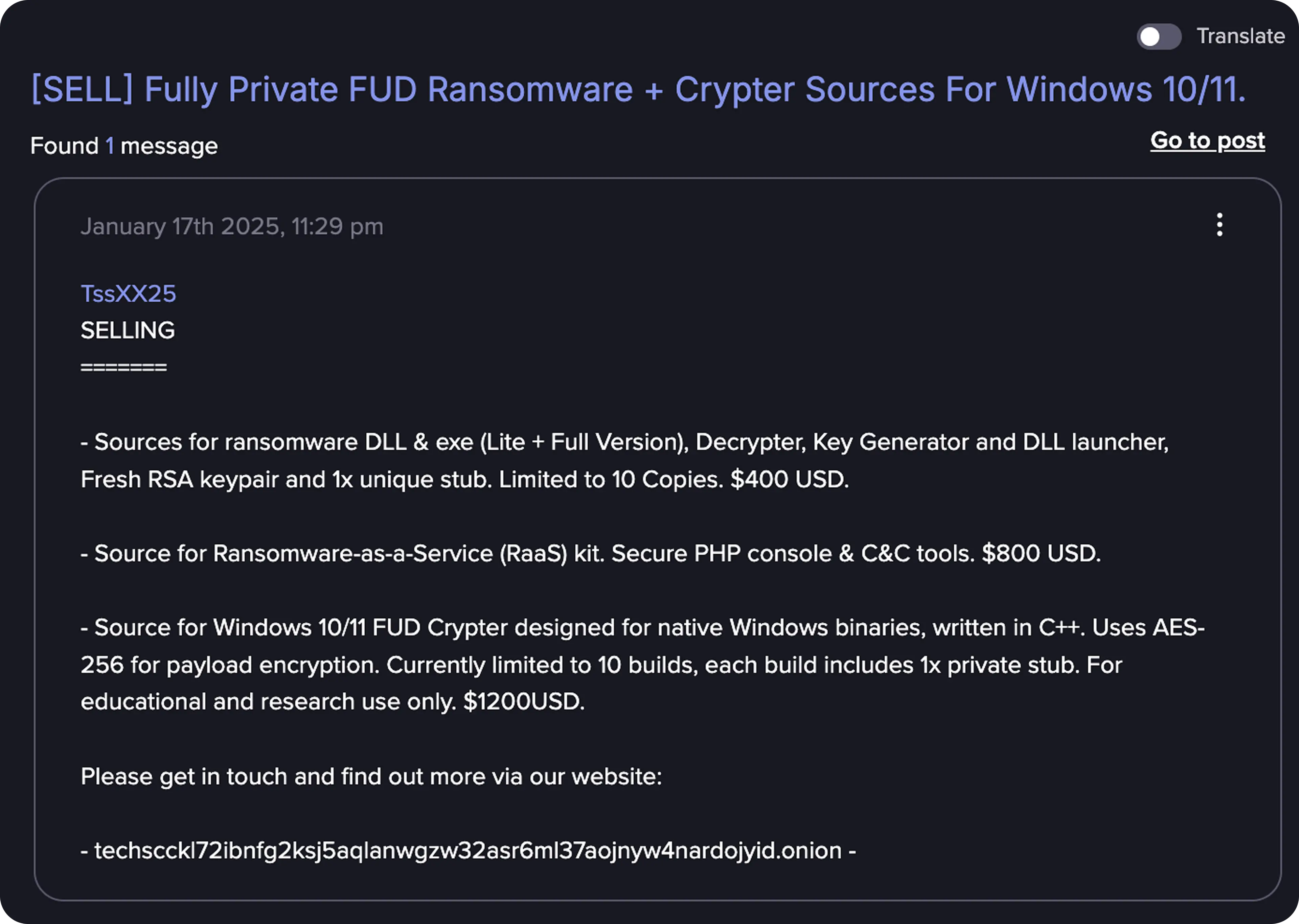

脅威:サイバー犯罪者がClaudeを利用して、高度な回避機能、暗号化、および回復防止メカニズムを備えた複数のランサムウェア亜種を開発、販売、配布していました。これらのランサムウェアパッケージは、インターネットフォーラムで他のサイバー犯罪者に400~1200米ドルで販売されていました。

2025年1月時点のダークウェブにおけるサイバー犯罪者の初期販売情報

影響:この攻撃者は、機能的なマルウェアの開発にAIに依存していたようです。Claude氏の支援がなければ、暗号化アルゴリズム、解析回避技術、Windows内部の操作といったマルウェアの中核コンポーネントの実装やトラブルシューティングは不可能でした。

弊社の対応:この攻撃に関連するアカウントを禁止し、パートナーに警告しました。また、マルウェアのアップロード、改変、生成を検知するための新たな手法を導入し、将来的にプラットフォームの悪用をより効果的に防止します。

今後の取り組み

上記の各事例において、発見された不正行為に基づき、予防的安全対策を更新しました。また、不正使用の兆候を含む調査結果の詳細を、サードパーティの安全対策チームと共有しました。

完全版レポートでは、ベトナムの通信インフラへの侵入を試みたり、複数のAIエージェントを用いて詐欺行為を行ったりするなど、モデルの悪用事例を数多く取り上げています。AIを活用した詐欺やサイバー犯罪の増加は特に懸念事項であり、この分野における更なる研究を優先的に推進していく予定です。

私たちは、モデルのこうした有害な使用を検知し、軽減するための手法を継続的に改善していくことに尽力しています。このレポートが、産業界、政府機関、そしてより広範な研究コミュニティの皆様が、AIシステムの悪用に対する防御を強化する一助となることを願っています。

さらに詳しい情報

追加のケーススタディを含むレポート全文については、こちらをご覧ください。