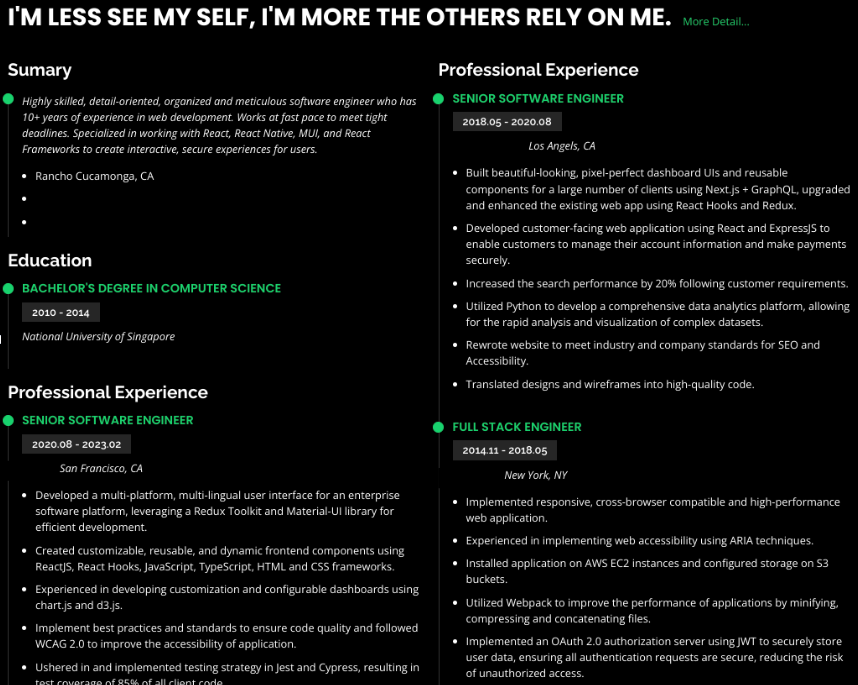

IT労働者の戦略的概要 --------------------------------- 2022年以来、Mandiantは朝鮮民主主義人民共和国(DPRK)のために活動するIT労働者を追跡し、報告してきました。これらの労働者は、北朝鮮国籍以外の人物を装い、幅広い業界の組織に就職し、北朝鮮政権の収入源、特に制裁を回避し、大量破壊兵器(WMD)および弾道ミサイル計画への資金提供を行っています。 2022年に米国政府が発表した勧告では、これらのIT職員が雇用を通じて得た特権アクセスを悪用して悪意のあるサイバー侵入を行っていると指摘されており、この見解はMandiantやその他の組織によって裏�付けられています。IT職員は検出を回避するために様々な手段を用いています。私たちは、運営者がフロント企業を利用して真の身元を偽装しているのを観察しています。さらに、米国政府の起訴状 表示によると、「ファシリテーター」と呼ばれる北朝鮮国籍以外の個人が、これらのIT労働者が雇用を求め、維持する上で重要な役割を果たしている。これらの個人は、マネーロンダリングや暗号通貨の洗浄、自宅での会社のノートパソコンの受け取りとホスティング、盗難されたIDを使用した雇用確認、国際金融システムへのアクセスなど、これらに限定されない重要なサービスを提供している。このレポートは、北朝鮮が IT 労働者として雇用を得ようとする取り組みに対する認識を高め、雇用を得て企業システムへのアクセスを維持するための彼らの運用戦術を明らかにすることを目的としています。これらの方法を理解することで、組織は採用プロセスの早い段階でこの種の疑わしい行動をより適切に検出できるようになります。このブログ投稿では、インシデント対応の取り組み中に特定された行動の種類と、北朝鮮の IT 労働者の活動を検出して阻止するための戦略をいくつか紹介しています。 UNC5267 ------- Mandiant は、さまざまな環境で特定した IT 労働者の活動を UNC5267 として追跡しています。UNC5267 は現在も非常に活発に活動しており、継続的な脅威となっています。一部の情報源によると、これらの活動の起源は 2018 年にまで遡ることができます。重要なのは、UNC5267 は従来の中央集権的な脅威グループではないということです。IT 労働者は、北朝鮮政府によって送り込まれた個人で構成され、主に中国とロシアに居住しており、少数がアフリカと東南アジアにいます。彼らの使命は、欧米企業、特に米国のテクノロジー企業で高収入の仕事を確保することです。UNC5267は、盗んだ個人情報を使って様々な職に応募したり、契約社員として雇用されたりすることで、初期アクセスを獲得します。UNC5267の工作員は主に、100%リモートワークが可能な職に応募しています。マンディアントは、工作員が様々な分野やセクターにまたがり、複雑性と難易度の異なる業務に従事していることを確認しました。北朝鮮のIT労働者が複数の仕事を同時に掛け持ちし、毎月複数の給与を得ていることは珍しくありません。 IT 労働者と協力していた 1 人のアメリカ人仲介人が、アメリカ人の 60 人以上の個人情報を侵害し、300 社以上の米国企業に影響を与え、2020 年 10 月頃から 2023 年 10 月頃までに海外の IT 労働者に少なくとも 680 万ドルの収益をもたらしました。UNC5267 の目的は次のとおりです。- 侵害を受けた企業から給与を不正に引き出すことによる金銭的利益 - 将来の金銭的搾取の可能性に備えて被害者のネットワークへの長期アクセスを維持する - スパイ活動や破壊活動にアクセスを使用する可能性 (ただし、これは明確に観察されていません) インシデント対応の観察 ------------------------------ これまでの Mandiant のインシデント対応活動では、主に DPRK の IT 労働者が職務責任の範囲内で。しかし、リモートワーカーはコードを変更したりネットワークシステムを管理したりするために昇格されたアクセス権を取得することがよくあります。不正な従業員に付与されるこの高度なアクセスレベルは、重大なセキュリティリスクとなります。 Mandiant は、リモートのポジションに応募するために使用された、DPRK の IT ワーカーの履歴書を多数特定しました。IT ワーカーと疑われる人物の履歴書の 1 つでは、以前にも IT ワーカー関連のアクティビティで確認された電子メール アドレスが、Web サイトの迅速な作成と展開によく使用されるプラットフォームである Netlify でホストされている偽のソフトウェア エンジニア プロフィールにもリンクされていました。このプロフィールでは、複数のプログラミング言語に堪能であると主張し、CEO や取締役、その他のソフトウェア エンジニアの LinkedIn プロフィールから盗まれたと思われる、高位の専門家から盗まれた画像を使用した偽の推薦文が含まれていました。  図1:観察された脅威アクターの履歴書の画像(おそらく改変されている) DPRKのIT労働者と疑われる人物のNetlifyページ内に、Googleドキュメントにホストされている別の履歴書へのリンクが付いた履歴書を発見しました。この履歴書は、別の身元を示しています。リンクされた履歴書には、Netlifyページの情報とは異なる名前、電話番号、メールアドレスが記載されていました。Netlifyページとリンクされた履歴書のさらなる矛盾点としては、大学や在籍年数の違い、過去の役職名や会社の職歴のばらつきなどが挙げられます。しかし、どちらの履歴書にも、「私は自分自身を見ることよりも、他の人が私を頼りにすることを重視します」というフレーズが少し変化して含まれていました。

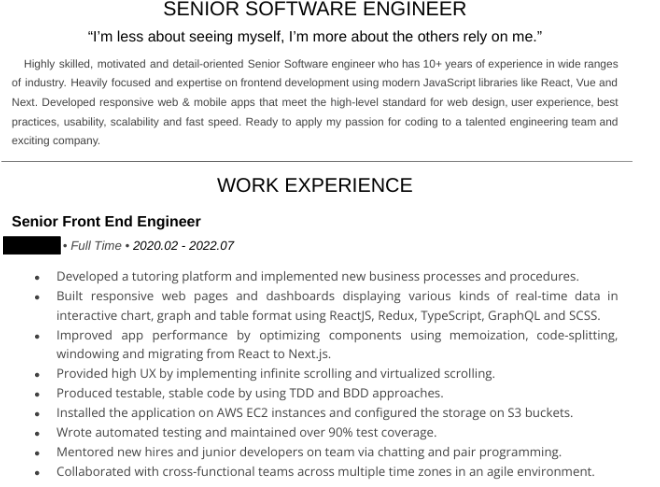

図1:観察された脅威アクターの履歴書の画像(おそらく改変されている) DPRKのIT労働者と疑われる人物のNetlifyページ内に、Googleドキュメントにホストされている別の履歴書へのリンクが付いた履歴書を発見しました。この履歴書は、別の身元を示しています。リンクされた履歴書には、Netlifyページの情報とは異なる名前、電話番号、メールアドレスが記載されていました。Netlifyページとリンクされた履歴書のさらなる矛盾点としては、大学や在籍年数の違い、過去の役職名や会社の職歴のばらつきなどが挙げられます。しかし、どちらの履歴書にも、「私は自分自身を見ることよりも、他の人が私を頼りにすることを重視します」というフレーズが少し変化して含まれていました。  図 2: 履歴書の抜粋

図 2: 履歴書の抜粋  図 3: 履歴書の抜粋 これら 2 つの履歴書は、Mandiant によって特定された不正な履歴書の総量のほんの一部です。しかし、これらの履歴書は、北朝鮮のIT担当者が複数のペルソナを用いて複数の組織で就職活動を試みている証拠を示しています。UNC5267が利用する履歴書に共通する特徴は、米国を拠点とする住所と、北米以外の大学(シンガポール、日本、香港など)の学歴を併記していることです。可能性はありますが、Mandiantは、多くの大学で留学生の合格率が低いことを指摘しています。この矛盾は、北米の潜在的な雇用主が応募者に関してこれらの海外の大学を確認したり連絡を取ったりする上で障害となる可能性があります。また、Mandiantは、身元調査に記載されている大学が、履歴書に記載されている応募者の学歴(入学時期や取得学位プログラムなど)と一致しない可能性があることも確認しています。さらに、UNC5267の履歴書は、公開されている履歴書と大幅に重複していることが多く、複数のUNC5267ペルソナ間で頻繁に再利用されています。UNC5267は、任務を遂行するために、ラップトップファーム内にある被害者企業のラップトップにリモートアクセスすることがよくあります。これらのラップトップ ファームには通常、多数のデバイスを 1 か所でホストするために毎月給与を受け取る 1 人のファシリテーターが配置されています。Mandiant は、これらのラップトップが IP ベースのキーボード ビデオ マウス (KVM) デバイスに接続されていることが多いという証拠を特定しましたが、これらのインシデントで繰り返し見られるのは、ファームへの出荷直後に、被害者の企業のラップトップに複数のリモート管理ツールがインストールされていることにあります。これは、個人がインターネット経由でリモートで企業システムに接続しており、居住を報告している市、州、または国に地理的に位置していない可能性があることを示しています。以下は、Mandiant のエンゲージメント中に特定されたリモート管理ツールのリストです。 - GoToRemote / LogMeIn - GoToMeeting - Chrome リモート デスクトップ - AnyDesk - TeamViewer - RustDesk これらのリモート管理ソリューションへの接続は主に Astrill VPN に関連付けられた IP アドレスから発信されており、中国または北朝鮮が発信元である可能性があります。最後に、調査中にMandiantと面談したチームメンバーやマネージャーからのフィードバックでは、ビデオ通話への消極的な態度や、ラップトップをリモート操作するDPRKのIT担当者の業務品質が平均以下であることなど、一貫して行動パターンが指摘されていました。Mandiantの調査全体で確認されたもう一つの共通の特徴は、DPRKのIT担当者は一般的に特定の場所に住んでいると主張しながら、ラップトップの発送先を別の場所(ラップトップファームまたは外部の支援機関)に要求していたことです。DPRKのIT担当者は、盗難運転免許証など、雇用に使用された盗難IDに関連付けられた場所を使用していましたが、その場所はラップトップが最終的に発送・保管される場所と一致しないことがよくあります。検出方法 ----------------- Mandiantは、信頼できる情報源や政府 勧告からの情報に基づき、組織が北朝鮮のITワーカーの活動を特定し、阻止するために活用できるさまざまな戦略を紹介しています。北朝鮮のサイバーアクターによる脅威に対抗するには、技術的な防御、ユーザー意識向上トレーニング、プロアクティブな脅威ハンティングを組み合わせた多面的なアプローチが必要です。主な推奨事項は次のとおりです。### 求職者の審査 - 専門的な身元調査サービスを介して既知のIDと照合するための生体情報の収集を含む、厳格な身元調査を義務付けることで、偽造の使用を抑止できる可能性があります。 - 面接中にカメラを使用して外見がオンライン プロフィールと一致することを確認する、面接対象者が提供された身分証明書と一致することを確認する、候補者の回答が申告された経歴と一致していることを確認するための質問を行うなど、慎重な面接プロセスを実施する。 - 米国政府の勧告と信頼できる第三者機関は、IT 労働者が面接中にカメラをオンにしたがらないことや偽の経歴を使用していることをさらに指摘している。 - 人事部門をトレーニングして、不一致を広く見つけ、IT 労働者の戦術、手法、手順 (TTP) を学習する。 - 採用プロフィール写真を変更するために人工知能 (AI) が使用されていないか監視する。 - Mandiant は、DPRK の IT 労働者が AI を使用してプロフィール写真を変更した複数の事例を確認した。 - 影響を受ける組織は、画像が AI を使用して作成されたかどうかを判断するために、オープン ソースの ツール を活用している。 - 雇用前に公証された身分証明書を要求する。 ### 潜在的なテクニカル指標の観察 - 電話番号を確認し、VoIP(Voice over Internet Protocol)電話番号を特定します。VoIP電話番号の使用は、UNC5267が頻繁に使用する手口です。 - 企業向けノートパソコンが、オンボーディング中に個人の居住地を申告した場所に発送され、その後、地理的に特定されていることを確認します。 - Mandiantは、配備された企業向けノートパソコンが、個人の居住地を申告した場所で地理的に特定されなかった事例を確認しています。 - リモート管理ツールの使用とインストールを監視および制限します。 - 企業ネットワークにアクセスできる可能性のある、会社支給のコンピュータへのリモート接続を防止します。 - 一般的ではないリモート管理ツールを監視します。 - 1つのシステムに複数のリモート管理ツールがインストールされていないか監視します。 - 企業インフラに接続するためにVPNサービスが使用されていないか監視します。Astrill VPNなどのVPNサービスに関連付けられたIPアドレスは、さらに調査する必要があります。 - 「マウスジグリング」ソフトウェアの使用を監視します。 - Mandiantは、北朝鮮のIT担当者がCaffeineマウスジグリングソフトウェアを使用して、複数のノートパソコンとプロファイル間でアクティブな状態を維持している事例を確認しました。これにより、ラップトップの電源をオンにして実行し続けることが重要となるファシリテーターの場所や、一度に多くの仕事を抱えていてオンラインになる必要がある DPRK の IT ワーカーにとって使いやすさが向上します。 - IT オンボーディング時に、ラップトップのシリアル番号の確認を要求します。この情報は、企業デバイスを物理的に所有している人なら誰でもすぐに入手できる必要があります。 - ハードウェア ベースの多要素認証を使用して、企業デバイスへの物理的なアクセスを強制します。 - IP ベースの KVM デバイスの使用を監視および制限します。IP ベースの KVM は、企業デバイスへの永続的なリモート アクセスを維持するために DPRK の IT ワーカーによって頻繁に使用されます。 ### 継続的な緩和戦略 - リモート ワーカーがカメラの前に立つ必要がある定期的な必須の抜き打ち検査の利用を検討します。 - 潜在的に悪意のあるアクティビティを識別するために重要な、現在の脅威と傾向に関するユーザーと従業員への継続的な教育を提供します。疑わしいアクティビティの報告に関する追加トレーニングを提供します。 - 最新の脅威と緩和戦略を把握するために、情報共有コミュニティやセキュリティ ベンダーと連携します。 - 米国の銀行口座の取得は他の多くの国よりも難しく、より厳格な本人確認が必要なため、IT 担当者の取り組みを妨害するため、金融取引には米国の銀行を利用することを義務付けます。Google SecOps Enterprise+ のお客様は、このブログ投稿に記載されている IOC を Applied Threat Intelligence で優先順位付けできます。Mandiant は、クラウド環境とオンプレミス環境の両方で進行中または過去の脅威アクターの活動を明らかにするために、インテリジェンス主導の人間主導の Custom Threat Hunt サービスも提供しています。このサービスには、お客様の技術スタックの詳細とお客様を標的とする脅威に合わせた分析が含まれています。Mandiant Custom Threat Hunt サービス の詳細をご覧ください。 展望と影響 ------------------------- 北朝鮮の IT 担当者は、大きな制約下で活動しているにもかかわらず、持続的かつ増大するサイバー脅威をもたらしています。国家目標の達成と個人的な金銭的利益の追求という、彼らの活動の背後にある二重の動機こそが、彼らを特に危険なものにしています。彼らの高度な技術力と洗練された回避戦術は、特に採用プロセスにおいて潜在的な脅威を特定する任務を負っている人事・採用チームにとって、大きな課題となっています。彼らの過去の成功と、北朝鮮政権が収益と戦略目標のためにサイバー攻撃に依存していることを考えると、世界中の企業を標的とした高度な攻撃と侵入は今後も増加し続けると予想されます。IT労働者は西側諸国の組織に特に大きな影響を与え続けており、標的となる欧州の組織も増加しています。これらの攻撃は、データ漏洩、金銭的損失、知的財産の盗難、そして重要なサービスの中断につながる可能性があります。北朝鮮のIT労働者の活動は、継続的な警戒と積極的なサイバーセキュリティ体制の必要性を浮き彫りにしています。脅威は複雑ですが、堅牢なセキュリティ対策、従業員の意識向上、そして協力的な取り組みを組み合わせることで、これらの悪意のある行為者に対する組織のレジリエンスを大幅に強化することができます。さらに、高度な脅威検出ツールを活用し、堅牢なインシデント対応計画を維持することは、潜在的な侵害の影響を最小限に抑えるために不可欠です。業界の同業他社やサイバーセキュリティ機関と連携し、脅威インテリジェンスを共有することで、進化する脅威に対する防御をさらに強化することができます。Mandiantは、主要組織や被害者との公的または私的なパートナーシップを活用することで、この取り組みを成功させています。貴組織が被害を受けた場合、または北朝鮮のサイバー攻撃に関する情報をお持ちの場合は、保護や情報提供が必要な方々に情報を届けるお手伝いをいたします。私たちは皆、共にこの状況に取り組んでいます。ネットワークIOC ------------ AIID編集者注:このセクションの完全なデータ表については、元のレポートをご覧ください。

図 3: 履歴書の抜粋 これら 2 つの履歴書は、Mandiant によって特定された不正な履歴書の総量のほんの一部です。しかし、これらの履歴書は、北朝鮮のIT担当者が複数のペルソナを用いて複数の組織で就職活動を試みている証拠を示しています。UNC5267が利用する履歴書に共通する特徴は、米国を拠点とする住所と、北米以外の大学(シンガポール、日本、香港など)の学歴を併記していることです。可能性はありますが、Mandiantは、多くの大学で留学生の合格率が低いことを指摘しています。この矛盾は、北米の潜在的な雇用主が応募者に関してこれらの海外の大学を確認したり連絡を取ったりする上で障害となる可能性があります。また、Mandiantは、身元調査に記載されている大学が、履歴書に記載されている応募者の学歴(入学時期や取得学位プログラムなど)と一致しない可能性があることも確認しています。さらに、UNC5267の履歴書は、公開されている履歴書と大幅に重複していることが多く、複数のUNC5267ペルソナ間で頻繁に再利用されています。UNC5267は、任務を遂行するために、ラップトップファーム内にある被害者企業のラップトップにリモートアクセスすることがよくあります。これらのラップトップ ファームには通常、多数のデバイスを 1 か所でホストするために毎月給与を受け取る 1 人のファシリテーターが配置されています。Mandiant は、これらのラップトップが IP ベースのキーボード ビデオ マウス (KVM) デバイスに接続されていることが多いという証拠を特定しましたが、これらのインシデントで繰り返し見られるのは、ファームへの出荷直後に、被害者の企業のラップトップに複数のリモート管理ツールがインストールされていることにあります。これは、個人がインターネット経由でリモートで企業システムに接続しており、居住を報告している市、州、または国に地理的に位置していない可能性があることを示しています。以下は、Mandiant のエンゲージメント中に特定されたリモート管理ツールのリストです。 - GoToRemote / LogMeIn - GoToMeeting - Chrome リモート デスクトップ - AnyDesk - TeamViewer - RustDesk これらのリモート管理ソリューションへの接続は主に Astrill VPN に関連付けられた IP アドレスから発信されており、中国または北朝鮮が発信元である可能性があります。最後に、調査中にMandiantと面談したチームメンバーやマネージャーからのフィードバックでは、ビデオ通話への消極的な態度や、ラップトップをリモート操作するDPRKのIT担当者の業務品質が平均以下であることなど、一貫して行動パターンが指摘されていました。Mandiantの調査全体で確認されたもう一つの共通の特徴は、DPRKのIT担当者は一般的に特定の場所に住んでいると主張しながら、ラップトップの発送先を別の場所(ラップトップファームまたは外部の支援機関)に要求していたことです。DPRKのIT担当者は、盗難運転免許証など、雇用に使用された盗難IDに関連付けられた場所を使用していましたが、その場所はラップトップが最終的に発送・保管される場所と一致しないことがよくあります。検出方法 ----------------- Mandiantは、信頼できる情報源や政府 勧告からの情報に基づき、組織が北朝鮮のITワーカーの活動を特定し、阻止するために活用できるさまざまな戦略を紹介しています。北朝鮮のサイバーアクターによる脅威に対抗するには、技術的な防御、ユーザー意識向上トレーニング、プロアクティブな脅威ハンティングを組み合わせた多面的なアプローチが必要です。主な推奨事項は次のとおりです。### 求職者の審査 - 専門的な身元調査サービスを介して既知のIDと照合するための生体情報の収集を含む、厳格な身元調査を義務付けることで、偽造の使用を抑止できる可能性があります。 - 面接中にカメラを使用して外見がオンライン プロフィールと一致することを確認する、面接対象者が提供された身分証明書と一致することを確認する、候補者の回答が申告された経歴と一致していることを確認するための質問を行うなど、慎重な面接プロセスを実施する。 - 米国政府の勧告と信頼できる第三者機関は、IT 労働者が面接中にカメラをオンにしたがらないことや偽の経歴を使用していることをさらに指摘している。 - 人事部門をトレーニングして、不一致を広く見つけ、IT 労働者の戦術、手法、手順 (TTP) を学習する。 - 採用プロフィール写真を変更するために人工知能 (AI) が使用されていないか監視する。 - Mandiant は、DPRK の IT 労働者が AI を使用してプロフィール写真を変更した複数の事例を確認した。 - 影響を受ける組織は、画像が AI を使用して作成されたかどうかを判断するために、オープン ソースの ツール を活用している。 - 雇用前に公証された身分証明書を要求する。 ### 潜在的なテクニカル指標の観察 - 電話番号を確認し、VoIP(Voice over Internet Protocol)電話番号を特定します。VoIP電話番号の使用は、UNC5267が頻繁に使用する手口です。 - 企業向けノートパソコンが、オンボーディング中に個人の居住地を申告した場所に発送され、その後、地理的に特定されていることを確認します。 - Mandiantは、配備された企業向けノートパソコンが、個人の居住地を申告した場所で地理的に特定されなかった事例を確認しています。 - リモート管理ツールの使用とインストールを監視および制限します。 - 企業ネットワークにアクセスできる可能性のある、会社支給のコンピュータへのリモート接続を防止します。 - 一般的ではないリモート管理ツールを監視します。 - 1つのシステムに複数のリモート管理ツールがインストールされていないか監視します。 - 企業インフラに接続するためにVPNサービスが使用されていないか監視します。Astrill VPNなどのVPNサービスに関連付けられたIPアドレスは、さらに調査する必要があります。 - 「マウスジグリング」ソフトウェアの使用を監視します。 - Mandiantは、北朝鮮のIT担当者がCaffeineマウスジグリングソフトウェアを使用して、複数のノートパソコンとプロファイル間でアクティブな状態を維持している事例を確認しました。これにより、ラップトップの電源をオンにして実行し続けることが重要となるファシリテーターの場所や、一度に多くの仕事を抱えていてオンラインになる必要がある DPRK の IT ワーカーにとって使いやすさが向上します。 - IT オンボーディング時に、ラップトップのシリアル番号の確認を要求します。この情報は、企業デバイスを物理的に所有している人なら誰でもすぐに入手できる必要があります。 - ハードウェア ベースの多要素認証を使用して、企業デバイスへの物理的なアクセスを強制します。 - IP ベースの KVM デバイスの使用を監視および制限します。IP ベースの KVM は、企業デバイスへの永続的なリモート アクセスを維持するために DPRK の IT ワーカーによって頻繁に使用されます。 ### 継続的な緩和戦略 - リモート ワーカーがカメラの前に立つ必要がある定期的な必須の抜き打ち検査の利用を検討します。 - 潜在的に悪意のあるアクティビティを識別するために重要な、現在の脅威と傾向に関するユーザーと従業員への継続的な教育を提供します。疑わしいアクティビティの報告に関する追加トレーニングを提供します。 - 最新の脅威と緩和戦略を把握するために、情報共有コミュニティやセキュリティ ベンダーと連携します。 - 米国の銀行口座の取得は他の多くの国よりも難しく、より厳格な本人確認が必要なため、IT 担当者の取り組みを妨害するため、金融取引には米国の銀行を利用することを義務付けます。Google SecOps Enterprise+ のお客様は、このブログ投稿に記載されている IOC を Applied Threat Intelligence で優先順位付けできます。Mandiant は、クラウド環境とオンプレミス環境の両方で進行中または過去の脅威アクターの活動を明らかにするために、インテリジェンス主導の人間主導の Custom Threat Hunt サービスも提供しています。このサービスには、お客様の技術スタックの詳細とお客様を標的とする脅威に合わせた分析が含まれています。Mandiant Custom Threat Hunt サービス の詳細をご覧ください。 展望と影響 ------------------------- 北朝鮮の IT 担当者は、大きな制約下で活動しているにもかかわらず、持続的かつ増大するサイバー脅威をもたらしています。国家目標の達成と個人的な金銭的利益の追求という、彼らの活動の背後にある二重の動機こそが、彼らを特に危険なものにしています。彼らの高度な技術力と洗練された回避戦術は、特に採用プロセスにおいて潜在的な脅威を特定する任務を負っている人事・採用チームにとって、大きな課題となっています。彼らの過去の成功と、北朝鮮政権が収益と戦略目標のためにサイバー攻撃に依存していることを考えると、世界中の企業を標的とした高度な攻撃と侵入は今後も増加し続けると予想されます。IT労働者は西側諸国の組織に特に大きな影響を与え続けており、標的となる欧州の組織も増加しています。これらの攻撃は、データ漏洩、金銭的損失、知的財産の盗難、そして重要なサービスの中断につながる可能性があります。北朝鮮のIT労働者の活動は、継続的な警戒と積極的なサイバーセキュリティ体制の必要性を浮き彫りにしています。脅威は複雑ですが、堅牢なセキュリティ対策、従業員の意識向上、そして協力的な取り組みを組み合わせることで、これらの悪意のある行為者に対する組織のレジリエンスを大幅に強化することができます。さらに、高度な脅威検出ツールを活用し、堅牢なインシデント対応計画を維持することは、潜在的な侵害の影響を最小限に抑えるために不可欠です。業界の同業他社やサイバーセキュリティ機関と連携し、脅威インテリジェンスを共有することで、進化する脅威に対する防御をさらに強化することができます。Mandiantは、主要組織や被害者との公的または私的なパートナーシップを活用することで、この取り組みを成功させています。貴組織が被害を受けた場合、または北朝鮮のサイバー攻撃に関する情報をお持ちの場合は、保護や情報提供が必要な方々に情報を届けるお手伝いをいたします。私たちは皆、共にこの状況に取り組んでいます。ネットワークIOC ------------ AIID編集者注:このセクションの完全なデータ表については、元のレポートをご覧ください。