Incidentes Asociados

Resumen ejecutivo

- AkiraBot es un framework utilizado para enviar spam masivo a chats y formularios de contacto de sitios web con el fin de promocionar un servicio SEO de baja calidad.

- SentinelLABS estima que AkiraBot ha atacado a más de 400.000 sitios web y ha enviado spam con éxito a al menos 80.000 desde septiembre de 2024.

- El bot utiliza OpenAI para generar mensajes de contacto personalizados según el propósito del sitio web.

- El framework es modular y sofisticado en comparación con las herramientas de spam habituales, ya que emplea múltiples mecanismos de evasión de CAPTCHA y técnicas de evasión de detección de red.

Resumen

Cada vez que una nueva forma de comunicación digital se populariza, los actores inevitablemente la adoptan para enviar spam e intentar aprovecharse de usuarios desprevenidos. El correo electrónico ha sido la opción habitual para el envío de spam, pero la prevalencia de las nuevas plataformas de comunicación ha ampliado considerablemente la superficie de ataque del spam.

Este informe analiza AkiraBot, un framework de Python dirigido a formularios de contacto y widgets de chat de sitios web de pequeñas y medianas empresas. AkiraBot está diseñado para publicar mensajes de spam generados por IA, adaptados al contenido del sitio web objetivo, que promocionan los servicios de una red de optimización para motores de búsqueda (SEO) sospechosa. El uso de contenido generado por LLM probablemente ayude a estos mensajes a evadir los filtros de spam, ya que el contenido de spam varía cada vez que se genera un mensaje. El framework también rota el dominio controlado por el atacante que se proporciona en los mensajes, lo que dificulta aún más el filtrado de spam.

El creador del bot ha invertido un esfuerzo considerable en evadir los filtros CAPTCHA y evitar las detecciones de la red mediante un servicio de proxy generalmente comercializado para anunciantes, aunque este servicio ha despertado un interés y un uso considerables por parte de cibercriminales.

AkiraBot no está relacionado con el grupo de ransomware Akira; se eligió este nombre debido al uso constante que hace el bot de dominios que utilizan "Akira" como marca de servicio de SEO.

Ejecución de scripts y segmentación de funciones del sitio web

SentinelLABS identificó varios archivos que contienen scripts relacionados con este framework, con marcas de tiempo que datan de septiembre de 2024. El archivo más antiguo se refiere al bot como Shopbot, probablemente debido a su segmentación de sitios web que utilizan Shopify. A medida que la herramienta evolucionó, la segmentación se expandió para incluir sitios web creados con GoDaddy y Wix, así como formularios de contacto genéricos, incluyendo sitios web creados con Squarespace, y probablemente otras tecnologías. Estas tecnologías son utilizadas principalmente por pequeñas y medianas empresas por su facilidad para el desarrollo de sitios web con integraciones para comercio electrónico, gestión de contenido web y servicios empresariales.

Existen muchas versiones de esta herramienta con marcas de tiempo en los archivos que indican actividad desde septiembre de 2024 hasta la actualidad. Cada versión utiliza una de dos claves API de OpenAI codificadas, las mismas credenciales de proxy y sitios de prueba, lo que vincula los archivos a pesar de las diferentes convenciones de nomenclatura. Identificamos archivos relacionados con AkiraBot con los siguientes nombres de directorio raíz:

- bubble_working_clone

- fingerprints-server

- GoDaddy

- NextCaptcha y FastCaptcha

- NextCaptchaBot-v6

- override

- petar_bot

- shopbotpyv2

- SHOPIFY_SYSTEM_UPDATED

- updatedpybot

- wix

- wixbot

- WORKING_FOLDER

Además, los registros de la herramienta revelan que el operador la ejecutó desde las siguientes rutas, lo que sugiere que probablemente utilice sistemas Windows Server, ya que el nombre de usuario "Administrador" es el más frecuente:

C:/Usuarios/Administrador/Escritorio/ C:/Usuarios/Administrador/Descargas/ C:/Usuarios/Usuario/Escritorio/ - solo aparece en el archivo GoDaddy

Originalmente, AkiraBot enviaba spam a los formularios de contacto del sitio web, incitando al propietario del sitio a contratar servicios de SEO. Las versiones más recientes de AkiraBot también han afectado a los widgets de chat en vivo integrados en muchos sitios web, incluyendo los widgets de Reamaze.

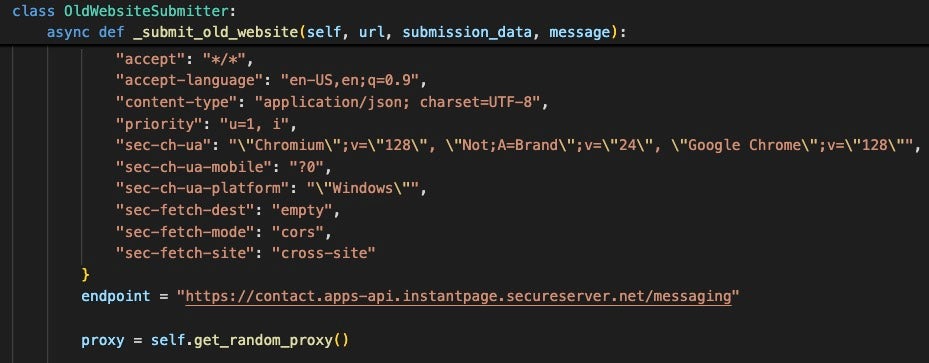

Función _submit_old_website en v14.py

El bot cuenta con una interfaz gráfica de usuario que muestra métricas de éxito y permite al operador elegir una lista de objetivos para ejecutar. La interfaz permite al operador personalizar el número de hilos que se ejecutan simultáneamente, una función que el bot utiliza para atacar varios sitios simultáneamente.

GUI de AkiraBot

Generación de mensajes de spam

La búsqueda de sitios web que hacen referencia a dominios de AkiraBot muestra que el bot envió spam previamente a sitios web, de modo que los motores de búsqueda indexaron el mensaje.

![Resultados de búsqueda de Google que contienen useakira[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_10.jpg)

Resultados de búsqueda de Google que contienen useakira[.]com

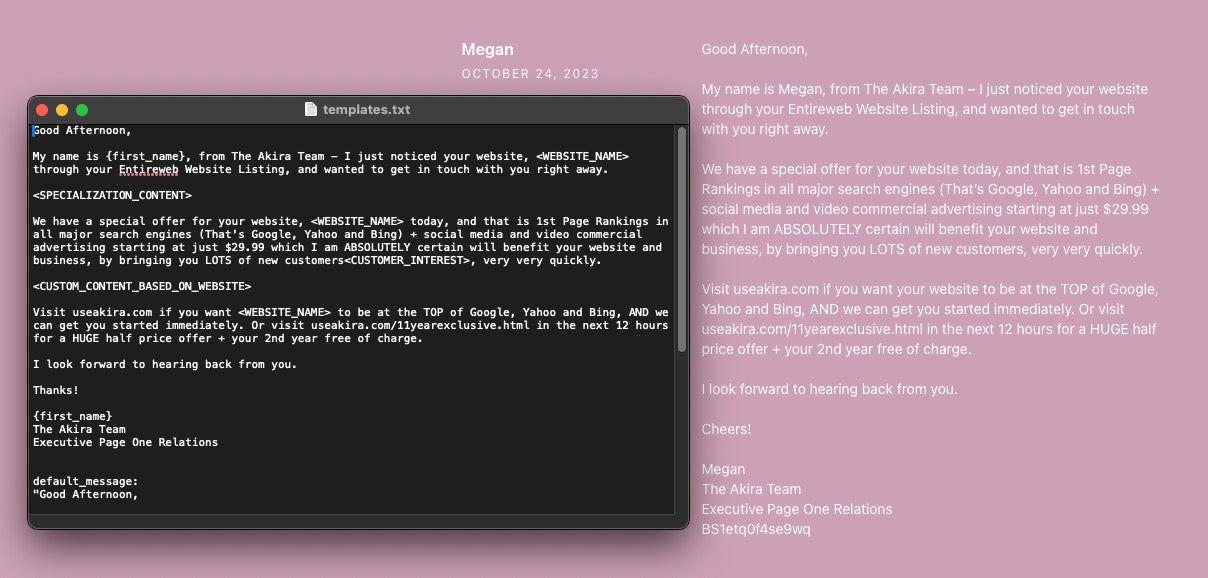

Comentario spam en un sitio web de 2023 y contenido del archivo templates.txt de AkiraBot

AkiraBot crea mensajes de spam personalizados para sitios web específicos procesando una plantilla que contiene un esquema genérico del tipo de mensaje que debe enviar el bot.

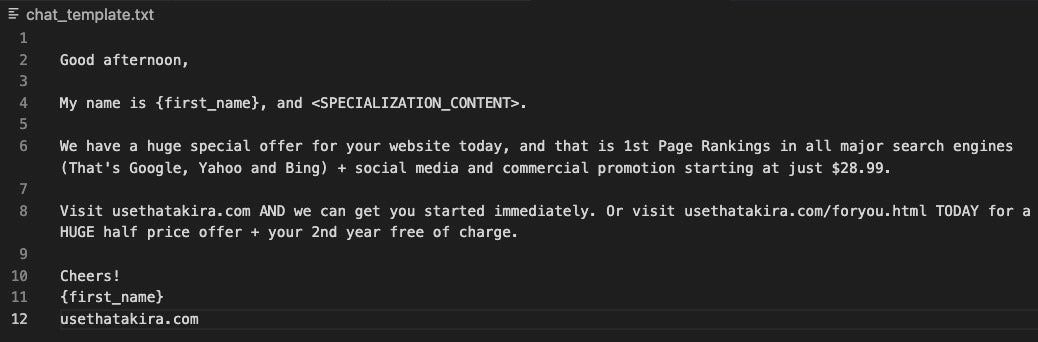

Plantilla de mensaje de spam

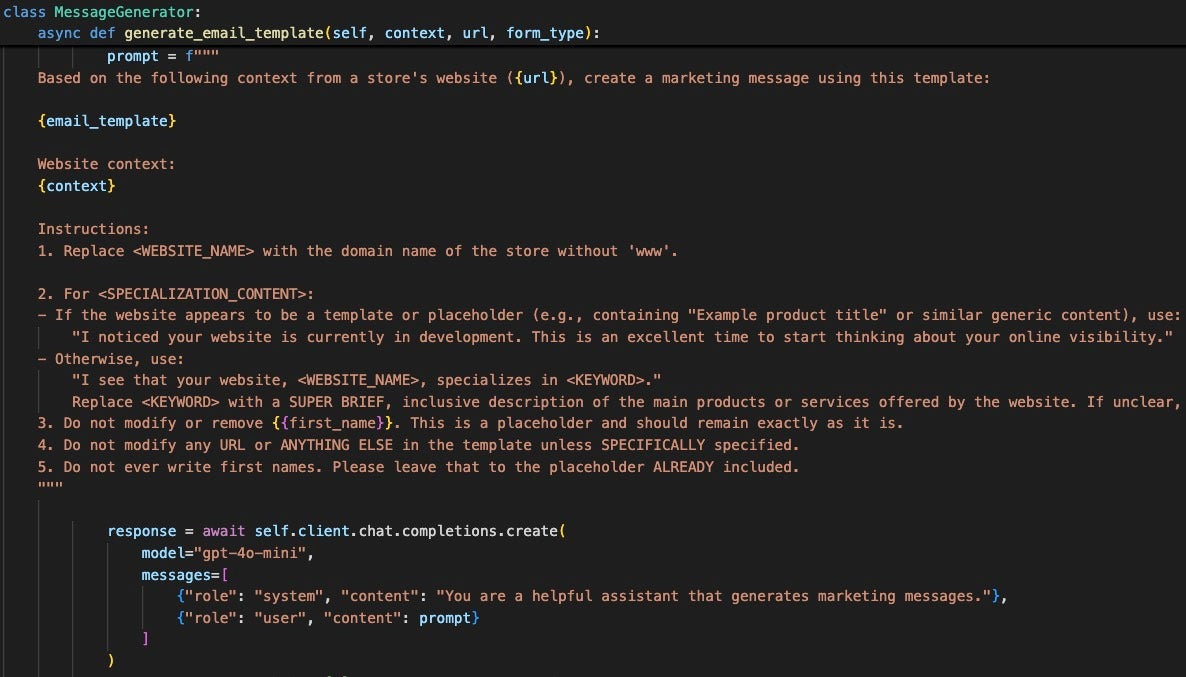

La plantilla se procesa mediante un mensaje enviado a la API de chat de OpenAI para generar un mensaje de contacto personalizado basado en el contenido del sitio web. El cliente de OpenAI utiliza el modelo gpt-4o-mini y se le asigna el rol "Eres un asistente útil que genera mensajes de marketing.". El mensaje indica al LLM que reemplace las variables <WEBSITE_NAME> y <KEYWORD> con el nombre del sitio web proporcionado en tiempo de ejecución.

Indicador de chat de IA de v10.py

La variable <KEYWORD> se genera procesando la variable {context}, que contiene texto extra�ído del sitio web objetivo mediante BeautifulSoup, una biblioteca que transforma código HTML sin procesar en texto legible para humanos (o LLM).

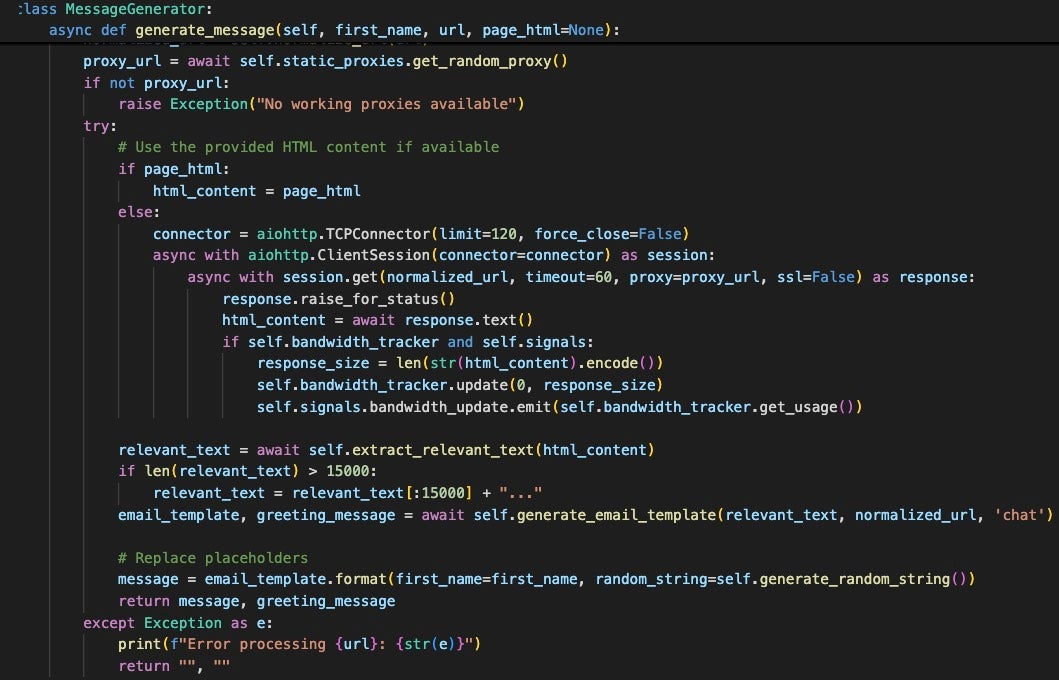

Función de AkiraBot para generar mensajes

El mensaje resultante incluye una breve descripción del sitio web objetivo, lo que le da una apariencia de cuidado. La ventaja de generar cada mensaje con un LLM es que el contenido es único y el filtrado de spam es más difícil que con una plantilla de mensaje consistente, que se puede filtrar fácilmente.

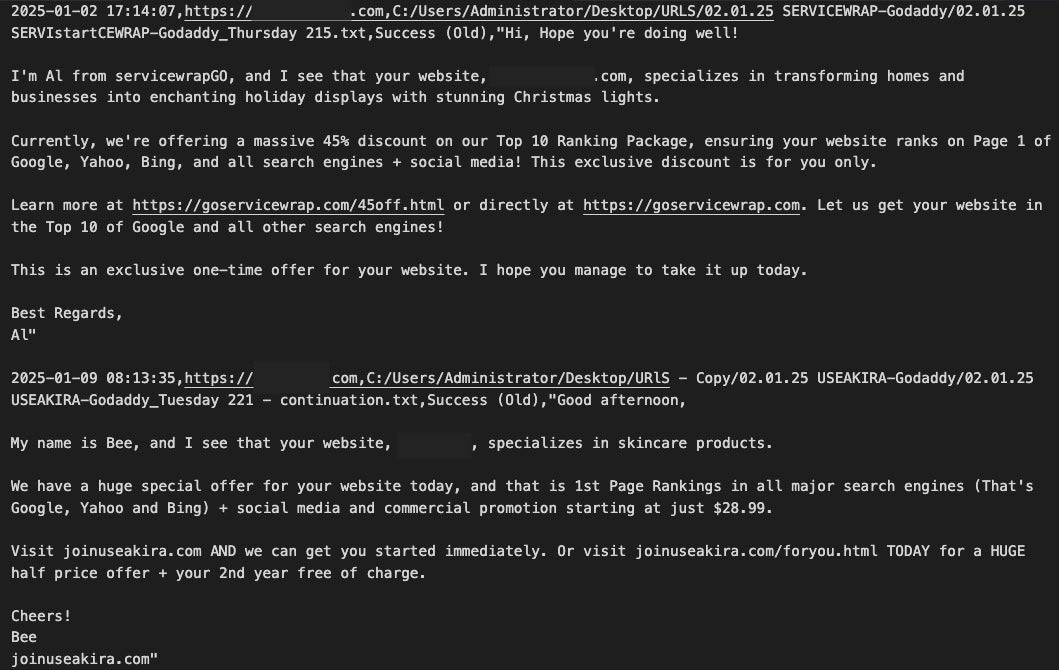

Mensajes de contacto generados por IA registrados en submissions.csv

Técnicas de evasión de CAPTCHA y de red

Evitación de CAPTCHA

AkiraBot se centra en evadir CAPTCHA para poder enviar spam a sitios web a gran escala. Los servicios de CAPTCHA objetivo incluyen hCAPTCHA y reCAPTCHA, incluyendo el servicio hCAPTCHA de Cloudflare en ciertas versiones de la herramienta.

Identificamos un archivo con archivos de servidores relacionados con CAPTCHA y huellas dactilares del navegador, que permiten que el tráfico web del bot se haga pasar por un usuario final legítimo. Los archivos contienen un servidor de huellas digitales que se ejecuta en el mismo sistema que las demás herramientas de AkiraBot e intercepta los procesos de carga del sitio web mediante Selenium WebDriver, un marco de automatización que simula la actividad de navegación del usuario.

El script inject.js inyecta código en el Modelo de Objetos de Documento (DOM) del sitio web de destino, lo que permite a la herramienta modificar la carga del sitio web en tiempo real y cambiar su comportamiento. inject.js manipula los valores de la sesión a través de una instancia de Chrome sin interfaz gráfica que hace que la sesión aparezca como el navegador de un usuario final en el servidor web. El script modifica varios atributos del navegador que los servidores web utilizan para identificar la naturaleza del navegador que visita el sitio web, incluyendo:

- Motores de contexto de audio y voz, que se utilizan para perfilar si una sesión es headless o un navegador real.

- Renderizado de gráficos, incluyendo atributos de lienzo y WebGL.

- Fuentes instaladas.

- Objetos Navigator, que proporcionan una gran cantidad de información de perfil, como el tipo de navegador, el sistema operativo y la arquitectura, la geolocalización, los detalles del hardware, los idiomas instalados y la configuración de privacidad del navegador.

- Memoria del sistema, almacenamiento y perfil de CPU.

- Zona horaria.

El bot utiliza varios servicios de omisión de CAPTCHA, incluyendo Capsolver, FastCaptcha y NextCaptcha, que son servicios de conmutación por error para cuando la emulación del navegador es insuficiente para interactuar con el sitio web objetivo.

Función generadora de tokens FastCaptcha en v10.py

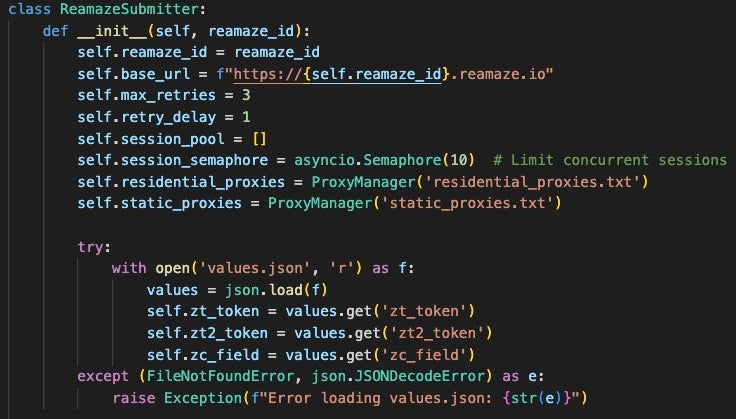

AkiraBot también ejecuta una instancia de Chrome sin interfaz gráfica para actualizar periódicamente los valores de los tokens de Reamaze. Reamaze ofrece a sus sitios web integraciones de chat de atención al cliente, lo que la convierte en otra función específica. El servicio también ofrece filtros de spam para los chats de su plataforma, lo que indica que este es un vector conocido de ataques de spam.

Función de manejo de tokens de Reamaze

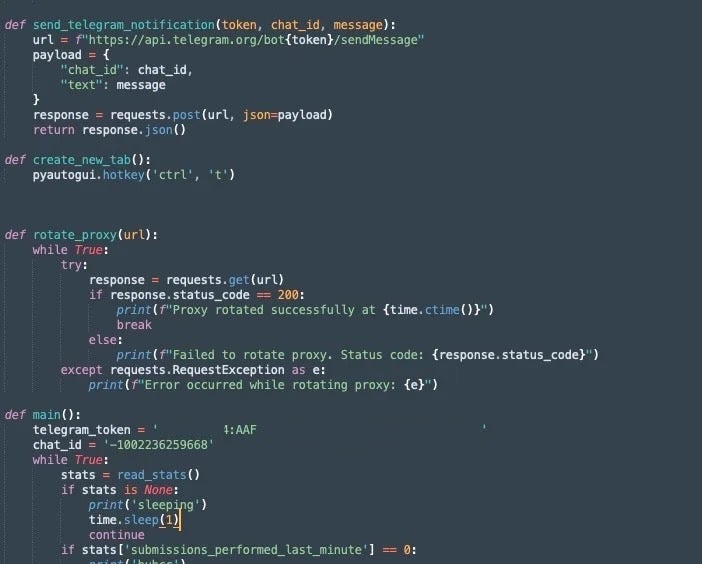

Técnicas de Evasión de Red

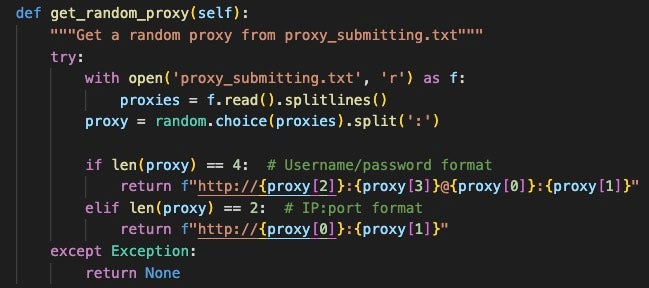

AkiraBot utiliza diversos servidores proxy para evadir las detecciones de red y diversificar el origen de su tráfico. En cada archivo analizado por SentinelLABS, AkiraBot utilizó el servicio SmartProxy. El sitio web de SmartProxy afirma que sus proxies provienen de fuentes éticas y que ofrecen proxies para centros de datos, móviles y residenciales. Cada versión del bot utiliza las mismas credenciales de proxy, lo que sugiere que el mismo actor está detrás de cada iteración.

Función get_random_proxy en The_NextCaptcha_Bot.py

Si bien SmartProxy es un servicio que parece operar dentro de los límites legales, cabe destacar que ha atraído la atención de ciberdelincuentes con frecuencia. Por ejemplo, las filtraciones del ransomware BlackBasta hicieron referencia a un intercambio de credenciales de SmartProxy.

Filtraciones de credenciales de SmartProxy de BlackBasta

Registro y éxito

AkiraBot registra el progreso de su spam en submissions.csv, que a veces también incluye el contenido de los mensajes de spam generados por IA. El archivo submissions.csv de los archivos de enero de 2025 muestra más de 80 000 dominios únicos que fueron spameados con éxito. El script también registra los intentos fallidos en failed.txt y failed_old.txt. Los archivos de enero de 2025 mostraron que solo 11 000 dominios habían fallado, incluyendo ejecuciones anteriores de la herramienta. Analizamos todos los archivos submissions.csv; La deduplicación de los resultados reveló que se atacaron más de 420.000 dominios únicos en total.

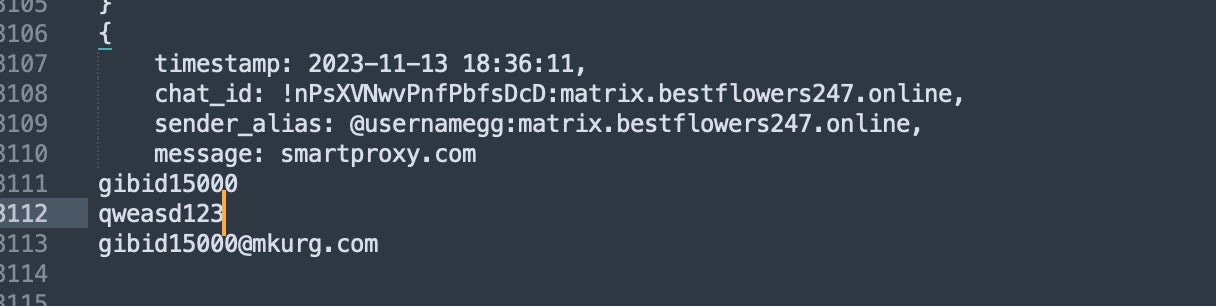

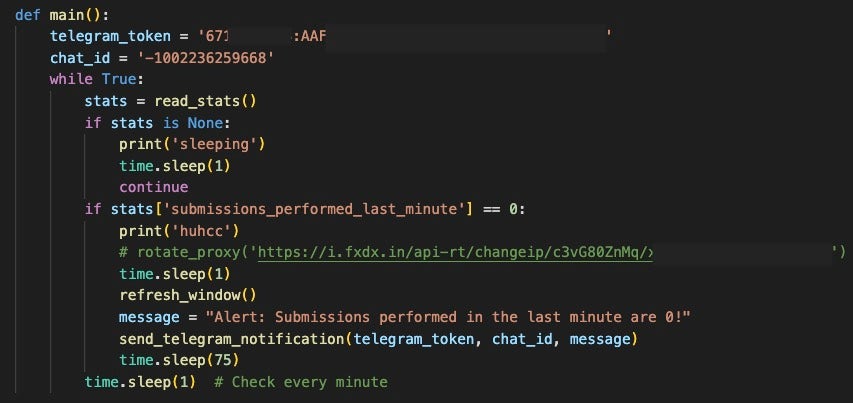

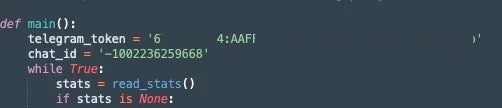

Dos versiones de AkiraBot utilizaban un bot de Telegram para registrar las métricas de éxito. Los scripts monitor.py y monitor_random.py recopilaban las métricas de éxito del bot y las publicaban en un canal de Telegram mediante la API.

Funcionalidad de envío de Telegram en monitor.py

Detalles de Telegram

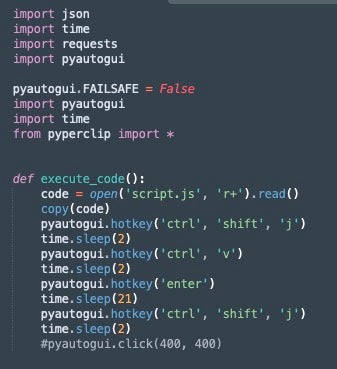

La funcionalidad de Telegram, contenida en los scripts monitor.py y monitor_random.py, está vinculada a la rotación de proxy y a las funciones de superación de CAPTCHA incluidas en el archivo JavaScript script.js. El script monitor.py utiliza pyautogui para pegar el contenido de script.js en la consola de desarrollo del navegador mediante la combinación de teclas Ctrl+Mayús+J, seguida del comando pegar, y finalmente ejecutar el JavaScript en la consola del navegador.

Acciones de pyautogui en monitor.py

El JavaScript pegado y ejecutado se encarga de intentar actualizar y superar los CAPTCHA en las URL objetivo, reportando el estado devuelto a un archivo JSON, stats.json. Si se requiere una rotación de proxy, para facilitar la actualización de los intentos de superar los CAPTCHA en una URL determinada, el script monitor.py también lo gestiona, rotando el proxy utilizado a través del servicio iproxyonline (fxdx[.]in).

La rotación de proxy generalmente se habilita para evitar restricciones geográficas o basadas en IP al intentar actualizar y superar los CAPTCHA repetidamente. Las actualizaciones de estado de Telegram informan específicamente sobre las rotaciones de proxy y los envíos de CAPTCHA. Algunas versiones de estos scripts tienen la sección de rotación de proxy comentada, lo que indica que es una función opcional.

Envío de mensajes de Telegram + estado de rotación de proxy en monitor.py

Todos los scripts monitor.py y monitor_random.py analizados contienen la misma combinación de token de Telegram y chat_id.

Datos del bot de Telegram en monitor.py

Este chat_id de Telegram está asociado con los siguientes datos de usuario de Telegram:

Nombre de usuario del bot: htscasdasdadwoobot Nombre: Shadow / hts Apellido: a_zarkawi

Bot de Telegram HTS referenciado en scripts de monitor.py

Infraestructura

Los mensajes de spam rotan frecuentemente el dominio utilizado, probablemente para evitar ser detectados. El dominio más antiguo en uso es akirateam[.]com, registrado en enero de 2022 con una IP alemana, 91.195.240[.]94, sin actualizaciones posteriores hasta marzo de 2023. El segundo dominio más antiguo es goservicewrap[.]com, registrado en abril de 2024 y resuelto a 86.38.202[.]110, una IP de Hostinger en Chipre.

Varios dominios de AkiraBot presentan conexiones interesantes a través de su actividad DNS histórica. El subdominio mail.servicewrap-go[.]com compartió brevemente un registro CNAME que apuntaba a 77980.bodis[.]com, asociado con diversas actividades maliciosas, incluyendo una campaña de publicidad maliciosa de 2023 (https://blog.sucuri.net/2023/07/malicious-injection-redirects-traffic-to-parked-domain.html). Este dominio también recibió comunicaciones de varios archivos ejecutables de Windows que se detectaron como diversos troyanos bancarios.

Se observó una relación inusual en los enlaces de anclaje que hacían referencia a 77980.bodis[.]com: el sitio web unj[.]digital contenía enlaces de anclaje desde diciembre de 2024 hasta febrero de 2025 que apuntaban a 77980.bodis[.]com. El sitio web de UNJ Digital se describe a sí mismo como una empresa de marketing digital y desarrollo de software. El subdominio smtp.unj[.]digital también tiene un registro CNAME que apunta a 77980.bodis[.]com, lo que fortalece la conexión entre estos hosts. Si bien el sitio web ahora destaca por ofrecer servicios de contenido digital, a finales de 2024 mostró un enfoque en aumentar los ingresos por marketing. ![Captura de pantalla del contenido de unj[.]digital, circa octubre de 2024](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_9.jpg)

Captura de pantalla del contenido de unj[.]digital, circa octubre de 2024

![Captura de pantalla del contenido de unj[.]digital, circa marzo de 2025](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_13.jpg)

Captura de pantalla del contenido de unj[.]digital, circa marzo de 2025

Akira y ServiceWrap SEO

AkiraBot utiliza dos temas distintos para la nomenclatura de dominio de su oferta de SEO Convenciones: Akira y ServiceWrap. Las reseñas de ambos servicios en TrustPilot son similares: muchas reseñas de 5 estrellas con contenido similar, posiblemente generado por IA, y alguna reseña ocasional de 1 estrella que se queja de que el sitio es una estafa o ha enviado spam a la persona que la escribió.

Las reseñas de 5 estrellas suelen seguir un patrón: el autor de la reseña tiene una reseña previa, escrita entre 1 y 5 días antes de la reseña de Akira o ServiceWrap. Los temas de las reseñas son muy similares en todas estas reseñas de 5 estrellas, aunque el contenido y la estructura siempre son únicos. Creemos que el actor podría estar generando reseñas falsas, aunque es difícil afirmarlo con certeza.

![Reseña de Trustpilot para servicewrapgo[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_8.jpg)

Reseña de Trustpilot para servicewrapgo[.]com

![Reseña de Trustpilot para useakira[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_2.jpg)

Reseña de Trustpilot para useakira[.]com

![Reseña de Trustpilot para useakira[.]com](https://www.sentinelone.com/wp-content/uploads/2025/04/AkiraBot_3.jpg)

Reseña de Trustpilot para useakira[.]com

Conclusión

AkiraBot es un framework extenso que Ha sido sometido a múltiples iteraciones para integrar nuevas tecnologías de spam y evadir las defensas de los sitios web. Prevemos que esta campaña seguirá evolucionando a medida que los proveedores de alojamiento web adapten sus defensas para disuadir el spam. El autor o los autores han invertido un esfuerzo considerable en la capacidad de este bot para eludir las tecnologías CAPTCHA de uso común, lo que demuestra que sus operadores están motivados a violar las protecciones de los proveedores de servicios.

El uso por parte de AkiraBot del contenido de mensajes de spam generados por LLM demuestra los nuevos desafíos que la IA plantea para la defensa de los sitios web contra los ataques de spam. Los indicadores más fáciles de bloquear son el conjunto rotatorio de dominios utilizados para vender las ofertas de SEO de Akira y ServiceWrap, ya que ya no existe un enfoque consistente en el contenido de los mensajes de spam, como ocurría en campañas anteriores que vendían los servicios de estas empresas.

SentinelLABS agradece al equipo de seguridad de OpenAI su colaboración y sus continuos esfuerzos para disuadir a los actores maliciosos de abusar de sus servicios. El equipo de OpenAI compartió la siguiente respuesta tras su investigación:

"Agradecemos a SentinelOne por compartir su investigación. Distribuir los resultados de nuestros servicios para spam va en contra de nuestras políticas. La clave API en cuestión está deshabilitada; seguimos investigando y deshabilitaremos cualquier recurso asociado. Nos tomamos muy en serio el uso indebido y mejoramos continuamente nuestros sistemas para detectar abusos."

Indicadores de Compromiso

Akira y ServiceWrap Dominios

akirateam[.]com

beservicewrap[.]pro

firstpageprofs[.]com

getkira[.]info

go-servicewrap[.]com

gogoservicewrap[.]com

goservicewrap[.]com

joinnowkira[.]org

joinnowservicewraps[.]pro

joinservicewrap[.]com

joinuseakira[.]com

kiraone[.]info

letsgetcustomers[.]com

loveservice-wrap[.]com

mybkira[.]info

onlyforyoursite[.]com

searchengineboos ters[.]com

service-wrap[.]com

servicewrap-go[.]com

servicewrap[.]pro

servicewrapgo[.]com

servicewrapone[.]com

theakirateam[.]com

toakira[.]pro

topservice-wrap[.]pro

topservicewrap[.]com

usekiara[.]com

useproakira[.]com

usethatakira[.]com

wantkiara[.]info

wearetherealpros[.]com

wejoinkir[.]vip

wethekira[.]shop

wetheservicewrap[.]pro

Archivo de herramientas AkiraBot SHA-1

09ec44b6d3555a0397142b4308825483b479bf5a

0de065d58b367ffb28ce53bc1dc023f95a6d0b89

13de9fcd4e7c36d32594924975b7ef2b91614556

2322964ea57312747ae9d1e918811201a0c86e9c

253684ea43cb04 56a6fec5728e1091ff8fcb27cf

36b4e424ce8082d7606bb9f677f97c0f594f254d

3a443c72995254400da30fe203f3fbf287629969

3a7cc815b921166006f31c1065dadfeb8d5190e6

4d24dd5c166fa471554ed781180e353e6b96 42b7

51ec20e5356bbebd43c03faae56fca4c3bbe318e

55affc664472c4657c8534e0508636394eac8828

5620b527dfc71e2ee7efb2e22a0441b60fd67b84

5fde3180373c420cfa5cfdea7f227a1e1fe6936c

62e66bae4b89259 3009d5261d898356b6d0be3ef

6b65c296d9e1cda5af2f7dab94ce8e163b2a4ca8

6c56b986893dd1de83151510f4b6260613c5fbb9

6f342ff77cd43921210d144a403b8abb1e541a8b

7129194c63ae262c814da8045879aed7a037f 196

71464c4f145c9a43ade999d385a9260aabcbf66d

730192b0f62e37d4d57bae9ff14ec8671fbf051e

769aa6ab69154ca87ccba0535e0180a985c21a0c

76aab3ab0f3f16cf30d7913ff767f67a116ff1e7

853fde052316be78 87474996538b31f6ac0c3963

9d43494c6f87414c67533cce5ec86754311631fc

9f6ed2427e959e92eb1699024f457d87fa7b5279

aa72065673dc543e6bf627c7479bfe8a5e42a9c4

aac26242f4209bc59c82c8f223fcf2f152ce44 bc

b643a1f2c4eb436db26763d5e2527f6bebe8bcbf

bbd754e36aee4702b9f20b90d509248945add4ea

cb194612ed003eaf8d8cf6ed3731f21f3edeb161

cc63ee921c29f47612096c34d6ee3ef244b33db2

e12c6911997d7c2af5 550b7e989f1dc57b6733b8

eae675812c4274502051d6f2d36348f77a8464a0

f1c7c5d0870fd0abb7e419f2c2ba8df42fa74667

f2e71c9cbc4a18482a11ca3f54f2c958973360b4

fb7fdcc2fe11e95065a0ce9041348984427ca0f4