Incidentes Asociados

Las víctimas son engañadas haciéndoles creer que sus cuentas financieras han sido hackeadas y los estafadores les roban los ahorros de toda la vida

**Phoenix, Arizona--**El FBI de Phoenix advierte al público sobre una nueva estafa conocida como "El Hacker Fantasma". Los estafadores se hacen pasar por funcionarios de tecnología, bancos y gobiernos en una compleja artimaña para convencer a una víctima, generalmente mayor, de que hackers extranjeros se han infiltrado en su cuenta financiera. Luego, le indican a la víctima que transfiera inmediatamente su dinero a una supuesta cuenta del gobierno de EE. UU. para "proteger" sus activos. En realidad, nunca hubo ningún hacker extranjero, y el dinero ahora está completamente controlado por los estafadores. Algunas víctimas están perdiendo todos los ahorros de su vida.

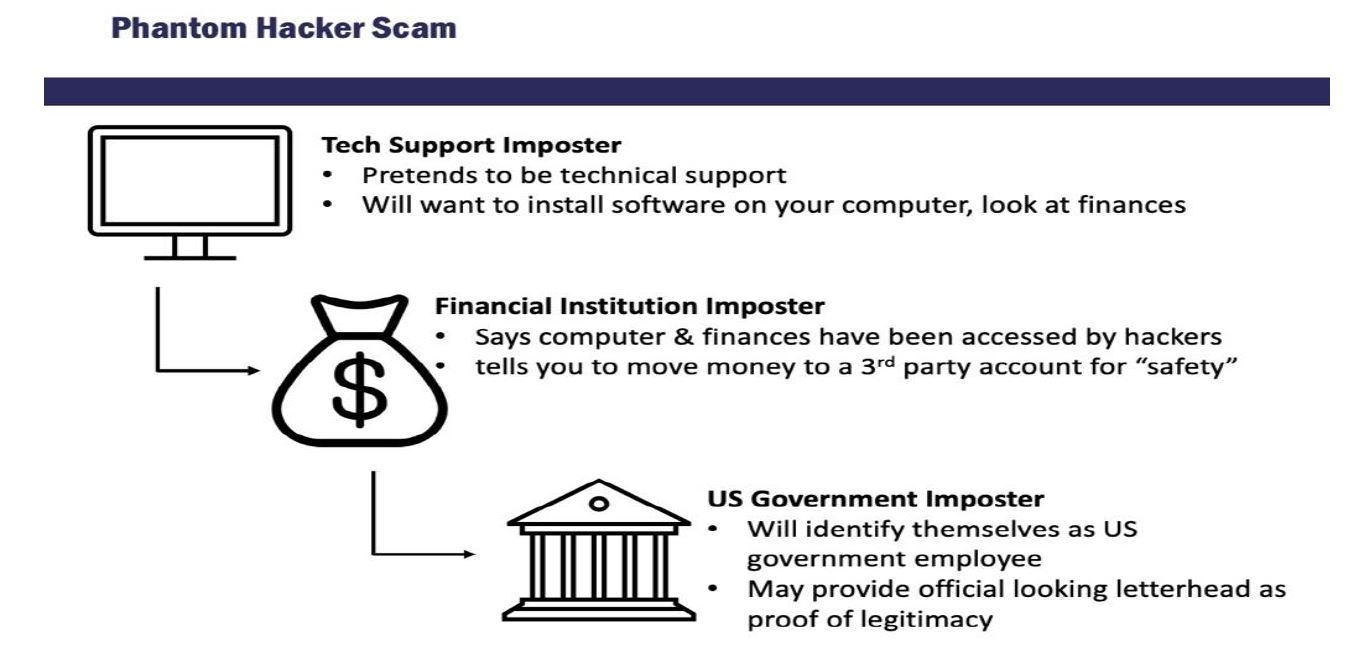

Estafa del "Hacker Fantasma": Cómo funciona. El FBI ha observado comportamientos repetidos por parte de los delincuentes involucrados en la estafa del "Hacker Fantasma". La artimaña suele llevarse a cabo en tres pasos principales:

Paso 1 -- Impostor de soporte técnico. En el primer paso, un estafador, haciéndose pasar por un representante de atención al cliente de una empresa tecnológica legítima, se pone en contacto con la víctima mediante una llamada telefónica, un mensaje de texto, un correo electrónico o una ventana emergente en su ordenador y le indica que llame a un número para solicitar asistencia.

Una vez que la víctima llama al número de teléfono, el estafador le indica que descargue un programa que le permite acceder remotamente a su ordenador. El estafador simula ejecutar un análisis de virus en el ordenador de la víctima y afirma falsamente que ha sido o está en riesgo de ser hackeado. A continuación, el estafador solicita a la víctima que abra sus cuentas financieras para determinar si se han realizado cargos no autorizados, una táctica para determinar qué cuenta financiera es la más lucrativa. El estafador informa a la víctima que recibirá una llamada del departamento de fraude de esa institución financiera con más instrucciones.

Paso 2 -- Impostor de la institución financiera. En el segundo paso, un estafador, haciéndose pasar por un representante de la institución financiera mencionada anteriormente, como un banco o una casa de bolsa, contacta a la víctima. El estafador le informa falsamente que un hacker extranjero ha accedido a su computadora y cuentas financieras, y que la víctima debe transferir su dinero a una cuenta de terceros "segura", como una cuenta en la Reserva Federal u otra agencia del gobierno de EE. UU.

Se le indica a la víctima que transfiera dinero mediante transferencia bancaria, efectivo o conversión bancaria a criptomonedas, a menudo directamente a destinatarios en el extranjero. También se le indica que no informe a nadie sobre el verdadero motivo de la transferencia. El estafador puede indicarle que realice múltiples transacciones a lo largo de días o meses.

Paso 3 -- Impostor del Gobierno de EE. UU. En el tercer paso, la víctima podría ser contactada por un estafador que se hace pasar por la Reserva Federal u otra agencia del Gobierno de EE. UU. Si la víctima sospecha, el estafador podría enviarle un correo electrónico o una carta con lo que parece ser papel membretado oficial del Gobierno de EE. UU. para legitimar la estafa. El estafador seguirá insistiendo en que los fondos de la víctima no están seguros y que deben transferirse a una nueva cuenta "alias" para su protección hasta que la víctima acepte. Las víctimas a menudo pierden la totalidad de sus cuentas bancarias, de ahorro, de jubilación y de inversión con el pretexto de "proteger" sus activos.

Consejos para protegerse

El FBI recomienda al público que tome las siguientes medidas para protegerse de la estafa del "Hacker Fantasma":

- No haga clic en ventanas emergentes, enlaces enviados por mensajes de texto, enlaces de correo electrónico ni archivos adjuntos no solicitados.

- No se comunique con el número de teléfono proporcionado en una ventana emergente, mensaje de texto o correo electrónico. - No descargue software a petición de una persona desconocida que lo haya contactado. - No permita que una persona desconocida que lo haya contactado controle su computadora.

- El gobierno de EE. UU. nunca le solicitará que les envíe dinero mediante transferencia bancaria, criptomonedas o tarjetas de regalo/prepago. Denuncia de sospecha de fraude: El FBI solicita a las víctimas que denuncien estas actividades fraudulentas o sospechosas al Centro de Quejas de Delitos en Internet (IC3) del FBI en www.ic3.gov. Asegúrese de incluir la mayor cantidad de información posible, como: El nombre de la persona o empresa que lo contactó. - Métodos de comunicación utilizados, incluyendo sitios web, correos electrónicos y números de teléfono.

- El número de cuenta bancaria a la que se transfirieron los fondos y el nombre del destinatario.

*Para consultas de prensa o solicitudes de entrevistas, comuníquese con phoenix-media@fbi.gov.