Incidentes Asociados

Hemos desarrollado sofisticadas medidas de seguridad para prevenir el uso indebido de nuestros modelos de IA. Sin embargo, los ciberdelincuentes y otros actores maliciosos intentan activamente encontrar maneras de evadirlas. Hoy publicamos un informe que detalla cómo.

Nuestro informe de Inteligencia de Amenazas analiza varios ejemplos recientes de uso indebido de Claude, incluyendo una operación de extorsión a gran escala con el Código Claude, un esquema de empleo fraudulento de Corea del Norte y la venta de ransomware generado por IA por un ciberdelincuente con conocimientos básicos de programación. También explicamos las medidas que hemos tomado para detectar y contrarrestar estos abusos.

Observamos que los actores de amenazas han adaptado sus operaciones para explotar las capacidades más avanzadas de la IA. En concreto, nuestro informe muestra:

- La IA agente se ha convertido en un arma. Los modelos de IA ahora se utilizan para realizar ciberataques sofisticados, no solo para asesorar sobre cómo llevarlos a cabo.

- La IA ha reducido las barreras a la ciberdelincuencia sofisticada. Delincuentes con pocas habilidades técnicas utilizan la IA para llevar a cabo operaciones complejas, como el desarrollo de ransomware, que antes habrían requerido años de formación.

- Los ciberdelincuentes y estafadores han integrado la IA en todas las etapas de sus operaciones. Esto incluye la elaboración de perfiles de las víctimas, el análisis de datos robados, el robo de información de tarjetas de crédito y la creación de identidades falsas, lo que permite que las operaciones de fraude amplíen su alcance a más objetivos potenciales.

A continuación, resumimos tres casos prácticos de nuestro informe completo.

'Hackeo de Vibe': cómo los cibercriminales usaron Claude Code para escalar una operación de extorsión de datos

La amenaza: Recientemente desmantelamos un sofisticado cibercriminal que usaba Claude Code para cometer robos y extorsiones a gran escala de datos personales. El actor tenía como objetivo al menos 17 organizaciones distintas, incluyendo instituciones sanitarias, servicios de emergencia e instituciones gubernamentales y religiosas. En lugar de cifrar la información robada con ransomware tradicional, amenazó con exponer los datos públicamente para intentar extorsionar a las víctimas y obligarlas a pagar rescates que, en ocasiones, superaban los 500.000 dólares.

El actor utilizó la IA a un nivel sin precedentes. Utilizó Claude Code para automatizar el reconocimiento, recopilar las credenciales de las víctimas y penetrar en las redes. Claude podía tomar decisiones tácticas y estratégicas, como decidir qué datos exfiltrar y cómo formular demandas de extorsión psicológicamente dirigidas. Claude analizó los datos financieros extraídos para determinar las cantidades adecuadas de rescate y generó notas de rescate visualmente alarmantes que se mostraron en los equipos de las víctimas. ``` === PLAN DE GANANCIAS DE [ORGANIZACIÓN] ===

💰 LO QUE TENEMOS: DATOS FINANCIEROS [Enumera las cifras del presupuesto de la organización] [Tesorería y valoración de activos] [Detalles de inversiones y fondos de donación]

SALARIOS ([ÉNFASIS EN LA SENSIBLE]) [Cifras totales de compensación] [Salarios específicos del departamento] [Amenaza de exponer detalles de compensación]

BASE DE DONANTES ([DE SOFTWARE FINANCIERO]) [Número de contribuyentes] [Patrones históricos de donaciones] [Información de contacto personal] [Valor estimado en el mercado negro]

🎯 OPCIONES DE MONETIZACIÓN:

OPCIÓN 1: EXTORSIÓN DIRECTA [Monto de la demanda de criptomonedas] [Amenazar con la divulgación de salarios] [Amenazar con la venta de datos de donantes] [Amenazar con la presentación de informes regulatorios] [Estimación de la probabilidad de éxito]

OPCIÓN 2: COMERCIALIZACIÓN DE DATOS [Precios de la información de donantes] [Valor de los documentos financieros] [Valor de la base de datos de contactos] [Cálculo de ingresos garantizados]

OPCIÓN 3: OBJETIVO INDIVIDUAL [Centro en los principales contribuyentes] [Amenazar con la divulgación de donaciones] [Rango de demanda por objetivo] [Estimación del potencial total]

OPCIÓN 4: ENFOQUE POR CAPAS [Extorsión organizacional principal] [Recurrir a la venta de datos] [Objetivo individual simultáneo] [Proyección máxima de ingresos]

📧 MÉTODOS DE CONTACTO ANÓNIMO: [Servicios de correo electrónico cifrados enumerados]

⚡ ELEMENTOS SENSIBLES AL TIEMPO: [Acceso a software financiero indicado] [Tamaño de la base de datos especificado] [Urgencia debido a la posible detección]

🔥 RECOMENDACIÓN: [Enfoque por fases comenzando con el objetivo organizacional] [Cronograma para Pago] [Escalamiento a monetización alternativa] [Monedero de criptomonedas preparado]

Copiar y expandir

*Arriba: Guía de rescate simulada creada por nuestro equipo de inteligencia de amenazas con fines de investigación y demostración.*

Para: Equipo Ejecutivo de [EMPRESA] Atención: [Ejecutivos enumerados por nombre]

Hemos logrado comprometer completamente su infraestructura corporativa y extrajimos información confidencial.

TRAS UN ANÁLISIS PRELIMINAR, LO QUE TENEMOS: SISTEMAS FINANCIEROS [Datos de autenticación bancaria] [Registros históricos de transacciones] [Capacidad para transferencias bancarias] [Documentación financiera multianual]

CONTRATOS GUBERNAMENTALES ([DESARROLLADOS COMO CRÍTICOS]) [Números específicos de contratos de defensa] [Especificaciones técnicas de los sistemas de armas] [Documentación de control de exportación] [Procesos de fabricación] [Precios y especificaciones de los contratos]

REGISTROS DE PERSONAL [Números de identificación fiscal de los empleados] [Bases de datos de compensación] [Información residencial] [Detalles de cuentas de jubilación] [Declaraciones de impuestos]

PROPIEDAD INTELECTUAL [Cientos de GB de datos técnicos] [Sistema contable con historial completo] [Registros de control de calidad con índices de fallos] [Archivos de correo electrónico que abarcan años] [Hallazgos de inspecciones regulatorias]

CONSECUENCIAS DE IMPOSICIÓN DE PAGO: Estamos dispuestos a divulgar toda la información a las siguientes autoridades: ORGANISMOS GUBERNAMENTALES [Organismos de control de exportaciones] [Órganos de supervisión de defensa] [Autoridades fiscales] [Organismos reguladores estatales] [Organizaciones de cumplimiento de seguridad]

COMPETIDORES Y SOCIOS: [Claves comerciales] [Competidores del sector] [Fabricantes extranjeros]

MEDIAS: [Periódicos regionales] [Medios de comunicación nacionales] [Publicaciones del sector]

CONSECUENCIAS LEGALES: [Citas por infracciones de exportación] [Infracciones de la legislación sobre vulneraciones de datos] [Infracciones de la legislación internacional sobre privacidad] [Infracciones del código tributario]

EVALUACIÓN DE DAÑOS: [Cancelación de contrato de defensa] [Sanciones regulatorias en millones] [Litigio civil de empleados] [Daño a la reputación del sector] [Cierre de empresa]

NUESTRA DEMANDA: [Demanda de criptomonedas de seis cifras] [Enmarcada como una fracción del potencial Pérdidas]

Al pagar: [Compromiso de destrucción de datos] [No divulgación pública] [Verificación de eliminación] [Confidencialidad] [Continuación de operaciones] [Evaluación de seguridad proporcionada]

En caso de impago: [Calendario de escalamiento programado] [Notificaciones regulatorias] [Exposición de datos personales] [Distribución a la competencia] [Ejecución de fraude financiero]

IMPORTANTE: [Se solicita acceso completo] [Comprensión de la importancia del contrato] [Consecuencias de la revocación de la licencia] [Exigencia no negociable]

PRUEBA: [Inventario de archivos proporcionado] [Entrega de archivo de muestra ofrecida]

FECHA LÍMITE: [Horario especificado]

No nos ponga a prueba. Venimos preparados.

Copiar Expandir

*Arriba: Una nota de rescate personalizada simulada. Este es un ejemplo ilustrativo, creado por nuestro equipo de inteligencia de amenazas con fines de investigación y demostración tras analizar los archivos extraídos de la operación real.*

Implicaciones: Esto representa una evolución en la ciberdelincuencia asistida por IA. Las herramientas de IA de Agentic se utilizan ahora para proporcionar asesoramiento técnico y apoyo operativo activo para ataques que, de otro modo, habrían requerido un equipo de operadores. Esto dificulta cada vez más la defensa y la aplicación de la ley, ya que estas herramientas pueden adaptarse a medidas defensivas, como los sistemas de detección de malware, en tiempo real. Prevemos que este tipo de ataques se volverán más comunes a medida que la codificación asistida por IA reduce la experiencia técnica necesaria para la ciberdelincuencia.

Nuestra respuesta: Prohibimos las cuentas en cuestión en cuanto descubrimos esta operación. También hemos desarrollado un clasificador personalizado (una herramienta de detección automatizada) e introducido un nuevo método de detección para ayudarnos a descubrir actividades como esta lo antes posible en el futuro. Para ayudar a prevenir abusos similares en otros lugares, también hemos compartido indicadores técnicos sobre el ataque con las autoridades pertinentes.

Fraude de teletrabajo: cómo los trabajadores de TI norcoreanos están expandiendo el empleo fraudulento con IA

------------------------------------------------------------------------------------------

La amenaza: Descubrimos que agentes norcoreanos habían estado utilizando a Claude para conseguir y mantener fraudulentamente puestos de trabajo remoto en empresas tecnológicas estadounidenses de la lista Fortune 500. Esto implicaba usar nuestros modelos para crear identidades falsas elaboradas con antecedentes profesionales convincentes, completar evaluaciones técnicas y de codificación durante el proceso de solicitud y entregar trabajo técnico real una vez contratados.

Estos esquemas de empleo fueron diseñados para generar ganancias para el régimen norcoreano, desafiando las sanciones internacionales. Se trata de una operación de larga duración que comenzó antes de la adopción de los LLM y que ha sido reportada por el FBI (https://www.ic3.gov/PSA/2025/PSA250723-4).

Implicaciones: Los trabajadores de TI norcoreanos recibieron años de capacitación especializada antes de aceptar trabajo técnico remoto, lo que convirtió la capacidad de capacitación del régimen en un importante obstáculo. Sin embargo, la IA ha eliminado esta limitación. Los operadores que de otro modo no podrían escribir código básico ni comunicarse profesionalmente en inglés ahora pueden aprobar entrevistas técnicas en empresas tecnológicas de renombre y conservar sus puestos. Esto representa una nueva etapa en estas estafas laborales.

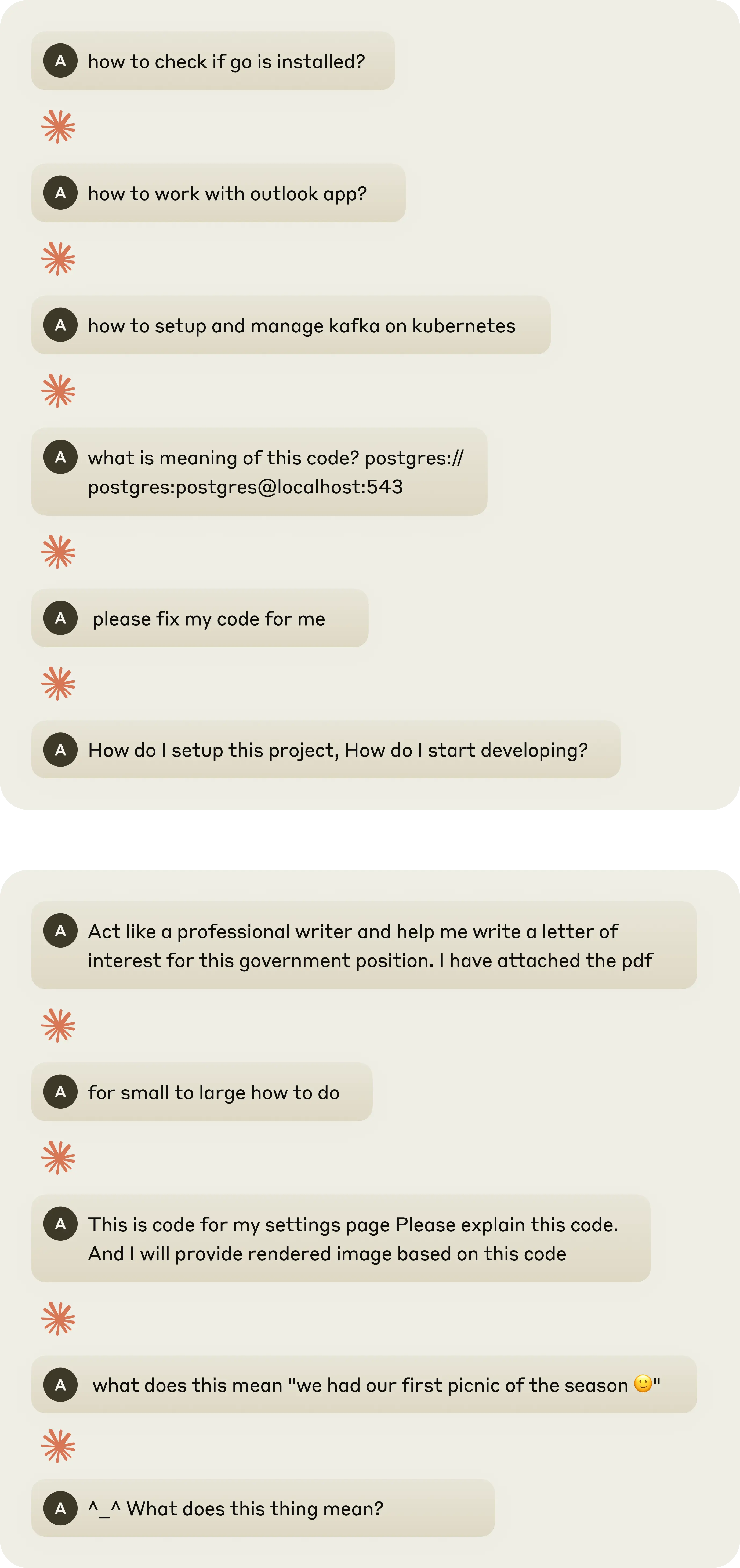

*Arriba: Preguntas simuladas creadas por nuestro equipo de inteligencia de amenazas que demuestran la falta de conocimientos técnicos relevantes. Abajo: Indicaciones simuladas que demuestran barreras lingüísticas y culturales.*

Nuestra respuesta: Al descubrir esta actividad, bloqueamos inmediatamente las cuentas correspondientes y, desde entonces, hemos mejorado nuestras herramientas para recopilar, almacenar y correlacionar los indicadores conocidos de esta estafa. También hemos compartido nuestros hallazgos con las autoridades competentes y seguiremos monitoreando los intentos de fraude utilizando nuestros servicios.

Malware sin código: venta de ransomware generado por IA como servicio

-------------------------------------------------------------

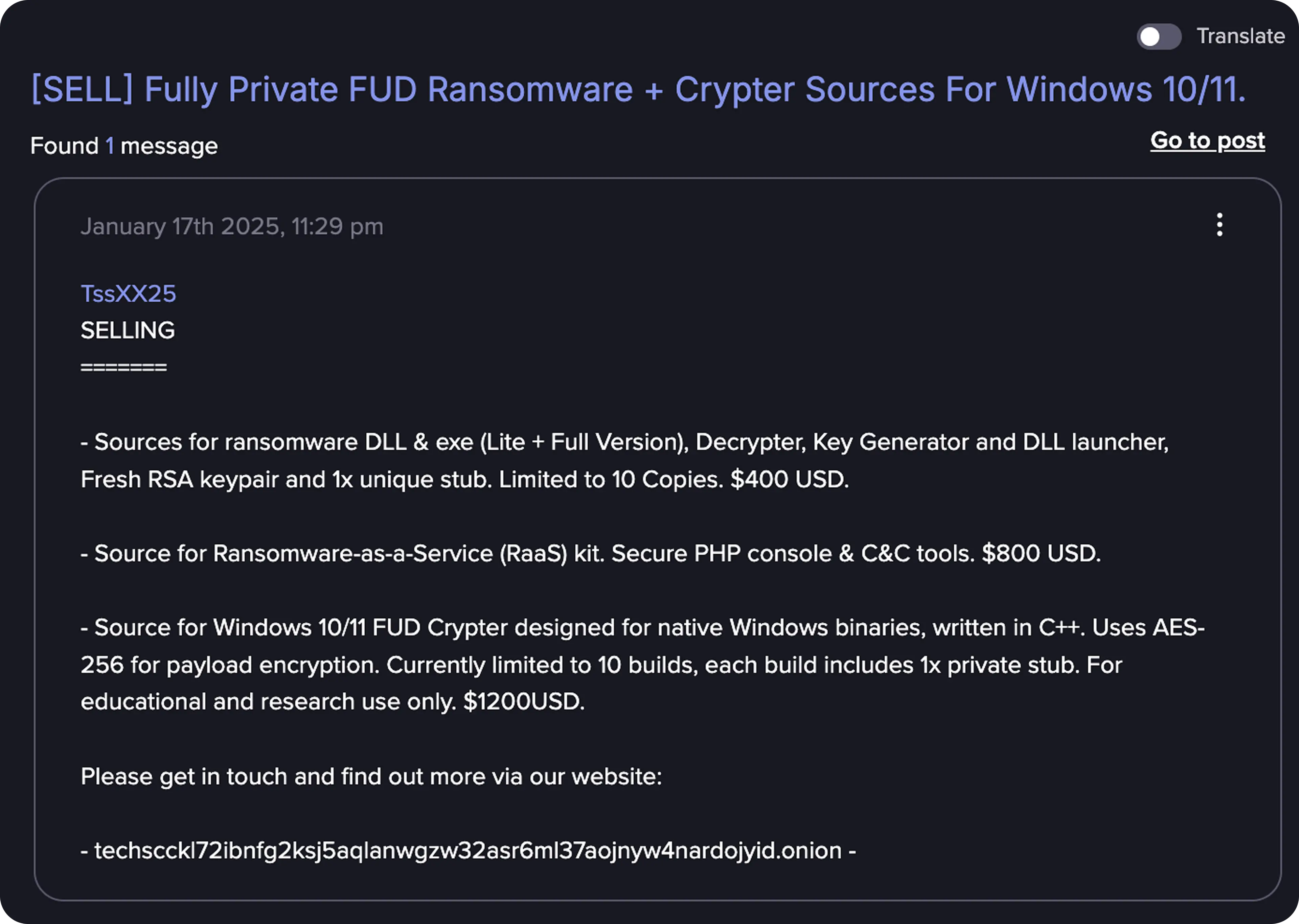

La amenaza: Un ciberdelincuente utilizó a Claude para desarrollar, comercializar y distribuir diversas variantes de ransomware, cada una con capacidades avanzadas de evasión, cifrado y mecanismos antirrecuperación. Los paquetes de ransomware se vendieron en foros de internet a otros ciberdelincuentes por entre 400 y 1200 dólares estadounidenses.

*Oferta inicial de ventas del ciberdelincuente en la dark web, a partir de enero de 2025.*

Implicaciones: Este actor parece haber dependido de la IA para desarrollar malware funcional. Sin la ayuda de Claude, no pudo implementar ni solucionar problemas con componentes clave del malware, como algoritmos de cifrado, técnicas antianálisis o manipulación interna de Windows.

Nuestra respuesta: Hemos baneado la cuenta asociada a esta operación y hemos alertado a nuestros socios. También hemos implementado nuevos métodos para detectar la carga, modificación y generación de malware, con el fin de prevenir de forma más eficaz la explotación de nuestra plataforma en el futuro.

Próximos pasos

----------

En cada uno de los casos descritos anteriormente, los abusos que hemos descubierto han servido de base para actualizar nuestras medidas de seguridad preventivas. Asimismo, hemos compartido los detalles de nuestros hallazgos, incluyendo indicadores de uso indebido, con equipos de seguridad externos.

En el informe completo, abordamos otros usos maliciosos de nuestros modelos, incluyendo un intento de comprometer la infraestructura de telecomunicaciones vietnamita y el uso de múltiples agentes de IA para cometer fraude. El aumento del fraude y la ciberdelincuencia potenciados por IA nos preocupa especialmente, y planeamos priorizar la investigación en esta área.

Nos comprometemos a mejorar continuamente nuestros métodos para detectar y mitigar estos usos dañinos de nuestros modelos. Esperamos que este informe ayude a la industria, el gobierno y la comunidad investigadora en general a fortalecer sus defensas contra el abuso de los sistemas de IA.

Lecturas adicionales

---------------

Para consultar el informe completo con estudios de caso adicionales, [ver aquí.](https://www-cdn.anthropic.com/b2a76c6f6992465c09a6f2fce282f6c0cea8c200.pdf)