Incidentes Asociados

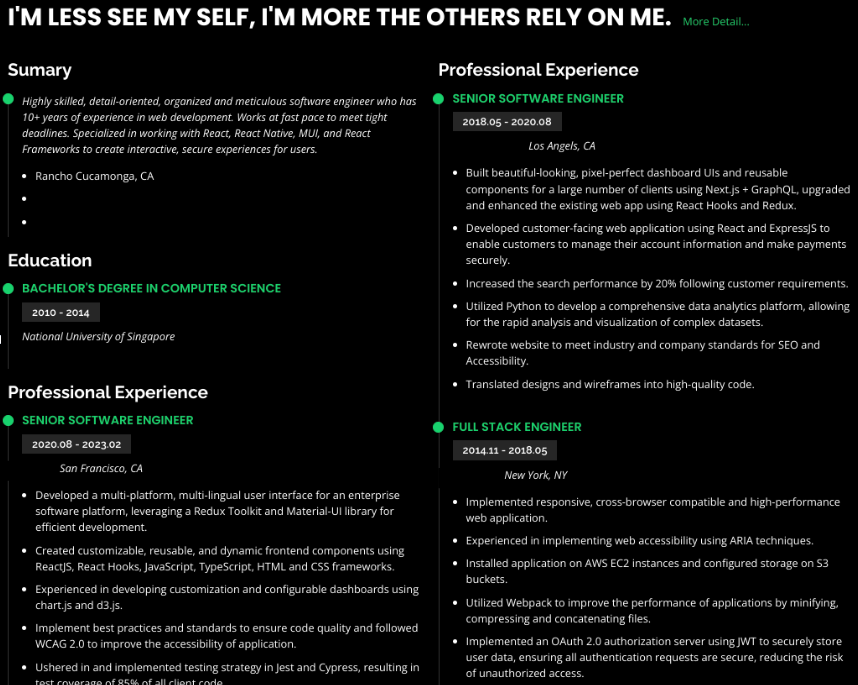

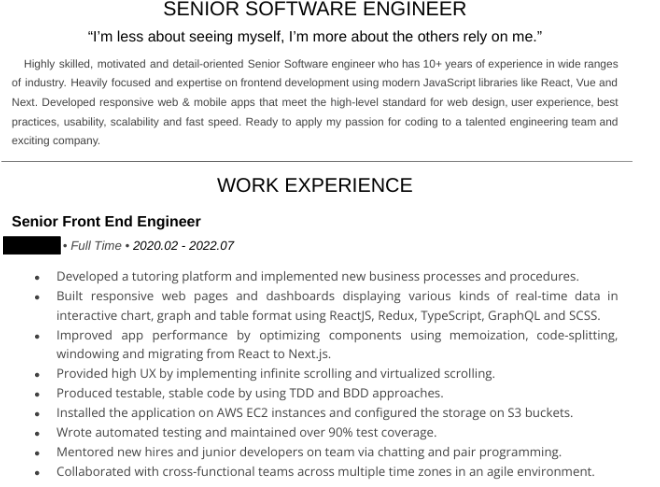

Panorama estratégico de los trabajadores de TI ------------------------------- Desde 2022, Mandiant ha rastreado e informado sobre los trabajadores de TI que operan en nombre de la República Popular Democrática de Corea (RPDC). Estos trabajadores se hacen pasar por ciudadanos no norcoreanos para obtener empleo en organizaciones de diversos sectores con el fin de generar ingresos para el régimen norcoreano, en particular para evadir sanciones y financiar sus programas de armas de destrucción masiva (ADM) y misiles balísticos. Un aviso del gobierno estadounidense de 2022 señaló que estos trabajadores también han aprovechado el acceso privilegiado obtenido a través de su empleo para permitir ciberintrusiones maliciosas, observación corroborada por Mandiant y otras organizaciones. Los trabajadores de TI emplean diversos métodos para evadir la detección. Hemos observado que los operadores utilizan empresas fachada para ocultar su verdadera identidad. Además, las acusaciones formales del gobierno estadounidense (https://www.justice.gov/usao-dc/pr/charges-and-seizures-brought-fraud-scheme-aimed-denying-revenue-workers-associated-north) demuestran que individuos no norcoreanos, conocidos como "facilitadores", desempeñan un papel crucial para que estos trabajadores de TI puedan buscar y conservar un empleo. Estos individuos prestan servicios esenciales que incluyen, entre otros, el lavado de dinero o criptomonedas, la recepción y el alojamiento de computadoras portátiles de la empresa en sus residencias, el uso de identidades robadas para la verificación de empleo y el acceso a sistemas financieros internacionales. Este informe busca aumentar la conciencia sobre los esfuerzos de la RPDC para obtener empleo como trabajadores de TI y arrojar luz sobre sus tácticas operativas para obtener empleo y mantener el acceso a los sistemas corporativos. Comprender estos métodos puede ayudar a las organizaciones a detectar mejor este tipo de comportamientos sospechosos en una etapa más temprana del proceso de contratación. En esta entrada de blog, hemos incluido una muestra de los tipos de comportamiento identificados durante nuestras intervenciones de respuesta a incidentes y estrategias para la detección e interrupción de la actividad de los trabajadores de TI de la RPDC. UNC5267 ------- Mandiant rastrea las operaciones de los trabajadores de TI que hemos identificado en varios entornos como UNC5267. UNC5267 sigue siendo muy activo en la actualidad, lo que representa una amenaza constante. Algunas fuentes sugieren que los orígenes de estas operaciones se remontan a 2018. Es importante destacar que UNC5267 no es un grupo de amenazas tradicional y centralizado. Los trabajadores de TI están compuestos por individuos enviados por el gobierno de Corea del Norte a vivir principalmente en China y Rusia, con un número menor en África y el Sudeste Asiático. Su misión es asegurar empleos lucrativos en empresas occidentales, especialmente en las del sector tecnológico estadounidense. UNC5267 obtiene acceso inicial mediante el uso de identidades robadas para postularse a diversos puestos o ser contratado como contratista. Los operadores de UNC5267 han solicitado principalmente puestos que ofrecen trabajo 100 % remoto. Mandiant observó que los operadores realizaban trabajos de diversa complejidad y dificultad en distintos campos y sectores. No es raro que un trabajador de TI de la RPDC tenga varios empleos a la vez y perciba varios salarios mensuales. Un facilitador estadounidense que trabajaba con trabajadores de TI comprometió más de 60 identidades de personas estadounidenses, afectó a más de 300 empresas estadounidenses y dio como resultado al menos $6.8 millones de ingresos que se generarían para los trabajadores de TI en el extranjero desde aproximadamente octubre de 2020 hasta octubre de 2023. Los objetivos de UNC5267 incluyen: - Ganancia financiera a través de retiros ilícitos de salarios de empresas comprometidas - Mantener el acceso a largo plazo a las redes de víctimas para una posible explotación financiera futura - Uso potencial del acceso para espionaje o actividad disruptiva (aunque esto no se ha observado definitivamente) Observaciones de respuesta a incidentes ------------------------------ Los compromisos de respuesta a incidentes de Mandiant hasta la fecha han observado principalmente a los trabajadores de TI de la RPDC funcionando dentro del alcance de sus responsabilidades laborales. Sin embargo, los trabajadores remotos suelen obtener acceso elevado para modificar código y administrar sistemas de red. Este mayor nivel de acceso otorgado a empleados fraudulentos representa un riesgo de seguridad significativo. Mandiant ha identificado un número considerable de currículums de trabajadores de TI de la RPDC utilizados para solicitar puestos remotos. En un currículum de un presunto trabajador de TI, la dirección de correo electrónico —previamente observada en actividades relacionadas con el sector— también estaba vinculada a un perfil falso de ingeniero de software alojado en Netlify, una plataforma que se utiliza a menudo para crear e implementar sitios web rápidamente. El perfil afirmaba dominar varios lenguajes de programación e incluía testimonios falsos con imágenes robadas de profesionales de alto rango, probablemente extraídas de los perfiles de LinkedIn de directores ejecutivos, directores y otros ingenieros de software. Figura 1: Imagen observada del currículum del actor de amenazas (probablemente alterado). En la página de Netlify del supuesto trabajador de TI de la RPDC, descubrimos un currículum acompañado de un enlace a otro alojado en Google Docs, que presentaba una identidad diferente. El currículum vinculado presentaba un nombre, número de teléfono y dirección de correo electrónico diferentes a los de la página de Netlify. Otras discrepancias entre la página de Netlify y el currículum vinculado incluían diferentes universidades y años de asistencia, así como variaciones en los puestos anteriores y el historial laboral en la empresa. Sin embargo, ambos currículums incluían una ligera variación de la frase: "Me importa menos verme a mí mismo, me importa más que los demás confíen en mí".  Figura 2: Extracto del currículum

Figura 2: Extracto del currículum  Figura 3: Extracto del currículum Estos dos currículums son una pequeña muestra de la cantidad total de currículums fraudulentos identificados por Mandiant. Sin embargo, los currículums evidencian que los trabajadores de TI de la RPDC utilizan múltiples identidades para intentar conseguir empleo en diversas organizaciones. Una característica recurrente de los currículums utilizados por UNC5267 es el uso de direcciones en Estados Unidos, junto con credenciales educativas de universidades fuera de Norteamérica, frecuentemente en países como Singapur, Japón o Hong Kong. Si bien es posible, Mandiant señaló que la tasa de aceptación de estudiantes extranjeros en muchas de las universidades es baja. Esta discrepancia puede dificultar que los posibles empleadores norteamericanos verifiquen o contacten a estas instituciones extranjeras con respecto al solicitante. Mandiant también ha observado que las universidades mencionadas en la verificación de antecedentes pueden no coincidir con la formación académica del candidato declarada en su currículum, incluyendo el momento de la matriculación y los programas de grado completados. Además, los currículums de UNC5267 a menudo presentan una superposición significativa con los currículums disponibles públicamente o se reutilizan con frecuencia en múltiples identidades de UNC5267. Para cumplir con sus funciones, UNC5267 a menudo accede remotamente a las computadoras portátiles de las empresas víctimas ubicadas en una granja de computadoras portátiles. Estas granjas de portátiles suelen contar con un único facilitador que cobra mensualmente por alojar numerosos dispositivos en una misma ubicación. Mandiant ha identificado pruebas de que estas portátiles suelen estar conectadas a un dispositivo de teclado, vídeo y ratón (KVM) basado en IP, aunque un tema recurrente en estos incidentes es la instalación de múltiples herramientas de gestión remota en las portátiles corporativas de las víctimas inmediatamente después de su envío a la granja. Esto indica que la persona se conecta a su sistema corporativo de forma remota a través de internet y puede no estar ubicada geográficamente en la ciudad, el estado o incluso el país en el que declara residir. A continuación, se muestra una lista de las herramientas de gestión remota identificadas durante las intervenciones de Mandiant: - GoToRemote/LogMeIn - GoToMeeting - Chrome Remote Desktop - AnyDesk - TeamViewer - RustDesk. Las conexiones a estas soluciones de gestión remota se originaron principalmente desde direcciones IP asociadas con Astrill VPN, probablemente procedentes de China o Corea del Norte. Por último, los comentarios de los miembros del equipo y los gerentes que hablaron con Mandiant durante las investigaciones destacaron sistemáticamente patrones de comportamiento, como la reticencia a comunicarse por video y la baja calidad de trabajo del trabajador de TI de la RPDC que operaba las computadoras portátiles a distancia. Otra característica común identificada en las interacciones de Mandiant fue que los trabajadores de TI de la RPDC solían afirmar vivir en un lugar, pero solicitaban el envío de las computadoras portátiles a otro (una granja de computadoras portátiles o una entidad externa de apoyo). Hemos observado que los trabajadores de TI de la RPDC utilizan la ubicación asociada con la identidad robada utilizada para el empleo, incluyendo la licencia de conducir robada, que a menudo no coincide con la ubicación donde finalmente se envía y almacena la computadora portátil. Métodos de detección ----------------- Mandiant destaca una serie de estrategias que las organizaciones pueden usar para identificar y obstaculizar las operaciones de los trabajadores de TI de la RPDC basándose en información de fuentes confiables y advertencias gubernamentales. Contrarrestar la amenaza que representan los actores cibernéticos norcoreanos requiere un enfoque multifacético que combine defensas técnicas, capacitación de concientización del usuario y búsqueda proactiva de amenazas. Las recomendaciones clave incluyen: ### Investigación de candidatos a puestos de trabajo: exigir verificaciones de antecedentes rigurosas, incluida la recopilación de información biométrica para compararla con identidades conocidas a través de servicios especializados de verificación de antecedentes, puede disuadir el uso de falsificaciones. - Implementar procesos de entrevista cuidadosos, como exigir el uso de cámaras durante las entrevistas para garantizar que la apariencia visual coincida con los perfiles en línea, verificar que el entrevistado coincida con la identificación proporcionada y hacer preguntas para establecer la coherencia de las respuestas de un candidato en línea con sus supuestos antecedentes. - Los avisos del gobierno de EE. UU. y terceros de confianza también han notado la reticencia de los trabajadores de TI a encender las cámaras y el uso de fondos falsos durante las entrevistas. - Capacitar a los departamentos de recursos humanos para detectar inconsistencias de manera amplia y aprender las tácticas, técnicas y procedimientos (TTP) de los trabajadores de TI. - Monitoreo del uso de inteligencia artificial (IA) para modificar las fotos de perfil de empleo. - Mandiant ha observado múltiples casos en los que los trabajadores de TI de la RPDC utilizaron IA para modificar las fotos de perfil. - Las organizaciones afectadas han aprovechado herramientas de código abierto para determinar si la imagen se creó utilizando IA. - Exigir prueba de identidad notariada antes del empleo. ### Observaciones de posibles indicadores técnicos - Verificar los números de teléfono para identificar los números de teléfono de Voz sobre Protocolo de Internet (VoIP). El uso de números de teléfono VoIP es una táctica común utilizada por UNC5267. - Verificar que la computadora portátil corporativa se envíe y posteriormente se geolocalice donde la persona informa que reside durante la incorporación. Mandiant ha observado casos en los que la computadora portátil corporativa desplegada nunca se geolocalizó en la ubicación que la persona reportó residir. Supervisar y restringir el uso e instalación de herramientas de administración remota: - Evitar conexiones remotas a computadoras de la empresa que posteriormente puedan acceder a la red corporativa. Supervisar herramientas de administración remota poco comunes. Supervisar múltiples herramientas de administración remota instaladas en un sistema. Supervisar el uso de servicios VPN para conectarse a la infraestructura corporativa. Se deben revisar con más detalle las direcciones IP asociadas a servicios VPN, como Astrill VPN. Supervisar el uso de software de "manipulación del ratón". Mandiant ha observado casos de trabajadores de TI de la RPDC que utilizan el software de manipulación del ratón Caffeine para mantenerse activos en varias computadoras portátiles y perfiles. Esto facilita su uso en las ubicaciones de los facilitadores, donde mantener las computadoras portátiles encendidas y funcionando es clave, y para los trabajadores de TI de la RPDC que a menudo realizan varios trabajos a la vez y necesitan estar conectados. Solicitar la verificación del número de serie de la computadora portátil al momento de la incorporación del departamento de TI. Esta información debe estar fácilmente disponible para cualquier persona que tenga en posesión física su dispositivo corporativo. - Utilizar un sistema multifactor basado en hardware para la autenticación multifactor y así garantizar el acceso físico a los dispositivos corporativos. - Supervisar y restringir el uso de dispositivos KVM basados en IP. Los trabajadores de TI de la RPDC utilizan con frecuencia estos dispositivos para mantener el acceso remoto constante a los dispositivos corporativos. ### Estrategias de mitigación continuas: considerar la posibilidad de realizar inspecciones aleatorias periódicas obligatorias donde los empleados remotos deban aparecer ante la cámara. - Ofrecer formación continua a usuarios y empleados sobre las amenazas y tendencias actuales, lo cual es fundamental para identificar actividades potencialmente maliciosas. Proporcionar formación adicional sobre cómo denunciar actividades sospechosas. - Colaborar con las comunidades de intercambio de información y los proveedores de seguridad para mantenerse al día de las últimas amenazas y estrategias de mitigación. - Exigir el uso de bancos estadounidenses para las transacciones financieras con el fin de obstaculizar los esfuerzos de los trabajadores de TI, ya que la adquisición de cuentas bancarias estadounidenses es más difícil y requiere una verificación de identidad más estricta que en muchos otros países. Para los clientes de Google SecOps Enterprise+, los IOC enumerados en esta entrada de blog están disponibles para su priorización con Inteligencia de Amenazas Aplicada. Mandiant también ofrece servicios de Búsqueda de Amenazas Personalizada, basados en inteligencia artificial, para revelar la actividad actual o pasada de los actores de amenazas, tanto en la nube como en entornos locales. El servicio incluye análisis adaptados a las particularidades de su infraestructura tecnológica y las amenazas que se dirigen a usted. Obtenga más información sobre los servicios de Búsqueda de Amenazas Personalizada de Mandiant. Perspectivas e implicaciones ------------------------- El personal de TI de Corea del Norte, a pesar de operar bajo importantes restricciones, representa una ciberamenaza persistente y creciente. La doble motivación detrás de sus actividades (cumplir objetivos estatales y buscar ganancias financieras personales) los hace particularmente peligrosos. Su competencia técnica, sumada a sofisticadas tácticas de evasión, plantea un desafío formidable, especialmente para los equipos de RR. HH. y reclutamiento encargados de identificar posibles amenazas durante el proceso de contratación. Dados sus éxitos pasados y la dependencia del régimen de la RPDC de las operaciones cibernéticas para obtener ingresos y alcanzar sus objetivos estratégicos, prevemos un aumento continuo de ataques e intrusiones sofisticados dirigidos a empresas de todo el mundo. Los trabajadores de TI siguen teniendo un impacto especial en las organizaciones occidentales, con un número creciente de organizaciones europeas como objetivo. Estos ataques pueden provocar filtraciones de datos, pérdidas financieras, robo de propiedad intelectual e interrupción de servicios críticos. Las actividades del personal de TI de Corea del Norte subrayan la necesidad de una vigilancia constante y una postura proactiva en ciberseguridad. Si bien la amenaza es compleja, la combinación de medidas de seguridad robustas, la concienciación de los empleados y la colaboración pueden mejorar significativamente la resiliencia de una organización contra estos actores maliciosos. Además, el uso de herramientas avanzadas de detección de amenazas y el mantenimiento de planes sólidos de respuesta a incidentes son cruciales para minimizar el impacto de posibles filtraciones. La colaboración con colegas del sector y agencias de ciberseguridad para compartir información sobre amenazas puede fortalecer aún más las defensas contra esta amenaza en constante evolución. Mandiant opera con éxito en esta iniciativa aprovechando las alianzas públicas y privadas con organizaciones clave y víctimas. Si su organización se ha visto afectada o tiene información sobre las operaciones cibernéticas de la RPDC, podemos ayudarle a que la información llegue a las personas que necesitan protección o información. Estamos todos juntos en esto. IOs de la red ------------ Nota del editor de AIID: Consulte el informe original para ver la tabla completa de datos en esta sección.

Figura 3: Extracto del currículum Estos dos currículums son una pequeña muestra de la cantidad total de currículums fraudulentos identificados por Mandiant. Sin embargo, los currículums evidencian que los trabajadores de TI de la RPDC utilizan múltiples identidades para intentar conseguir empleo en diversas organizaciones. Una característica recurrente de los currículums utilizados por UNC5267 es el uso de direcciones en Estados Unidos, junto con credenciales educativas de universidades fuera de Norteamérica, frecuentemente en países como Singapur, Japón o Hong Kong. Si bien es posible, Mandiant señaló que la tasa de aceptación de estudiantes extranjeros en muchas de las universidades es baja. Esta discrepancia puede dificultar que los posibles empleadores norteamericanos verifiquen o contacten a estas instituciones extranjeras con respecto al solicitante. Mandiant también ha observado que las universidades mencionadas en la verificación de antecedentes pueden no coincidir con la formación académica del candidato declarada en su currículum, incluyendo el momento de la matriculación y los programas de grado completados. Además, los currículums de UNC5267 a menudo presentan una superposición significativa con los currículums disponibles públicamente o se reutilizan con frecuencia en múltiples identidades de UNC5267. Para cumplir con sus funciones, UNC5267 a menudo accede remotamente a las computadoras portátiles de las empresas víctimas ubicadas en una granja de computadoras portátiles. Estas granjas de portátiles suelen contar con un único facilitador que cobra mensualmente por alojar numerosos dispositivos en una misma ubicación. Mandiant ha identificado pruebas de que estas portátiles suelen estar conectadas a un dispositivo de teclado, vídeo y ratón (KVM) basado en IP, aunque un tema recurrente en estos incidentes es la instalación de múltiples herramientas de gestión remota en las portátiles corporativas de las víctimas inmediatamente después de su envío a la granja. Esto indica que la persona se conecta a su sistema corporativo de forma remota a través de internet y puede no estar ubicada geográficamente en la ciudad, el estado o incluso el país en el que declara residir. A continuación, se muestra una lista de las herramientas de gestión remota identificadas durante las intervenciones de Mandiant: - GoToRemote/LogMeIn - GoToMeeting - Chrome Remote Desktop - AnyDesk - TeamViewer - RustDesk. Las conexiones a estas soluciones de gestión remota se originaron principalmente desde direcciones IP asociadas con Astrill VPN, probablemente procedentes de China o Corea del Norte. Por último, los comentarios de los miembros del equipo y los gerentes que hablaron con Mandiant durante las investigaciones destacaron sistemáticamente patrones de comportamiento, como la reticencia a comunicarse por video y la baja calidad de trabajo del trabajador de TI de la RPDC que operaba las computadoras portátiles a distancia. Otra característica común identificada en las interacciones de Mandiant fue que los trabajadores de TI de la RPDC solían afirmar vivir en un lugar, pero solicitaban el envío de las computadoras portátiles a otro (una granja de computadoras portátiles o una entidad externa de apoyo). Hemos observado que los trabajadores de TI de la RPDC utilizan la ubicación asociada con la identidad robada utilizada para el empleo, incluyendo la licencia de conducir robada, que a menudo no coincide con la ubicación donde finalmente se envía y almacena la computadora portátil. Métodos de detección ----------------- Mandiant destaca una serie de estrategias que las organizaciones pueden usar para identificar y obstaculizar las operaciones de los trabajadores de TI de la RPDC basándose en información de fuentes confiables y advertencias gubernamentales. Contrarrestar la amenaza que representan los actores cibernéticos norcoreanos requiere un enfoque multifacético que combine defensas técnicas, capacitación de concientización del usuario y búsqueda proactiva de amenazas. Las recomendaciones clave incluyen: ### Investigación de candidatos a puestos de trabajo: exigir verificaciones de antecedentes rigurosas, incluida la recopilación de información biométrica para compararla con identidades conocidas a través de servicios especializados de verificación de antecedentes, puede disuadir el uso de falsificaciones. - Implementar procesos de entrevista cuidadosos, como exigir el uso de cámaras durante las entrevistas para garantizar que la apariencia visual coincida con los perfiles en línea, verificar que el entrevistado coincida con la identificación proporcionada y hacer preguntas para establecer la coherencia de las respuestas de un candidato en línea con sus supuestos antecedentes. - Los avisos del gobierno de EE. UU. y terceros de confianza también han notado la reticencia de los trabajadores de TI a encender las cámaras y el uso de fondos falsos durante las entrevistas. - Capacitar a los departamentos de recursos humanos para detectar inconsistencias de manera amplia y aprender las tácticas, técnicas y procedimientos (TTP) de los trabajadores de TI. - Monitoreo del uso de inteligencia artificial (IA) para modificar las fotos de perfil de empleo. - Mandiant ha observado múltiples casos en los que los trabajadores de TI de la RPDC utilizaron IA para modificar las fotos de perfil. - Las organizaciones afectadas han aprovechado herramientas de código abierto para determinar si la imagen se creó utilizando IA. - Exigir prueba de identidad notariada antes del empleo. ### Observaciones de posibles indicadores técnicos - Verificar los números de teléfono para identificar los números de teléfono de Voz sobre Protocolo de Internet (VoIP). El uso de números de teléfono VoIP es una táctica común utilizada por UNC5267. - Verificar que la computadora portátil corporativa se envíe y posteriormente se geolocalice donde la persona informa que reside durante la incorporación. Mandiant ha observado casos en los que la computadora portátil corporativa desplegada nunca se geolocalizó en la ubicación que la persona reportó residir. Supervisar y restringir el uso e instalación de herramientas de administración remota: - Evitar conexiones remotas a computadoras de la empresa que posteriormente puedan acceder a la red corporativa. Supervisar herramientas de administración remota poco comunes. Supervisar múltiples herramientas de administración remota instaladas en un sistema. Supervisar el uso de servicios VPN para conectarse a la infraestructura corporativa. Se deben revisar con más detalle las direcciones IP asociadas a servicios VPN, como Astrill VPN. Supervisar el uso de software de "manipulación del ratón". Mandiant ha observado casos de trabajadores de TI de la RPDC que utilizan el software de manipulación del ratón Caffeine para mantenerse activos en varias computadoras portátiles y perfiles. Esto facilita su uso en las ubicaciones de los facilitadores, donde mantener las computadoras portátiles encendidas y funcionando es clave, y para los trabajadores de TI de la RPDC que a menudo realizan varios trabajos a la vez y necesitan estar conectados. Solicitar la verificación del número de serie de la computadora portátil al momento de la incorporación del departamento de TI. Esta información debe estar fácilmente disponible para cualquier persona que tenga en posesión física su dispositivo corporativo. - Utilizar un sistema multifactor basado en hardware para la autenticación multifactor y así garantizar el acceso físico a los dispositivos corporativos. - Supervisar y restringir el uso de dispositivos KVM basados en IP. Los trabajadores de TI de la RPDC utilizan con frecuencia estos dispositivos para mantener el acceso remoto constante a los dispositivos corporativos. ### Estrategias de mitigación continuas: considerar la posibilidad de realizar inspecciones aleatorias periódicas obligatorias donde los empleados remotos deban aparecer ante la cámara. - Ofrecer formación continua a usuarios y empleados sobre las amenazas y tendencias actuales, lo cual es fundamental para identificar actividades potencialmente maliciosas. Proporcionar formación adicional sobre cómo denunciar actividades sospechosas. - Colaborar con las comunidades de intercambio de información y los proveedores de seguridad para mantenerse al día de las últimas amenazas y estrategias de mitigación. - Exigir el uso de bancos estadounidenses para las transacciones financieras con el fin de obstaculizar los esfuerzos de los trabajadores de TI, ya que la adquisición de cuentas bancarias estadounidenses es más difícil y requiere una verificación de identidad más estricta que en muchos otros países. Para los clientes de Google SecOps Enterprise+, los IOC enumerados en esta entrada de blog están disponibles para su priorización con Inteligencia de Amenazas Aplicada. Mandiant también ofrece servicios de Búsqueda de Amenazas Personalizada, basados en inteligencia artificial, para revelar la actividad actual o pasada de los actores de amenazas, tanto en la nube como en entornos locales. El servicio incluye análisis adaptados a las particularidades de su infraestructura tecnológica y las amenazas que se dirigen a usted. Obtenga más información sobre los servicios de Búsqueda de Amenazas Personalizada de Mandiant. Perspectivas e implicaciones ------------------------- El personal de TI de Corea del Norte, a pesar de operar bajo importantes restricciones, representa una ciberamenaza persistente y creciente. La doble motivación detrás de sus actividades (cumplir objetivos estatales y buscar ganancias financieras personales) los hace particularmente peligrosos. Su competencia técnica, sumada a sofisticadas tácticas de evasión, plantea un desafío formidable, especialmente para los equipos de RR. HH. y reclutamiento encargados de identificar posibles amenazas durante el proceso de contratación. Dados sus éxitos pasados y la dependencia del régimen de la RPDC de las operaciones cibernéticas para obtener ingresos y alcanzar sus objetivos estratégicos, prevemos un aumento continuo de ataques e intrusiones sofisticados dirigidos a empresas de todo el mundo. Los trabajadores de TI siguen teniendo un impacto especial en las organizaciones occidentales, con un número creciente de organizaciones europeas como objetivo. Estos ataques pueden provocar filtraciones de datos, pérdidas financieras, robo de propiedad intelectual e interrupción de servicios críticos. Las actividades del personal de TI de Corea del Norte subrayan la necesidad de una vigilancia constante y una postura proactiva en ciberseguridad. Si bien la amenaza es compleja, la combinación de medidas de seguridad robustas, la concienciación de los empleados y la colaboración pueden mejorar significativamente la resiliencia de una organización contra estos actores maliciosos. Además, el uso de herramientas avanzadas de detección de amenazas y el mantenimiento de planes sólidos de respuesta a incidentes son cruciales para minimizar el impacto de posibles filtraciones. La colaboración con colegas del sector y agencias de ciberseguridad para compartir información sobre amenazas puede fortalecer aún más las defensas contra esta amenaza en constante evolución. Mandiant opera con éxito en esta iniciativa aprovechando las alianzas públicas y privadas con organizaciones clave y víctimas. Si su organización se ha visto afectada o tiene información sobre las operaciones cibernéticas de la RPDC, podemos ayudarle a que la información llegue a las personas que necesitan protección o información. Estamos todos juntos en esto. IOs de la red ------------ Nota del editor de AIID: Consulte el informe original para ver la tabla completa de datos en esta sección.