Incidentes Asociados

En una demanda enmendada a un reciente litigio civil, Microsoft nombra a los principales desarrolladores de herramientas maliciosas diseñadas para eludir las barreras de protección de los servicios de IA generativa, incluido el servicio Azure OpenAI de Microsoft. Estamos emprendiendo esta acción legal ahora contra los acusados identificados para detener su conducta, continuar desmantelando su operación ilícita y disuadir a otros que intenten utilizar nuestra tecnología de IA como arma.

Las personas nombradas son: (1) Arian Yadegarnia, también conocido como "Fiz", de Irán, (2) Alan Krysiak, también conocido como "Drago", de Reino Unido, (3) Ricky Yuen, también conocido como "cg-dot", de Hong Kong, China, y (4) Phát Phùng Tấn, también conocido como "Asakuri", de Vietnam. Estos actores están en el centro de una red global de delitos cibernéticos que Microsoft rastrea como Storm-2139. Los miembros de Storm-2139 explotaron credenciales de clientes expuestas extraídas de fuentes públicas para acceder ilegalmente a cuentas con ciertos servicios de inteligencia artificial generativa. Luego alteraron las capacidades de estos servicios y revendieron el acceso a otros actores maliciosos, brindando instrucciones detalladas sobre cómo generar contenido dañino e ilícito, incluidas imágenes íntimas no consensuadas de celebridades y otro contenido sexual explícito.

Esta actividad está prohibida según los términos de uso de nuestros servicios de inteligencia artificial generativa y requirió esfuerzos deliberados para eludir nuestras salvaguardas. No nombramos celebridades específicas para mantener sus identidades privadas y hemos excluido las imágenes sintéticas y los mensajes de nuestros archivos para evitar la circulación de contenido dañino.

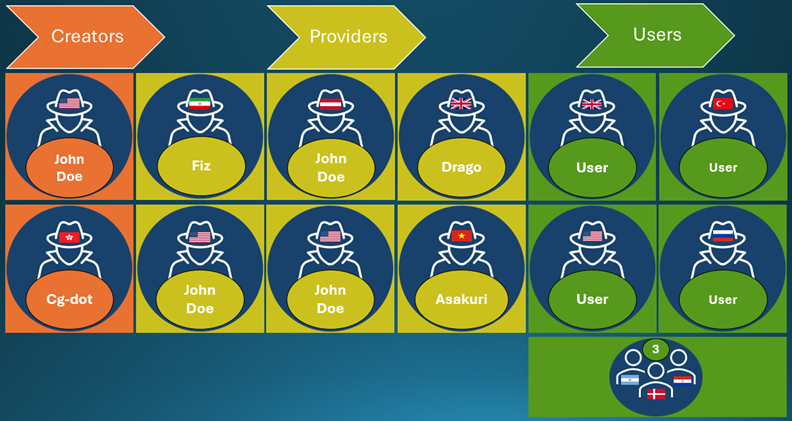

Storm-2139: una red global de creadores, proveedores y usuarios finales.

En diciembre de 2024, la Unidad de Delitos Digitales (DCU) de Microsoft presentó una demanda en el Distrito Este de Virginia, en la que se alegan varias causas de acción contra 10 "John Doe" no identificados que participan en actividades que violan la ley de EE. UU. y la Política de uso aceptable y el Código de conducta de Microsoft. A través de esta presentación inicial, pudimos recopilar más información sobre las operaciones de la empresa delictiva.

Storm-2139 está organizada en tres categorías principales: creadores, proveedores y usuarios. Los creadores desarrollaron las herramientas ilícitas que permitieron el abuso de los servicios generados por IA. Luego, los proveedores modificaron y proporcionaron estas herramientas a los usuarios finales, a menudo con distintos niveles de servicio y pago. Finalmente, los usuarios utilizaron estas herramientas para generar contenido sintético infractor, a menudo centrado en celebridades e imágenes sexuales.

A continuación, se muestra una representación visual de Storm-2139, que muestra los alias de Internet descubiertos como parte de nuestra investigación, así como los países en los que creemos que se encuentran las personas asociadas.

Estructura organizativa de Storm-2139.

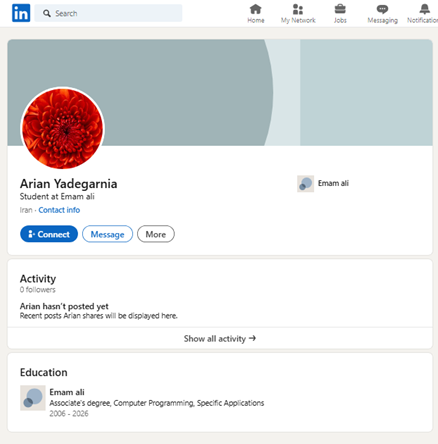

Captura de pantalla del perfil de LinkedIn de "Fiz"

Mediante su investigación en curso, Microsoft ha identificado a varias de las personas mencionadas anteriormente, entre ellas, los cuatro acusados nombrados. Si bien hemos identificado a dos actores ubicados en los Estados Unidos (específicamente, en Illinois y Florida), sus identidades permanecen en secreto para evitar interferir con posibles investigaciones criminales. Microsoft está preparando derivaciones criminales a representantes de las fuerzas de seguridad de los Estados Unidos y del extranjero.

Los cibercriminales reaccionan a la incautación del sitio web de Microsoft y la presentación ante la corte.

Como parte de nuestra presentación inicial, la Corte emitió una orden de restricción temporal y una medida cautelar que permite a Microsoft incautar un sitio web instrumental para la operación criminal, interrumpiendo efectivamente la capacidad del grupo para poner en funcionamiento sus servicios. La incautación de este sitio web y la posterior revelación de los documentos legales en enero generaron una reacción inmediata de los actores, en algunos casos haciendo que los miembros del grupo se volvieran contra ellos y se señalaran entre sí. Observamos conversaciones sobre la demanda en los canales de comunicación monitoreados del grupo, especulando sobre las identidades de los "John Doe" y las posibles consecuencias.

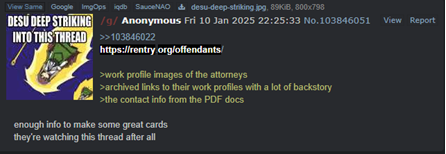

Captura de pantalla de una conversación en línea en la que se habla del nombre real de "Fiz".

En estos canales, algunos miembros también "doxearon" los datos de los abogados de Microsoft, publicando sus nombres, información personal y, en algunos casos, fotografías. El doxing puede provocar daños en el mundo real, desde el robo de identidad hasta el acoso.

Captura de pantalla de una publicación en canales en línea que proporciona información sobre los abogados del caso.

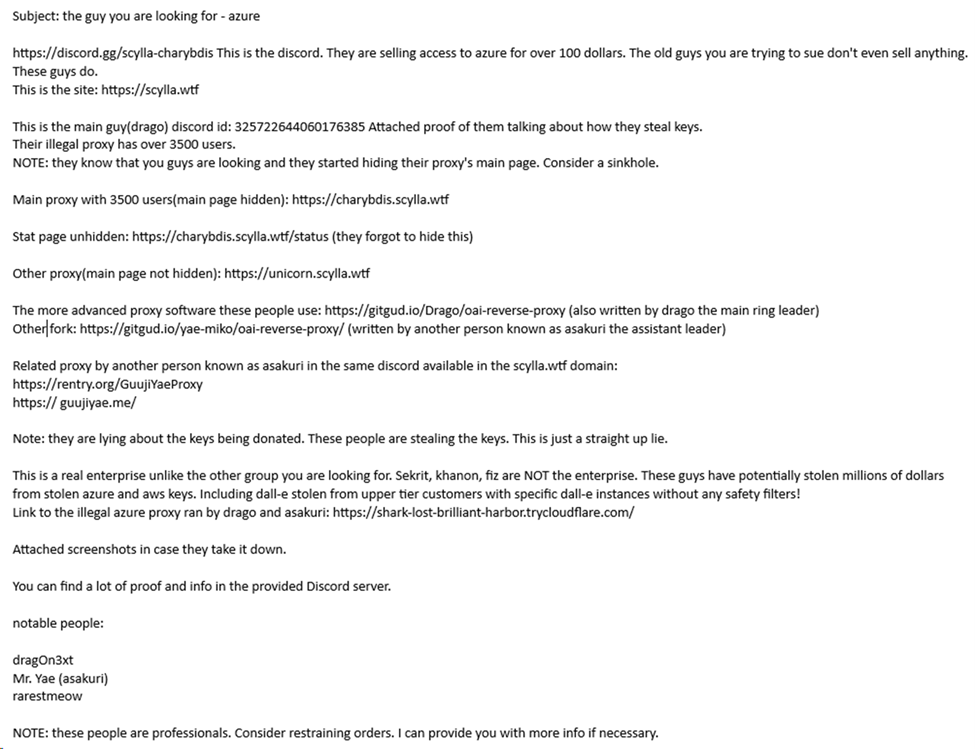

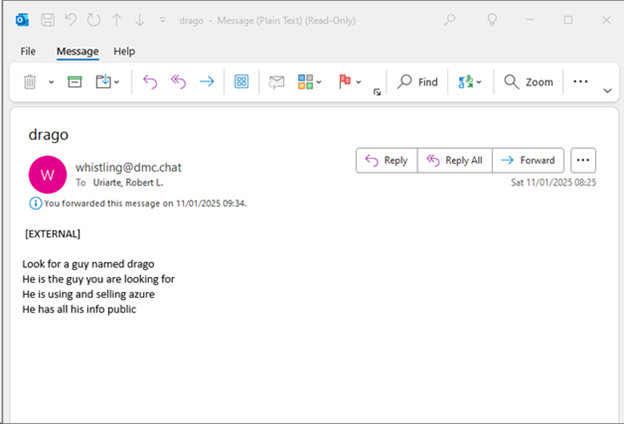

Como resultado, el abogado de Microsoft recibió una variedad de correos electrónicos, incluidos varios de presuntos miembros de Storm-2139 que intentaban culpar a otros miembros de la operación.

Capturas de pantalla de los correos electrónicos recibidos por el abogado registrado.

Esta reacción subraya el impacto de las acciones legales de Microsoft y demuestra cómo estas medidas pueden interrumpir eficazmente una red cibercriminal al apoderarse de la infraestructura y crear un poderoso impacto disuasorio entre sus miembros.

Continuamos con nuestro compromiso de combatir el abuso de la IA generativa.

Nos tomamos muy en serio el uso indebido de la IA y reconocemos los impactos graves y duraderos que las imágenes abusivas tienen para las víctimas. Microsoft mantiene su compromiso de proteger a los usuarios incorporando sólidas barreras de protección de la IA y salvaguardando nuestros servicios de contenido ilegal y dañino. El año pasado, nos comprometimos a seguir innovando en nuevas formas de mantener seguros a los usuarios al delinear un enfoque integral para combatir el contenido abusivo generado por IA. Publicamos un informe técnico con recomendaciones para los responsables de las políticas de EE. UU. sobre la modernización del derecho penal para dotar a las fuerzas del orden de las herramientas necesarias para llevar a los malos actores ante la justicia. También proporcionamos una actualización sobre nuestro enfoque sobre el abuso de imágenes íntimas, que detalla los pasos que tomamos para proteger nuestros servicios de dicho daño, ya sea sintético o de otro tipo.

Como hemos dicho antes, ninguna interrupción se completa en un día. Perseguir a los actores maliciosos requiere persistencia y vigilancia constante. Al desenmascarar a estos individuos y arrojar luz sobre sus actividades maliciosas, Microsoft pretende sentar un precedente en la lucha contra el uso indebido de la tecnología de IA.