Incidentes Asociados

Irrumpir en un iPhone X bloqueado nunca debería describirse como simple, pero según un grupo de investigadores de seguridad, ahí es exactamente donde nos encontramos.

El mismo equipo vietnamita que logró engañar a Face ID con una máscara elaborada ahora dice que ha encontrado una manera de crear una cara replicada capaz de desbloquear la última y mejor biométrica de Apple usando una serie de fotografías enganchadas subrepticiamente.

MIRA TAMBIÉN: Nadie se pone de acuerdo en si un cadáver desbloqueará o no un smartphone

Apple se ha dado cuenta del hecho de que Face ID, a pesar de toda su destreza técnica, no es perfecto. Puede ser engañado por gemelos. Para la mayoría de las personas, sin embargo, esa amenaza a la seguridad es inexistente. Pero, ¿y las máscaras? La compañía con sede en Cupertino aseguró a los clientes que había diseñado la protección biométrica con ese ataque en mente, sin embargo, los investigadores de Bkav están aquí para llover sobre ese desfile en particular.

“Estos materiales y herramientas son casuales para cualquiera”.

Construyeron una máscara relativamente económica que, según una publicación de blog y una demostración en video, pudo engañar a Face ID para que se desbloqueara.

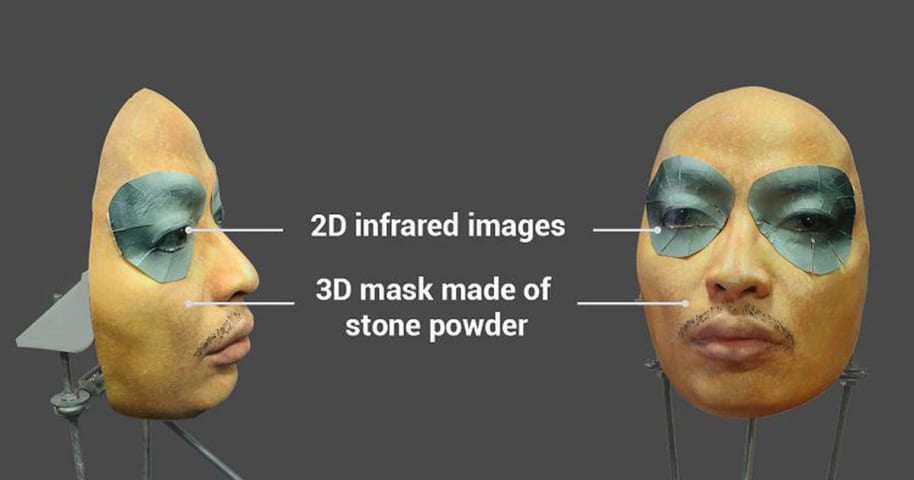

"En este nuevo experimento, Bkav usó una máscara 3D (que cuesta ~ 200 USD), hecha de polvo de piedra, con imágenes 2D pegadas de los ojos", explicaron los investigadores en una publicación de blog. "Los expertos de Bkav descubrieron que el polvo de piedra puede reemplazar la cinta de papel (usada en máscaras anteriores) para engañar a Face ID AI con puntajes más altos. Los ojos son imágenes infrarrojas impresas, la misma tecnología que Face ID usa para detectar imágenes faciales. Estos materiales y las herramientas son casuales para cualquiera".

Para empeorar las cosas, la obtención de los datos necesarios para construir la máscara podría hacerse sin el conocimiento del objetivo, escribieron los investigadores, no se requieren escaneos faciales elaborados ni fotografías de cerca.

"Los investigadores de Bkav dijeron que hacer un modelo 3D es muy simple", señaló la publicación del blog. "Se pueden tomar fotos en secreto de una persona en solo unos segundos cuando ingresa a una habitación que contiene un sistema preestablecido de cámaras ubicadas en diferentes ángulos. Luego, las fotos serán procesadas por algoritmos para hacer un objeto 3D".

¿Qué tan fácil sería para alguien lograr esto en el mundo real? Nos comunicamos con Apple para hacer comentarios, pero no recibimos respuesta hasta el momento de la publicación. Actualizaremos esta publicación cuando y si recibimos una respuesta.

Los investigadores de Bkav, por otro lado, nos respondieron y sus comentarios no inspiraron mucha confianza en la seguridad de Face ID.

"[Cuando] se dirige a una persona, [un atacante] puede preinstalar cámaras HD de un sistema de escaneo 3D en una sala de reuniones o en una exhibición para tomar fotos del objetivo en secreto", explicó un portavoz de la compañía por correo electrónico. "Solo toma alrededor de 2 segundos obtener fotos de la cara del objetivo. Muy rápido".

¿En cuanto a hacer la máscara en sí? "[Nosotros] imprimimos solo una máscara 3D, solo una imagen infrarroja", señaló el portavoz. "Cortamos las partes de los ojos y las pegamos en la máscara, solo una vez. Tuvimos éxito en el primer intento. No fue necesario modificar".

¿Deberían los propietarios de iPhone X estar preocupados por esto? Bien quizás. No es como si un ladrón común se tomara la molestia de escanear subrepticiamente tu rostro antes (o después) de robarte el teléfono en tu viaje en metro.

Sin embargo, si alguien quisiera acceder a algo específico en su teléfono, y sintiera que valió la pena el tiempo y el esfuerzo de construir una máscara, es posible que tenga motivos para preocuparse. Aunque, por supuesto, usar una contraseña alfanumérica en lugar de Face ID anularía esa preocupación.

En todo caso, los hallazgos de Bkav son un recordatorio de que ninguna forma de biometría del consumidor es infalible, y que a medida que mejora la seguridad, también lo hacen las herramientas y técnicas que usan los piratas informáticos para vencerla.

Esta historia se ha actualizado para incluir comentarios adicionales de Bkav.