Incidentes Asociados

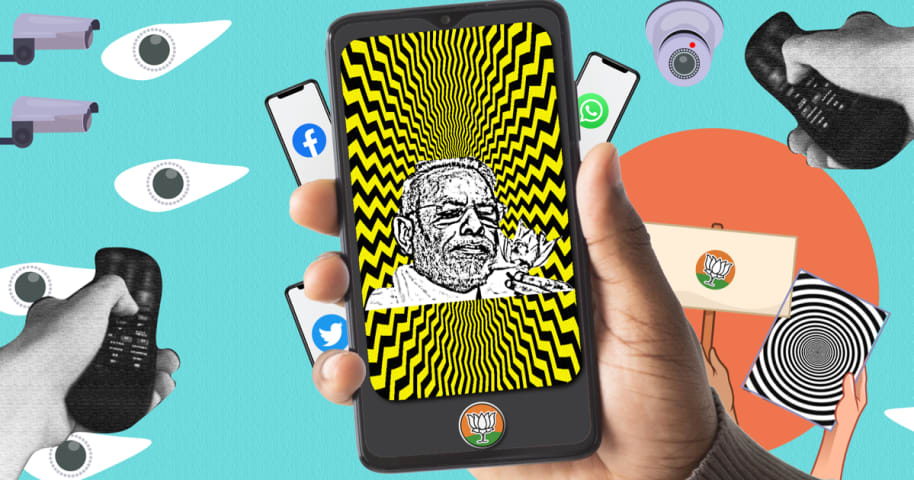

The Wire investiga las afirmaciones sobre el uso de 'Tek Fog', una aplicación altamente sofisticada utilizada por agentes en línea para secuestrar las principales redes sociales y plataformas de mensajería encriptada y amplificar la propaganda de derecha a una audiencia nacional. Nueva Delhi: Durante una serie de tuits en abril de 2020, una cuenta de Twitter anónima @Aarthisharma08 que afirmaba ser un empleado descontento de la Célula de Tecnología de la Información (Célula de TI) del Bharatiya Janata Party (BJP) alegó la existencia de una aplicación secreta y altamente sofisticada llamada 'Tek Niebla'. Afirmaron que esta aplicación es utilizada por agentes políticos afiliados al partido gobernante para inflar artificialmente la popularidad del partido, acosar a sus críticos y manipular las percepciones públicas a gran escala en las principales plataformas de redes sociales. La mención de Tek Fog en el identificador de Twitter, una 'aplicación secreta' que, según dijeron, podía 'pasar por alto los códigos reCaptcha', lo que permitía a los compañeros de trabajo 'cargar automáticamente textos y hashtags de tendencias', llamó la atención de los autores de este artículo, que llegó a a la persona detrás de la cuenta para investigar la existencia de esta aplicación hasta ahora desconocida. En conversaciones posteriores, la fuente afirmó que su trabajo diario consistía en secuestrar la sección de "tendencias" de Twitter con hashtags específicos, crear y administrar múltiples grupos de WhatsApp afiliados al BJP y dirigir el acoso en línea de periodistas críticos con el BJP, todo a través de la aplicación Tek Fog. La fuente continuó alegando que habían decidido presentarse después de su supuesto controlador: Devang Dave, exjefe nacional de redes sociales y TI, Bharatiya Janata Yuva Morcha (el ala juvenil del BJP) y actual gerente electoral del partido en Maharashtra: no cumplió con una lucrativa oferta de trabajo prometida en 2018 si el BJP podía retener el poder en las elecciones de Lok Sabha de 2019. Durante los siguientes dos años, siguió un proceso de correspondencia en el que el equipo de The Wire se dispuso a probar lo que podía y no podía verificarse en las acusaciones hechas por el denunciante, además de investigar las implicaciones más amplias de la existencia de dicha aplicación. sobre el discurso público y la santidad de los procesos democráticos del país. Cada una de las denuncias realizadas por el denunciante se sometió a un proceso de verificación independiente a través del cual el equipo buscó obtener más información sobre las diferentes funcionalidades de la aplicación, la identidad de los creadores de la aplicación, sus usuarios y las organizaciones que permiten su uso. A través de correos electrónicos encriptados y salas de chat en línea, la persona detrás de la cuenta de Twitter envió varios screencasts y capturas de pantalla que demostraban las funciones de la aplicación. La fuente también compartió recibos de pago y extractos bancarios para establecer su identidad (con la condición de que esto no se haga público) y la de sus empleadores. La fuente no proporcionó a The Wire acceso directo a la aplicación Tek Fog. Afirmaron que esto se debió a la presencia de varias restricciones de seguridad, incluido el requisito de tres contraseñas de un solo uso (OTP) para iniciar sesión en el panel de la aplicación y el uso de un firewall local que impide el acceso fuera de las instalaciones. Sin embargo, pudieron conectarnos por correo electrónico con un funcionario de BJYM que proporcionó scripts de código que ayudaron al equipo a identificar las diversas herramientas y servicios externos que se conectan al servidor seguro que aloja la aplicación Tek Fog. El mismo guión también llevó al equipo de The Wire a uno de los servidores que alojan la aplicación, lo que nos permitió verificar de forma independiente que la aplicación funcionaba en el momento de la publicación y no era solo un prototipo. Además de la evidencia principal proporcionada por la fuente, el equipo de The Wire también empleó una gran cantidad de técnicas de investigación de código abierto para realizar un análisis forense extenso de los diversos activos de redes sociales proporcionados por la fuente y para corroborar la infraestructura de red que sustenta el uso de la aplicación. El equipo también entrevistó a otros expertos independientes y empleados actuales de las organizaciones implicadas en la operación más amplia en un intento por obtener más información sobre la red. A través de este proceso, The Wire pudo aprovechar estos primeros fragmentos de evidencia y descubrir una vasta operación que apunta a la existencia de un grupo de actores públicos y privados que trabajan juntos para subvertir el discurso público en la democracia más grande del mundo impulsando tendencias falsas y secuestrando conversaciones en casi todas las principales plataformas de redes sociales. La aplicación Pandora de manipulación de redes sociales: cuatro características alarmantes Las capturas de pantalla y las capturas de pantalla de Tek Fog proporcionadas por la fuente destacaron las diversas características de la aplicación y ayudaron al equipo a obtener más información sobre la estructura operativa de la red de tropas cibernéticas que la usan a diario. base para manipular el discurso público, hostigar e intimidar a las voces independientes y perpetuar un entorno de información partidista en la India. Ingeniería de la narrativa pública Una de las funciones principales de la aplicación es secuestrar la sección de 'tendencias' de Twitter y 'tendencias' en Facebook. Este proceso utiliza las funciones de automatización integradas de la aplicación para 'retuitear automáticamente' o 'compartir automáticamente' los tuits y las publicaciones de personas o grupos y enviar spam a los hashtags existentes de las cuentas controladas por los agentes de la aplicación. Esta característica también se usa para amplificar la propaganda de derecha, exponiendo este contenido a una audiencia más diversa en la plataforma, haciendo que las narrativas extremistas y las campañas políticas parezcan más populares de lo que realmente son. The Wire verificó esta afirmación al monitorear la actividad sospechosa e inauténtica en la plataforma de dos hashtags de tendencia proporcionados por la fuente con anticipación. Cada uno de los hashtags proporcionados llegó a la sección de tendencias de las plataformas después de ser amplificado de manera no auténtica por una variedad de cuentas sospechosas. Uno de los hashtags, #CongressAgainstLabourers, fue compartido por la fuente a las 8:25 p. m. IST del 4 de mayo de 2020, como parte de una captura de pantalla que revela su lista de "tareas diarias" para ese día. Según la misma pantalla, la fuente se encargó de hacer que el hashtag apareciera en al menos 55.000 tuits y llegara a la sección de 'tendencias' de la plataforma. Un análisis de la actividad en la plataforma del hashtag a través de Meltwater Explore, una herramienta de análisis de redes sociales, reveló que el hashtag apareció por primera vez dos horas antes en Twitter, y finalmente alcanzó su punto máximo alrededor de las 9 p. m., media hora después de que la fuente compartiera el mensaje. pantalla. La tendencia pasó a acumular 57.000 menciones, superando la meta asignada por 2.000 tuits. Además, la pantalla también mostró cómo la fuente había publicado el hashtag usando 1.700 cuentas en las primeras dos horas después de 'activar' la tarea, hecho que fue corroborado por este análisis independiente con exactamente 1.700 cuentas publicando el hashtag alrededor de las 6:30 p.m. IST. Las capturas de pantalla también muestran que estas cuentas se crean utilizando las funciones de la aplicación que permiten a los agentes individuales generar direcciones de correo electrónico "temporales", activar números de teléfono y evitar las limitaciones de programación, y la verificación de correo electrónico y OTP establecida por WhatsApp, Facebook, Instagram, Twitter y telegrama. Sin embargo, el equipo no pudo verificar si se trataba de cuentas "temporales" creadas por la aplicación o las cuentas existentes pertenecientes a trabajadores reales de BJP y operativos de la aplicación que se integraron en la aplicación para permitir la publicación programada. Phishing cuentas de WhatsApp 'inactivas' Otra característica alarmante que ofrece la aplicación es su capacidad para permitir que agentes individuales secuestren cuentas de WhatsApp 'inactivas' de ciudadanos privados y usen su número de teléfono para enviar mensajes a sus 'contactos frecuentes' o 'todos los contactos', usando un técnica similar al 'robo de fichas'. Los operadores de aplicaciones también usan esta función para robar información personal de usuarios específicos para agregar a una base de datos política basada en la nube. La adición de ciudadanos privados a esta base de datos los hace disponibles como objetivos potenciales en futuras campañas de acoso y troleo. The Wire verificó esta función al pedirle a la fuente que realizara una demostración en tiempo real del exploit de WhatsApp. A los pocos minutos de recibir un mensaje de texto personalizado por parte de los autores, la fuente usó la aplicación Tek Fog para secuestrar una cuenta de WhatsApp 'inactiva' perteneciente a uno de los autores y usó la cuenta comprometida para enviar el mensaje de texto personalizado a los investigadores. usuarios 'frecuentemente contactados' en la plataforma. Los cinco usuarios principales (incluido uno que pertenecía al otro autor) recibieron el mensaje de texto personalizado que confirmaba que esta característica particular de la aplicación funcionaba en el momento del análisis. Uso de la base de datos de ciudadanos privados para el acoso dirigido Las capturas de pantalla y los screencasts de la aplicación muestran una base de datos en la nube extensa y dinámica de ciudadanos privados categorizados según su ocupación, religión, idioma, edad, género, inclinación política e incluso atributos físicos. Las capturas de pantalla también indican que esta base de datos permite a los operadores de la aplicación "responder automáticamente" a individuos o grupos conectando una hoja de Google o generando automáticamente palabras clave y frases, la gran mayoría de las cuales son abusivas o despectivas. The Wire verificó esta función al monitorear las respuestas enviadas a las 'mujeres periodistas', uno de los grupos objetivo que se muestran en la aplicación. Entre el 1 de enero de 2021 y el 31 de mayo de 2021, el equipo analizó 4,6 millones de respuestas recibidas por 280 de las mujeres periodistas más retuiteadas en Twitter y descubrió que el 18 % (más de 800 000 respuestas) provenían de cuentas administradas a través de la aplicación Tek Fog. Muchas de estas respuestas incluyeron una o más palabras clave profanas que se muestran en las capturas de pantalla de la aplicación, lo que sugiere que la delimitación de objetivos en diferentes categorías permite a los agentes atacar a las víctimas con gran granularidad. The Wire no pudo acceder a ninguna de las Hojas de cálculo de Google conectadas ya que los operadores de la aplicación no poseen un enlace directo que les permita editar o ver los documentos, sino que solo pueden seleccionar las "entradas" disponibles de un menú sugerido automáticamente en la aplicación. Sin embargo, AltNews informó anteriormente sobre el uso de Google Sheets por parte del BJP para difundir narrativas. Sin dejar rastro Otra funcionalidad importante presente en las pantallas de la aplicación era la posibilidad de que los operadores de la aplicación eliminaran o reasignaran todas las cuentas existentes en cualquier momento. Esta característica teóricamente les permite destruir toda evidencia incriminatoria de su actividad pasada. Sin embargo, la naturaleza misma de la función en sí misma impidió que The Wire verificara de forma independiente si estaba activa en el momento de la publicación. El nexo corporativo-técnico detrás de Tek Fog Después de revisar las funciones de la aplicación Tek Fog, el equipo le pidió al denunciante que proporcionara información sobre sus empleadores. Un extracto bancario y una nómina enviados por ellos sorprendentemente enumeraron la participación de dos empresas privadas, Persistent Systems y Mohalla Tech Pvt. Ltd. como su 'empleador' y 'cliente asignado', respectivamente. Persistent Systems es una empresa de servicios tecnológicos india-estadounidense que cotiza en bolsa fundada en 1990. Mohalla Tech Pvt. Ltd. es la compañía detrás de Sharechat, una popular plataforma de redes sociales en idiomas regionales indios financiada por Twitter. La fuente explicó que Persistent Systems los emplea como 'a cargo de las redes sociales' con base en la oficina corporativa de la compañía en Nagpur, India. Sin embargo, su proyecto actual para operar la aplicación Tek Fog requería una estrecha colaboración con Sharechat y la persona que identificaron como su supervisor inmediato, Devang Dave, exjefe nacional de redes sociales y TI de BJYM y actual gerente electoral de BJP en Maharashtra. The Wire no pudo confirmar de forma independiente el rol de supervisión directa de Dave, aunque nuestro análisis técnico confirma una amplia conexión. Enlace de Persistent Systems a Tek Fog Persistent Systems es una empresa de servicios tecnológicos que ha invertido mucho en la adquisición de contratos gubernamentales desde 2015. En una entrevista con The Hindu Businessline en enero de 2018, Mritunjay Singh, el entonces director ejecutivo y presidente de servicios de la empresa afirmó que la empresa era "optimista sobre el gasto público en tecnología de la información para dar un impulso a sus ingresos". Unos meses más tarde, en julio del mismo año, el Ministerio de Salud y Bienestar Familiar de India eligió a Persistent Systems para construir un centro de datos digital que registraría, almacenaría y procesaría información de salud en diez estados indios. The Wire investigó el papel de Persistent Systems en la operación Tek Fog contactando a una fuente independiente actualmente empleada en la empresa. Esta fuente proporcionó capturas de pantalla de Microsoft Sharepoint (una herramienta de colaboración interna) de la empresa, lo que indica el desarrollo activo de la aplicación a través de alrededor de 17 000 activos identificados por el término de búsqueda 'Tek Fog'. Estos activos incluyen documentos técnicos que sugieren el desarrollo de diferentes capas de la aplicación, incluida la integración de Twitter y WhatsApp, herramientas de entrada de datos a través de formularios de Google, infraestructura de pago a través de Paytm y herramientas de automatización con Tasker, una aplicación de Android que activa acciones específicas como enviar un mensaje. , en función de los 'contextos' ingresados, como la ubicación del usuario, la hora, la fecha, el evento y el gesto. The Wire se puso en contacto con Persistent Systems para obtener su respuesta, pero se negaron a comentar sobre el artículo antes de la publicación. Actualización el 8 de enero de 2022: Persistent Systems, que aún no ha respondido a las preguntas que The Wire les envió anteriormente, ha emitido un comunicado. negando hoy su participación en Tek Fog, Mohalla Tech Pvt. Ltd y Sharechat. Uso de Sharechat para sembrar el discurso de odio La fuente afirmó que los agentes de la aplicación usaron Sharechat, el producto estrella de Mohalla Tech Pvt. Ltd. para probar y seleccionar noticias falsas, propaganda política e incitación al odio antes de automatizarlas en otras plataformas populares de redes sociales como Twitter, Facebook y WhatsApp. Comercializada como la aplicación de redes sociales n.º 1 de la India, Sharechat tiene miles de comunidades regionales específicas que permiten a millones de usuarios compartir publicaciones, noticias, fotos, memes y videos en su idioma local. La aplicación actúa como una red social, donde los usuarios pueden seguir cuentas, enviar mensajes a usuarios existentes, y una plataforma de transmisión abierta, donde las personas comparten contenido con extraños. Sharechat es compatible con 14 idiomas locales diferentes y se centra en el contenido hiperlocal que atiende a la creciente clase de usuarios de redes sociales de la India que no hablan inglés y provienen predominantemente de las ciudades de nivel 2 y nivel 3. Con una base declarada de 160 millones de usuarios en India, la empresa recaudó 502 millones de dólares en abril de 2021 de Tiger Global, Snap y algunos inversores existentes como Twitter, y 145 millones de dólares en una nueva ronda de financiación en julio pasado, valorando la empresa en casi 3.000 millones de dólares. . En 2018, Hindustan Times informó que la empresa estaba plagada de noticias falsas y problemas de incitación al odio, y muchas de sus comunidades estaban plagadas de desinformación y propaganda política. En el mismo año, The Ken cuestionó la política de privacidad de la empresa que permitía a los anunciantes y socios comerciales acceder a la lista de contactos, datos de ubicación y detalles del dispositivo de sus usuarios, incluidas las otras aplicaciones instaladas en el teléfono de un usuario. Un año después, el Economic Times informó que la empresa había eliminado más de medio millón de cuentas que suman más de 487 000 publicaciones únicas, por violar las pautas comunitarias de la plataforma que rigen la promoción de contenido dañino y abusivo para incitar a la violencia y campañas de etiquetas fabricadas. Durante las elecciones de Uttar Pradesh en 2017, Ankur Shrivastava, líder de producto en Sharechat, publicó una publicación en Medium destacando los pasos de la compañía para atraer a los partidos políticos a la plataforma de redes sociales. Esto incluyó la creación de comunidades y etiquetas especiales para los partidos regionales y la obtención de un índice de popularidad para ellos en las elecciones de la UP. Un año después, MoneyControl publicó un artículo que destaca cómo varios partidos regionales y nacionales habían creado perfiles en la plataforma vernácula, con la esperanza de aprovechar el acceso de la plataforma a su audiencia predominantemente regional. Para verificar su afirmación y brindar más información sobre la conexión de la plataforma con la operación más amplia, el denunciante proporcionó una lista de 14 cuentas controladas por ellos a través de la aplicación Tek Fog, cada una de las cuales tenía una cuenta vinculada en Sharechat. The Wire supervisó las publicaciones públicas realizadas por estas cuentas en Sharechat, así como en Twitter/Facebook durante un período de 30 días, del 1 al 30 de abril de 2020. Se utilizó un script que comparaba las publicaciones realizadas por las cuentas en Sharechat con las realizadas por la misma cuenta en Facebook/Twitter, lo que reveló que el 90 % de las publicaciones eran comunes en las distintas plataformas. Una revisión adicional de las marcas de tiempo de estas publicaciones destacó que estas publicaciones comunes se cargaron primero en Sharechat antes de migrarse a Twitter o Facebook. Para determinar si este patrón representaba el comportamiento más amplio de la red de cuentas de Tek Fog, analizamos 3,8 millones de publicaciones disponibles públicamente cargadas en las populares comunidades de tendencias 'Hindi' y 'Marathi' en Sharechat. Este conjunto de datos se mapeó en un gráfico de red a través de Graphistry, un software de visualización para resaltar las relaciones entre diferentes comunidades dentro de Sharechat y otras plataformas de redes sociales principales disponibles públicamente, incluidas las 'listas' de Twitter y los 'grupos' de Facebook. El gráfico mostró que casi el 87 % del contenido cargado en las comunidades marathi populares y el 79 % de las publicaciones en las comunidades hindi en Sharechat se compartieron posteriormente en las principales plataformas de redes sociales por cuentas que participan en estas comunidades políticas basadas en idiomas regionales de "tendencia". Luego, todas sus publicaciones se ingresaron en el analizador de tonos IBM Watson, una herramienta de procesamiento de lenguaje natural (NLP) capaz de detectar tonos emocionales y de lenguaje. Usando varios modelos de IA de aprendizaje profundo, clasificamos estas publicaciones bajo diferentes etiquetas emocionales y tonales. Este análisis ayudó a aclarar si el contenido compartido tiene una emoción de odio y, de ser así, hacia dónde se redirigió el odio: género, religión, discapacidad, etnia, casta y orientación sexual. Esta técnica se utilizó para categorizar todas las publicaciones en cuatro categorías: racista, sexista, casta o ninguna. Las que se encontraban en las tres primeras categorías con un nivel de confianza del 90 % o más se etiquetaron como discurso de odio. Del total de 3,8 millones de publicaciones revisadas a través de este método, casi el 58% (2,2 millones) de ellas podrían etiquetarse como 'discurso de odio'. Este resultado se verificó de forma cruzada con Comprehend, otra herramienta de PNL proporcionada por Amazon Web Services. The Wire se comunicó con el oficial de quejas de Sharechat para obtener su respuesta sobre la historia, pero negaron un comentario inmediato y buscaron más tiempo para una investigación interna. Tras la publicación de la historia, Sharechat envió una respuesta negando cualquier vínculo con TekFog y sus promotores. (Su respuesta se adjunta debajo de la historia). Los registros A: uniéndolo todo Para comprender mejor la conexión entre la operación Tek Fog y la BJYM, la fuente conectó a los autores por correo electrónico con otro funcionario actual de la BJYM. Esta persona nos envió un fragmento de código a través de su identificación de correo electrónico oficial, que ayudó al equipo a identificar los diversos sitios web y herramientas externos que se conectan al servidor seguro que aloja la aplicación Tek Fog. Este fragmento de código, llamado Network Profiler, se escribió en lenguaje Python y mostraba la actividad de la red en tiempo real del servidor Tek Fog, mostrando los datos enviados y recibidos y una lista de todos los sitios web y servicios que acceden a la aplicación. El titular de la oficina de BJYM ejecutó el código, con fecha y hora del 1 de febrero de 2020, a las 6:46 p. m. GMT. 'Desbloqueó' la interfaz de programación de aplicaciones Tek Fog, o API, una conexión entre dos sistemas ejecutados a través de código, alojada en una red de entrega de contenido administrada por Persistent. El código pasó por alto el sistema de seguridad incorporado para mostrar una lista de sitios web y servicios que accedieron a la aplicación Tek Fog ese día en particular. The Wire pudo corroborar la autenticidad del guión al hacer que lo revisara un experto independiente, actualmente empleado como arquitecto de software líder en Microsoft. El experto independiente pudo restaurar las bibliotecas faltantes presentes en el script original y ejecutó el script en su computadora local. Luego confirmaron que el script actúa como un 'perfilador de red entrante' que produce una lista de todos los sitios web y servicios que acceden a sus servidores locales. El equipo también usó una plataforma de inteligencia de amenazas para revelar la identidad digital de estos servicios, por sus enlaces (por ejemplo, The Wire es identificable por su enlace thewire.in). Uno de los primeros enlaces identificados fue metabase.sharechat.com, lo que sugiere la participación directa de Sharechat en la operación Tek Fog. Además de Sharechat, se utilizaron herramientas comerciales populares para la productividad (Google Docs and Sheets, Zoho), la automatización (Zapier, Tasker) y el análisis (Grafana, Google Analytics). Otros, sin embargo, se vincularon a sitios web y plataformas de noticias pro-establecimiento en hindi e inglés, incluidos Republic World, OpIndia, ABP News y Dainik Jagran, lo que generó dudas sobre la complicidad de ciertos medios de comunicación digitales para ayudar al BJP a perpetuar un ecosistema informativo partidista. en el país. Los enlaces restantes corroboran partes integrales de la investigación más amplia de Tek Fog, incluida la participación de BJYM a través de Devang Dave. Dos de los enlaces enumerados, 172.104.48.129 y 103.53.43.161[3], accedieron a la aplicación Tek Fog: el primero estableció un enlace con el sitio web de BJYM y el segundo con isupportnamo.org, administrado por Dave. Dave negó estas afirmaciones por correo electrónico y dijo que su equipo técnico no pudo encontrar ninguna asociación de servidores BJYM o isupportnamo con una aplicación de este tipo. También afirmó que "ninguno de los miembros de su equipo ni nadie ha estado nunca en contacto con una aplicación de este tipo o personas asociadas con una aplicación de este tipo". La respuesta de Dave contradice la comprensión técnica común. Tek Fog es una aplicación privada y no tiene API abiertas, lo que significa que ni usted ni yo podemos establecer una conexión con ella e intercambiar datos. Hacer eso requeriría, como mínimo, la participación deliberada de algunos empleados que trabajan en estas organizaciones. Además de la intriga, una hora antes de la respuesta de Devang a las preguntas planteadas por The Wire, la cuenta de Twitter perteneciente al denunciante original se vio comprometida y el nombre de usuario asociado se cambió de @AarthiSharma08 a @AarthiSharma8. El cambio de nombre de usuario se puede verificar de forma independiente visitando la URL de un tweet antiguo de la cuenta que ahora redirige al nuevo nombre de usuario. Cuando los autores se comunicaron con la fuente para averiguar el motivo de este cambio, confirmaron que su cuenta había sido pirateada y que se cambiaron sus correos electrónicos y contraseñas asociados con la cuenta. La fuente proporcionó a los autores una captura de pantalla del correo electrónico de seguridad que habían recibido de Twitter que los alertaba sobre el ataque. Localización del servidor Tek Fog La pieza final del rompecabezas fue localizar y archivar una copia de la aplicación Tek Fog. Para lograr esto, el equipo buscó verificar la afirmación de la fuente de BJYM de que los servidores que usaban las direcciones IP 172.67.154.90 y 104.21.80.213, dos de los enlaces en la salida del script, eran servidores replicados geográficamente que alojaban la aplicación. La replicación geográfica es una forma de diseño de sistema en la que los mismos datos de la aplicación se almacenan en varios servidores ubicados en ubicaciones físicas distantes. Comúnmente, esta es una forma de garantizar que quienes acceden a los contenidos del servidor no tengan que esperar a que transmita datos desde otra parte del planeta; los servidores más cercanos responden más rápido. Pero tal distribución de datos también significa que si un servidor se ve comprometido, otro puede asumir sus responsabilidades, evadiendo así los intentos de piratería o vigilancia. The Wire creó un servidor para monitorear y archivar las dos direcciones IP el 5 de febrero de 2021, para verificar la autenticidad de este reclamo. Después de cuatro meses, el 1 de junio de 2021, a las 00:00 h, el servidor en 172.67.154.90 mostró la 'pantalla de inicio de sesión' de la aplicación Tek Fog y permaneció 'activa' durante 24 horas, antes de cambiar a una página que decía 'acceso denegado' el 2 de junio de 2021, a las 00:00 hrs. El diseño de la pantalla de inicio de sesión coincidía con las capturas de pantalla entregadas inicialmente al equipo por el denunciante original que trabajaba como operador de aplicaciones fuera de las instalaciones de Nagpur, lo que nos brindó mayor confianza en la autenticidad de la operación y más evidencia técnica de que Tek Fog era un aplicación en vivo que había progresado más allá de una fase meramente teórica. El largo camino por recorrer Dada la naturaleza ideológica de la operación, el verdadero motivo detrás de Persistent Systems y Mohalla Tech Pvt. La participación de Ltd. en la campaña organizada de manipulación de las redes sociales del BJP sigue siendo opaca. Sin embargo, lo que está claro es que la escala potencial, la sofisticación y la naturaleza omnipresente de la operación Tek Fog brindan evidencia sin precedentes de actores privados involucrados en la aplicación de prácticas digitales dudosas, típicamente vistas en sociedades totalitarias y cerradas como China y Corea del Norte. en la democracia más grande del mundo. En historias posteriores que forman parte de la investigación de Tek Fog, The Wire explorará la tecnología detrás de la aplicación secreta y cómo los agentes políticos del partido gobernante utilizaron las campañas organizadas de manipulación de las redes sociales de la aplicación en torno a eventos nacionales importantes, como la Ley contra la Ciudadanía (Enmienda). protestas, la violencia comunitaria de Delhi y la pandemia de COVID-19 en el país. Actualización 09:30 p. m.: después de la publicación de la historia, Sharechat, que se había negado a responder a nuestras preguntas antes de la publicación, envió una declaración por escrito negando cualquier vínculo con Tek Fog o sus promotores, que publicamos a continuación en su totalidad: Respuesta de Sharechat Tu historia parece insinuar ciertas relaciones entre los creadores de la supuesta aplicación 'Tek Fog' y Mohalla Tech Private Limited. Estos son completamente incorrectos y falsos, y tales relaciones no existen entre nosotros. Nos gustaría reiterar en términos absolutamente inequívocos que no conocemos, ni hemos ayudado (financieramente o de otra manera) en ningún momento y de ninguna manera, al grupo de personas relacionadas con esta aplicación 'Tek Fog'. Además, no tenemos ninguna relación (actualmente o en el pasado) con Sistemas Persistentes de ninguna manera. En aras de la transparencia, le solicitamos que comparta más detalles de las afirmaciones que hizo en su artículo para que nuestros equipos las investiguen. Como plataforma, invertimos significativamente en contrarrestar el discurso de odio, la desinformación y otras formas de contenido dañino en nuestra plataforma. Este es un problema continuo que las plataformas de redes sociales de todo el mundo están trabajando para resolver, y es bien sabido que dichos operadores difunden contenido similar en todas las plataformas como parte de sus actividades. Para abordar esto específicamente, tomamos las siguientes medidas: * Nos asociamos con múltiples verificadores de hechos de terceros, incluidos BoomLive, Factly, NewsChecker y otros para ayudar a identificar y etiquetar información errónea en la plataforma en 12 idiomas índicos, incluidos marathi e hindi, que cubre más de 98% del contenido publicado en la plataforma. * Hemos desarrollado e incorporado herramientas basadas en tecnología que nos ayudan a marcar y eliminar dicho contenido de manera regular. * Nuestros usuarios también participan activamente en el proceso de moderación de contenido al informar contenido en la plataforma que puede violar nuestras reglas. * Contamos con grandes equipos tanto internos como externos que nos ayudan a moderar el contenido y responder a estos informes de usuarios. Solo en el mes de noviembre de 2021, eliminamos 7 037 688 piezas de contenido de nuestra plataforma que infringían los estándares de nuestra comunidad. También tomamos medidas agresivas contra las cuentas y, en muchos casos, prohibimos permanentemente las cuentas de usuario que intentan enviar spam o hacer un mal uso de la plataforma en violación de nuestros términos de servicio y pautas de la comunidad. Solo en el mes de noviembre de 2021, tomamos medidas contra 319,701 cuentas en la plataforma. Le instamos a que consulte nuestros informes de transparencia mensuales disponibles en https://help.sharechat.com/transparency-report para obtener más detalles. Reiteramos que nuestra empresa no tiene conexiones con esta aplicación, las personas o empresas mencionadas por usted y tal las afirmaciones son infundadas.